Datenschutz & Sicherheit

PCI-Express-Schnittstelle: PCIe 7.0 und die Basis für optische Verbindungen stehen, PCIe 8.0 folgt

Der weit verbreitete Schnittstellenstandard PCI Express geht in die nächste Runde. Heute wurden die Spezifikationen von PCIe 7.0 offiziell veröffentlicht. Für PCIe 8.0 wird nun der Weg gesucht. Außerdem wurde die erste Basis für optische PCIe-Verbindungen geschaffen.

PCIe 7.0 verdoppelt den Durchsatz erneut

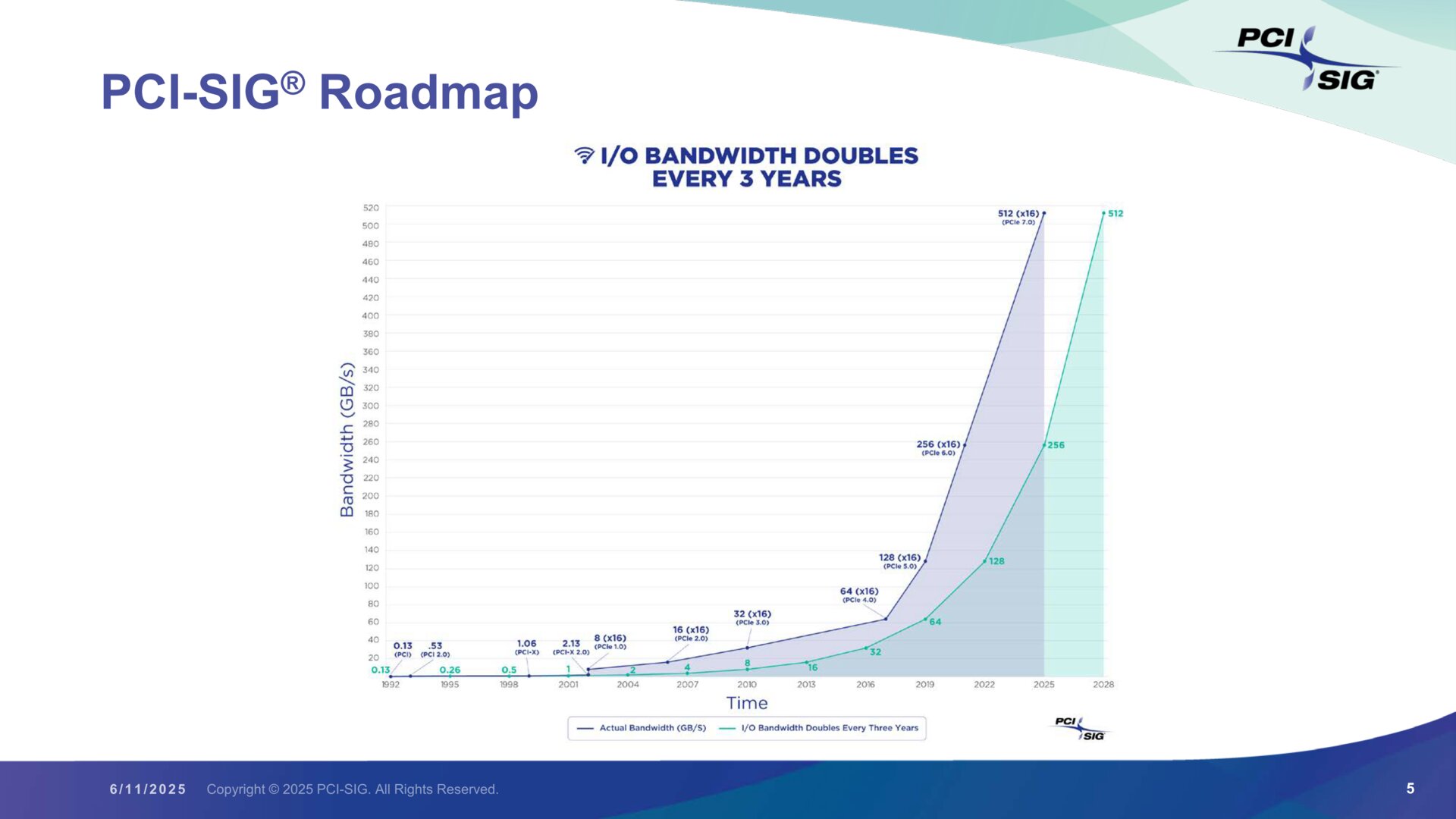

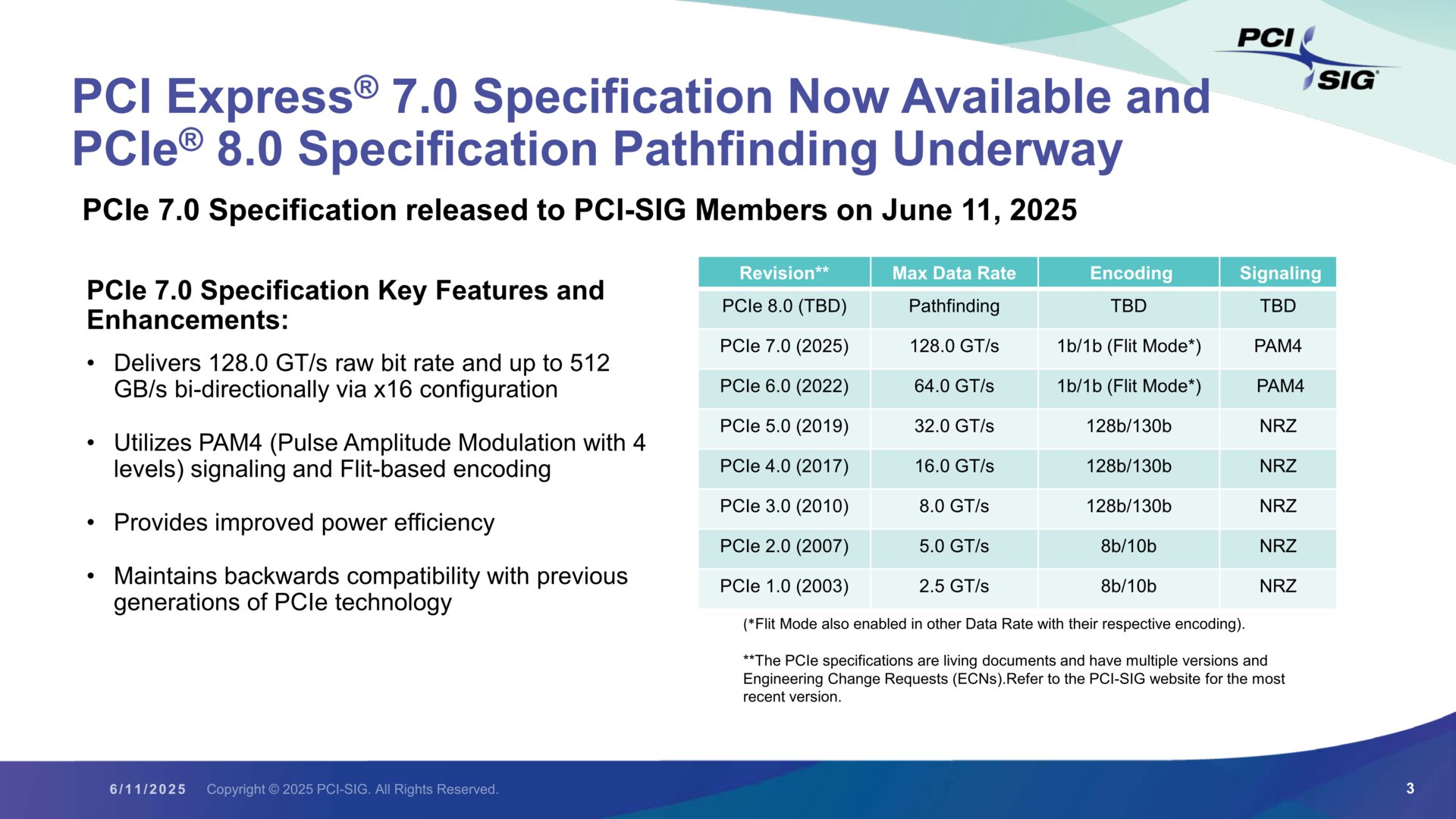

Pro Leitung und pro Richtung steigt die Übertragungsrate bei PCIe 7.0 auf rund 16 GB/s, bei maximaler Konfiguration mit 16 Leitungen (PCIe 7.0 x16) liegt die Geschwindigkeit entsprechend bei 256 GB/s. Da PCI Express aber einen Dual-Simplex-Betrieb mit einer gleichzeitigen Datenübertragung in beide Richtungen ermöglicht, wirbt die PCI-SIG mit 512 GB/s – PCIe 6.0 erreicht analog 256 GB/s, 5.0 128 GB/s und 4.0 64 GB/s. Wie auch schon bei PCIe 6.0 kommt eine vierstufige Pulsamplitudenmodulation (PAM4) zum Einsatz.

Unter anderem für Einsatzbereiche wie 800G-Ethernet, Künstliche Intelligenz und Machine Learning, High Performance Computing (HPC), aber auch Quantencomputer und Militär ist PCIe 7.0 gedacht. Der Schnittstellenstandard ist generell inzwischen weit verbreitet und hat jüngst etwa auch in Speicherkarten mit SD Express Einzug gehalten, wie er ganz aktuell bei der neuen Spielkonsole Nintendo Switch 2 (Test) eingesetzt wird. SSDs setzen schon lange auf PCIe und das NVMe-Protokoll, selbst bei Festplatten wird der Einsatz von PCIe erwogen.

Jetzt beginnen die Arbeiten an PCIe 8.0

Am Rande wird erwähnt, dass für den Nachfolgestandard PCIe 8.0 noch der richtige Weg gefunden werden muss. Heute gibt es zumindest öffentlich noch keinerlei Prognosen. Ob mit PCIe 8.0 der Durchsatz abermals verdoppelt werden kann, diese Frage der Redaktion konnte im Rahmen einer Pressekonferenz noch nicht beantwortet werden. Doch sei genau das das Ziel. Welche Technik dabei genutzt wird und ob es gelingt, den Durchsatz abermals zu verdoppeln, wie es bisher immer der Fall gewesen ist, bleibt also abzuwarten. Vor 2028 ist nach dem bisherigen 3-Jahres-Rhythmus ohnehin nicht mit PCIe 8.0 zu rechnen.

Noch ein langer Weg zu Produkten mit PCIe 7.0

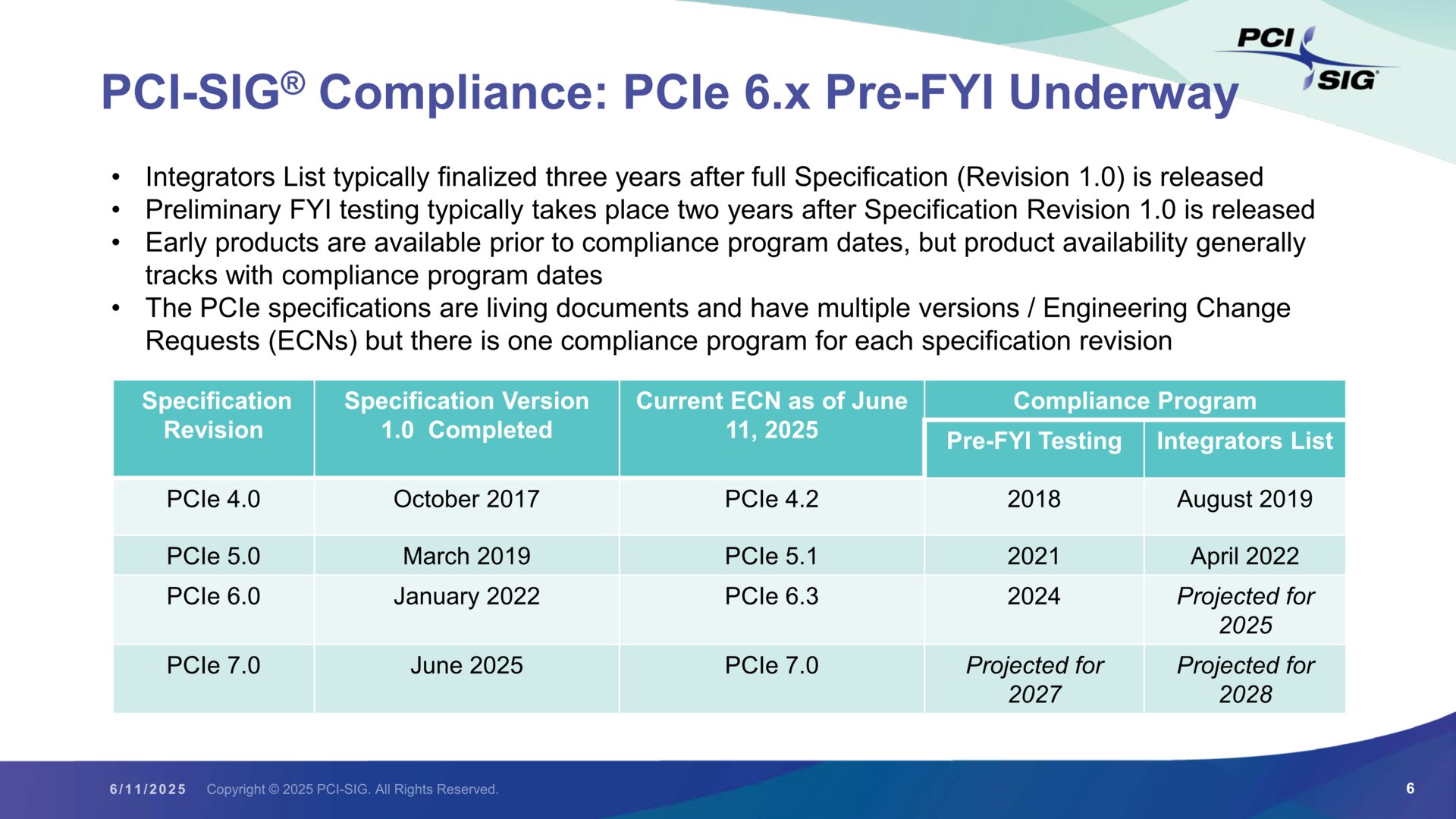

Von der Absegnung der Spezifikationen bis zum ersten Produkt wird es auch bei PCIe 7.0 noch einige Jahre dauern, wie auch schon die Vergangenheit gezeigt hat. Die Spezifikationen von PCIe 6.0 waren zum Beispiel bereits im Januar 2022 veröffentlicht worden, doch erste Produkte stehen erst jetzt vor der Tür.

Bei PCIe 7.0 sind aktuell erste Tests für 2027 angesetzt, was dem üblichen 2-Jahres-Abstand zur Veröffentlichung der Spezifikation 1.0 entspricht. Etwa ein Jahr später, also im Jahr 2028 sollen dann die ersten Produkte auf der PCI-Integratorenliste landen und allmählich den Markt erreichen. Bis dato sind dort aber nicht einmal PCIe-6.0-Produkte zu finden.

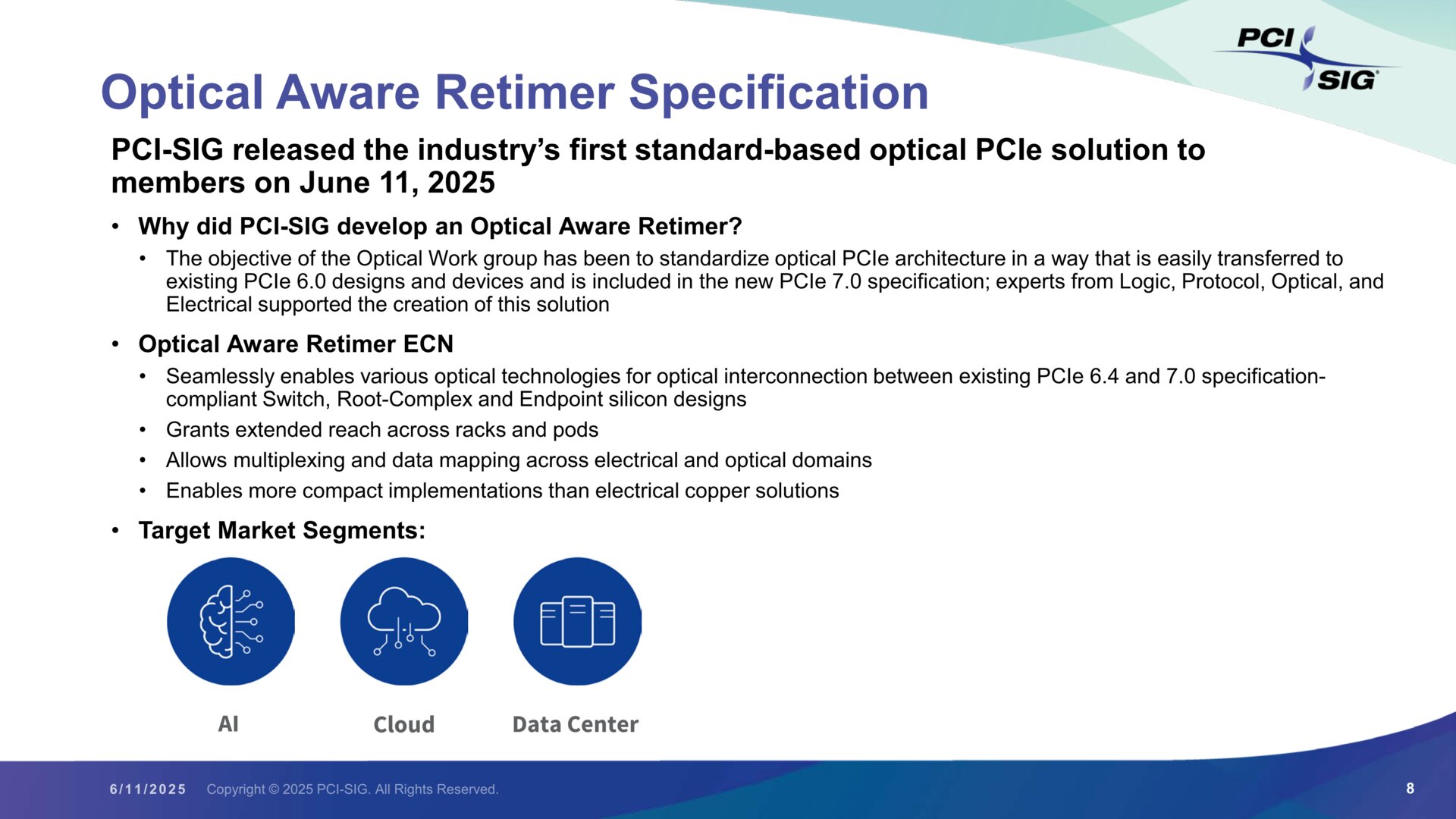

Erster Standard für Optisches PCIe verabschiedet

PCIe über Glasfaser- statt Kupferkabel das ist die Zukunft, an der die Mitglieder in Form der PCI-SIG Optical Workgroup schon eine Weile arbeiten. Parallel zum PCIe-7.0-Standard wurde der erste Standard in diese Richtung veröffentlicht. Dabei handelt es sich um einen „Optical Aware Retimer“, der dafür sorgen soll, dass Endgeräte und Switches sowohl über elektrische Kabelverbindungen als auch neuerdings optische Verbindungen miteinander kommunizieren können. Zudem erhöht der Retimer die Reichweiten der Signalübertragung. Über Lichtwellenleiter können weitaus höhere Entfernungen ohne Geschwindigkeitsverlust überbrückt werden als über Kupferkabel. Das ist einer der Vorteile der optischen Technik, die zudem höhere Durchsatzraten bei geringerem Energiebedarf verspricht.

Kioxia hatte bereits mehrfach eine „Breitband-SSD“ demonstriert, die dank optischer Anbindung Daten auf einer Strecke von 40 Metern mit 14 GB/s ohne Leistungsverlust übertragen kann. Das ist mit Kupferleitungen nicht ohne weiteres möglich.

ComputerBase hat Informationen in diesem Artikel von der PCI-SIG unter NDA erhalten und an einer Pressekonferenz im Vorfeld teilgenommen. Die einzige Vorgabe war der frühestmögliche Veröffentlichungstermin.

Datenschutz & Sicherheit

Digitale Dekade: EU-Kommission kritisiert schleppende Digitalisierung

Zu langsam gehe es voran mit dem Glasfaserausbau in Deutschland, warnt die EU-Kommission. Wenn bis zum Jahr 2030 zumindest alle Gebäude einen Glasfaseranschluss haben sollen, so steht es in der Zielvorgabe, müsste sich der Ausbau „erheblich beschleunigen“.

Denn im Jahr 2024 seien nur knapp 37 Prozent der Gebäude direkt an ein Glasfasernetz angeschlossen gewesen, rechnet die EU-Kommission in ihrem aktuellen Zwischenbericht zur „Digitalen Dekade“ vor. Zwar habe sich die Versorgung im Vergleich zum Vorjahr um 7 Prozentpunkte verbessert, Deutschland liege jedoch weiterhin deutlich unter dem EU-Durchschnitt von 69 Prozent auf dem vorletzten Platz der EU-Statistik.

Neben dem Netzausbau setzt das EU-Programm zur „Digitalen Dekade“ den Mitgliedstaaten Ziele zu digitalen Kompetenzen sowie der Digitalisierung von Wirtschaft und Verwaltung. Die jährlich erscheinenden Zwischenberichte untersuchen den Fortschritt in den einzelnen Ländern sowie auf EU-Ebene insgesamt. Wie schneidet Deutschland ab?

Die Gigabitdefensive?

Unabhängig von der Anschlussart – ob DSL, Kabel oder Glasfaser – hinkt Deutschland dem Rest der EU nach. Über die Hälfte aller deutschen Haushalte nutzt Anschlüsse mit Bandbreiten von mindestens 100 MBit/s, im EU-Schnitt sind es knapp 72 Prozent. Gigabit-Geschwindigkeiten erreichen hierzulande lediglich 6 Prozent, EU-weit sind es über 22 Prozent.

Gut steht Deutschland aus Sicht der EU hingegen bei der Netzabdeckung mit dem aktuellen 5G-Mobilfunkstandard da. Laut Bericht erreicht das 5G-Netz inzwischen 99 Prozent der deutschen Haushalte. Selbst in ländlichen Gegenden können 96 Prozent der Haushalte über 5G funken. Allerdings nutzen lediglich etwa 38 Prozent der Deutschen 5G-fähige Angebote.

eID wenig genutzt

Damit ist die Nutzung des neuesten Mobilfunkstandards ähnlich weit verbreitet wie die der elektronischen Identität (eID), obwohl die eID bereits seit 2010 als Teil des Personalausweises ausgestellt wird. Von den knapp 40 Prozent Besitzer:innen solcher Identitäten nutzen laut Report nur 22 Prozent ihre eID auch tatsächlich. Folglich verwendeten weniger als 7 Prozent der Deutschen die eID für digitale Behördengänge – deutlich weniger als der EU-Schnitt von knapp 36 Prozent. Der EU-Bericht kommt zum Schluss: „Der wahrgenommene Nutzen der eID scheint eingeschränkt“.

Neben dieser Erkenntnis bewertet der EU-Bericht die Einführung der elektronischen Patientenakte (ePA) durchweg positiv – ungeachtet aller Kritik und enthüllten Sicherheitslücken. Zudem kritisiert Euractiv das Framing der Kommission: So werde in den nationalen Berichten vom Erfolg des Glasfaserausbaus gesprochen, während im EU-weiten Bericht vor dem Scheitern gewarnt wird. Euractiv sieht darin eine Schieflage, mit der die Kommission kommende Deregulierung im Zuge des für Ende des Jahres geplanten Digital Networks Act (DNA) legitimieren könnte.

Datenschutz & Sicherheit

Sicherheitsupdate: Schadcode-Attacken auf Veeam-Backup-Server vorstellbar

Wenn Angreifer Sicherheitslücken in Veeam Backup & Replication und Veeam Agent for Windows erfolgreich ausnutzen, können sie im schlimmsten Fall Backup-Server mit Schadcode kompromittieren. Sicherheitspatches stehen zum Download bereit.

Gefährliche Schadcode-Schwachstellen

Wie die Entwickler in einer Warnmeldung ausführen, haben sie insgesamt drei Softwareschwachstellen geschlossen. Über eine „kritische“ Lücke (CVE-2025-23121) kann ein Angreifer, der als Domainnutzer identifiziert ist, Schadcode ausführen. Damit Attacken auf die zweite Schwachstelle (CVE-2025-24286 „hoch„) klappen, muss ein Angreifer als Backup Operator authentifiziert sein. Ist das gegeben, kann er Schadcode ausführen.

Die Entwickler versichern, beide Sicherheitslücken in Veeam Backup & Replication 12.3.2 (build 12.3.2.3617) geschlossen zu haben.

Veeam Agent for Windows ist ebenfalls für Schadcode-Attacken anfällig (CVE-2025-24287 „mittel„). An dieser Stelle schafft die Version 6.3.2 (build 6.3.2.1205) Abhilfe. Wie Attacken in allen Fällen ablaufen könnten, ist bislang unklar. Derzeit gibt es keine Berichte zu Attacken. Das kann sich aber schnell ändern. Dementsprechend sollten Admins ihre Systeme zeitnah auf den aktuellen Stand bringen.

Zuletzt haben die Entwickler im März dieses Jahres eine kritische Sicherheitslücke in Veeam Backup & Replication geschlossen.

(des)

Datenschutz & Sicherheit

Malvertising: Betrüger schieben Netflix, Microsoft & Co. falsche Nummer unter

Online-Betrüger haben einen weiteren Weg gefunden, wie sie mit manipulierten Werbelinks in Suchergebnissen Opfer finden können. Sie schieben dabei Webseiten falsche Telefonnummern unter.

Die Websuche liefert offenbar Werbelinks auf die echten Webseiten – die enthalten aber unsichtbare „Extras“.

(Bild: Malwarebytes)

Vor der Betrugsmasche warnt Malwarebytes aktuell. Die Täter schalten Werbeanzeigen, die auf die Support-Seiten von renommierten Unternehmen verweisen, unter anderem Apple, Bank of America, Facebook, HP, Microsoft, Netflix und Paypal. Oftmals leiten Betrüger solche Werbelinks auf gefälschte Webseiten um. In diesem Fall landen potenzielle Opfer aber tatsächlich auf den echten Webseiten der Unternehmen. Dort landen sie auf den Support-Seiten – anstatt der echten Telefonnummer zeigen sie jedoch die Telefonnummer der Betrüger an.

Betrugsmasche falscher Tech-Support

Die Adressleiste des Webbrowsers zeigt die korrekte Domain des gesuchten Anbieters an, wodurch bei Besuchern kein Misstrauen aufkommt. Jedoch bekommen Besucherinnen und Besucher irreführende Informationen angezeigt, da der Werbelink so manipuliert wurde, dass die Webseite die betrügerische Telefonnummer in einem Feld anzeigt, das nach einem Suchanfragenfeld aussieht.

Rufen Opfer dort an, melden die Betrüger sich mit der Marke, die beworben wurde, und versuchen, die Anrufer dazu zu bringen, persönliche Daten oder Kreditkarteninformationen preiszugeben. Die Täter könnten auch versuchen, Fernzugriff auf den Rechner zu erlangen. Im untersuchten Fall der Bank of America oder Paypal wollten die Betrüger Zugriff auf die Konten der Opfer, sodass sie diese leerräumen können, erörtert Malwarebytes in der Analyse.

Die Analysten führen aus, dass es sich um Injektion von Suchparametern handelt, da die Betrüger eine bösartige URL zusammengestellt haben, die ihre eigene gefälschte Telefonnummer in die Suchfunktion der originalen Webseite einbettet. Malwarebytes erklärt weiter, dass das nur klappt, weil die Webseitenbetreiber die Parameter nicht filtern oder prüfen, die Nutzer übergeben.

Um sich zu schützen, sollten Internetnutzerinnen und -nutzer darauf achten, dass keine Telefonnummern in Links enthalten sind oder verdächtige Suchbegriffe wie „Call Now“ oder „Emergency Support“ oder anderssprachige Pendants in der Adressleiste des Webbrowsers erscheinen. Verdächtig sind auch kodierte Zeichen wie „%20“ für Leerzeichen oder „%2B“ für das Plus-Zeichen zusammen mit Telefonnummern, zudem angezeigte Suchergebnisse, bevor Nutzer überhaupt auf der Webseite Suchbegriffe eingegeben haben.

Malvertising bleibt eine Bedrohung auf hohem Niveau. Vergangene Woche ist heise security eine Masche aufgefallen, bei der Kriminelle Webseiten mit angeblichen Optionen zu Standardbefehlen unter macOS online stellen. Im Endeffekt führen die dort angegebenen Befehlsaufrufe jedoch dazu, dass Malware auf das System heruntergeladen und installiert wird. In diesem Fall waren es Infostealer, die etwa Zugangsdaten und weitere Informationen ausspähen, die Kriminelle zu Geld machen können.

(dmk)

-

Online Marketing & SEOvor 7 Tagen

Online Marketing & SEOvor 7 TagenAus Marketing, Medien, Agenturen & Tech: Diese 40 klugen Köpfe unter 40 müssen Sie kennen

-

Digital Business & Startupsvor 6 Tagen

Digital Business & Startupsvor 6 TagenVon Peter Thiel finanziertes Krypto-Startup Bullish will an die Börse

-

Social Mediavor 4 Tagen

Social Mediavor 4 TagenLinkedIn Feature-Update 2025: Aktuelle Neuigkeiten

-

Künstliche Intelligenzvor 7 Tagen

Künstliche Intelligenzvor 7 TagenAmazon soll Werbung bei Prime Video verdoppelt haben

-

Online Marketing & SEOvor 6 Tagen

Online Marketing & SEOvor 6 TagenInfluencer Marketing: Warum Influencer Vertrauen verlieren und klassische Medien gewinnen

-

UX/UI & Webdesignvor 6 Tagen

UX/UI & Webdesignvor 6 TagenKunst & KI begleitet die Münchner Standort-Eröffnung › PAGE online

-

UX/UI & Webdesignvor 5 Tagen

UX/UI & Webdesignvor 5 TagenWie gelingt eine einwandfreie Zusammenarbeit?

-

Künstliche Intelligenzvor 7 Tagen

Künstliche Intelligenzvor 7 TagenTelemedizin: Patientenversorgung braucht einfach zugängliche Kommunikationswege