Künstliche Intelligenz

enterJS Web Security Day: Praxis-Workshop für sichere Webanwendungen

Neun von zehn Webanwendungen haben Sicherheitslücken – Grund genug, dass die Veranstalter der JavaScript-Konferenz enterJS diesem Problem mit dem neuen Online-Thementag Web Security Day auf den Grund gehen. Ausgerichtet von dpunkt.verlag und iX in Kooperation mit dem Security-Experten Christian Wenz, vermittelt die Konferenz am 9. Oktober 2025 aktuelles Know-how zur Absicherung von Webanwendungen. Doch damit nicht genug – denn bereits am 7. Oktober können Interessierte in einem ganztägigen Workshop erfahren, wie sie ihre Webanwendungen sicher entwickeln und vor Angriffen schützen können.

Der enterJS Web Security Day richtet sich an JavaScript-, Frontend- und Backend-Entwicklerinnen und -Entwickler sowie DevOps Engineers.

Praxis-Workshop: Gefahren für Webanwendungen erkennen und abwehren

Christian Wenz ist Softwarearchitekt, Berater und Autor mit Schwerpunkt Cybersicherheit. Er ist seit 2004 Microsoft MVP und ein Fixpunkt bei Konferenzen zur Softwareentwicklung und Web Application Security im In- und Ausland. Seit 1998 publiziert er regelmäßig zu allen relevanten Themen aus den Bereichen Webentwicklung und Security.

(Bild: Christian Wenz/Arrabiata Solutions)

Am 7. Oktober bietet Christian Wenz den ganztägigen Online-Workshop „Web Security in der Praxis: Gefahren erkennen und abwehren“ an. Von 9 bis 16 Uhr vermittelt der Softwarearchitekt, Berater und Autor mit Schwerpunkt Cybersicherheit den Teilnehmerinnen und Teilnehmern, wie sie die wichtigsten Sicherheitsrisiken aufspüren können. Er zeigt zudem auf, welche geeigneten Gegenmaßnahmen sie ergreifen können, um ihre Anwendungen abzusichern. Dabei kommt der praktische Aspekt nicht zu kurz: Unter anderem wird eine präparierte Webanwendung zum Einsatz kommen, in der Sicherheitslücken aufgedeckt werden.

Teilnehmende benötigen Grundkenntnisse im Web-Frontend (HTML, CSS, JavaScript) und in einer beliebigen Backend-Technologie. Die technischen Voraussetzungen bestehen lediglich aus einem Webbrowser und „Spaß am Kaputtmachen“, wie der Workshop-Trainer mit einem Augenzwinkern verkündet.

Ein Workshop-Ticket lässt sich für 549 Euro (zzgl. 19 % MwSt.) im Online-Ticketshop der enterJS buchen – gemeinsam mit dem Konferenztag oder unabhängig davon.

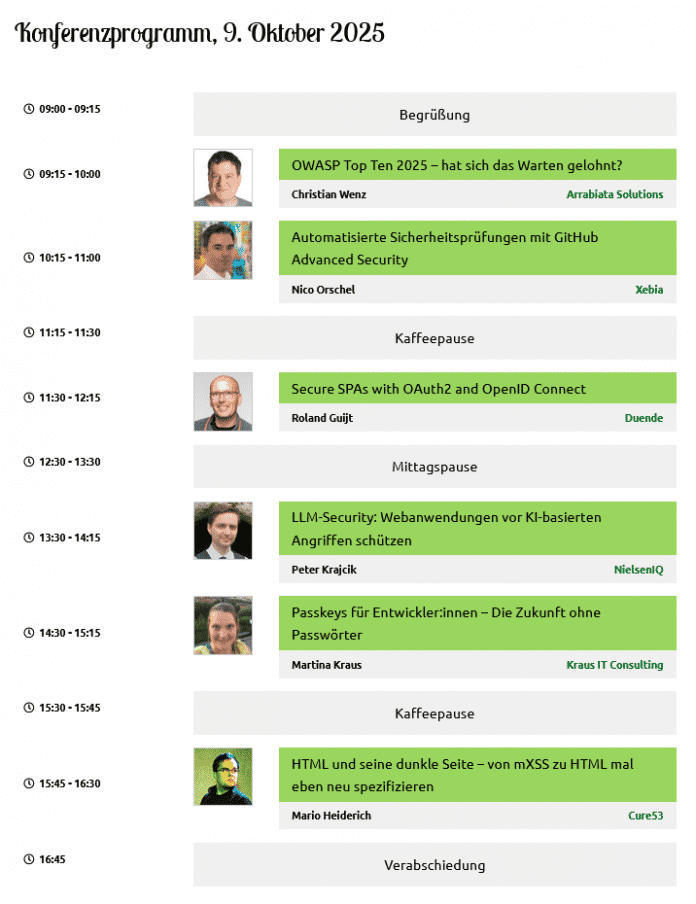

Konferenztag mit sechs Security-Vorträgen

Das Konferenzprogramm am 9. Oktober besteht aus sechs 45-minütigen Vorträgen. Darin behandeln die Sicherheitsexpertinnen und -experten Christian Wenz, Nico Orschel, Roland Guijt, Peter Krajcik, Martina Kraus und Mario Heiderich aktuelle Themen aus dem Bereich der Web Security: Welche Vorteile bringen Passkeys für Developer (siehe auch iX-Fachartikel von Martina Kraus), wie kann man seine Anwendung vor KI-basierten Angriffen schützen und was gibt es Neues in den OWASP Top Ten 2025?

Im Anschluss an die Vorträge haben die Teilnehmenden die Gelegenheit, in jeweils 15-minütigen, interaktiven Q&A-Sessions direkt mit den Speakern in den Austausch zu treten. Wahlweise können sie sich per Bild und Ton zuschalten oder im Chat die Gelegenheit nutzen, Fragen an die Experten zu richten.

Tickets zum Frühbucherpreis

Derzeit sind Frühbuchertickets für den Thementag erhältlich. Ein Tagesticket kostet 249 Euro (alle Preise zzgl. 19 % MwSt.), nach Ablauf des Rabatts 299 Euro. Teams ab drei Personen erhalten einen Gruppenrabatt, den der Online-Ticketshop automatisch berechnet. Der Eintages-Workshop lässt sich für 549 Euro buchen.

Weitere Informationen zum Programm sowie den Referentinnen und Referenten bietet die Konferenz-Website. Dort können Interessierte auch den enterJS-Newsletter abonnieren, um über die jährlich stattfindende Vor-Ort-Konferenz und ihre Online-Thementage auf dem Laufenden zu bleiben. Der Web Security Day ist auch auf LinkedIn vertreten, der Hashtag lautet #ejs25.

(mai)

Künstliche Intelligenz

Samsung bringt seinen Internet-Browser auf Windows-PCs

Der südkoreanische Technikkonzern will mit seinem Browser „Samsung Internet for PC“ die Brücke zwischen seinen Galaxy-Smartphones und Windows-PCs schlagen. Laut Hersteller will man damit ein „nahtloses, vernetztes Surferlebnis auf allen Samsung-Geräten“ bieten. Zudem sollen so Samsungs Galaxy-AI-Funktionen nicht mehr nur auf Smartphones und Tablets genutzt werden können.

Weiterlesen nach der Anzeige

Die Beta-Version des Browsers wird zum Start nur in den USA und Südkorea für Windows 10 (Version 1809 und neuer) und 11 angeboten. Laut Samsung soll der Browser später für weitere Länder bereitgestellt werden.

Samsung Internet mit ein wenig KI

Mit Samsungs Browser für PCs soll es möglich sein, Browserdaten wie Lesezeichen und Browserverlauf zu synchronisieren – also Funktionen, die andere Browser wie Chrome, Edge oder Safari und Firefox im Grunde seit Jahren beherrschen. Persönliche Daten werden mit dem Passwortmanager und Authentifizierungsdienst „Samsung Pass“ synchronisiert, sodass Benutzerinnen und Benutzer sich auf Websites anmelden oder Profile geräteübergreifend automatisch ausfüllen können – hierfür muss man sich mit seinem Samsung-Konto im Browser anmelden. Des Weiteren sollen Nutzer das Surfen fortsetzen können, wenn sie zwischen ihrem Mobilgerät und dem PC wechseln. Ähnliches bieten auch andere Browser.

Auch ein wenig KI steckt in Samsungs Browser, „die das Surfen intelligenter und effizienter“ machen soll. Unter anderem bietet die Software Galaxy-AI-Funktionen wie „Browsing Assist“, um Webseiten zusammenzufassen und zu übersetzen. Diese Funktion biete Samsung schon länger für seine Galaxy-Smartphones und -Tablets an.

Weitere Funktionen des Samsung-Browsers zielen auf Sicherheit ab. Eine „intelligente Anti-Tracking-Funktion“ soll etwa verhindern, dass Web-Tracker von Drittanbietern persönliche Daten sammeln, während ein Datenschutz-Dashboard es ermöglichen soll, „ihre Schutzmaßnahmen in Echtzeit anzuzeigen und zu verwalten“, so Samsung.

Weiterlesen nach der Anzeige

Erster Versuch schon Ende 2023

Es ist übrigens nicht der erste Anlauf Samsungs, seinen Browser auf Windows zu bringen. Schon Ende 2023 hatte der Konzern die App im Microsoft-Store angeboten, jedoch war sie Berichten zufolge noch unfertig, sodass der Konzern sie Anfang 2024 wieder entfernte.

Dass Samsung beginnt, seinen Browser abermals für PCs auszuliefern, dürfte kein Zufall sein. Denn derzeit schwelt ein neuer Browserkrieg, in dem es letztlich darum geht, wer im KI-Wettstreit das Rennen macht. Sowohl Opera und Perplexity als auch OpenAI und weitere, wie Atlassian mit Dia und Microsofts Edge, haben KI-Funktionen integriert, unter anderem, um Nutzer stärker an ihre KI-Produkte zu binden. Ob sie mit ihren Lösungen gegen den Browserplatzhirsch Chrome, in den Google zumindest in den USA KI-Funktionen eingebaut hat, Marktanteile gewinnen können, bleibt abzuwarten. Global dominiert Chrome laut Statcounter derzeit den Desktop-Browsermarkt mit über 70 Prozent.

(afl)

Künstliche Intelligenz

Missing Link: Prävention an der Quelle – Chatkontrolle und Upload-Filter

In Brüssel und den EU-Staaten tobt eine Lobby-Schlacht, die Europas mächtigste Interessengruppen im Streit über den seit Jahren umkämpften Entwurf der EU-Kommission für eine Verordnung zur massenhaften Online-Überwachung unter dem Aufhänger des Kampfs gegen sexuellen Kindesmissbrauch in zwei Lager spaltet. Auf der einen Seite stemmen sich Tech-Konzerne – große und kleine – gegen Forderungen, die ihre Services gefährden oder neue Haftungspflichten mit sich bringen würden. Im Schulterschluss mit Bürgerrechtsorganisationen und auch Vertretern der Politik kämpfen sie für das Kommunikationsgeheimnis. Auf der anderen Seite steht ein Bündnis aus Ermittlungsbehörden und Organisationen, die sich Kinderrechte auf die Fahnen geschrieben haben.

Weiterlesen nach der Anzeige

Was fehlt: In der rapiden Technikwelt häufig die Zeit, die vielen News und Hintergründe neu zu sortieren. Am Wochenende wollen wir sie uns nehmen, die Seitenwege abseits des Aktuellen verfolgen, andere Blickwinkel probieren und Zwischentöne hörbar machen.

Letztlich geht es in der Auseinandersetzung, die ständig um eine Volte reicher wird, um ein neues Kapitel in den Crypto Wars. Neben Datenschützern machen IT-Verbände, der Kinderschutzbund und Pressevereinigungen gegen die geplante Durchleuchtung privater Kommunikation unter dem Aufhänger Chatkontrolle mobil. Fast sah es so aus, als ob die schwarz-rote Bundesregierung das Nein der Ampel aufgeben wollte. Das hätte den Weg für die Annahme der Position des EU-Ministerrates zu dem Dossier freigemacht.

Doch Anfang Oktober hieß es dann, auch CDU/CSU und SPD seien zumindest gegen eine „anlasslose“ Chatkontrolle. Ende Oktober lenkte dann auch die dänische Ratspräsidentschaft angesichts fehlender Mehrheiten überraschend ein: Sie verabschiedete sich von ihrem Standpunkt, Anbieter von Kommunikationsdiensten zur Suche nach Darstellungen sexuellen Kindesmissbrauchs verpflichten zu wollen. Es soll demnach bei der Freiwilligkeit bleiben. Doch Kritiker bemängeln auch Dänemarks neuen Entwurf und sehen darin vor allem die Gefahr von Massenüberwachung.

Die Gegenseite hat parallel ebenfalls aufgerüstet und wird auch nach dem erneuten Rückschlag versuchen, ihre Eisen im Feuer zu halten. Ihr gehören Organisationen wie die Internet Watch Foundation (IWF), das Canadian Centre for Child Protection (C3P), die International Justice Mission (IJM), ECPAT, das Netzwerk Kinderrechte, World Vision, Terre des Hommes, Innocence in Danger, die World Childhood Foundation, die Stiftung digitale Chancen, das Netzwerk Kinderrechte Deutschland und die SafeToNet Foundation an. Diese lockere Allianz versucht nun, in die „verfahrene Debatte“ einen vermeintlich neuen Ansatz zu bringen. Sie plädiert für einen „Kompromiss“, der auch in Ende-zu-Ende-verschlüsselten Diensten (E2EE) wie WhatsApp, Signal und Threema funktioniert.

Die Internet Watch Foundation legt sich ins Zeug

Der Vorschlag stellt darauf ab, Material über sexuellen Missbrauch (Child Sexual Abuse Material, CSAM) erkennen und blockieren zu können, ohne Inhalte aus Kommunikationsanwendungen auszuleiten. „Moderne On-device- und In-App-Erkennung prüft Inhalte lokal, ohne Daten zu übertragen oder die Verschlüsselung aufzuheben“, heißt es etwa bei der IJM. Apple, Meta und Google nutzten solche Verfahren bereits für den Schutz vor Nacktbildern und die Erkennung von Links mit schädlichem Content.

Die Argumentation stützt sich auf einen jüngst veröffentlichten Bericht der IWF. Die Autoren bezeichnen das von ihnen vorgeschlagene Instrument als „Upload-Prävention“. Diese sei ein technisch machbarer und datenschutzfreundlicher Weg, bekanntes CSAM zu blockieren, bevor es in durchgängig verschlüsselten Umgebungen verbreitet werden kann. Der Begriff erinnert an die ominösen Upload-Filter, für die der EU-Gesetzgeber im Kampf gegen Urheberrechtsverletzungen nach langen Debatten eingeschränkt den Weg freimachte. Diese setzen allerdings auf der Ebene von Plattformen wie YouTube an, nicht auf Endgeräten der Nutzer.

Weiterlesen nach der Anzeige

E2EE sei zwar essenziell für die Privatsphäre, räumt die IWF ein. Straftäter wählten durchgehend verschlüsselte Plattformen aber aufgrund eines geringeren Risikos der Strafverfolgung mittlerweile bewusst aus. Die Einführung von E2EE ohne Sicherheitsvorkehrungen habe zu einem drastischen Rückgang der CSAM-Meldungen geführt. Für die Opfer bedeute die fortlaufende Verbreitung ihrer Missbrauchsbilder eine ständige Bedrohung und immer wieder psychische Schäden.

Punktlandung bei Client-Side-Scanning

Die Upload-Prävention verkauft die IWF als „Sicherheitsfunktion“. Der Prozess basiere auf digitalen Fingerabdrücken. Auf dem Gerät des Senders werde ein einzigartiger Hash der Datei (Bild oder Video) erstellt. Dieses Muster werde mit einer sicheren Datenbank abgeglichen, die Hashes von bereits von Experten bestätigten illegalem CSAM enthält. Bei einer Übereinstimmung werde der Upload der Datei an der Quelle blockiert, ansonsten freigegeben.

Die Hash-Listen müssen von vertrauenswürdigen Organisationen verwaltet werden, um ihre Integrität zu gewährleisten, ist dem Papier zu entnehmen. Organisationen wie die IWF, das National Center for Missing and Exploited Children (NCMEC) und das C3P führten solche sorgfältig überprüfte Verzeichnisse. In der EU käme dafür auch das geplante Zentrum zum Kampf gegen CSAM in Frage. Kerry Smith, Geschäftsführerin des IWF, warnte vorige Woche, die aktuellen Verhandlungen auf Ratsebene seien „die letzte Chance für politische Entscheidungsträger in Europa, „diese Schutzmaßnahmen in den Alltag zu integrieren“.

Zentraler Punkt der IWF-Argumentation ist der Zeitpunkt: Die Überprüfung der Datei findet lokal auf dem Gerät des Senders statt, bevor die Datei verschlüsselt wird. Wirklich neu ist das freilich nicht. Prinzipiell ist die Upload-Prävention nichts anderes als Client-Side-Scanning (CSS). Bürgerrechtler und Wissenschaftler monieren seit Langem, dass dabei jeder verschlüsselte Chat auf den Endgeräten durchsucht werde und bei Verdachtsmeldungen eine Intervention erfolge.

Sorge vor allgemeiner Überwachungsinfrastruktur

Den CSS-Gegnern zufolge schafft die einmalige Implementierung eines lokalen Scan-Tools eine technische Infrastruktur für Überwachung. Selbst wenn es zunächst „nur“ für CSAM verwendet werde, könnte die Funktion von Regierungen künftig auf andere Inhalte ausgeweitet werden. Ein Mechanismus, der auf den Geräten von Milliarden von Nutzern installiert ist, wird als „Hintertür für alle“ und potenzielles Zensurwerkzeug verstanden.

Echte Ende-zu-Ende-Verschlüsselung basiert zudem auf dem Vertrauen, dass die App auf dem Gerät des Nutzers niemals Inhalte ohne dessen Wissen oder Einwilligung für den Dienstanbieter scannt. Eine obligatorische Durchleuchtung untergräbt diese Verlässlichkeit und die Integrität des Systems. Kryptografen warnen, dass eine gescannte Nachricht nicht mehr als wirklich E2EE-verschlüsselt betrachtet werden kann.

Bei den Hash-Listen besteht ferner immer ein Risiko für fälschliche Treffer (False Positives). Ein solcher könnte zur Blockade eines legitimen Bildes und schlimmstenfalls zur unbegründeten strafrechtlichen Verfolgung eines Nutzers führen. Dazu kommt der Einwand, dass die Hash-Listen selbst Ziel staatlicher oder krimineller Manipulation werden könnten. Eine Technologie zur verpflichtenden Überprüfung des Inhalts auf dem Gerät des Nutzers komme einem „Überwachungsschlüssel“ gleich, der universell verwendet werden könnte.

Nicht belastbare Versprechen

Upload-Prävention „klingt zwar erst einmal gut“, sagt der Bremer Informationsrechtler Dennis-Kenji Kipker heise online. Sie setze jedoch voraus, dass diese Inhalte schon auf bestimmten „Meldelisten“ vorhanden seien. Eine Verbreitung neuen Contents werde nicht verhindert. Gerade in Zeiten, in denen verstärkt KI-generiertes Material in Umlauf komme, sei die Effektivität zweifelhaft. Zudem beziehe eine solche Methode Strafverfolger nicht ein, gibt der Professor zu bedenken. Wichtiger wäre es, „echte Alternativen zum digitalen Kinderschutz auf den Weg zu bringen, statt „fachlich nicht belastbaren technischen Versprechen zu folgen“. Generell könne durch CSS die geschützte digitale Kommunikation kompromittiert werden.

Doch die andere Seite lässt nicht locker und verweist auf Erfolge auf Basis bislang erfolgter Meldungen: „IJM konnte bereits über 1300 Betroffene in Sicherheit bringen“, betont ein Sprecher der Schutzorganisation gegenüber heise online. „Die Fälle dokumentieren deutlich, wie wichtig es ist, dass Safety-by-Design auf Geräten und Plattformen umgesetzt wird.“

KI-Systeme wie Safer von Thorn und Google Content Safety API erreichten über 90 Prozent Genauigkeit bei nur 0,1 Prozent Fehlalarmrate, hebt der IJM-Sprecher hervor. Selbst das wäre zwar inakzeptabel, wenn alle False Positives zu Meldungen führten. Anders stelle sich die Sache aber dar, wenn „nur“ die Übertragung verhindert werde. Selbst der „unvollkommene“ jüngste Vorschlag der dänischen Ratspräsidentschaft habe zudem „detaillierte Mechanismen“ enthalten, um vorzubeugen, dass Regierungen den Ansatz auf andere unliebsame Inhalte erweitern.

Die Missbrauchsbeauftragte mischt mit

Die von Hollywood-Star Ashton Kutcher mitgegründete Einrichtung Thorn galt lange als treibende Lobbykraft hinter dem Verordnungsentwurf. Die Kommission beteuerte, dass ihr diese US-Stiftung „lediglich Fachwissen zur Verfügung gestellt und nicht versucht“ habe, auf die Gesetzesinitiative Einfluss zu nehmen. Das stimme nicht, hielt die EU-Bürgerbeauftragte voriges Jahr dagegen. Auch „die Geschäftsstrategie für den Einsatz von Thorn-Produkten“ wie den Filter „Safer“ sei Thema gewesen.

Das Programm ist darauf ausgelegt, auf Basis von Microsofts PhotoDNA Darstellungen sexuellen Kindesmissbrauchs durch einen Abgleich mit Hash-Werten von Bildern und Videos in Datenbanken bekannter einschlägiger Aufnahmen zu erkennen. Die Brüsseler Exekutivinstanz verließ sich einfach auf die Aussagen von Thorn und anderer großer US-Hersteller von Filterlösungen zu den vermeintlichen Trefferquoten, die sich aber als unhaltbar erwiesen.

Derweil bringt die Bundesbeauftragte gegen Kindesmissbrauch, Kerstin Claus, das „Framing der sogenannten anlasslosen Chatkontrolle“ auf die Palme. Es handle sich um einen „Kampfbegriff“, über den „jede sachliche Debatte im Keim erstickt“ werde, rügte sie gegenüber Politico. Es sollten nicht die Chats aller Bürger gelesen werden, sondern mit Richtergenehmigung ein automatisierter Abgleich mit bekannten Missbrauchsdarstellungen erfolgen. Das werde allenfalls „spezifische Chatgruppen oder Teildienste betreffen, die zuvor als Risikobereiche identifiziert wurden“. Und auch Hany Farid, Mitentwickler von PhotoDNA, wirbt weiter kräftig für den breiten Einsatz der Lösung.

(emw)

Künstliche Intelligenz

Investieren in Sport: Wie Anleger von Toren und Titeln profitieren können

Es läuft die Schlussphase im letzten Spiel der Saison. Der Mannschaft fehlt ein Tor zum Sieg und damit zur Meisterschaft. In einem Kraftakt treibt der erst in der Winterpause für 25 Millionen Euro erworbene Mittelfeldstar den Ball nach vorn und zieht aus 20 Metern Entfernung einfach mal ab. Leicht abgefälscht landet der Ball im Tor, direkt im Anschluss pfeift der Schiedsrichter das Spiel ab. Mannschaft und Fans brechen in Jubel aus – ebenso zahlreiche Anleger. Denn der Verein wird an der Börse gehandelt und hat seinen Aktionären mit dem Ligatitel einen satten Kursgewinn eingebracht.

Was nach einem Hollywood-Drehbuch klingt, könnte sich durchaus in dieser Form ereignen. Denn in der milliardenschweren Sportbranche tummeln sich zahlreiche börsennotierte Unternehmen, auf deren Entwicklung Sieg und Niederlage mitunter Einfluss haben.

- Aktionäre der beiden börsennotierten deutschen Fußballvereine sind aufgrund der 50+1-Regel nicht stimmberechtigt.

- In vielen Fällen decken die Aktien von Fußballvereinen nicht nur die Profi-Herrenmannschaft ab. Auf die Kursentwicklung haben somit zahlreiche Faktoren Einfluss.

- Die Aktienkurse der großen Sportartikelhersteller haben sich sehr unterschiedlich entwickelt, klare Trends gab es zwischen Oktober 2015 und September 2025 nicht.

Deutsche Anleger können davon profitieren. Denn 13 europäische Fußballvereine bieten börsengehandelte Aktien an, darunter Borussia Dortmund und Manchester United. Ebenso sind neun der zehn umsatzstärksten Sportartikelhersteller an der Börse notiert. Wir zeigen, um welche es sich handelt und welche Besonderheiten es zu beachten gilt. Zu Vergleichszwecken nennen wir zudem die Entwicklung des MSCI World, der unter Privatanlegern zu den populärsten Indizes zählt und als Basis für zahlreiche ETFs dient.

Das war die Leseprobe unseres heise-Plus-Artikels „Investieren in Sport: Wie Anleger von Toren und Titeln profitieren können“.

Mit einem heise-Plus-Abo können Sie den ganzen Artikel lesen.

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenDer ultimative Guide für eine unvergessliche Customer Experience

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenAdobe Firefly Boards › PAGE online

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenRelatable, relevant, viral? Wer heute auf Social Media zum Vorbild wird – und warum das für Marken (k)eine gute Nachricht ist

-

UX/UI & Webdesignvor 2 Wochen

UX/UI & Webdesignvor 2 WochenIllustrierte Reise nach New York City › PAGE online

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenGalaxy Tab S10 Lite: Günstiger Einstieg in Samsungs Premium-Tablets

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenEventSourcingDB 1.1 bietet flexiblere Konsistenzsteuerung und signierte Events

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenFake It Untlil You Make It? Trifft diese Kampagne den Nerv der Zeit? › PAGE online