Datenschutz & Sicherheit

Citrix Bleed 2: Kritische Netscaler-Lücke wird seit fast einem Monat ausgenutzt

Die Sicherheitslücke mit dem Spitznamen „Citrix Bleed 2“ ist Angreifern offenbar schon länger bekannt als zunächst angenommen. Das hat ein Anbieter von Lösungen zur Angriffserkennung herausgefunden. Mittels historischer Daten, die sie mit den Signaturen des Exploits verglichen, fanden sie am 23. Juni 2025 einen Angriffsversuch auf einen ihrer Honeypots, also einen nur zum Schein verwundbaren Server.

Das ist fast genau eine Woche nach den durch Citrix veröffentlichten Patches für CVE-2025-6543 und CVE-2025-5777, den später von Sicherheitsforscher als „Citrix Bleed 2“ getauften kritischen Fehler. Das Sicherheitsunternehmen ReliaQuest hatte ebenfalls bereits Ende Juni gemutmaßt, es gebe einen aktiv ausgenutzten Exploit, fand jedoch nur Indizien und keine harten Beweise.

Wer hatte den ersten Exploit?

Diese Beweise sind nun da, schreibt Greynoise. Und offenbar handelt es sich nicht um ungerichtete Scans, sondern um gezielte Angriffsversuche, die einen als veralteter Netscaler verkleideten Honeypot angingen. Diese frühen Angriffsversuche kamen von IP-Adressen aus China, berichtet Greynoise.

Auch der Sicherheitsforscher Kevin Beaumont wies bereits vor einigen Tagen auf die frühen Versuche hin, die Lücke auszunutzen. Citrix hatte zu diesem Zeitpunkt noch abgestritten, dass „Citrix Bleed 2“ im Arsenal von Cyberkriminellen oder staatlichen Hackern gelandet sei. Spätestens am 10. Juli war es mit den Dementis hingegen vorbei: Da nahm die US-Cybersicherheitsbehörde CISA die Lücke in ihren „Known Exploited Vulnerabilities Catalog“ auf. Einen Tag später berichtete Imperva, ein weiteres Unternehmen aus dem Bereich der „Threat Intelligence“, von über 11,5 Millionen Angriffsversuchen, überwiegend auf Ziele in den USA, Spanien und Japan.

Noch fast 4.000 Netscaler angreifbar

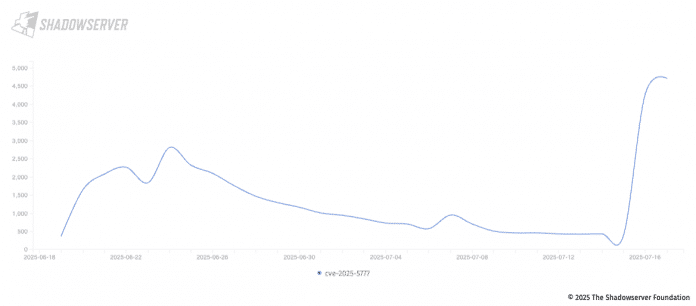

Mittlerweile ist das Angriffsvolumen stabil. Das Shadowserver-Projekt verzeichnete am zwischen dem 14. und 16. Juli täglich etwa 3000 Angriffsversuche auf dreißig bis vierzig Ziele, Greynoise hat im Tagesverlauf des 17. Juli lediglich drei Angreifer-IPs verzeichnet. Die Anzahl verwundbarer Geräte machte jedoch Mitte Juli einen überraschend großen Sprung und steht den Shadowserver-Statistiken zufolge nun bei über 4.500. Admins von Netscaler-Installationen sollten also tunlichst ihre Geräte überprüfen und schnellstmöglich aktualisieren.

Deutlicher Sprung: Mitte Juli 2025 sind mehrere Tausend ungepatchte Netscaler-Geräte von der Sicherheitslücke „Citrix Bleed 2“ betroffen.

(Bild: The Shadowserver Foundation)

Kevin Beaumont stellt auf Github eine Liste mit über 25.000 aus dem Internet erreichbaren Netscaler-Instanzen bereit, von denen am Vormittag des 18. Juli noch 3.829 verwundbar waren. Knapp fünfhundert dieser angreifbaren Netscaler melden sich mit einer Domain, die mit der deutschen Landeskennung „.de“ endet.

Scheibchenweise neue Informationen

Und Citrix? Die hatten immerhin Patches veröffentlicht, sich aber ansonsten einer Salami-Taktik bedient und wichtige Informationen zur Schwere der Lücke und ihrer Behandlung ausgelassen. Sicherheitsforscher Beaumont hielt mit seiner Kritik am seiner Ansicht nach zu zögerlichen Vorgehen von Citrix dann auch nicht hinterm Berg. Er kritisiert in einem Blogbeitrag, dass ausgerechnet die Netscaler-eigene Web Application Firewall (WAF) Angriffsversuche nicht abfangen könne, die anderer Hersteller hingegen schon. Citrix versteigt sich in den „Frequently Asked Questions“ zu Citrix Bleed 2 zudem gar zu der Aussage, WAFs könnten den Angriff überhaupt nicht verhindern – angesichts der Tatsache, dass der Exploit mittels mehrerer HTTP-Anfragen funktioniert, ein gewagtes Statement.

Auch an weiteren Hinweisen für Citrix-Administratoren lässt Beaumont kein gutes Haar. Aufräum-Systemkommandos zum Löschen der von Angreifern kontrollierten Verbindungen seien unvollständig, weil sie Sitzungsdaten nicht aufräumten, so der Sicherheitsforscher.

Gegenüber heise security ordnete Beaumont die Reaktion von Citrix als nicht akzeptabel ein. „Sie haben Informationen über Angriffsaktivitäten und Hinweise zur Betroffenheitsprüfung viel zu spät abgeliefert“, so Beaumont.

Hinter dem Spitznamen „Citrix Bleed 2“ verbirgt sich ein Fehler in der Speicherverwaltung der Netscaler-Geräte, den Angreifer über das Web aus der Ferne ausnutzen können. Stellen sie eine HTTP-Anfrage mit einem bestimmten, fehlerhaften Parameter, antwortet das Gerät mit einigen Bytes seines Hauptspeichers, es „blutet Speicher aus“. Diese Speicherauszüge können nutzlose Daten, aber auch Session- und andere sensible Informationen enthalten.

(cku)

Datenschutz & Sicherheit

BSI: Medienpaket für Lehrkräfte und Eltern zur Cybersicherheits-Bildung

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat ein Medienpaket mit Arbeitsblättern und Erläuterungen für Heranwachsende, Lehrkräfte und Eltern veröffentlicht. Das Paket soll die Vermittlung grundlegender Cybersicherheitskompetenzen unterstützen und richtet sich vor allem an 10- bis 14-Jährige. Damit es möglichst sorgenfrei von pädagogischem Fachpersonal und Erziehungsberechtigten genutzt werden kann, stehen alle Materialien unter der Lizenz CC BY-NC frei zur Verfügung. Sie dürfen unter Nennung des BSI als Urheber weiterverwendet werden.

Material zu drei Themen

Das Medienpaket soll dazu beitragen, Jugendliche frühzeitig für digitale Risiken zu sensibilisieren und ihnen einen sicheren Umgang mit digitalen Medien vermitteln. Bisher gibt es Arbeitsblätter und Erläuterungen zu drei Themen: 1. Smartphone- und App-Sicherheit, 2. Methoden der Cyberkriminalität und Schadprogramme, und 3. Account-Schutz. Sie können einzeln oder auch als Gesamtpaket heruntergeladen werden. Zu jedem Thema stehen jeweils drei Dokumente zur Verfügung, die für die verschiedenen Zielgruppen verfasst wurden: Arbeitsblätter für Schülerinnen und Schüler, das Begleitmaterial für Pädagoginnen und Pädagogen und das Begleitmaterial für Eltern.

Die Arbeitsblätter verweisen über QR-Codes auf digitale Angebote des BSI – etwa auf weitergehende Informationsseiten des BSI oder Videos. Wollen Lehrkräfte die Arbeitsblätter also im Unterricht nutzen, müssen Schülerinnen und Schüler die Möglichkeit haben, über Endgeräte das Internet nutzen zu können. Dem BSI zufolge sind die Materialien auf die Lebenswelt von 10- bis 14-Jährigen ausgerichtet und didaktisch aufbereitet. In Schulen könnten sie in verschiedensten Unterrichtsfächern eingesetzt werden, eine außerschulische Nutzung in Volkshochschulen oder auch Jugendzentren sei ebenso möglich.

Das Arbeitsblatt ist für die interaktive Nutzung gedacht: ohne Endgerät kommen Schülerinnen und Schüler hier nicht weiter.

(Bild: Account-Schutz, Bundesamt für Sicherheit in der Informationstechnik (BSI))

Larissa Hänzgen, Expertin für Verbraucherschutz im BSI, erklärt zur Veröffentlichung des Medienpakets: „Cybersicherheit ist ein grundlegender Bestandteil digitaler Bildung. Unser Ziel ist, Kinder und Jugendliche nicht nur technisch fit, sondern auch sicher durch die digitale Welt zu führen. Mit dem neuen Medienpaket geben wir Lehrkräften ein praxistaugliches und strukturiertes Werkzeug an die Hand, mit dem sie Wissen und Handlungskompetenz im Bereich IT-Sicherheit nachhaltig vermitteln können.“ Für Eltern stehen noch mehr auf sie ausgerichtete Informationsangebote zur Verfügung. Auf einer Webseite für Eltern des BSI wird unter anderem über Jugendschutzeinstellungen, Smart Toys und Cybermobbing informiert.

Präventionsansatz

Wie das BSI erklärt, sind 19 Prozent der 16- bis 22-Jährigen schon einmal von Kriminalität im Internet betroffen gewesen. Das gehe aus dem aktuellen Cybersicherheitsmonitor 2025 hervor. Die 16- bis 22-Jährigen sind dort die jüngste Gruppe der Befragten. Die nun veröffentlichten Informationsangebote des BSI setzen dementsprechend bei Jüngeren an.

(kbe)

Datenschutz & Sicherheit

Automobilsektor: BSI warnt vor rasant wachsenden „digitalen Angriffsflächen“

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) sieht Autos verstärkt als rollende Computer und sorgt sich um deren IT-Security. „Die digitalen Angriffsflächen im Automobilsektor wachsen rasant“, betonte der Vizepräsident der Bonner Behörde, Thomas Caspers, angesichts der Publikation eines Berichts zur Cybersicherheit im Straßenverkehr 2025 im Vorfeld der Automesse IAA in München. Hersteller und Ausrüster in der Branche müssten daher die IT-Sicherheit von vornherein in die Technik einbauen und entsprechende Voreinstellungen treffen („Security by Design and Default“).

Digitale Dienste, Over-the-Air-Updates und vernetzte Steuergeräte prägten zunehmend die Fahrzeugarchitekturen, verdeutlicht das BSI in dem Papier. Zudem nehme der Einsatz von KI in Assistenzsystemen und automatisierten Fahrfunktionen kontinuierlich zu. Das bedeute: Autos würden auf dem Weg zum autonomen Fahren immer vernetzter, Systeme komplexer und die Fortbewegung generell digitaler. Die Absicherung des Automobil-Ökosystems werde damit zur Daueraufgabe.

Laut dem Bericht hat BSI zwischen Februar 2024 und März 2025 insgesamt 107 Meldungen zu IT-Schwachstellen und Vorfällen im Automobilbereich ausgewertet. Für die meisten der Fälle war demnach ein physischer Zugriff oder zumindest eine räumliche Nähe, beispielsweise über Bluetooth oder WLAN, zum Ausnutzen der Sicherheitslücken erforderlich. Es gab aber auch 18 Meldungen, bei denen die Schwachstellen über das Internet zugänglich waren.

Infotainment-Systeme als Einfallstor

Ein Großteil der Meldungen (46 von 59 klassifizierten) basierte auf Sicherheitsanalysen oder Forschungsarbeiten, bei denen die Beteiligten einen Machbarkeitsnachweis („Proof of Concept“) entwickelten. Im Vergleich dazu finde eine aktive Ausnutzung durch Kriminelle gegenwärtig noch eher selten statt, schreibt das BSI. Weitere Bedrohungen ergäben sich indes aus der Option der Einflussnahme durch digitale Produkte, die Herstellern Zugriff auf Informationen und Funktionen ermöglichten.

Vor dem Hintergrund aktueller geopolitischer Konfliktlagen vergrößerten komplizierte Lieferketten die Gefahren, heißt es. Ferner seien mit neuartigen Angriffsmöglichkeiten auf KI-Komponenten und Fahrzeugsensorik durch manipulative Eingaben auch Risiken verbunden. Angesichts der üblicherweise langen Lebenszyklen sowohl von Fahrzeugen als auch der Verkehrsinfrastruktur stelle zudem die Migration auf quantenresistente kryptografische Verfahren eine wichtige Aufgabe dar.

Beliebtes Ziel für Angriffe sind dem Report zufolge Infotainment-Systeme aufgrund ihrer vielen Schnittstellen und Vernetzungsfunktionen. Sicherheitsforscher hätten gezeigt, wie sie zwölf Schwachstellen in den Systemen eines tschechischen Herstellers kombinierten, um über Bluetooth Malware zu installieren. So konnten sie etwa die Position des Fahrzeugs verfolgen und Gespräche aufzeichnen. Betroffen waren laut Schätzungen etwa 1,4 Millionen Fahrzeuge.

Fahrzeugdaten offen im Netz

Eine ähnliche Attacke auf ein Infotainment-System eines japanischen Herstellers befähigte Angreifer laut den Autoren, sich nach dem initialen Zugriff über Bluetooth auch jederzeit über Mobilfunk auf die ganze Apparatur aufzuschalten. Dies hätte es ihnen ermöglicht, den Fahrer abzuhören, die GPS-Position zu verfolgen oder sogar Fahrzeugfunktionen wie die Lenkung zu kontrollieren. Ferner seien in der QNX-Software, die in Infotainment-Systemen von Herstellern wie BMW, Volkswagen und Audi integriert ist, kritische Schwachstellen entdeckt worden. Eine habe das Ausführen von Programmcode aus der Ferne erlaubt.

Die Behörde erinnert daran, der Chaos Computer Club (CCC) habe aufgedeckt, dass Terabyte an Positionsdaten von E-Fahrzeugen von VW durch einen Konfigurationsfehler ungeschützt über das Internet einsehbar waren. Informationen von rund 800.000 Fahrzeugen und 600.000 Kunden, einschließlich Namen und Adressen, seien betroffen gewesen. Ein Experte habe zudem Sicherheitslücken in einem Web-Portal eines japanischen Herstellers gefunden, die ihm den Zugriff auf Standortdaten von Fahrzeugen in Nordamerika und Japan ermöglichten. Es wäre ihm sogar möglich gewesen, über das Portal fremde Autos zu starten oder zu öffnen.

Die NIS2 getaufte EU-Richtlinie zur Netzwerk- und Informationssicherheit bringe neue gesetzliche Auflagen für viele Unternehmen in der Automobilbranche mit, unterstreicht das BSI. Dazu gehörten eine Registrierungspflicht und die Meldung erheblicher Sicherheitsvorfälle an das Amt. In der Branche sei ein Mentalitätswandel nötig, um das Teilen von Informationen über Schwachstellen zu fördern und die Cybersicherheit als Qualitätsmerkmal zu betrachten.

(cku)

Datenschutz & Sicherheit

SAP-Patchday September 2025 behebt mehr als zwanzig Lücken – vier HotNews

SAP hat in der neunten Ausgabe seines diesjährigen Sicherheits-Patchdays einundzwanzig neue Sicherheitslücken behoben und stuft vier der Lücken als „HotNews“, also besonders kritisch, ein. Administratoren und Managed-Service-Provider sollten schnell reagieren.

Immer wieder unsichere Deserialisierung

Die vier HotNews beziehen sich auf:

- Eine unsichere Deserialisierung in Netweaver RMI-P4 erhält die Höchstwertung von 10,0 CVSS-Punkten (Schweregrad: kritisch) und die CVE-ID CVE-2025-42944. Die Lücke kann zum Einschleusen beliebigen Codes missbraucht werden.

- In SAP Netweaver AS Java werden Dateien auf unsichere Art behandelt – CVE-2025-42922 (CVSS 9.9, kritisch) ermöglicht einem SAP-Nutzer den Upload beliebiger Dateien und deren Ausführung.

- Bei der dritten HotNews handelt es sich um ein Update einer bereits im März 2023, damals aber offenbar unvollständig behandelten Lücke mit einer CVSS-Wertung von 9.6 (kritisch), der CVE-ID CVE-2023-27500 und für SAP Netweaver AS for ABAP and ABAP Platform.

- Auf immerhin 9,1 Punkte und damit ebenfalls eine kritische Wertung kommt CVE-2025-42958, eine fehlende Authentifizierungsprüfung in SAP Netweaver auf IBM i-series. Sie ist nur durch angemeldete Nutzer ausnutzbar.

Weitere Sicherheitsflicken aus dem Hause SAP gibt es für SAP Commerce Cloud, Datahub, HCM, BusinessObjects, Fiori und weitere Produkte des Softwarekonzerns. Immerhin liefert dieser interessierten Dritten eine Übersicht der behobenen Probleme – für Details und Patches benötigen Betroffene jedoch ein SAP-Konto.

Erst kürzlich waren aktive Angriffe auf eine kritische S/4HANA-Schwachstelle bekannt geworden, unter unsicherer Deserialisierung litt hingegen ein bekanntes Produkt von Mitbewerber Microsoft. Der Sharepoint-Exploit „ToolShell“ sorgte im vergangenen Juli für Aufregung und wirkt bis heute nach – etwa durch ein Datenleck bei Infoniqa.

(cku)

-

Datenschutz & Sicherheitvor 3 Monaten

Datenschutz & Sicherheitvor 3 MonatenGeschichten aus dem DSC-Beirat: Einreisebeschränkungen und Zugriffsschranken

-

UX/UI & Webdesignvor 3 Wochen

UX/UI & Webdesignvor 3 WochenDer ultimative Guide für eine unvergessliche Customer Experience

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenMetal Gear Solid Δ: Snake Eater: Ein Multiplayer-Modus für Fans von Versteckenspielen

-

UX/UI & Webdesignvor 2 Wochen

UX/UI & Webdesignvor 2 WochenAdobe Firefly Boards › PAGE online

-

Social Mediavor 3 Wochen

Social Mediavor 3 WochenRelatable, relevant, viral? Wer heute auf Social Media zum Vorbild wird – und warum das für Marken (k)eine gute Nachricht ist

-

Online Marketing & SEOvor 3 Monaten

Online Marketing & SEOvor 3 MonatenTikTok trackt CO₂ von Ads – und Mitarbeitende intern mit Ratings

-

Entwicklung & Codevor 3 Wochen

Entwicklung & Codevor 3 WochenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

Entwicklung & Codevor 7 Tagen

Entwicklung & Codevor 7 TagenEventSourcingDB 1.1 bietet flexiblere Konsistenzsteuerung und signierte Events