Datenschutz & Sicherheit

Die Woche, in der die Bundesregierung unter Druck geriet

Liebe Leser:innen,

vor genau einer Woche stand im Wochenrückblick, dass die Bundesregierung im EU-Rat am 14. Oktober für die Chatkontrolle stimmen könnte. Auf Anfragen von uns hatte sie keine Position gegen die Überwachungspläne bezogen.

Jetzt, nur eine Woche später hat sich der Wind gedreht: Die Abstimmung im EU-Rat ist erstmal abgesagt, wohl auch weil sich die Bundesregierung am vergangenen Mittwoch gegen eine „anlasslose Chatkontrolle“ positioniert hat und es so keine Mehrheit geben würde. Das wohl gefährlichste Überwachungsprojekt Europas ist vorerst wieder abgewehrt.

Im letzten Wochenrückblick stand auch, dass es nicht zu spät für Proteste sei. Und genau das hat sich bewahrheitet: Es war nicht zu spät. Aus verschiedenen Ecken der Gesellschaft gab es Gegenwind, von Bitkom über den Kinderschutzbund bis zum Messenger-Platzhirsch WhatsApp. Aber auch jede Menge wütende Menschen, die massenweise E-Mails schrieben oder anriefen, um ihren Unmut zu äußern. Eine Petition sammelte in 48 Stunden mehr als 300.000 Unterschriften. Auf unserer Startseite gab es zwischenzeitlich kein anderes Thema mehr.

Am Ende lenkte die schwarz-rote Bundesregierung ein, nicht ohne frech zu behaupten, dass sie ja schon immer gegen die anlasslose Chatkontrolle gewesen sei.

Dieser Etappensieg der Zivilgesellschaft ist ein toller Erfolg. Er zeigt, dass es sich lohnt zu protestieren. Aber das Thema Chatkontrolle ist noch lange nicht vom Tisch. Einerseits müssen wir hierzulande ganz genau schauen, was die Bundesregierung eigentlich unter der Ablehnung einer anlasslosen Chatkontrolle versteht. Meint das auch Überwachungstools wie Client-Side-Scanning? Wie sieht es mit Zugriff bei einem „Anlass“ aus? Es darf keine Technologien auf unseren Smartphones und Computern geben, die Ende-zu-Ende-Verschlüsselung in irgendeiner Form umgehen oder schwächen. Dazu muss die Bundesregierung deutlich stehen.

Auf der anderen Seite steht im EU-Rat nur ein Teil der Mitgliedsländer gegen die Chatkontrolle. Wenn da einzelne Länder kippen, könnte die Chatkontrolle trotz des Widerstands aus Deutschland doch noch kommen. Es ist also wichtig, dass auch EU-weit Bewusstsein geschaffen wird, wie gefährlich das ist – und dass Chatkontrolle nicht zur Demokratie passt. Es bleibt also viel zu tun, wir berichten natürlich weiterhin.

Dennoch können wir uns jetzt erstmal ein Gläschen Crémant gönnen und uns freuen, dass es auch noch gute Nachrichten in dieser sonst so turbulenten Welt gibt.

Herzliche Grüße

Markus Reuter

Wir sind ein spendenfinanziertes Medium

Unterstütze auch Du unsere Arbeit mit einer Spende.

Datenschutz & Sicherheit

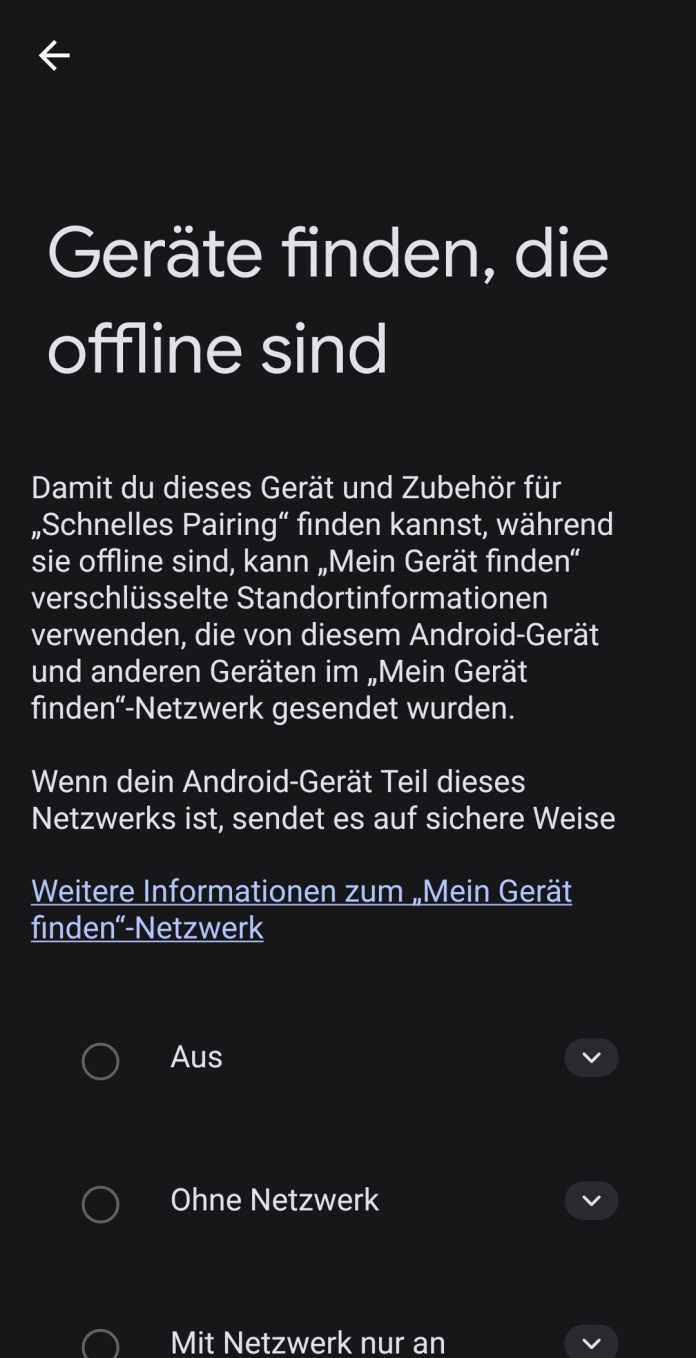

Besseres Google-„Mein Gerät finden“-Netz mit optimierter Einstellung

Googles Tracking-Netzwerk „Mein Gerät finden“ soll besser werden. Dazu ergänzt Google beim Pixel 10 die Einstellungen bereits im Android-Setup-Assistenten. Bei vielen Android-Geräten läuft der Assistent aber nicht nachträglich – hier müssen Nutzerinnen und Nutzer selbst aktiv werden und die Teilnahme anschalten. Mit optimierter Einstellung könnte es gelingen, in kürzester Zeit die Nützlichkeit auf das Niveau von Apples „Wo ist“-Netz zu heben oder es gar zu überflügeln.

Weiterlesen nach der Anzeige

Die Einstellungen für „Mein Gerät finden“ sind etwas versteckt in Android.

(Bild: heise medien)

Googles Ansatz ist derzeit ein besonderer Privatsphärenschutz. Die Funktion hatte Google im Mai 2024 mit einem Hinweis auf Android-Smartphones angekündigt und auch aktiviert, sofern Betroffene an den Voreinstellungen nichts geändert haben. Allerdings nutzt die Standardkonfiguration die Option „Mit Netzwerk nur an stark frequentierten Orten“. Es müssen also mehrere Android-Geräte etwa einen Bluetooth-Tracker erkannt und gemeldet haben, damit der auch im inzwischen zu „Find Hub“ umbenannten Tracking-Netz auftaucht.

Einstellungsänderung für Tracking auch in einsamen Gegenden

Leider hat Google die Konfiguration dazu ziemlich gut versteckt. Sie liegt unter „Einstellungen“ – „Google“, dort muss zunächst die Schaltfläche „Alle Dienste“ ausgewählt werden. Dort unter „Persönliche Sicherheit & Gerätesicherheit“ finden sich die Optionen „Benachrichtigungen über unbekannte Bluetooth-Tracker“ sowie „Mein Gerät finden“ – die Umbenennung in „Find Hub“ ist in der deutschen Oberfläche noch nicht angekommen. Dort schließlich können Interessierte unter „Geräte finden, die offline sind“ die Konfiguration auf „Mit Netzwerk überall“ stellen, damit Geräte auch an wenig frequentierten Orten gefunden werden können.

Wenn mehr Android-Nutzer diese Option aktivieren, lassen sich Tracker auch dann aufspüren, wenn lediglich ein einzelnes Android-Smartphone ihn gesehen hat. Der bessere Privatsphärenschutz durch aggregierte Daten (also die Option, nur an stark frequentierten Orten Tracker zu zeigen) bezieht sich auf Standortinformationen, die unter Umständen bei einem einzelnen meldenden Android-Gerät Rückschlüsse auf eine Person zulassen könnten. Für die allermeisten Nutzerinnen und Nutzer dürfte das jedoch kein ernst zu nehmendes Problem darstellen. Als Voraussetzung für die Nutzung von „Mein Gerät finden“ nennt Google Android Version 6.

Die Tracker-Netzwerke lassen sich auch von Kriminellen missbrauchen. Ende 2023 etwa gelang das Ausschleusen von Daten wie Passwörtern mittels manipulierter Keylogger-Tastatur über Apples „Wo ist“-Netz. Google hat Android inzwischen einen verbesserten Schutz vor heimlichem Bluetooth-Tracking verpasst, mit dem bösartige Akteure etwa Taten vorbereiten oder Menschen stalken könnten.

Weiterlesen nach der Anzeige

(dmk)

Datenschutz & Sicherheit

Ransomware-Bande Qilin stiehlt Daten von Scientology

Die kriminelle Online-Vereinigung Qilin meldet einen IT-Einbruch mit Datendiebstahl bei Scientology. Genauere Informationen fehlen noch, jedoch sollen einige Screenshots von Dokumenten mit persönlichen und sensiblen Informationen das belegen.

Weiterlesen nach der Anzeige

IAuf der Darknet-Leaksite von Qilin ist Scientology neu als Opfer gelistet.

(Bild: heise medien)

Die Ransomware-as-a-Service-Gruppe Qilin (Übersicht von Check Point) nutzt üblicherweise die „doppelte Erpressung“ (Double Extortion). Einerseits verschlüsselt die Ransomware die Daten der Opfer. Andererseits kopiert die Bande die Daten und bietet sie im Darknet zum Verkauf an – wer zuerst zahlt, „gewinnt“, Opfer oder etwa Konkurrenten.

Die auf der Darknet-Leaksite von Qilin präsentierten Screenshots einiger der erbeuteten Dokumente deuten darauf hin, dass die Cybergang in die IT-Systeme im Vereinigten Königreich der vom Verfassungsschutz mehrerer Bundesländer beobachteten Scientology-Organisation eingedrungen ist. Bewilligungen von Kosten für UK-Visa finden sich dort, aber auch Listen von Mitgliedern mitsamt von Kontoständen und Level innerhalb der Organisation – die allerdings nicht auf England beschränkt sind, sondern etwa Personen aus Südamerika enthalten.

Auswirkungen unklar

Etwa die Höhe einer etwaigen Lösegeldforderung findet sich nicht auf der Darknet-Seite von Qilin. Es ist unklar, wie Scientology reagieren wird. Die Veröffentlichung der Informationen zu Mitgliedern respektive Opfern der Organisation könnten ihr Schaden zufügen. Ermittler und Beobachter interessieren sich wahrscheinlich ebenfalls für die Daten.

Qilin ist eine der umtriebigsten Cybergangs, der viele Einbrüche auch in renommierte Unternehmen gelingen. Sie steckt etwa hinter dem Angriff auf die japanische Asahi-Brauerei, der zu Lieferengpässen beim Bier führte. Die Ransomware-as-a-Service-Bande geht jedoch sogar über Leichen: Infolge eines Cyberangriffs auf den NHS England gab es einen Todesfall, da Ergebnisse von Bluttests nicht rechtzeitig übermittelt werden konnten.

Weiterlesen nach der Anzeige

(dmk)

Datenschutz & Sicherheit

Porsche in Russland: Autos lassen sich nicht starten

In Russland starten zahlreiche Porsche-PKW nicht mehr. Das Problem geht offenbar von der satellitengestützten Alarmanlage aus. Porsche gibt an, damit nichts zu tun zu haben.

Weiterlesen nach der Anzeige

Seit Ende November häufen sich Anfragen von russischen Porsche-Besitzern an Werkstätten, da die Vehikel sich nicht mehr starten lassen. Das meldet die russische Mediengruppe RBK. Die Händlerkette Rolf, die auch Porsches vertreibt, erklärte dazu, dass die Möglichkeit bestehe, dass das absichtlich geschehen sei. Es gebe ähnliche Situationen bei Mercedes-Benz-Besitzern, jedoch deutlich seltener, und die Fahrzeuge lassen sich weiterhin nutzen.

Hunderte Porsche-Fahrzeuge in ganz Russland seien demnach aufgrund von Kommunikationsproblemen oder Störungen der Alarmanlage (VTS) nicht mehr fahrbereit. Durch das Abklemmen der Batterie hätten sich einige Betroffene helfen können. Die Händlerkette Rolf hilft ihren Kunden, indem sie die Alarmanlage betroffener Fahrzeuge zurücksetzt und demontiert. Dem Händler zufolge lassen sich keine Eingrenzungen bezüglich betroffener Modelle vornehmen, jedes Fahrzeug könne gesperrt werden.

Porsche war es nicht

Die konkrete Ursache ist weiterhin unbekannt, Untersuchungen laufen. Gegenüber dem Magazin Auto Motor und Sport hat Porsche geäußert, dass das nicht in der Verantwortung der Porsche AG liege, da es sich um eine länderspezifische Ausführung handele. Andere Märkte seien nicht betroffen. Das Unternehmen halte sich an alle geltenden Wirtschaftssanktionen gegen Russland.

Dieser Vorfall zeigt einmal mehr die potenziellen Auswirkungen von weitreichender Elektronik im PKW auf die Fahrzeugsicherheit. Diese lässt sich offenbar als Einfallstor für Angriffe nutzen. Bereits vor einem Jahrzehnt zeigten IT-Sicherheitsforscher, wie sie Kontrolle über einen Jeep übernommen hatten – über das Internet.

Betroffen können lediglich etwas ältere Porsche-Modelle sein. Seit März 2022 hat das Unternehmen die Auslieferung von Fahrzeugen nach Russland im Zuge des russischen Angriffskriegs gegen die Ukraine eingestellt.

Weiterlesen nach der Anzeige

(dmk)

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenIllustrierte Reise nach New York City › PAGE online

-

Datenschutz & Sicherheitvor 3 Monaten

Datenschutz & Sicherheitvor 3 MonatenJetzt patchen! Erneut Attacken auf SonicWall-Firewalls beobachtet

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenAus Softwarefehlern lernen – Teil 3: Eine Marssonde gerät außer Kontrolle

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test

-

UX/UI & Webdesignvor 3 Monaten

UX/UI & Webdesignvor 3 MonatenFake It Untlil You Make It? Trifft diese Kampagne den Nerv der Zeit? › PAGE online

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenSK Rapid Wien erneuert visuelle Identität

-

Entwicklung & Codevor 3 Wochen

Entwicklung & Codevor 3 WochenKommandozeile adé: Praktische, grafische Git-Verwaltung für den Mac

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenSchluss mit FOMO im Social Media Marketing – Welche Trends und Features sind für Social Media Manager*innen wirklich relevant?