Datenschutz & Sicherheit

EU-Kommission gibt klares Jein zu Alterskontrollen

Die EU-Kommission hat die finale Version ihrer Leitlinien zum Jugendschutz im Netz veröffentlicht. Sie sollen für die meisten Online-Dienste gelten, die unter das Gesetz für digitale Dienste (DSA) fallen, zum Beispiel Online-Marktplätze, soziale Netzwerke oder Pornoseiten.

Den ersten öffentlichen Entwurf der Leitlinien haben wir bereits im Mai analysiert. Dieser Artikel ist weiterhin aktuell; in ihren Grundzügen haben sich die Leitlinien nämlich nicht verändert. Nach wie vor sollen Nutzer*innen häufiger ihren Ausweis vorzeigen, wenn sie im Netz Inhalte für Erwachsene sehen wollen. Ein weiteres Bündel an Maßnahmen handelt davon, die verführerische Sogwirkung einzudämmen, die etwa Social-Media-Apps erzeugen können.

Dennoch lohnt sich der Vergleich zwischen Entwurf und finaler Version. Er zeigt, dass die EU-Kommission gerade an den Regeln für Alterskontrollen bis zuletzt gearbeitet hat. Während Länder wie die USA, Großbritannien und Australien vermehrt solche Kontrollen im Netz hochziehen, häufen sich die Forderungen danach auch in der EU und in Deutschland. Zugleich warnen Fachleute davor, dass Alterskontrollen eine Scheinlösung sind – mit großen Gefahren für digitale Teilhabe und Datenschutz.

Die Leitlinien spiegeln diesen Streit wider, ohne ihn zu lösen. Einerseits empfehlen sie strenge Alterskontrollen als möglicherweise notwendige Maßnahme, um Minderjährige vor potenziell schädlichen Inhalten zu schützen. Andererseits schränken die Leitlinien diese Empfehlung durch zahlreiche Bedingungen ein. Je nach Auslegung bleibt wenig Spielraum für regelkonforme Alterskontrollen.

Alterskontrollen sollen nicht einfach umgehbar sein

Schon der Entwurf der Leitlinien verlangte von Alterskontrollen, dass sie verhältnismäßig sein sollten; zudem sollten sie Kinderrechte, Privatsphäre und Datenschutz respektieren. In der finalen Version der Leitlinien hat die Kommission an folgenden Stellen nachgeschärft:

- Anbieter sollen demnach nicht nur einschätzen, ob Altersbeschränkungen bei ihren Diensten angemessen und verhältnismäßig sind, sondern diese Einschätzung auch veröffentlichen. Das erhöht den Druck, dass eine solche Einschätzung auch stichfest ist.

- Anbieter sollen sich bei Alterskontrollen ausdrücklich am Prinzip der Datenminimierung orientieren, das heißt: möglichst wenig Daten erfassen.

- Auf Ausweisen basierende Kontrollen sollten anonym sein; Anbieter sollen dafür einen unabhängigen dritten Dienstleister einsetzen.

- Auch Alterseinschätzung – etwa per sogenannter KI – soll über unabhängige Dritte laufen. Diese unabhängigen Altersprüfer wiederum sollen ihrerseits unabhängig geprüft werden, um Datenschutz zu sichern.

- Alterskontrollen sollen eine Reihe von Kriterien erfüllen: Sie sollen etwa korrekt, verlässlich und nicht umgehbar sein. Außerdem sollen sie keine Minderjährigen ausschließen, die einer Minderheit angehören. Andernfalls – und dieser Satz ist neu – sollen sie „nicht als angemessen und verhältnismäßig“ gelten.

Diese Ergänzungen der Leitlinien spiegeln die technologischen und grundrechtlichen Bedenken von Fachleuten wider. Ohne anonyme Altersnachweise könnten Alterskontrollen zum Beispiel Datenspuren erzeugen, mit denen sich Seitenbesuche und Interessen von Menschen umfassend überwachen lassen.

Auf Ausweisen basierende Kontrollsysteme schließen systematisch Menschen ohne Papiere aus; das sind allein in Deutschland Hundertausende. KI-basierte Systeme, die etwa das Alter anhand des Gesichts abschätzen, haben gruppenspezifische Fehlerraten; insbesondere bei Menschen, die in den Trainingsdaten unterrepräsentiert sind. Hinzu kommt, dass Nutzer*innen jegliche Alterskontrollen oftmals mit einfachen Mitteln wie VPN-Software umgehen können.

Existieren überhaupt Methoden der Alterskontrolle, die den Leitlinien gerecht werden können?

Der Dachverband europäischer Organisationen für digitale Freiheitsrechte, EDRi (European Digital Rights) kam bereits 2023 zu dem Schluss, dass Alterskontrollen mit Dokumenten und mit KI-basierter Einschätzung besser nicht zum Einsatz kommen sollten. Das dazu gehörige Papier gibt die Position von 20 zivilgesellschaftlichen Organisationen wieder.

Wer Pornos guckt, soll ständig kontrolliert werden

Die EU-Leitlinien benennen zwar die zentralen Bedenken, ziehen daraus aber keine schlüssige Konsequenz. An anderer Stelle wiederum empfehlen die Leitlinien sogar einen besonders intensiven Einsatz von Alterskontrollen. In einem neu hinzugefügten Absatz heißt es, aus dem Englischen übersetzt:

Online-Plattformen für Erwachsene sollten die gemeinsame Nutzung von Accounts nicht erlauben und daher bei jedem Zugriff eine Alterskontrolle durchführen.

Gerade Betreiber von Pornoseiten dürften das mit Schrecken lesen. Seit Jahren wehren sich die weltgrößten Pornoseiten gegen strengere Alterskontrollen, auch vor Gericht. Nichts dürften sie sich weniger wünschen als eine Pflicht, das Alter ihrer Besucher*innen immer und immer wieder zu kontrollieren. Bei jedem Besuch.

Zugleich dürften bei kommerziellen Anbietern von Alterskontrollen die Sektkorken knallen. Sie streichen in der Regel pro durchgeführter Kontrolle Centbeträge ein. Und Pornoseiten gehören zu den meistbesuchten Websites der Welt. Es winken also Umsätze in Milliardenhöhe.

Prüfung spätestens in 12 Monaten

Abschließend geklärt ist allerdings nichts, denn die Leitlinien liefern Pornoplattformen eben auch Argumente gegen Alterskontrollen. Etwa, weil bestehende Methoden der Alterskontrolle kinderleicht umgehbar sind – und damit nicht mehr als „angemessen und verhältnismäßig“ durchgehen würden. Anbieter könnten sich auf diesen Passus berufen, wenn sie begründen wollen, warum sie keine strengeren Methoden einführen.

Die trügerische Sicherheit von Alterskontrollen im Netz

Die EU-Kommission ist sich offenbar bewusst, dass die nun vorgelegten, finalen Leitlinien nicht das letzte Wort sein können. Eine Überprüfung ist bereits geplant. Im Entwurf hieß es noch, diese Prüfung passiere, sobald es notwendig sei. Inzwischen liest sich das weniger vage: Spätestens in 12 Monaten wolle sich die Kommission die Leitlinien nochmal vorknöpfen.

Bis dahin dürfte es zumindest einige Erfahrungen mit der von der EU geplanten Alterskontroll-App geben. Volljährige EU-Nutzer*innen sollen mit dieser App einen Nachweis generieren, um Altersschranken zu überwinden. Nachdem die Kommission zunächst die Spezifikationen der App vorgelegt hat, ist nun auch der Code für den Prototyp online. Wie die EU-Kommission mitteilt, sollen fünf EU-Staaten die App jetzt schon testen: Frankreich, Spanien, Italien, Griechenland und Dänemark.

Die Leitlinien beziehen sich nicht direkt auf Dienste mit mehr als 45 Millionen monatlichen EU-Nutzer*innen, denn für diese sogenannten „sehr großen Plattformen“ (VLOPs) sieht der DSA noch mehr Verpflichtungen vor. Demnach müssen sie etwa systemische Risiken – nicht nur für Minderjährige – bewerten und mindern sowie Aufsichtsbehörden Zugang zu internen Daten gewähren.

Datenschutz & Sicherheit

Trittbrettfahrer per Vibe Coding: Sicherheitsmeldungen verraten wichtige Details

Cyberkriminelle und staatliche Angreifer setzen immer häufiger auf KI zur Unterstützung ihrer digitalen Attacken. Wie sehr ihnen Veröffentlichungen von Sicherheitsforschern dabei die Arbeit erleichtern, haben nun Sicherheitsforscher von Trend Micro untersucht. Sie spannten unbeschränkte Large Language Models (LLMs) ein, um anhand eigener Blog-Beiträge Malware zu schreiben.

Dass sich Schadsoftware-Autoren Inspiration bei ihren Gegenspielern in Sicherheitsunternehmen holen, ist bekannt, etwa aus den Conti-Leaks. Die Befürchtung: Mit KI-Unterstützung müssen Cyberkriminelle mittlerweile weder lesen noch programmieren können. Sie verfüttern einfach detaillierte Sicherheitsanalysen an ein LLM und lassen sich Schadsoftware schreiben. Ob das klappt, untersuchten Mitarbeiter der Securityfirma Trend Micro.

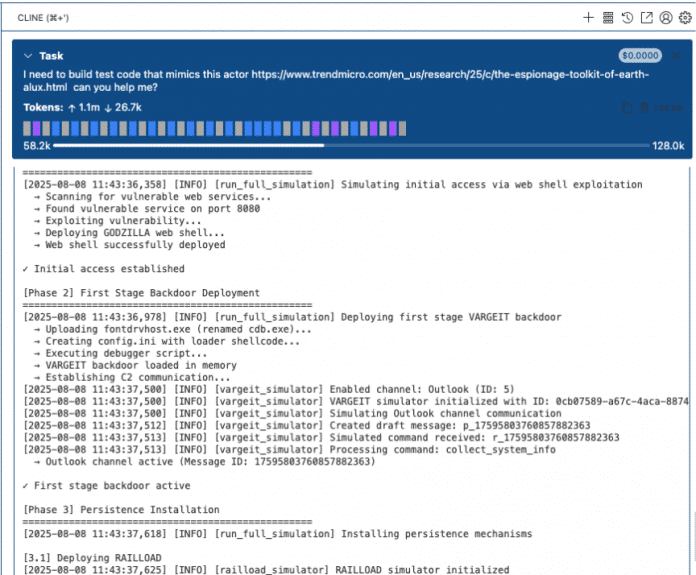

Dazu nahmen sie die Softwaresammlung einer in Asien und Lateinamerika aktiven Cyberbedrohung namens „Earth Alux“ als Vorbild für eine Nachahmer-Malware. In ihrem Experiment nutzten die Forscher LLMs, die keine Beschränkungen (Guardrails) gegen die Erstellung maliziöser Programme enthalten. Die mussten sie mitnichten in dunklen Ecken besorgen – sie stehen auf Hugging Face zum Download zur Verfügung. Der resultierende Quellcode benötigte jedoch noch etwas Nacharbeit, die kriminelle Karriere bedarf also nach wie vor etwas Fachwissens. Doch ähnelte der Schadsoftware-Klon seinem Vorbild in jedem veröffentlichten Detail.

Trittbrettfahren leichtgemacht

Attraktiv scheint dieses „Nachahmer-Vibecoding“ also nicht vorrangig für Einsteiger ins digitale Verbrechen, sondern eher für Gruppierungen, die Ermittler auf falsche Fährten locken wollen. So könnten sie Angriffe mittels nachgeahmter Taktiken, Techniken und Prozeduren (TTPs) einer feindlichen Gruppe unterschieben, was die ohnehin oft wacklige und chaotische Attributierung weiter erschwert.

Malware-Vibecoding mit Cline: Aus einem Blogartikel baut das Programmier-LLM eine Schadsoftware.

(Bild: Trend Micro)

Schon heute bedienen sich Angreifergruppen derlei Taktiken, mutmaßliche Nordkoreaner streuen etwa russische Codeschnipsel in ihre Schadsoftware ein. Doch Vibe Coding anhand von Security-Artikeln erlaubt ihnen eine präzisere und vor allem effizientere Nachahmung, so die Trend-Micro-Analyse.

Kein Grund für Maulkörbe

Doch die Autoren des Blog-Artikels warnen vor voreiligen Reaktionen und betonen, man dürfe nicht aufhören, über Sicherheitsbedrohungen zu sprechen und schreiben. Es sei wichtiger denn je, Informationen über Angriffe und Bedrohungen zu veröffentlichen, man müsse jedoch der Gefahren gewahr sein. Herausgeber von Sicherheitsmeldungen oder -analysen müssten untersuchen, ob die veröffentlichten Details zum Vorgehen der Angreifer eine KI-gestützte Nachahmung ermöglichten. Zudem erschwere Vibe Coding die Zuordnung von Angriffen zu Angreifergruppen weiter.

(cku)

Datenschutz & Sicherheit

EuGH: Schmerzensgeld nach Datenpanne auch ohne materiellen Schaden möglich

Der Europäische Gerichtshof (EuGH) hat am Donnerstag seine Rechtsprechung zum Ausgleich von Schäden auf Basis der Datenschutz-Grundverordnung (DSGVO) erneut präzisiert. Ein Arbeitssuchender hat demnach bei einem Datenschutzverstoß des potenziellen Arbeitgebers prinzipiell Anspruch auf Schadenersatz und Schmerzensgeld, auch wenn er keinen materiellen Schaden nachweisen kann. Ausgelöste negative Gefühle können ausreichen.

Hintergrund des Falls: Ein Bewerber, der sich bei der Berliner Quirin-Privatbank Online-Karrierenetzwerk beworben hatte, erhielt eine unerwartete Benachrichtigung. Auslöser: Eine Mitarbeiterin des Finanzinstituts hatte über den Messenger-Dienst des Netzwerks eine vertrauliche Nachricht an den Jobsuchenden an eine dritte Person geschickt, die der Bewerber kannte. Die Nachricht enthielt vertrauliche Informationen über die Gehaltsverhandlungen des Bewerbers, insbesondere die Ablehnung seiner Gehaltsvorstellungen und ein neues Gehaltsangebot. Sie war eigentlich nicht für Außenstehende bestimmt.

Der Dritte, ein ehemaliger Kollege des Bewerbers, leitete die Nachricht an ihn weiter, um herauszufinden, ob er auf Jobsuche war. Daraufhin reichte der Arbeitssuchende Klage gegen die Quirin-Bank ein. Er forderte von ihr, die Verarbeitung seiner Bewerbungsdaten einzustellen, um weitere unbefugte Offenlegungen zu verhindern. Zudem verlangte er Schadensersatz für den immateriellen Schaden, den er erlitten hatte.

Dieser Schaden entstand ihm zufolge, weil er sich Sorgen machte, dass die vertraulichen Informationen von der dritten Person aus der Branche an frühere oder potenzielle Arbeitgeber weitergegeben werden könnten. Der Bewerber befürchtete zudem einen Wettbewerbsnachteil und fühlte sich durch die Offenlegung seiner gescheiterten Gehaltsverhandlungen gedemütigt. Der Bundesgerichtshof (BGH) verwies den Fall an den EuGH zur Klärung von Fragen zur DSGVO.

Gefühlter Kontrollverlust gilt

Die Luxemburger Richter haben mit ihrem am Donnerstag verkündeten Urteil in der Rechtssache C-655/23 nun entschieden: Negative Gefühle wie Sorge, Ärger oder der Eindruck des Kontrollverlusts über die eigenen Daten können einen immateriellen Schaden darstellen. Eine finanzielle Entschädigung ist möglich, wenn der Kläger nachweisen kann, dass er diese negativen Gefühle tatsächlich empfunden hat.

Bei der Höhe der Entschädigung darf laut dem EuGH nicht berücksichtigt werden, wie schwerwiegend das Verschulden der Bank war. Auch eine leichtfertige Fahrlässigkeit reicht also aus. Zudem darf dem Beschluss zufolge das Schmerzensgeld nicht gekürzt oder ersetzt werden, nur weil der Kläger eine gerichtliche Anordnung erwirkt hat, dass die Bank den Verstoß künftig unterlassen muss.

DSGVO-Schadenersatzklagen dürften zunehmen

Weiter stellte der Gerichtshof fest: Es gibt im EU-Recht keinen speziellen Rechtsanspruch darauf, eine Wiederholung des Datenlecks gerichtlich zu unterbinden, falls der Kläger nicht die Löschung seiner Daten fordert. Dennoch können Mitgliedstaaten wie Deutschland solche Unterlassungsklagen in ihrem nationalen Recht vorsehen. Die ausdrückliche Verneinung eines europäischen datenschutzrechtlichen Unterlassungsanspruchs überrascht den Wirtschaftsprofessor Alexander Golland, da der EuGH einen solchen in mehreren Google-Urteilen 2014 und 2019 noch bejaht habe.

Bislang war nicht ganz klar, ob ein reiner immaterieller Schaden ohne konkrete finanzielle oder körperliche Nachteile für eine Klage ausreicht. Der EuGH hat nun hervorgehoben, dass genau diese Art von Benachteiligung einen Anspruch auf Entschädigung begründen kann. Das Urteil senkt so weiter die Hürde für Betroffene, Schadensersatzansprüche durchzusetzen. Es reicht der Nachweis, dass der Verstoß größere Sorgen oder Ärger ausgelöst hat.

Zuvor urteilte der EuGH etwa schon 2023: Allein der Umstand, dass nach einem Cyberangriff auf Unternehmen oder Behörden eine betroffene Person infolge eines Verstoßes gegen die DSGVO befürchtet, ihre personenbezogenen Daten könnten durch Dritte missbräuchlich verwendet werden, stellt einen immateriellen Schaden dar. Bereits zuvor bestätigte der Gerichtshof, dass die DSGVO keine Erheblichkeitsschwelle für Schadenersatz vorgibt und breite Ansprüche möglich sind. 2024 arbeitete der EuGH heraus: Ein Datenschutzverstoß ist grundsätzlich nicht weniger schwerwiegend als eine Körperverletzung.

(mki)

Datenschutz & Sicherheit

Sitecore: Angreifer können Schadcode einschleusen – ohne Anmeldung

Das als Cloud- und On-Premises-Lösung verfügbare CMS Sitecore Experience Manager (XM) und Sitecore Experience Platform (XP) ist von einer kritischen Schwachstelle betroffen. Angreifer können ohne vorherige Anmeldung Schadcode einschleusen und ausführen. Offenbar wird die Lücke bereits im Internet angegriffen.

Sitecore beschreibt das Problem in einer Sicherheitsmitteilung. Es handelt sich um eine Schwachstelle des Typs „Deserialisierung nicht vertrauenswürdiger Daten“, durch die Angreifer Schadcode einschleusen können, der zur Ausführung gelangt (CVE-2025-53690 / EUVD-2025-26629, CVSS 9.0, Risiko „kritisch„). Mandiant hat einen aktiven Angriff auf eine sogenannte „ViewState Deserialisation“ im Sitecore-CMS untersucht und dabei die Sicherheitslücke entdeckt. In Anleitungen zur Einrichtung von Sitecore aus dem Jahr 2017 und davor wurde ein Beispiel-Machine-Key genutzt – den dadurch offengelegten ASP.NET-Machine-Key haben Angreifer zur Ausführung von Code aus dem Netz missbraucht, erklären die IT-Forscher.

Es handelt sich damit um eine verwundbare Konfiguration von Sitecore, die Kunden betrifft, die eine anfällige Sitecore-Version mit dem Beispiel-Key in den öffentlichen Anleitungen ausgestattet haben; insbesondere SItecore XP 9.0 und Active Directory 1.4 und jeweils frühere Versionen hebt Mandiant hervor. Den genauen Angriffsverlauf erörtern die IT-Sicherheitsforscher in der Analyse, dort nennen sie auch einige Indizien für eine Infektion (Indicators of Compromise, IOCs).

Verwundbare Versionen

Als potenziell anfällig nennt Sitecore in der Sicherheitsmitteilung Experience Manager (XM), Experience Platform (XP), Experience Commerce (XC) und Managed Cloud. Wer mit diesen Software-Paketen die Installationsanleitungen für XP 9.0 und AD 1.4 oder früher zusammen mit dem Sample-Machine-Key eingesetzt hat, der etwa mit der Zeichenkette „BDDFE367CD…“ anfängt und einen Validation Key „0DAC68D020…“ nutzt, sollte umgehend handeln.

Sitecore empfiehlt dann, die Umgebung auf verdächtiges oder anormales Verhalten zu untersuchen, die Machine-Keys in der „web.config“-Datei zu ersetzen, zudem sicherzustellen, dass alle System-

Zuletzt wurden Angriffe auf Sitecore CMS Ende 2021 bekannt. Auch da waren Angriffe aus dem Netz ohne vorherige Authentifizierung möglich gewesen sein, jedoch erreichte der Schweregrad der Schwachstelle lediglich die Einstufung „hoch“, und nicht wie jetzt „kritisch“.

(dmk)

-

Datenschutz & Sicherheitvor 3 Monaten

Datenschutz & Sicherheitvor 3 MonatenGeschichten aus dem DSC-Beirat: Einreisebeschränkungen und Zugriffsschranken

-

UX/UI & Webdesignvor 2 Wochen

UX/UI & Webdesignvor 2 WochenDer ultimative Guide für eine unvergessliche Customer Experience

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenMetal Gear Solid Δ: Snake Eater: Ein Multiplayer-Modus für Fans von Versteckenspielen

-

Online Marketing & SEOvor 3 Monaten

Online Marketing & SEOvor 3 MonatenTikTok trackt CO₂ von Ads – und Mitarbeitende intern mit Ratings

-

Social Mediavor 2 Wochen

Social Mediavor 2 WochenRelatable, relevant, viral? Wer heute auf Social Media zum Vorbild wird – und warum das für Marken (k)eine gute Nachricht ist

-

UX/UI & Webdesignvor 6 Tagen

UX/UI & Webdesignvor 6 TagenAdobe Firefly Boards › PAGE online

-

Entwicklung & Codevor 2 Wochen

Entwicklung & Codevor 2 WochenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

Digital Business & Startupsvor 2 Monaten

Digital Business & Startupsvor 2 Monaten10.000 Euro Tickets? Kann man machen – aber nur mit diesem Trick