Künstliche Intelligenz

Mit Reverse Engineering Packer und API-Hooking verstehen

Im ersten Artikel dieses Tutorials standen API-Aufrufe im Fokus. Während einige Aufrufnamen selbsterklärend sind, erschließt sich die Funktion anderer nur schwer. Glücklicherweise dokumentiert Microsoft die Windows-API-Aufrufe umfassend, inklusive Zweck, Eingaben (Parametern) und Ausgaben, was die Analyse erheblich erleichtert. Gerade deshalb versuchen viele Schadprogramme, ihre API-Aufrufe zu verbergen, beispielsweise durch Packing.

Beim Packing wird die ursprüngliche Schadsoftware komprimiert, verschleiert, verschlüsselt oder anderweitig codiert und zusammen mit Assemblercode, der den Entpackalgorithmus enthält, in eine neue ausführbare Datei eingebettet. Das soll zum einen verhindern, dass Schutzprogramme die Schadsoftware erkennen, und zum andern den Originalcode so verbergen, dass eine Analyse der Funktionsweise erschwert wird.

- Malware nutzt Packing, um bösartigen Code zu verschleiern und statische Analysen zu erschweren.

- Weitere Tarnung erfolgt durch API-Hooking, bei dem das Verhalten legitimer Programme gezielt verändert wird.

- Mit den richtigen Tools lassen sich Packer enttarnen und Hooking-Techniken aufdecken.

Nadia Meichtry ist Digital-Forensics- und Incident-Response-Spezialistin bei der Oneconsult AG. Sie unterstützt bei der Bewältigung und Untersuchung von Cybervorfällen.

Freie Werkzeuge für Verteidiger und Angreifer

Packing lässt sich mit frei verfügbaren Werkzeugen durchführen. Ein bekanntes Beispiel ist UPX (Ultimate Packer for Executables), einer der wenigen Packer mit integrierter Entpackfunktion, der mit einem einzigen Befehl entpackt wird. Malware-Entwickler können UPX jedoch auch modifizieren, um das Entpacken für Reverse Engineers zu erschweren. Darüber hinaus existieren viele andere Packer. Kommerzielle Produkte wie Themida bieten zusätzliche Funktionen wie Codeverschlüsselung, Anti-Analyse und Anti-Debugging. Manche Hackergruppen setzen auch eigens entwickelte maßgeschneiderte Packer ein, die exklusiv für ihre Kampagnen verwendet werden und deutlich schwieriger zu entpacken sind.

Das war die Leseprobe unseres heise-Plus-Artikels „Mit Reverse Engineering Packer und API-Hooking verstehen“.

Mit einem heise-Plus-Abo können Sie den ganzen Artikel lesen.

Künstliche Intelligenz

Elektroauto Genesis GV60 im Test: Fein verpackt, rasant ladend

An der Wahrnehmung seiner Marke Genesis muss der Hyundai-Konzern noch arbeiten, denn spontan zuordnen kann sie kaum jemand. Sie nutzt die Plattformen des Verbunds, zudem neben Hyundai auch Kia gehört, verpackt das aber deutlich feiner und strebt eine Wahrnehmung als Nobelmarke an. Dabei beweist Genesis in gestalterischer Hinsicht einigen Mut. Der Testwagen war innen mit einem kräftigen Gelb ausgekleidet, und wem das noch zu gewöhnlich erscheint, dem offenbart sich die Chance, ihn auch in „Sky Blue / Prussian Blue“ zu bekommen. Derart farbenfroh sind die 90er lange nicht mehr durchgedrungen. In diesem Jahr wurde der GV60 leicht überarbeitet. Wir holten uns das Basismodell mit Heckantrieb und 168 kW für einen Test in die Redaktion.

- seit 2021 auf dem Markt, 2025 überarbeitet

- Abmessungen: 4,55 m lang, 1,89 m breit, 1,58 m hoch, Radstand: 2,9 m

- drei Antriebe mit 168, 234 und 360 kW

- Preis ab 54.680 Euro

- größter Pluspunkt: piekfeiner Innenraum

- größte Schwäche: die Türgriffe

Exotischer Crossover

Der Begriff Crossover wird inzwischen inflationär benutzt, hier allerdings passt er durchaus. Eine leicht erhöhte Sitzposition, kombiniert mit großer Kofferraumklappe samt Stummelheck: Der GV60 passt in kein gängiges Raster. Mit der kleinen Modellpflege hat Genesis eigenem Bekunden nach auch das Außendesign leicht überarbeitet, was schon deshalb kaum auffällt, weil der GV60 auf deutschen Straßen ein Exot ist. Veränderte Stoßfänger und eine neue Verkleidung des Unterbodens sollen den Luftwiderstand senken – und so letztlich die Reichweite erhöhen.

Franz

)

Bleiben wir aber zunächst noch bei der Positionierung des GV60. Mit einer Länge von 4,54 m ist er minimal länger als ein Skoda Elroq und ein gutes Stück kürzer als ein Hyundai Ioniq 5. Der Radstand misst 2,9 m – das entspricht fast dem Maß eines BMW 7er aus den 1990er-Jahren. Gemessen daran enttäuscht das Platzangebot hinten fast ein wenig, wobei von drangvoller Enge keine Rede sein kann. Eher unterdurchschnittlich ist der Kofferraum geraten, denn 432 Liter sind angesichts der äußeren Abmessungen kein glänzender Wert.

Das war die Leseprobe unseres heise-Plus-Artikels „Elektroauto Genesis GV60 im Test: Fein verpackt, rasant ladend“.

Mit einem heise-Plus-Abo können Sie den ganzen Artikel lesen.

Künstliche Intelligenz

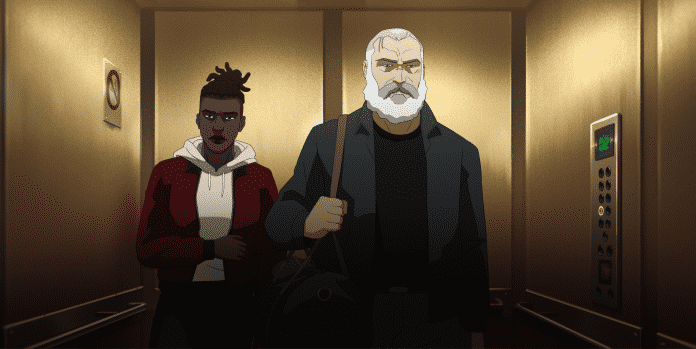

„Splinter Cell: Deathwatch“ auf Netflix: Nostalgisches Blutbad

Weiterlesen nach der Anzeige

Spielefans der frühen 2000er Jahre schauen in jedem engen Flur prüfend nach oben: Vielleicht lauert dort ein dreiäugiger Froschmann im Spagat. „Splinter Cell“ hat die Perspektive auf Videospiele verändert. Es ist ein heimlicher, halb vergessener Meilenstein der Spielegeschichte. Kein Spiel sah 2002 auf der ersten Xbox so gut aus, kein Titel erzählte derart finstere Spionagethriller, und kein Sprecher konnte so fies knurren wie Michael Ironside als Sam Fisher.

Geschlichen wird in vielen Spielen, aber keine Serie fing die Vorstellung eines tödlichen Schattenspiels so gut ein. Als athletischer Superspion mit Nachtsichtgerät und High-Tech-Gadgets durch Botschaften, Banken und Büros zu schleichen, fühlte sich gefährlich an. Drei Spiele lang war die Serie richtig gut, überzeugte mit kniffligen Missionen und beeindruckend realistischer Grafik. Damit waren Fishers beste Zeiten aber auch schon vorbei. Auf den Höhepunkt „Splinter Cell: Chaos Theory“ folgten technische Probleme, unfokussierte Action und schließlich ein anderer Sprecher, mit dem der Veteran Fisher plötzlich wieder jünger klang.

Michael Ironside ist zu alt für diesen Mist

Und nun erscheint über ein Jahrzehnt nach dem letzten Spiel mit „Splinter Cell: Deathwatch“ eine lange angekündigte Fortsetzung der Geschichte als Zeichentrickserie auf Netflix. Der inzwischen 75-jährige Ironside hat in einem Podcast selbst eingeschätzt, dass er für die Rolle „auf keinen Fall“ mehr geeignet sei. Und so spricht der 58 Jahre junge Liev Schreiber einen gealterten, bärtigen Fisher, der zu Beginn der Serie Holz hackt und Kühe hält.

Fisher ist noch im Training, meidet aber den Friseur.

(Bild: Netflix)

Anfangs sieht es noch so aus, als müsste er nur einen Staffelstab weitergeben, doch das ändert sich schnell. Die neue Protagonistin Zinnia McKenna (Kirby Howell-Baptiste) ist jung, kann ebenfalls gut schleichen, erlebt aber gleich zu Beginn der Serie eine Katastrophe, die Motivation für mindestens eine Staffel voll mörderischer Rache liefert. Das ist nicht subtil, aber durchaus typisch für „Splinter Cell“.

Und dann tritt auch noch Familie Shetland auf und mit ihr das private Militärunternehmen Displace International. Das ist ein fast schon anbiedernder Rückgriff auf gute, alte Zeiten. Denn was Sam und sein alter Kumpel Douglas Shetland 2005 in „Chaos Theory“ erlebten, wird in „Deathwatch“ zu einem Knackpunkt. Um den Plot dieses Achtteilers zu verstehen, muss man das alte Spiel aber nicht auspacken.

Weiterlesen nach der Anzeige

Wer bei den alten „Splinter Cell“-Spielen immer so unsichtbar wie möglich unterwegs war, der erlebt allerdings ein anderes Genre. Sam und Zinnia fangen jede Mission leise an, doch in jeder der acht ca. 25-minütigen Folgen muss es auch mal richtig krachen. Öffnet sich plötzlich die falsche Tür, lädt Sam nicht den letzten Checkpunkt, sondern wechselt den Modus. Über weite Strecken ist der Stil eher James Bond als Stealth Action; die junge Frau und der alte Mann beseitigen zahllose Schergen.

Ostsee-Exotik

Der globetrottende Plot spielt über weite Strecken in Europa, auch wenn die optische Abwechslung etwas im Dunkelgrau der Spionage absäuft; in Gdansk liegt Schnee, in Hamburg hat die Autobahn kein Tempolimit. Dazu gibt es die eine oder andere Gebäudesilhouette zum Wiedererkennen.

Die Actionszenen nehmen es mit dem Realismus nicht so genau.

(Bild: Netflix)

Das kann man enttäuschend finden. Doch wer von der Geschichte zuviel erwartet, der ist hier so falsch wie in einem B-Movie. Schrecklich viel Sinn ergibt der doppelbödige Verschwörungsplot nie, und wenn ein geheimnisvolles Projekt „Xanadu“ heißt, ist womöglich ein Augenzwinkern der Autoren erkennbar. Die kryptischen Untertitel und Codenamen von „Splinter Cell“ haben spätestens seit dem zweiten Spiel „Pandora Tomorrow“ immer auch Spott auf sich gezogen. In dieser Spionagewelt gibt es immer noch einen Schnörkel, noch eine mögliche Überraschung, mit der Dinge noch einmal in einem neuen Licht erscheinen. Das war in den Spielen schon so und ist auch hier nicht anders.

Dazu passen auch Schusswechsel in klassischer Actionfilmlogik. Sam und Zinnia erleiden eher symbolische Fleischwunden, es sei denn ein gefährlicher Endboss greift zur Waffe. Auch der Plot hält sich nicht lange mit Sam als väterlichem Freund der verbissenen Zinnia auf. Ein bisschen Charakterentwicklung muss reichen, dann geht es weiter zum nächsten Einsatz, der höchstwahrscheinlich wieder eskaliert.

Optisch bleibt die Serie eher nüchtern. Einerseits passt der realistische Stil gut zu den „Splinter-Cell“-Spielen, andererseits geht damit ein Reiz von früher verloren. Ein technisches Schaustück waren die Spiele, dieser Zeichentrick dagegen geht im animierten Netflix-Programm unter. Die Regie ist effektiv, die Geschichte kommt immer schnell zur Sache, doch sie greift ständig auf dramaturgische und visuelle Klischees zurück. Das Ziel ist gute Unterhaltung, nicht irgendetwas Originelles oder Neues.

Zinnia ist ungefähr so zynisch und verbissen wie Sam.

(Bild: Netflix)

Nostalgisches Entertainment

Immerhin steht am Ende auch wirklich kurzweilige Unterhaltung. Nach mehr als einem enttäuschenden Spiel und diversen abgebrochenen Folgeprojekten ist das durchaus eine Überraschung. In dieselbe Kategorie gehört auch die Performance von Liev Schreiber: Er spricht seinen älteren Fisher so überzeugend, dass nur Ironside-Ultras enttäuscht sein dürften. Die deutsche Synchronisation wirkt ebenfalls sauber.

Schreiber funktioniert als Fisher, und „Deathwatch“ funktioniert als eine Fortsetzung von „Splinter Cell“. Klein und bescheiden fällt die Zeichentrickserie aus, mit einem linearen Plot und einer Lauflänge für ein bis zwei Fernsehabende. Doch immerhin ist „Splinter Cell: Deathwatch“ ein Lebenszeichen.

(dahe)

Künstliche Intelligenz

Schwimmende vertikale Photovoltaikanlage mit 1,87 MW auf Kiessee eröffnet

Das Photovoltaikunternehmen SINN Power hat die nach eigenen Angaben weltweit erste schwimmende vertikale Photovoltaikanlage eingeweiht. Das geht aus einer Mitteilung des Unternehmens vom Samstag hervor. Die Anlage besteht aus senkrecht ausgerichteten Solarmodulen, die auf einem Kiessee des Kieswerks Jais im bayerischen Landkreis Starnberg schwimmen. Die Photovoltaikanlage soll eine Leistung von 1,87 MW haben und pro Jahr rund 2 GWh Strom produzieren.

Weiterlesen nach der Anzeige

Bei der installierten Photovoltaikanlage handelt es sich um eine Skipp-Float-Anlage, die im Gegensatz zu herkömmlichen Systemen auf senkrecht montierten PV-Modulen basiert. Vier Meter breite Freiwasserkorridore trennen die Reihen, in denen die Solarmodule angeordnet sind. Dadurch soll die Lichtausbeute trotz der vertikalen Anordnung ausreichend hoch sein und die Anlage über den gesamten Tagesverlauf hinweg Strom liefern. Zusätzlich ermögliche der Abstand eine gute Luftzirkulation.

2600 schwimmende Photovoltaikmodule

Die 2600 Solarmodule sind in etwa 1,6 m Wassertiefe in dem Kiessee verankert. Ein Seilsystem verbindet die auf Schwimmkörpern montierten Module so miteinander, dass sie bei Wind nicht kollidieren können. Mechanische Belastungen werden dadurch außerdem minimiert, schreibt SINN Power. Zudem sei die Stabilität auch bei wechselnden Wasserständen gewährleistet. Ein schwimmendes Kabelsystem verbindet die Module mit einem zentralen Einspeisepunkt am Ufer.

Pro Jahr soll die Photovoltaikanlage mit einer Leistung von bis zu 1,87 MW etwa 2 GWh Energie liefern können. Hauptabnehmer ist die Kiesanlage selbst, die in den ersten Wochen des testweisen Betriebs den Netzstrombezug bereits um 60 Prozent senken konnte. Angestrebt ist, dass die Anlage den Netzstrombezug der Kiesanlage dauerhaft um insgesamt 70 Prozent senkt.

Die Skipp-Float-Anlage nimmt lediglich 4,65 Prozent der Wasserfläche ein, liegt damit unter der im Wasserhaushaltsgesetz (WHG) definierten maximalen Obergrenze von 15 Prozent für künstlich angelegte Seen wie etwa Kiesgruben und Baggerseen. Im Vergleich zu herkömmlichen schwimmenden PV-Anlagen soll die Leistungsdichte der Anlage mit ihren vertikalen Modulen zur Relation der Fläche höher ausfallen. Es kann also mehr Strom auf einer kleineren Fläche produziert werden.

SINN Power betont, dass die Photovoltaikanlage das Ökosystem nicht beeinträchtigt. Das Sonnenlicht könne weiterhin weitestgehend die Wasseroberfläche erreichen. Auch der Sauerstoffaustausch sei gegeben. Die Anlage würde sogar dazu beitragen, die natürliche Umwälzung der Wasserschichten zu fördern. Die Schwimmkörper der Leitungen würden außerdem von Wasservögeln als Brutplätze benutzt, in der Nähe der schwimmenden Rückstellgewichte würden sich Fischschwärme sammeln. Die Wasserqualität habe sich nach Installation der Anlage leicht verbessert. Das hätten Messbojen ergeben, die bereits vor der Installation der Anlage die Qualität gemessen haben.

Geplante Erweiterung um 1,7 GW

Weiterlesen nach der Anzeige

Die Anlage ist bereits für eine Erweiterung um weitere rund 1,7 GW vorbereitet. Die genutzte Wasserfläche werde dann weniger als 10 Prozent der Gesamtfläche des Sees betragen – also weiterhin unter der 15-Prozent-Regel liegen.

Die Skip-Float-Anlage eigne sich für künstlich angelegte Seen mit einer Mindesttiefe von 1,6 m, die unter die 15-Prozent-Regelung des WHG fallen. Durch die vertikale Anordnung falle die Stromausbeute auf kleinerer Fläche höher aus als bei herkömmlichen Systemen, sodass sich der Bau einer solchen Photovoltaikanlage auch auf kleineren Gewässern lohnen soll.

(olb)

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenDer ultimative Guide für eine unvergessliche Customer Experience

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenAdobe Firefly Boards › PAGE online

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenRelatable, relevant, viral? Wer heute auf Social Media zum Vorbild wird – und warum das für Marken (k)eine gute Nachricht ist

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

Entwicklung & Codevor 1 Monat

Entwicklung & Codevor 1 MonatEventSourcingDB 1.1 bietet flexiblere Konsistenzsteuerung und signierte Events

-

UX/UI & Webdesignvor 4 Wochen

UX/UI & Webdesignvor 4 WochenFake It Untlil You Make It? Trifft diese Kampagne den Nerv der Zeit? › PAGE online

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenFirefox-Update 141.0: KI-gestützte Tab‑Gruppen und Einheitenumrechner kommen

-

Online Marketing & SEOvor 3 Monaten

Online Marketing & SEOvor 3 MonatenSo baut Googles NotebookLM aus deinen Notizen KI‑Diashows