Datenschutz & Sicherheit

PCI-Express-Schnittstelle: PCIe 7.0 und die Basis für optische Verbindungen stehen, PCIe 8.0 folgt

Der weit verbreitete Schnittstellenstandard PCI Express geht in die nächste Runde. Heute wurden die Spezifikationen von PCIe 7.0 offiziell veröffentlicht. Für PCIe 8.0 wird nun der Weg gesucht. Außerdem wurde die erste Basis für optische PCIe-Verbindungen geschaffen.

PCIe 7.0 verdoppelt den Durchsatz erneut

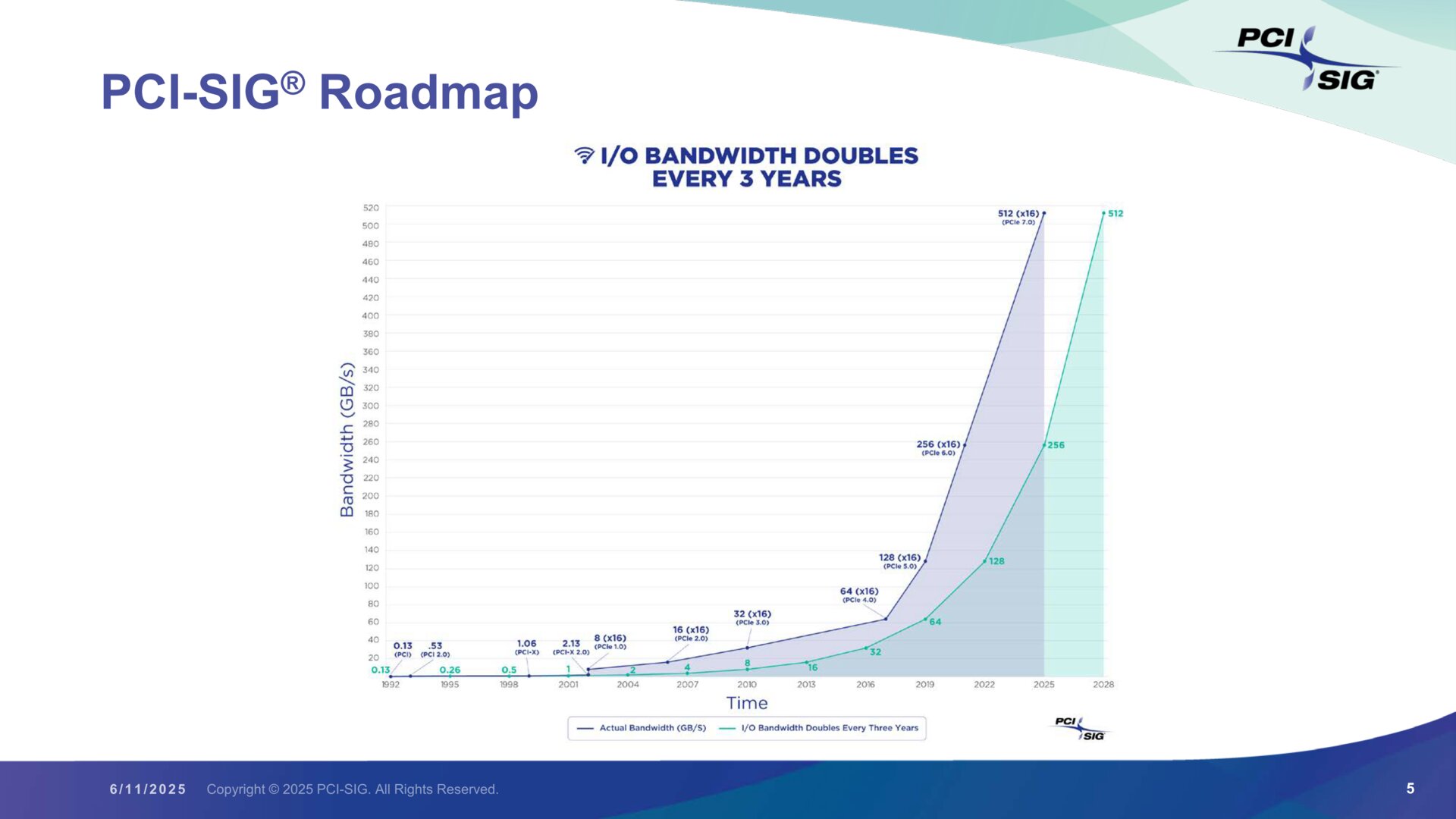

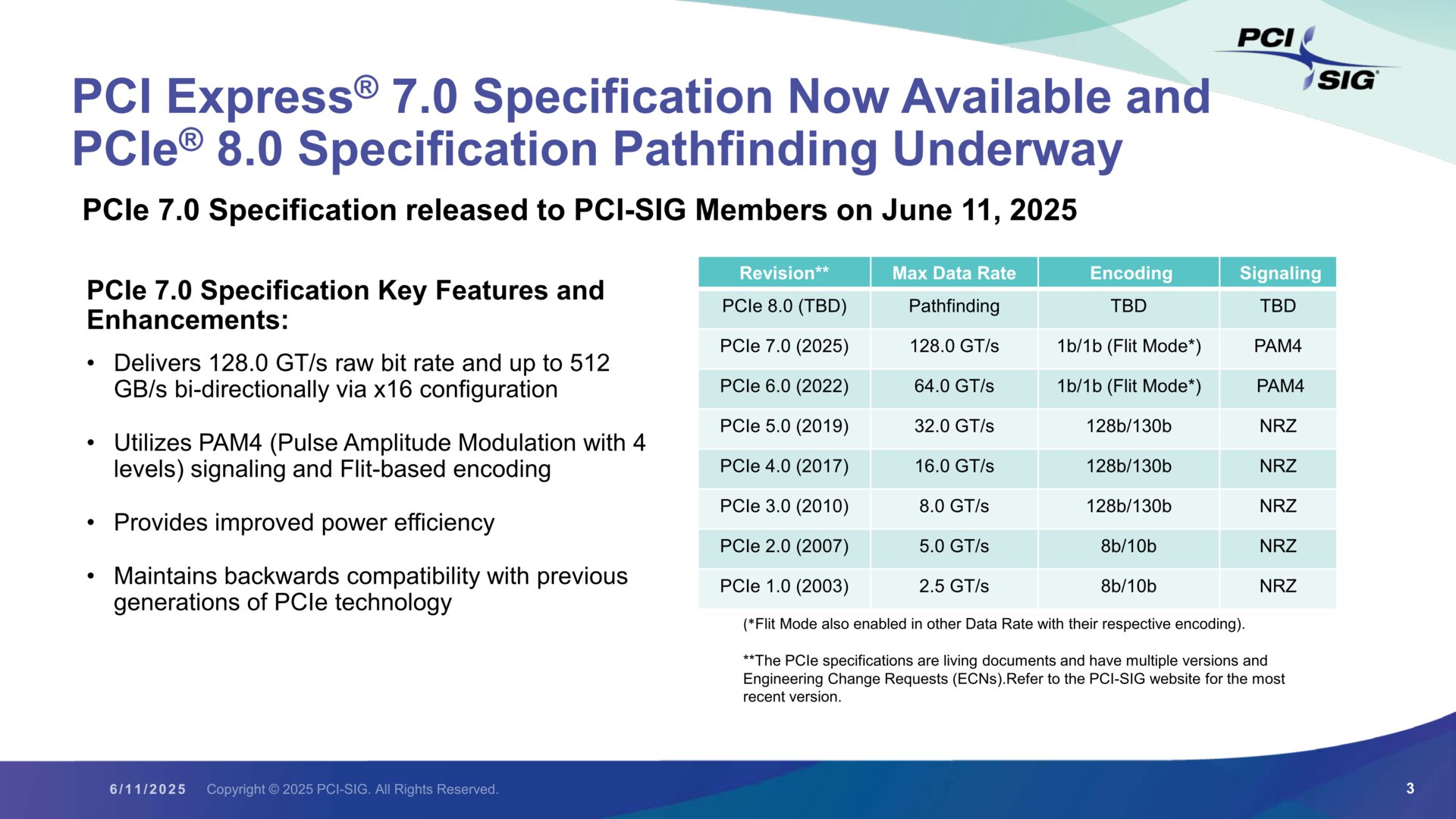

Pro Leitung und pro Richtung steigt die Übertragungsrate bei PCIe 7.0 auf rund 16 GB/s, bei maximaler Konfiguration mit 16 Leitungen (PCIe 7.0 x16) liegt die Geschwindigkeit entsprechend bei 256 GB/s. Da PCI Express aber einen Dual-Simplex-Betrieb mit einer gleichzeitigen Datenübertragung in beide Richtungen ermöglicht, wirbt die PCI-SIG mit 512 GB/s – PCIe 6.0 erreicht analog 256 GB/s, 5.0 128 GB/s und 4.0 64 GB/s. Wie auch schon bei PCIe 6.0 kommt eine vierstufige Pulsamplitudenmodulation (PAM4) zum Einsatz.

Unter anderem für Einsatzbereiche wie 800G-Ethernet, Künstliche Intelligenz und Machine Learning, High Performance Computing (HPC), aber auch Quantencomputer und Militär ist PCIe 7.0 gedacht. Der Schnittstellenstandard ist generell inzwischen weit verbreitet und hat jüngst etwa auch in Speicherkarten mit SD Express Einzug gehalten, wie er ganz aktuell bei der neuen Spielkonsole Nintendo Switch 2 (Test) eingesetzt wird. SSDs setzen schon lange auf PCIe und das NVMe-Protokoll, selbst bei Festplatten wird der Einsatz von PCIe erwogen.

Jetzt beginnen die Arbeiten an PCIe 8.0

Am Rande wird erwähnt, dass für den Nachfolgestandard PCIe 8.0 noch der richtige Weg gefunden werden muss. Heute gibt es zumindest öffentlich noch keinerlei Prognosen. Ob mit PCIe 8.0 der Durchsatz abermals verdoppelt werden kann, diese Frage der Redaktion konnte im Rahmen einer Pressekonferenz noch nicht beantwortet werden. Doch sei genau das das Ziel. Welche Technik dabei genutzt wird und ob es gelingt, den Durchsatz abermals zu verdoppeln, wie es bisher immer der Fall gewesen ist, bleibt also abzuwarten. Vor 2028 ist nach dem bisherigen 3-Jahres-Rhythmus ohnehin nicht mit PCIe 8.0 zu rechnen.

Noch ein langer Weg zu Produkten mit PCIe 7.0

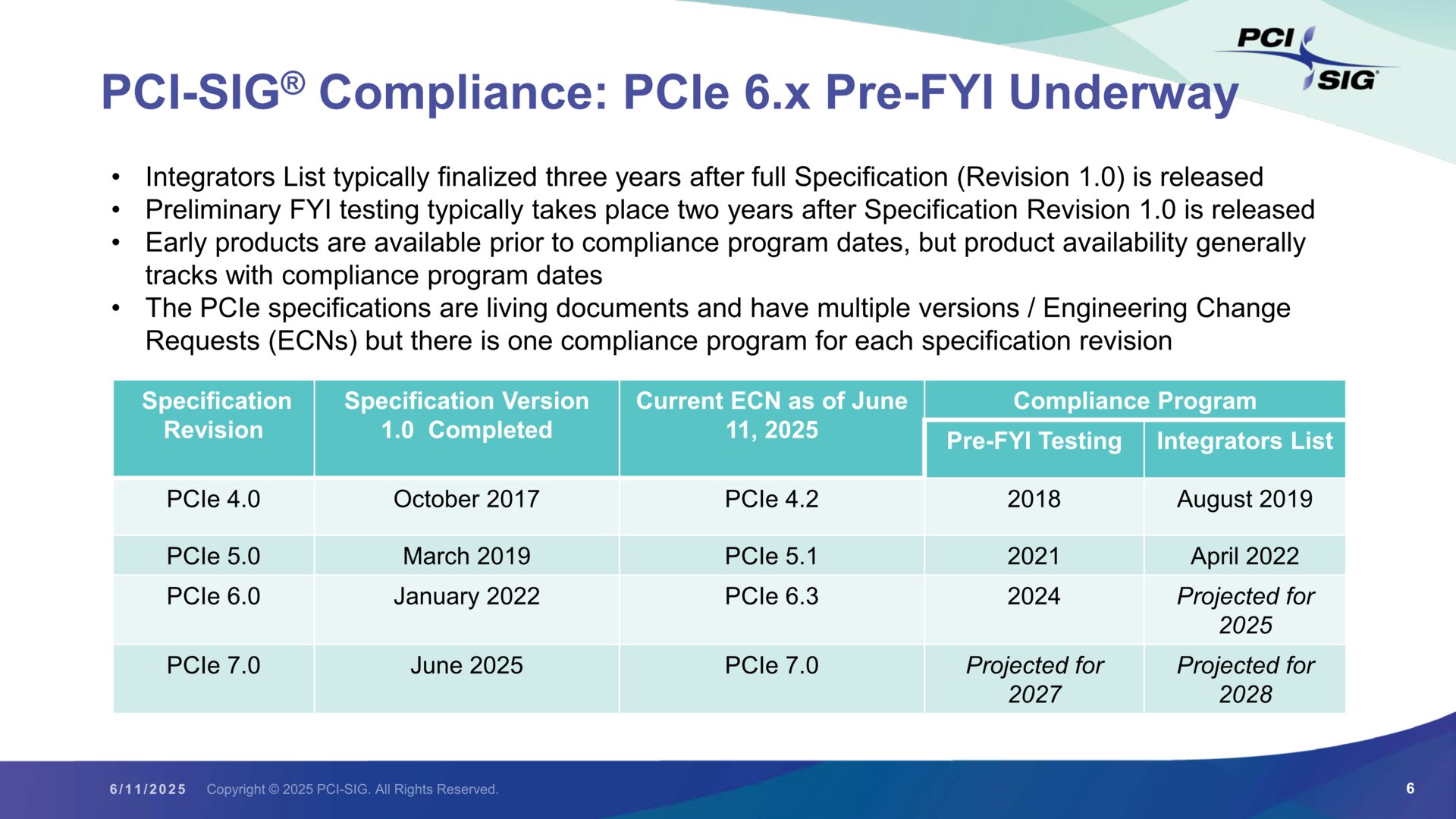

Von der Absegnung der Spezifikationen bis zum ersten Produkt wird es auch bei PCIe 7.0 noch einige Jahre dauern, wie auch schon die Vergangenheit gezeigt hat. Die Spezifikationen von PCIe 6.0 waren zum Beispiel bereits im Januar 2022 veröffentlicht worden, doch erste Produkte stehen erst jetzt vor der Tür.

Bei PCIe 7.0 sind aktuell erste Tests für 2027 angesetzt, was dem üblichen 2-Jahres-Abstand zur Veröffentlichung der Spezifikation 1.0 entspricht. Etwa ein Jahr später, also im Jahr 2028 sollen dann die ersten Produkte auf der PCI-Integratorenliste landen und allmählich den Markt erreichen. Bis dato sind dort aber nicht einmal PCIe-6.0-Produkte zu finden.

Erster Standard für Optisches PCIe verabschiedet

PCIe über Glasfaser- statt Kupferkabel das ist die Zukunft, an der die Mitglieder in Form der PCI-SIG Optical Workgroup schon eine Weile arbeiten. Parallel zum PCIe-7.0-Standard wurde der erste Standard in diese Richtung veröffentlicht. Dabei handelt es sich um einen „Optical Aware Retimer“, der dafür sorgen soll, dass Endgeräte und Switches sowohl über elektrische Kabelverbindungen als auch neuerdings optische Verbindungen miteinander kommunizieren können. Zudem erhöht der Retimer die Reichweiten der Signalübertragung. Über Lichtwellenleiter können weitaus höhere Entfernungen ohne Geschwindigkeitsverlust überbrückt werden als über Kupferkabel. Das ist einer der Vorteile der optischen Technik, die zudem höhere Durchsatzraten bei geringerem Energiebedarf verspricht.

Kioxia hatte bereits mehrfach eine „Breitband-SSD“ demonstriert, die dank optischer Anbindung Daten auf einer Strecke von 40 Metern mit 14 GB/s ohne Leistungsverlust übertragen kann. Das ist mit Kupferleitungen nicht ohne weiteres möglich.

ComputerBase hat Informationen in diesem Artikel von der PCI-SIG unter NDA erhalten und an einer Pressekonferenz im Vorfeld teilgenommen. Die einzige Vorgabe war der frühestmögliche Veröffentlichungstermin.

Datenschutz & Sicherheit

Ministerien verrühren Löschen statt Sperren mit Vorratsdatenspeicherung

Das Prinzip „Löschen statt Sperren“ bei Missbrauchsdarstellungen und sogenannter Kinderpornografie (CSAM) funktioniert weiterhin gut. Das geht aus dem Jahresbericht des Bundesjustizministeriums (PDF) hervor, der am Mittwoch veröffentlicht wurde. Der Bericht erhebt eine Statistik, wie schnell CSAM-Inhalte nach einer Meldung bei den Host-Povidern im In- und Ausland gelöscht werden.

Laut dem Bericht wurden im vergangenen Jahr 55,98 Prozent (10 802 URLs) aller Inhalte im Inland spätestens zwei Tage nach der Meldung gelöscht. Eine Woche nach Hinweiseingang ist die Verfügbarkeit der Inhalte nochmals deutlich reduziert – mit 99,11 Prozent sind nahezu alle Inhalte gelöscht. Von den insgesamt 19.296 gemeldeten URLs waren nur noch 171 weiterhin verfügbar. Gegenüber den Vorjahren ist die Löschrate nach zwei Tagen etwas abgefallen, die Löschrate nach sieben Tage allerdings gleich hoch geblieben.

Bei Löschungen im Ausland geht es traditionell etwas langsamer, weil hier mehr Behördenstellen im Spiel sind und das Verfahren komplexer ist. Hier waren 38,7 Prozent (4 733 URLs) aller Inhalte nach einer Woche gelöscht; nach vier Wochen waren es bereits 84,17 Prozent (10.303 URLs) der Inhalte (2023: 88,2 Prozent bzw. 9 772 URLs). Auch im Ausland war die Erfolgsquote bei der kurzfristigen Löschung geringer als in den Vorjahren, nach vier Wochen lag sie aber etwa genauso hoch wie in den Vorjahren.

Der Bericht zeigt, dass Löschen statt Sperren ein erfolgreiches Prinzip ist, wenn Behörden denn Meldungen machen.

BKA forcierte Löschung nicht

Doch lange nicht alle kriminellen Inhalte werden von der Polizei auch gemeldet und gelöscht. Und das hat Prinzip. In einer ersten Recherche im Jahr 2021 fanden Journalisten heraus, dass das BKA die Löschung von Bildern nicht forcierte. Einige Monate später kam durch eine kleine Anfrage heraus, dass das BKA weiterhin keine Priorität auf das Löschen setzte und sich außerdem nicht für Löschmeldungen zuständig erklärte. Im Februar dieses Jahres deckte dann eine gemeinsame Recherche des ARD-Magazins Panorama und von STRG_F auf, dass es einen geheimen Beschluss der Innenministerkonferenz aus dem Jahr 2023 gibt, der diese Praxis absegnet.

Dass die Löschung gar nicht so personalintensiv ist, konnten die Journalist:innen in der Recherche beweisen. So reichten schon zwei Personen aus, um über Monate hinweg in den großen pädokriminellen Darknet-Foren die dort verlinkten Fotos und Videos zu erfassen und zu melden: „Insgesamt deaktivierten die Speicherdienste Links zu über 300.000 Aufnahmen mit einer Datenmenge von 21.600 Gigabyte und löschten die Daten von ihren Servern“, so die Journalist:innen damals.

Hauptsache überwachen

In der Pressemitteilung zum Jahresbericht verknüpfen sowohl Innenminister Alexander Dobrindt (CSU) als auch Justizministerin Stefanie Hubig (SPD) das Thema Löschen statt Sperren mit der Vorratsdatenspeicherung, obwohl die beiden Themen technisch wenig bis nichts miteinander zu tun haben. Die Minister:innen fordern die schnelle Einführung der anlasslosen Massenüberwachung, Hubig preist diese gar als „oft einzigen Ermittlungsansatz“ an.

Elina Eickstädt, Sprecherin des Chaos Computer Clubs, sagt gegenüber netzpolitik.org: „Der Bericht zeigt, dass Löschen wirkt und weiter verfolgt werden muss. Maßnahmen wie die Vorratsdatenspeicherung oder die vorgeschlagene Chatkontrolle führen lediglich zu grundrechtsgefährdender Überwachungsinfrastruktur, statt sich auf den Ausbau effektiver Maßnahmen zu konzentrieren.“

Das Prinzip Löschen statt Sperren wie auch der aktuelle Jahresbericht sind eine Errungenschaft der Protestbewegung gegen Netzsperren. Im Jahr 2009 plante die damalige Bundesfamilienministerin Ursula von der Leyen, Netzsperren gegen CSAM-Inhalte einzuführen. Sie löste damit eine breite Protestwelle aus und erhielt den Spitznamen „Zensursula“. Das sogenannte Zugangserschwerungsgesetz wurde zwar von der Regierung verabschiedet, aber nie umgesetzt und schon 2012 außer Kraft gesetzt. Eine der Kernforderungen der erfolgreichen Protestbewegung lautete „Löschen statt Sperren“.

Datenschutz & Sicherheit

Schweizer Kanton feuert CISO im Streit um Nutzung der Microsoft-Cloud

Die zunehmende Nutzung von Cloud-Anwendungen des US-Softwareunternehmens Microsoft in Schweizer Bundes- und Kantons-Behörden, aber auch kommunalen Verwaltungen sowie anderen Amtsstellen, erzeugt in der Schweiz wachsenden Unmut.

Vielfach wird die Abhängigkeit von einem US-Konzern und die damit verbundene Gefährdung der digitalen Souveränität kritisiert. Die Bundesverwaltung selbst stellte dazu bereits 2023 in einer Mitteilung fest: „Faktisch ist die Bundesverwaltung heute abhängig von Office-Produkten des Herstellers Microsoft.“ Darüber hinaus sehen Kritiker diverse einhergehende Datenschutzrisiken, vor allem bei der Verarbeitung personenbezogener Daten in der Microsoft-Cloud.

Kritik von Politik und Datenschützern verhallt

Das hat die Grünen des Kantons Luzern nun dazu gebracht, in einem dringlichen Vorstoß einen sofortigen Stopp („Marschhalt„) des Projekts M365 (kurz für Microsoft Office 365) zu fordern. Das soll im Laufe dieses Jahres in der Verwaltung des Kantons ausgerollt werden. Die Investitionskosten sollen 5,8 Millionen Franken (ca. 6 Mio. Euro) betragen, die zusätzlichen Betriebskosten bis 2029 knapp 22 Millionen Franken (23 Mio. Euro).

Nicht nur der Datenschutzbeauftragte des Kantons Luzern hatte in seinem Tätigkeitsbericht 2024 erhebliche Kritik am Projekt geäußert. Auch das Kantonsgericht und interne Sachverständige hätten vor diesem Schritt gewarnt, schreiben die Grünen in einer Mitteilung. Luzern solle sich unabhängiger von US-Konzernen machen und Open-Source-Lösungen prüfen, wie es etwa das Schweizer Bundesgericht oder andere Verwaltungen in Europa bereits tun, so die Partei.

Die Regierung habe die bisherige Kritik ignoriert und sogar einen internen Sachverständigen freigestellt. Zudem hätte die Exekutive darauf verzichtet, Alternativen zu Microsoft zu evaluieren.

Der Datenschutzbeauftragte warnt bei Fortführung des Vorhabens vor dem Verlust der digitalen Souveränität durch Abhängigkeit von Microsoft („Vendor Lock-in“) und konstatiert schwere Eingriffe in das Grundrecht auf informationelle Selbstbestimmung.

Die Luzerner Regierung verteidigt den Entscheid laut Medienberichten. Danach beantwortet der Regierungsrat eine Anfrage von Kantonsrat Fabrizio Misticoni (Grüne), wonach die Daten ausschließlich auf Servern in der Schweiz gespeichert und innerhalb der EU verarbeitet würden. Dennoch seien Datentransfers in die USA nicht ganz auszuschließen. Entgegen der Bedenken will die Kantonsregierung aber an M365 festhalten.

Kantons-CISO muss gehen

An einem internen Kritiker der M365-Migration hat der Luzerner Regierungsrat allerdings nicht festgehalten. Das Online-Magazin Republik berichtet, der „Chief Information Security Officer (CISO) des Kantons sei wegen seiner Bedenken zum zeitlichen Fahrplan von Microsoft 365“ Anfang Juni freigestellt worden.

Der IT-Sicherheitschef habe den Luzerner Regierungsrat darauf hingewiesen, „dass der Kanton die erforderlichen Hausaufgaben zur IT-Sicherheit rund um das Projekt Microsoft Cloud noch nicht erfüllt habe, was wiederum verschiedene Quellen der Republik bestätigt haben“. Der CISO trat deshalb auf die Bremse. Doch die Kantonsregierung bestand auf ihrem Zeitplan, stattdessen musste laut Republik der Kritiker seinen Platz räumen.

„Bis heute hat das zuständige Finanzdepartement weder intern noch öffentlich über die Personalie informiert“, schreibt das Medium. Der IT-Sicherheitschef selbst war für eine Stellungnahme nicht erreichbar, so das Magazin, die Kantonsregierung dementierte derweil: „Der Weggang hat keinen Zusammenhang mit der Einführung von Microsoft 365 beim Kanton Luzern“.

M365-Einführung: Es brodelt hinter den Kulissen

Auch in anderen Kantonen zeigen sich ähnliche Vorgänge bei der Umstellung auf M365. Generell fehlt den Kritikern Transparenz, aber vor allem eine offene Diskussion über eine Exit-Strategie. Vendor-Lockin, digitale Souveränität und Selbstbestimmung stehen zur Debatte, blickt man auf die Politik der US-Regierung oder US-Gesetze wie der Cloud Act.

Doch das Bewusstsein für die inhärenten Probleme wächst. So will auch der Kanton Basel-Stadt ab Herbst 2025 M365-Services in seiner Verwaltung einführen. Die kantonale Datenschutzbeauftragte sprach sich gegen den Entscheid aus und fand politische Unterstützung: Auch im Parlament Basel-Stadt opponiert eine parteiübergreifende Gruppe gegen den geplanten Einsatz von M365. Gefordert werden neue gesetzliche Grundlagen, „ob und welche Personendaten in Clouds ausgelagert werden sollen“.

So lässt sich festhalten: Überall da, wo in der Schweiz gegenwärtig oder künftig M365 eingeführt wird, gibt es reichlich Bedarf an Debatten, Klarheit und Bemühungen um Alternativen. Nicht nur auf Kantonsebene brodelt es, auch beim Bund. Immerhin versuche die Bundeskanzlei, sich zumindest teilweise aus der Microsoft-Umklammerung zu lösen, schreibt Republik.

Auch der Eidgenössische Datenschutz- und Öffentlichkeitsbeauftragte verlangte, dass die Verhältnismäßigkeit einer cloudbasierten Bundeslösung geprüft und „mittelfristig einsetzbare Alternativen“ evaluiert werden müssen. Dies geschah bereits vergangenes Jahr in einer „Studie zu Open-Source-Alternativen von Microsoft Services“ – doch zwischenzeitlich ist der Rollout von M365 beim Bund schon sehr vorangekommen.

Seitdem im Sommer 2024 bei den ersten Abteilungen der Bundesverwaltung im Rahmen eines Pilotprojekts M365 eingeführt wurde, läuft derzeit die Umstellung von alten, bald nicht mehr unterstützten MS Office-Versionen auf Microsoft 365. Bei mehr als einem Drittel der 40.000 Arbeitsplätzen war Ende Februar der Rollout von M365 erfolgt. Bis Ende 2025 soll die Einführung vollbracht sein.

(cku)

Datenschutz & Sicherheit

Meta kündigt Passkeys für Facebook an

Meta will Passkeys als neue Anmeldemethode für die Facebook-App einführen. Die Funktion wird zunächst für iOS- und Android-Geräte der Facebook-App ausgerollt. Für den Messenger ist die Einführung in den kommenden Monaten geplant, wie das Unternehmen mitteilte.

Passkeys ermöglichen Nutzern die Anmeldung ohne Passwort, indem sie stattdessen den Fingerabdruck, die Gesichtserkennung oder die PIN ihres Geräts verwenden. „Passkeys sind eine neue Methode zur Identitätsverifizierung und Anmeldung, die einfacher und sicherer ist als herkömmliche Passwörter“, erklärt Meta in seiner Ankündigung.

Interessanterweise ist Facebook innerhalb des Meta-Konzerns selbst ein Nachzügler. Das ebenfalls zu Meta gehörende WhatsApp unterstützt Passkeys bereits seit Oktober 2023 auf Android und seit April 2024 auch auf iOS. Die Funktion wurde damals schrittweise für Nutzer freigeschaltet und ermöglicht seither die biometrische Anmeldung in der Messenger-App.

Mit der Implementierung folgt Meta zahlreichen anderen Diensten, die Passkeys bereits unterstützen. Google, Microsoft, Apple, Amazon, PayPal, eBay, Shopify und viele weitere Anbieter haben die Technik in den vergangenen zwei Jahren in ihre Plattformen integriert. Facebook gehört damit zu den letzten großen Plattformen, die Passkeys einführen.

Resistent gegen Phishing

Von der auf dem FIDO2-Standard aufsetzenden Technik verspricht sich Meta mehrere Vorteile: Sie ist resistent gegen Phishing-Angriffe, Passwörter können nicht erraten werden und es vereinfacht die Anmeldung. Sobald die Passkey-Unterstützung für den Messenger verfügbar ist, kann derselbe Passkey, den Nutzer für Facebook einrichten, auch für den Facebook Messenger genutzt werden.

Die Einrichtung soll über die Kontenübersicht in den Facebook-Einstellungen erfolgen. Alternativ können Nutzer auch beim Login zur Einrichtung eines Passkeys aufgefordert werden. Meta betont, dass die biometrischen Daten, die zur Entsperrung der Passkeys verwendet werden, ausschließlich auf dem Gerät des Nutzers verbleiben und nicht mit dem Unternehmen geteilt werden.

Neben der Anmeldung plant Meta weitere Einsatzgebiete für Passkeys. So sollen Nutzer ihre Passkeys künftig auch verwenden können, um Zahlungsinformationen bei Käufen mit Meta Pay sicher auszufüllen und später auch, um verschlüsselte Nachrichtenbackups zu schützen. Die Nutzung von Passkeys für verschlüsselte Backups befindet sich bei WhatsApp derzeit noch in der Testphase und ist noch nicht allgemein verfügbar.

Passkeys wurden von der FIDO Alliance entwickelt, die sich für die Reduzierung der Abhängigkeit von Passwörtern einsetzt. Trotz der zunehmenden Verbreitung von Passkeys bleiben Herausforderungen wie die Plattformabhängigkeit und die fehlende Möglichkeit, Passkeys zwischen verschiedenen Ökosystemen zu exportieren. Die FIDO Alliance arbeitet mit dem Credential Exchange Protocol (CXP) und dem Credential Exchange Format (CXF) an einer Lösung, die den sicheren Import und Export von Passkeys zwischen verschiedenen Diensten und Plattformen ermöglichen soll. Ein genauer Zeitpunkt für die breite Verfügbarkeit steht aber noch aus.

(mack)

-

Online Marketing & SEOvor 1 Woche

Online Marketing & SEOvor 1 WocheAus Marketing, Medien, Agenturen & Tech: Diese 40 klugen Köpfe unter 40 müssen Sie kennen

-

Social Mediavor 4 Tagen

Social Mediavor 4 TagenLinkedIn Feature-Update 2025: Aktuelle Neuigkeiten

-

Digital Business & Startupsvor 6 Tagen

Digital Business & Startupsvor 6 TagenVon Peter Thiel finanziertes Krypto-Startup Bullish will an die Börse

-

Online Marketing & SEOvor 6 Tagen

Online Marketing & SEOvor 6 TagenInfluencer Marketing: Warum Influencer Vertrauen verlieren und klassische Medien gewinnen

-

Künstliche Intelligenzvor 1 Woche

Künstliche Intelligenzvor 1 WocheAmazon soll Werbung bei Prime Video verdoppelt haben

-

UX/UI & Webdesignvor 6 Tagen

UX/UI & Webdesignvor 6 TagenWie gelingt eine einwandfreie Zusammenarbeit?

-

UX/UI & Webdesignvor 6 Tagen

UX/UI & Webdesignvor 6 TagenKunst & KI begleitet die Münchner Standort-Eröffnung › PAGE online

-

Apps & Mobile Entwicklungvor 4 Tagen

Apps & Mobile Entwicklungvor 4 TagenSo gut ist Dune: Awakening: Dune sehen und durch Sandwürmer sterben