Datenschutz & Sicherheit

VS Code 1.101 erhöht die Sicherheit von MCP und verbesset die Versionskontrolle

Mit dem Update 1.101 („Mai“) von Visual Studio Code (VS Code) beherrscht der Editor das komplette Model Context Protocol (MCP) mit allen Spezifikationen: Die Autorisierung erhöht die Sicherheit bei der Nutzung von MCP-Quellen und Sampling ermöglicht die Kommunikation mit dem LLM.

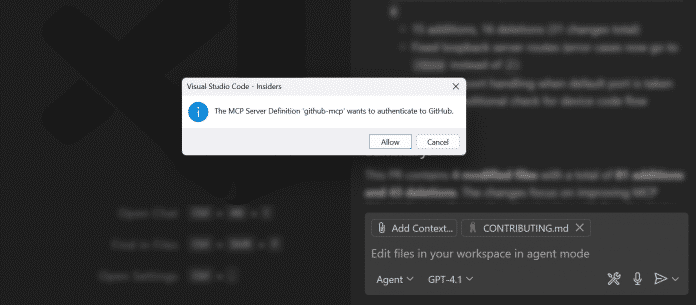

Erst im März gab es ein Update des MCP-Protokolls, das eine Autorisierung zwischen Client und Server eingeführt hat, wobei ein externes Identitätsmanagement wie OAuth zum Einsatz kommt. Das nimmt die Verantwortung von Entwicklerinnen und Entwicklern, für MCP-Quellen eigene und sichere Autorisierungsmechanismen einzubauen. Und sie können die Entwicklung des Servers unabhängig vom Usermanagement vorantreiben. Als Beispiel nennt der Blogeintrag den GitHub-MCP-Server, der sich in VS Code mit den dort meist eh vorhandenen GitHub-Credentials nutzen lässt. Anwenderinnen und Anwender müssen den Zugriff nur einmal gestatten, wie folgendes Bild zeigt.

Für den GitHub-MCP-Server stehen in VS Code die GitHub-Credentials zur Verfügung.

(Bild: Microsoft)

Kommunikation zwischen Server und LLM

Weitere neue MCP-Fähigkeiten in VS Code sind Sampling, Prompts und Ressourcen. Beim Sampling kann ein MCP-Server auf das LLM direkt zugreifen und dabei den API-Key des Editors (als Client) verwenden. Der Server benötigt keinen eigenen Key für das LLM. Prompts sind Prompt-Vorlagen für das LLM, die der Server dynamisch generiert und die die Anwender im Sinne des aktuellen Kontexts an das LLM weiterreichen können. Ressourcen dienen als weitere Quellen, beispielweise Screenshots oder Log-Dateien.

Entwicklerinnen und Entwickler können MCP-Server jetzt debuggen, was derzeit nur mit Python oder Node.js funktioniert. Außerdem haben sie die Möglichkeit, mehrere Server in einer Extension zu veröffentlichen.

Ressourcen in der Versionskontrolle

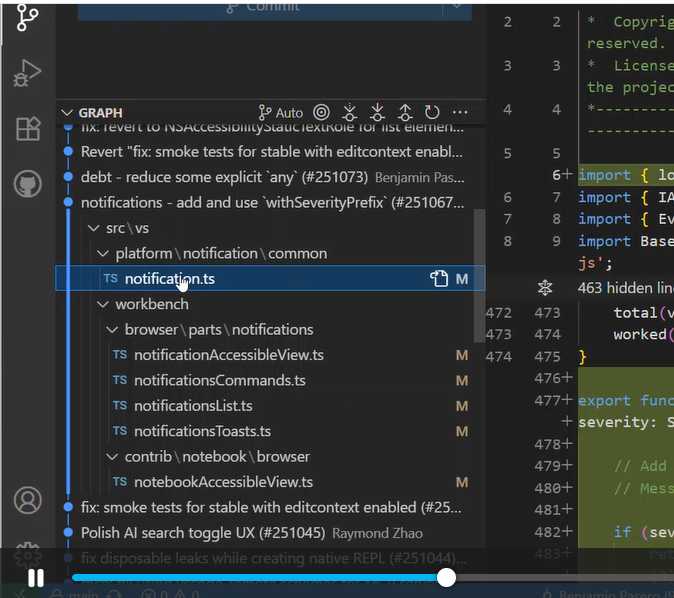

Über eine neue Ansicht verfügt die Versionskontrolle: In der Liste der vorangegangenen Commits lassen sich nun die geänderten Dateien ausklappen und gezielt im Editor rechts anzeigen. VS Code zeigt dabei die Änderungen wie in der Diff-Ansicht farbig hervorgehoben. Das hilft beim visuellen Suchen. Ältere Commits lassen sich jetzt für Copilot-Chats verwenden, um sich beispielsweise Änderungen erklären zu lassen.

In älteren Commits lassen sich nun die geänderten Ressourcen ausklappen.

(Bild: Screenshot Microsoft)

Für den KI-Chat gibt es unabhängig von der Versionskontrolle als neue Funktion die Tools Sets, in denen Anwenderinnen und Anwender mehrere Tools bündeln, die der Copilot in einer gemeinsamen Aufgabe schrittweise verarbeitet.

(who)

Datenschutz & Sicherheit

Jugendschutz: Brandenburg will Belästigung im Netz im Unterricht thematisieren

Durch eine Thematisierung im Schulunterricht sollen Kinder in Brandenburg künftig besser vor den Gefahren von Cybergrooming und anderen Formen der Online-Kriminalität geschützt werden. Die Koalitionsfraktionen von SPD und Bündnis Sahra Wagenknecht (BSW) fordern mit einem Landtagsantrag, dass Schüler besser auf die Gefahren vorbereitet werden. Die Themen sollten im Schulunterricht verankert werden. Dazu soll es bis Ende 2026 ein Konzert geben, kündigte die Bildungsexpertin der SPD-Landtagsfraktion, Katja Poschmann, im Landtag in Potsdam an. Auch die Lehrkräfte sollen mithilfe von Fortbildungen geschult werden.

Jedes vierte Kind in Deutschland hat laut einer repräsentativen Befragung schon sexuell motivierte Annäherungsversuche Erwachsener im Internet erlebt. „Diese Zahlen müssen uns alarmieren“, sagte Landtagsabgeordnete Poschmann. In Deutschland ist Cybergrooming als eine Form des sexuellen Missbrauchs von Kindern verboten. Experten warnen auch vor Sextortion (sexuelle Erpressung) und „Taschengeld-Dating über sogenannte Sugardaddy-Plattformen“ – Plattformen, über die für Geld oder Geschenke Treffen mit Minderjährigen angebahnt werden.

(kbe)

Datenschutz & Sicherheit

Neuer NPM-Großangriff: Selbst-vermehrende Malware infiziert Dutzende Pakete

Verschiedene IT-Sicherheitsunternehmen warnen vor neuen Angriffen auf das npm-Ökosystem rund um node.js. Mehrere Dutzend Pakete (mindestens 40, in einem Bericht gar an die 150) sind mit einer Malware infiziert, die geheime Daten stiehlt und über einen Webhook ausleitet. Zudem repliziert sich die Schadsoftware selbsttätig – und ist somit ein Wurm.

npm, der Node Package Manager, kommt nicht zur Ruhe. Nachdem erst kürzlich unbekannte Angreifer die Zugangsdaten eines prominenten Entwicklers abgephisht und manipulierte Pakete eingeschleust hatten, hat die Verteilstation für node.js-Bibliotheken nun mit einem ausgewachsenen Wurm zu kämpfen.

Wie StepSecurity und Socket übereinstimmend berichten, befindet sich unter den kompromittierten Paketen auch @ctrl/tinycolor, das etwa zwei Millionen Mal pro Woche heruntergeladen wird. Auch etwa ein Dutzend weitere Pakete des Entwicklers @ctrl sind betroffen, einige der Nativescript-Community und wie Aikido auflistet, sogar solche des Security-Unternehmens Crowdstrike.

Der Schadcode nutzt „TruffleHog“, um interessante Daten zu erschnüffeln, etwa API-Credentials und Zugangsdaten für GitHub sowie die Clouds von Google und Amazon. Er erstellt dann GitHub-Repositories und -Workflows und exfiltriert seine Beute über einen Webhook auf der Domain webhook.site. Und er hat offenbar die Fähigkeit, sich selbst zu replizieren, indem er weitere Pakete infiziert und trojanisierte Paketversionen hochlädt.

Unklar ist noch, wo der Angriff begann – einen klaren „Patient Null“ nennen die drei analysierenden Unternehmen nicht. Auch sind die Urheber der Attacke nicht bekannt, möglicherweise sind es dieselben wie beim letzten Angriff.

Gottgleicher npm-Wurm?

Kurios: Die Angreifer sind offenbar Science-Fiction-Fans. Die Wurmkomponente ihrer Malware legt ein GitHub-Repository namens „Shai-Hulud“ sowie entsprechende Workflows an. „Shai-Hulud“, ursprünglich Arabisch für „Ding der Unsterblichkeit“, ist der Name der monumentalen Sandwürmer in Frank Herberts Epos „Dune“. Die Einwohner des Wüstenplaneten verehren die Sandwürmer als gottgleich.

Die Sandwürmer in „Dune“

(Bild: Warner Bros. Pictures)

JavaScript-Entwickler und insbesondere die Verwalter von auf npm gehosteten Paketen sollten größte Vorsicht walten lassen und die umfangreiche Liste infizierter Pakete konsultieren. Wer in eigenen Projekten infizierte Versionen vorfindet, sollte diese unmittelbar löschen, alle Zugangskennungen ändern, Tokens invalidieren und in eigenen GitHub-Repositories aufräumen. In StepSecuritys Blogeintrag finden sich detaillierte Handreichungen.

(cku)

Datenschutz & Sicherheit

Patchstatus unklar: Angreifer attackieren Fertigungsmanagementtool DELMIA Apriso

Durch eine „kritische“ Sicherheitslücke in DELMIA Apriso kann Schadcode schlüpfen und Computer schädigen.

DELMIA Apriso ist eine Manufacturing-Operations-Management-Software (MOM) und ein Manufacturing Execution System (MES), das auch hierzulande unter anderem im Automobilbereich genutzt wird. Darüber werden etwa globale Produktionsabläufe gesteuert. Es ist davon auszugehen, dass eine erfolgreiche Attacke für Firmen weitreichende Folgen haben kann.

Hintergründe

Der Anbieter der Software, Dassault Systèmes, erwähnte die Sicherheitslücke (CVE-2025-5086 „kritisch„) bereits im Juni dieses Jahres in einer äußerst knapp formulierten Warnmeldung. Daraus geht hervor, dass entfernte Angreifer Schadcode in diversen Releases aus den Jahren 2020 bis einschließlich 2025 ausführen können. Aufgrund der kritischen Einstufung ist davon auszugehen, dass Angreifer nicht authentifiziert sein müssen, um Attacken einzuleiten

Anfang September warnte nun ein Sicherheitsforscher des SANS-Institut Internet Strom Center in einem Beitrag vor Exploitversuchen. Ihm zufolge versenden Angreifer SOAP-Requests mit Schadcode an verwundbare Instanzen. Was Angreifer konkret nach erfolgreichen Attacken anstellen, ist zurzeit unklar.

Mittlerweile warnt auch die US-Sicherheitsbehörde CISA vor Angriffen. In welchem Umfang die Attacken ablaufen, ist derzeit nicht bekannt. Unklar bleibt auch, ob es einen Sicherheitspatch gibt. Das geht weder aus der offiziellen Warnmeldung, noch aus den Warnungen des Sicherheitsforschers und der CISA hervor. heise security steht in Kontakt mit dem Softwareanbieter und wartet derzeit auf ein Feedback zum Sicherheitspatch. Wir aktualisieren die Meldung, wenn uns konkrete Informationen vorliegen.

(des)

-

UX/UI & Webdesignvor 4 Wochen

UX/UI & Webdesignvor 4 WochenDer ultimative Guide für eine unvergessliche Customer Experience

-

UX/UI & Webdesignvor 2 Wochen

UX/UI & Webdesignvor 2 WochenAdobe Firefly Boards › PAGE online

-

Social Mediavor 4 Wochen

Social Mediavor 4 WochenRelatable, relevant, viral? Wer heute auf Social Media zum Vorbild wird – und warum das für Marken (k)eine gute Nachricht ist

-

Entwicklung & Codevor 4 Wochen

Entwicklung & Codevor 4 WochenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

Entwicklung & Codevor 2 Wochen

Entwicklung & Codevor 2 WochenEventSourcingDB 1.1 bietet flexiblere Konsistenzsteuerung und signierte Events

-

Digital Business & Startupsvor 3 Monaten

Digital Business & Startupsvor 3 Monaten10.000 Euro Tickets? Kann man machen – aber nur mit diesem Trick

-

Digital Business & Startupsvor 3 Monaten

Digital Business & Startupsvor 3 Monaten80 % günstiger dank KI – Startup vereinfacht Klinikstudien: Pitchdeck hier

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenPatentstreit: Western Digital muss 1 US-Dollar Schadenersatz zahlen