Datenschutz & Sicherheit

Wie hunderte entdeckte Fehler in der Wikipedia ihre Glaubwürdigkeit stärken

Vorneweg, ich liebe alles an dieser Geschichte: Es beginnt damit, dass ein Rechercheteam der Frankfurter Allgemeinen Sonntagszeitung (FAS) über Wochen hinweg zufällig ausgewählte Artikel in der deutschsprachigen Wikipedia mit Unterstützung von KI auf Fehler untersucht. Zu den Fehlern, die sich auf diese Weise besonders leicht auffinden lassen, zählen widersprüchliche Angaben in einem Beitrag sowie veraltete Informationen. Am Ende eines der größten Fact-Checking-Vorhaben der deutschen Journalismusgeschichte erscheint der Artikel „Wikipedia weiß immer weniger“ (Paywall). Auf Basis der 1.000 Artikel umfassenden Stichprobe kommen die Redakteure der FAS zu folgendem Ergebnis:

Probleme gibt es auf mehr als jeder dritten Seite. Mindestens 20 Prozent der Seiten enthalten Informationen, die nicht mehr aktuell sind, und nur bei der Hälfte fällt es sofort auf. Dazu kommen fast noch einmal so viele Seiten mit Angaben, die noch nie gestimmt haben.

Im Anschluss an dieses Ergebnis diskutiert der FAS-Beitrag Ursachen – allen voran ein ständig wachsender Artikelbestand bei stagnierender Zahl an freiwilligen Autor:innen – und mögliche Lösungsvorschläge. Ich durfte anknüpfend an einen Beitrag hier bei netzpolitik.org aus dem Jahr 2022 ebenfalls welche beisteuern.

Transparente Vorgehensweise

Mindestens so interessant wie das Ergebnis ist aber die Beschreibung und Reflexion über die Methodik:

Auch das zeigt die F.A.S.-Untersuchung: Wenn sich Wikipedia und die Künstliche Intelligenz nicht einig waren, hatte die KI auch nicht öfter recht als Wikipedia. […] Gleichzeitig sind die meisten KI-Modelle auch mit den Wikipedia-Artikeln trainiert. Die KI hat also sehr wahrscheinlich einige Fehler übersehen, weil sie falsche Angaben aus Wikipedia gelernt hat.

Hinzu kommt, dass die Redakteure Valentin Bauer, Patrick Bernau, Christopher Herstell und Jacob Kramer ihr Vorgehen bei Artikelauswahl und KI-gestützter Fehlersuche samt vollständiger Liste der untersuchten Artikel ebenfalls in einem eigenen Beitrag dokumentiert haben (Paywall). Die radikale Transparenz der Wikipedia wird somit gespiegelt, ist es doch ebendiese Transparenz, die Analysen wie jene der FAS überhaupt erst möglich machen.

Von der FAS in die Wikipedia

Die Geschichte der FAS-Recherche ist an dieser Stelle aber nicht zu Ende. Im Gegenteil, in mancher Hinsicht beginnt sie mit der Veröffentlichung der Ergebnisse erst. Denn noch am Veröffentlichungswochenende fand die vollständige Liste an untersuchten Artikeln ihren Weg in die deutschsprachigen Wikipedia als bearbeitbare Tabelle. In der Erläuterung heißt es dort:

Falls ihr einen Fehler korrigiert oder entscheidet, dass eine Korrektur unnötig ist, wäre es schön, wenn ihr das in der Spalte ‚abgearbeitet‘ vermerkt.

Mit anderen Worten: Statt sich beleidigt zurückzulehnen, wurde die Recherche der FAS als Verbesserungsauftrag angenommen und sofort mit der Arbeit begonnen. Am Sonntag Abend, 6. Juli, waren die meisten der gröberen Schnitzer bereits ausgebügelt.

Parallel dazu wurden die Ergebnisse der Recherche sowie mögliche Lösungsansätze kontrovers, differenziert und öffentlich im Wikipedia-Kurier diskutiert, einem Nachrichtenblatt der Community. Stellvertretend für den konstruktiven Tenor vieler Beiträge dort:

‚Wikipedia-Bashing‘ mit eingebundener Werbung an die FAS-Leser, sich doch bitte bei der Wikipedia zu beteiligen, wenn man den gegenwärtigen Zustand für unbefriedigend hält? So ein ‚Bashing‘ könnten wir alle Tage gebrauchen…

Fazit

Die Moral von der Geschichte? Wissen ist und bleibt eine endlose und kollektive Aufgabe. Alle, die sich mit ehrlichem Erkenntnisinteresse daran beteiligen, leisten einen Beitrag. Fehler oder veraltetes Wissen aufzuzeigen ist dabei mindestens so wichtig wie das Zusammentragen und Aufbereiten von mit seriösen Quellen gestütztem Wissen selbst.

Dass Fehler systematisch recherchiert und zeitnah korrigiert werden können, ist ein Grundpfeiler für Glaubwürdigkeit und Qualität der Wikipedia als wichtigster Wissenssammlung unserer Zeit. Natürlich ist Wikipedia-Wissen immer nur vorläufig und nie völlig gesichert – wie Wissen ganz allgemein. Und wahrscheinlich ist es einer der wichtigsten aufklärerischen Verdienste der Wikipedia, diesen Umstand jeden Tag aufs Neue deutlich zu machen.

Datenschutz & Sicherheit

Webhosting-Software cPanel: Updates schließen Sicherheitslücke

Die Software cPanel dient zur Verwaltung von Konten und Webseiten bei Webhostern. Die Entwickler haben mehrere aktualisierte Fassungen veröffentlicht, die Sicherheitslücken darin schließen.

Die Sicherheitslücken stecken in Drittanbieter-Software, die cPanel und WHM mitbringen. Das Changelog zur Version 130.0.5 nennt etwa die Sicherheitslücke CVE-2024-38999, eine sogenannte Prototype-Pollution-Schwachstelle in jrburke requirejs 2.3.6. Sie erlaubt das Einschleusen und Ausführen von Schadcode oder Denial-of-Service-Attacken. Eine Einordnung des Schweregrads fehlt dem Schwachstelleneintrag jedoch.

Die cPanel-Zweige 130, 128, 126, 118 und 110 bringen außerdem eine fehlerhafte SQLite-Version mit. Eine Sicherheitslücke darin vor Version 3.50.2 kann dazu führen, dass die Anzahl der aggregierten Begriffe die Anzahl der verfügbaren Spalten übersteigt, was in unkontrollierte Speicherzugriffe mündet (CVE-2025-6965 / EUVD-2025-21441. CVSS 7.2, Risiko „hoch„).

Aktualisierte Fassungen verfügbar

Um die Sicherheitslücken zu schließen, stellt der Hersteller die Versionen cPanel und WHM 130.0.5/6, 128.0.18, 126.0.28, 118.0.53 sowie 110.0.71 zum Herunterladen bereit. IT-Verantwortliche sollten sie zeitnah installieren, damit bösartige Akteure die dadurch ausgebesserten Schwachstellen nicht missbrauchen können.

Für die einzelnen Entwicklungszweige haben die Programmierer je ein eigenes Changelog veröffentlicht. Sie datieren auf den Donnerstag der vergangenen Woche:

Angriffe auf Sicherheitslücken in Web-Hosting-Software stellen eine dauerhafte Gefahr dar. Etwa WordPress-Plug-ins liefern unter anderem aufgrund ihrer großen Vielzahl eine große Angriffsfläche. Die nutzen Kriminelle gerne aus. Etwa das Theme „Motors“ riss eine Sicherheitslücke auf, die Angreifer zur Übernahme von ganzen WordPress-Instanzen missbraucht haben.

(dmk)

Datenschutz & Sicherheit

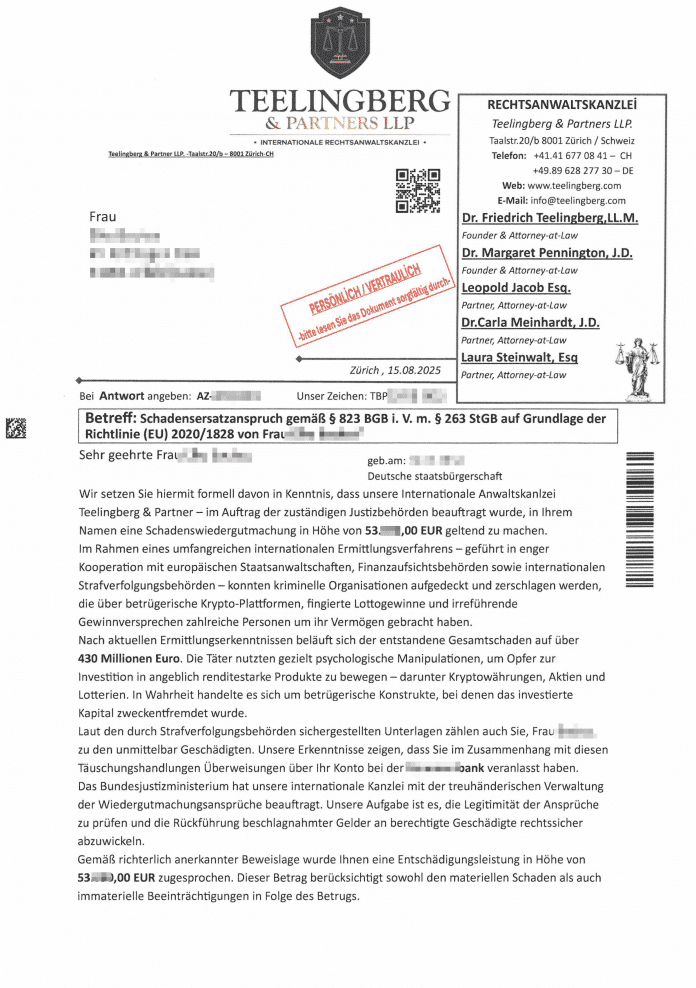

Betrugsmasche: Anwaltschreiben behauptet Gutschrift nach Krypto-Betrug

Das Landeskriminalamt Niedersachsen warnt vor einer kreativen und überzeugend aufgemachten Phishing-Masche. Die fängt mit gefälschter Post vom Anwalt an, die eine Gutschrift nach einem angeblichen Krypto-Werte-Betrug verspricht.

Auf dem Portal Polizei-Praevention.de des LKA Niedersachsens gehen die Beamten in die Details des Angriffs auf arglose Empfänger der Briefe. Demnach erhalten die potenziellen Opfer ein Schreiben, in dem eine (falsche) Anwaltskanzlei angibt, dass den Empfängern eine Schadenswiedergutmachung in Höhe von 50.000 Euro zustünden. Für das dafür eingerichtete Konto müssten diese sich lediglich noch legitimieren. Das LKA weist darauf hin, dass sowohl die Anwaltskanzlei als auch die im Anschreiben genannten Finanzdienstleister gefälscht sind.

Die erste Seite des gefälschten Anwaltsschreibens – das wirkt sehr authentisch.

(Bild: LKA Niedersachsen / polizei-praevention.de)

Die Masche wirkt glaubwürdig, da derzeit vermehrter Krypto-Betrug tatsächlich stattfindet. Etwa aus Call-Centern heraus finden systematisch Beutezüge statt, Europol hat davon bereits einige gefunden und schließen können. Bundesweit gibt es viele Geschädigte, die große Summen in angeblich sichere Systeme investiert haben, dabei jedoch betrogen wurden, erörtert das LKA aus Hannover.

Echte Daten in Anschreiben enthalten

Was ebenfalls die Glaubwürdigkeit erhöht, ist die Angabe der persönlichen Daten der Empfänger wie korrekter Name, Anschrift, E-Mail-Adresse, Telefonnummer, Geburtsdatum und Bankname. Die Datenherkunft ist unbekannt, jedoch stammen diese typischerweise aus geknackten Konten bei Firmen, bei denen die Opfer etwa Kunden sind. Auch Social-Media-Portale, Gewinnspielteilnahmen, Ausweiskopien etwa in Kleinanzeigenportalen oder „normales“ Phishing kommen dafür infrage, schreiben die Beamten.

Zudem enthalten die Schreiben Zugangsdaten, um auf das angebliche Konto zuzugreifen, für das sich Opfer „legitimieren“ sollen. Weiterhin ist ein QR-Code im Brief enthalten, der zu einem WhatsApp-Kontakt führt.

Das LKA hat konkret zwei Anzeigen mit dieser Masche erhalten. Aufgrund des Aufwands mit gefälschten Anwaltsschreiben und unabhängigen Webseiten von falschen Finanzdienstleistern geht die Behörde davon aus, dass weitere dieser Schreiben im Umlauf sind, bundesweit.

Was tatsächlich von den Opfern verlangt wird, ist demnach nicht klar, da sich die Empfänger nicht auf die Betrugsmasche eingelassen haben. Die gaben zudem an, nicht auf anderes Phishing oder Ähnliches hereingefallen zu sein. Das LKA vermutet, dass auf den Webseiten wahrscheinlich „weitere persönliche Daten (Ausweiskopien), Bankdaten, Zugangsdaten zum Onlinebanking, zu zahlende Überweisungen als Vorabgebühr/Bearbeitungsgebühren, Freischaltung eines Bankkontos (welches später für Geldwäsche missbraucht wird) verlangt“ werden.

Das LKA Niedersachsen empfiehlt jedoch, dass Empfänger auf derartige Schreiben nicht reagieren sollen. Sie sollen auch keine weiteren persönlichen Daten oder Bilder von Ausweisen etwa über WhatsApp, E-Mail oder Telefon preisgeben. Die Strafverfolger empfehlen weiter, dass Empfänger die lokale Polizeibehörde kontaktieren sollen. Wer auf diese Masche hereingefallen ist, soll unverzüglich Anzeige dort erstatten. Sofern Bank- und Zugangsdaten übermittelt wurden, sollen Opfer zudem ihr Finanzinstitut kontaktieren.

(dmk)

Datenschutz & Sicherheit

„Operation Serengeti 2.0“: Koordinierte Aktion gegen Cybercrime in ganz Afrika

In einer von Interpol koordinierten Aktion haben Strafverfolgungsbehörden von 18 afrikanischen Staaten fast 12.000 Netzwerke von Cyberkriminellen zerschlagen, insgesamt 1209 Personen festgenommen und fast 100 Millionen US-Dollar sichergestellt. Das hat die internationale Polizeibehörde mitgeteilt und erklärt, dass die Operation vom Juni bis August gedauert hat. Dabei sei es um die Verantwortlichen für „schwerwiegende und folgenschwere Cyberkriminalität“ gegangen, beispielsweise mit Ransomware, Online-Betrug und betrügerischen E-Mails an Unternehmen. Das Vorgehen lief unter dem Namen „Operation Serengeti 2.0“ und folgte der gleichnamigen Aktion vom Herbst des vergangenen Jahres.

Betrug mit falschen Erbschaften in Deutschland

Obwohl es sich um eine der ältesten Betrugsformen im Internet handelt, würden Scams um angebliche Erbschaften weiterhin erhebliche Gewinne einbringen, erläutert die Polizeiorganisation. In der Elfenbeinküste sei ein darauf spezialisiertes Netzwerk ausgehoben worden, das sich auf Deutschland spezialisiert habe. Es seien Hauptverdächtige festgenommen und Vermögenswerte in Form von Elektronikgeräten, Schmuck, Bargeld, Fahrzeugen und Dokumenten sichergestellt worden. Die Opfer wurden demnach dazu verleitet, Gebühren für die Inanspruchnahme falscher Erbschaften zu bezahlen. Die Verluste belaufen sich demnach auf schätzungsweise 1,6 Millionen US-Dollar.

Daten zur Operation

(Bild: Interpol)

Wie Interpol beispielhaft weiter ausführt, wurden in Angola 25 Cryptomining-Operationen ausgehoben, in denen 60 chinesische Staatsangehörige illegal Blockchain-Transaktionen validiert hätten, um Kryptowährung zu generieren. Zudem seien 45 illegale Stromquellen und Mining-Equipment im Wert von mehr als 37 Millionen US-Dollar konfisziert worden. Die Generatoren sollen nun in unterversorgten Gebieten der Stromerzeugung dienen.

In Sambia wiederum sei ein umfangreicher Investment-Betrug aufgedeckt worden, bei dem 65.000 identifizierte Opfer insgesamt schätzungsweise 300 Millionen US-Dollar verloren haben sollen. Die Betroffenen wurden demnach mit ausufernder Onlinewerbung dazu verleitet, in Kryptogeld zu investieren und sollten dafür mehrere Apps herunterladen. Insgesamt seien 15 damit in Verbindung stehende Menschen verhaftet worden. Ebenfalls in Sambia seien außerdem fast 400 gefälschte Pässe aus sieben Staaten entdeckt worden. Hier habe man ein Netzwerk für Menschenhandel gestört.

An der Aktion haben demnach noch Behörden aus Benin, Kamerun, dem Tschad, der Demokratischen Republik Kongo, Gabun, Ghana, Kenia, Mauritius, Nigeria, Ruanda, dem Senegal, Südafrika, den Seychellen, Tansania, Sambia und Simbabwe teilgenommen, auch Großbritannien war demnach beteiligt. Bei dem Vorläufer der jetzt publik gemachten Operation waren von September bis Oktober 2024 schon 1006 mutmaßliche Cyberkriminelle festgenommen und mehr als 134.000 kriminelle Netzwerke zerschlagen. Interpol erklärt jetzt, dass man auf den Erfahrungen früherer Aktionen aufbauen konnte.

(mho)

-

Datenschutz & Sicherheitvor 2 Monaten

Datenschutz & Sicherheitvor 2 MonatenGeschichten aus dem DSC-Beirat: Einreisebeschränkungen und Zugriffsschranken

-

UX/UI & Webdesignvor 6 Tagen

UX/UI & Webdesignvor 6 TagenDer ultimative Guide für eine unvergessliche Customer Experience

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenMetal Gear Solid Δ: Snake Eater: Ein Multiplayer-Modus für Fans von Versteckenspielen

-

Online Marketing & SEOvor 2 Monaten

Online Marketing & SEOvor 2 MonatenTikTok trackt CO₂ von Ads – und Mitarbeitende intern mit Ratings

-

Digital Business & Startupsvor 2 Monaten

Digital Business & Startupsvor 2 Monaten10.000 Euro Tickets? Kann man machen – aber nur mit diesem Trick

-

Entwicklung & Codevor 5 Tagen

Entwicklung & Codevor 5 TagenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenPhilip Bürli › PAGE online

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenAktuelle Trends, Studien und Statistiken