Datenschutz & Sicherheit

77 Prozent betroffen: Kleine Unternehmen jetzt ohne MS-Office-Support

Heute endet der Herstellersupport für Microsoft Office 2016 und 2019 – und stellt damit viele kleine Unternehmen in Deutschland vor ein Sicherheitsrisiko. Laut der aktuellen KMU-Studie des Groupware- und Security-Anbieters Intra2net erhalten nun 77 Prozent dieser Betriebe keine Sicherheitsupdates mehr für ihr Office-Paket.

Weiterlesen nach der Anzeige

Grund dafür ist die schleppende Migration auf aktuelle Versionen: Office 2016 und 2019 sind mit einer Installationsquote von 65 Prozent weiterhin die dominierenden On-Premises-Pakete, folglich stehen Nutzer jetzt unter unmittelbarem Handlungsdruck. Auffällig ist, dass der Marktanteil von Office 2016 im vergangenen Jahr stabil geblieben ist, während weitere 12 Prozent der Unternehmen sogar noch ältere Versionen wie Office 2010 oder 2013 einsetzen, die seit Jahren ohne Support laufen. Ihr Anteil ging seit einem Jahr ebenfalls nur knapp zurück.

(Bild: Intra2net AG)

Die Studie zeigt, dass bei einem Wechsel zumeist direkt auf Office 2024 migriert wird. Das neueste On-Premises-Paket kommt derzeit auf einen Marktanteil von 8 Prozent, hauptsächlich durch Umsteiger aus Office 2019. Office 2021 spielt hingegen bei aktuellen Migrationen kaum noch eine Rolle, die Suite konnte sich nicht etablieren.

Nicht nur Office

Intra2net-Vorstand Steffen Jarosch sieht dringenden Handlungsbedarf: „Die Ergebnisse sind alarmierend, aber keine Überraschung. Viele kleine Unternehmen haben die letzten zwölf Monate nicht genutzt, um ihr Office-Paket rechtzeitig zu aktualisieren. Zusammen mit dem Supportende von Windows 10 entsteht ein massiver Migrationsdruck – zumal Microsoft für Office keine kostenpflichtige Übergangslösung mit erweiterten Sicherheitsupdates anbietet.“

Neben MS Office und Windows 10 steht Nutzern außerdem mit dem Supportende von Exchange 2016 sowie 2019 aktuell weiterer dringender Migrationsaufwand an. Für die Analyse wertete Intra2net im September 2025 Daten aus 1.567 PC-Arbeitsplätzen in 104 deutschen Unternehmen mit jeweils 10 bis 49 Mitarbeitern aus. Berücksichtigt wurden dabei ausschließlich Betriebe ohne Hosted Exchange oder Microsoft 365. Informationen zur Studie finden sich hier.

Weiterlesen nach der Anzeige

(fo)

Datenschutz & Sicherheit

Anonymisierendes Linux Tails 7.3.1 aktualisiert Kernkomponenten

Die Entwickler der für mehr Privatsphäre sorgenden Linux-Distribution Tails haben Version 7.3.1 veröffentlicht. Im Wesentlichen haben sie darin die Kernkomponenten auf den aktuellen Stand gebracht.

Weiterlesen nach der Anzeige

Die Versionsankündigung zu Tails 7.3.1 listet daher lediglich die aufgefrischten Programmversionen auf. Der Tor Browser ist nun auf Stand 15.0.3 und basiert auf Firefox ESR 140.6. Der Tor Client kommt in Fassung 0.4.8.21 mit, während Thunderbird 140.5.0 (die ESR-Version) dabei ist. Laut Changelog ist zudem das Firmware-Repository auf dem Debian-Trixie-Stand vom 11.11.2025.

Die Version 7.3 von Tails haben die Projekt-Maintainer übersprungen. Sie sind direkt auf Stand 7.3.1 gegangen, da während der Vorbereitungen eine Sicherheitslücke in einer Softwarebibliothek geschlossen wurde, die Tails mitbringt. Um die Korrektur einzubauen, haben sie direkt den Release-Prozess für Tails 7.3.1 gestartet. In welcher Bibliothek die Schwachstelle gefunden wurde, schreiben die Tails-Macher jedoch nicht.

Aktualisierte Images

Die neuen Abbilder stehen auf den Download-Servern von Tails bereit. Außerdem liefert das Projekt auch Bittorrent-Links, um den Download Server-los im Peer2Peer-Netzwerk anzubieten. Wie üblich stehen Abbilder zum Verfrachten auf USB-Sticks zur Verfügung. Aber auch ISO-Images zum Brennen auf DVD oder zur Nutzung in einer virtuellen Maschine stellt das Tails-Projekt bereit.

Mit Tails etwa auf USB-Stick lassen sich fremde Rechner mit einer geschützten Umgebung starten. Tails legt dabei Wert auf anonymes Surfen im Netz. Durch die Nutzung des Tor-Netzwerks ist es einfacher, nicht unabsichtlich rückverfolgbaren Spuren zu hinterlassen.

Tails 7.2 ist Mitte November erschienen und hatte ebenfalls im Wesentlichen Versionspflege bei den mitgebrachten Programmen vorzuweisen. Daneben haben die Entwickler jedoch auch einige Probleme und Ärgernisse beseitigt und etwa dem Mailprogramm Thunderbird das Übersenden von Telemetriedaten an Mozilla abgewöhnt.

Weiterlesen nach der Anzeige

(dmk)

Datenschutz & Sicherheit

Chrome-Update stopft attackierte Sicherheitslücke | heise online

Google hat in der Nacht zum Donnerstag den Webbrowser Chrome aktualisert. Mit dem Update stopft der Hersteller auch eine bereits in freier Wildbahn attackierte Sicherheitslücke.

Weiterlesen nach der Anzeige

Das erklärt Google in der Versionsankündigung. „Google ist bekannt, dass ein Exploit in freier Wildbahn existiert“ schreiben die Entwickler dort und nennen zwar eine Issue-Nummer, halten sich mit etwaigen Details zur Lücke jedoch zurück. Lediglich die Einstufung des Risikos als „hoch“ nennen sie, jedoch nicht einmal die betroffene Komponente des Browsers. Eine CVE-Nummer gibt es offenbar ebenfalls noch nicht.

Insgesamt drei Sicherheitslücken

Zudem gibt es zwei weitere Schwachstellen, die das Release ausbessert. Angreifer können eine Use-after-free-Lücke im Passwort-Manager ausnutzen, was oftmals das Einschleusen und Ausführen von Schadcode ermöglicht. Das scheint jedoch aufgrund der Bedrohungseinschätzung nicht allzu leicht zu klappen (CVE-2025-14372, Risiko „mittel“). Außerdem können bösartige Akteure offenbar eine „unangemessene Implementierung“ in der Toolbar für nicht näher genannte schädliche Aktionen ausnutzen (CVE-2025-14373, Risiko „mittel“).

Chrome-Nutzer und -Nutzerinnen sollten sicherstellen, dass sie die neuen Softwareversionen einsetzen.

Software-Stand prüfen

Die Fehler bessert Google in Chrome 143.0.7499.109 für Android, 143.0.7499.109 für Linux sowie 143.0.7499.109/.110 für macOS und Windows aus. Zudem steht als Extended-Stable-Fassung der Build 142.0.7499.235 für macOS und Windows bereit. Auf der Chromium-Basis aufsetzende Browser wie Microsofts Edge dürften in Kürze ebenfalls in fehlerbereinigter Version vorliegen.

Weiterlesen nach der Anzeige

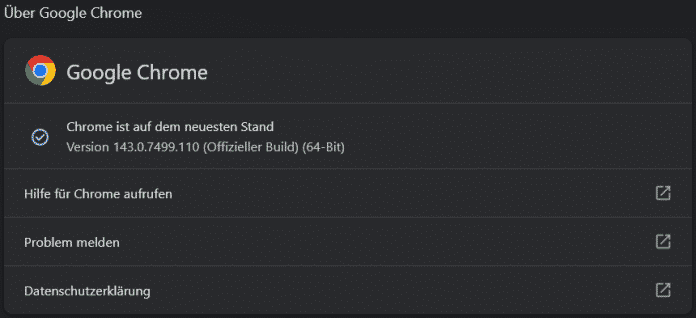

Ob die Software bereits auf aktuellem Stand ist, verrät der Versionsdialog. Der ist über das Browser-Menü, das sich in Chrome durch Klick auf das Symbol mit den drei aufeinander gestapelten Punkten rechts von der Adressleiste öffnet, und dem weiteren Weg über „Hilfe“ – „Über Google Chrome“ erreichbar.

Der Versionsdialog des Webbrowsers zeigt den aktuell laufenden Software-Stand an und startet bei Verfügbarkeit die Aktualisierung.

(Bild: heise medien)

Ist eine Aktualisierung verfügbar, startet das den Update-Vorgang und fordert im Anschluss zum nötigen Browser-Neustart auf. Unter Linux ist in der Regel der Aufruf der distributionseigenen Softwareverwaltung für die Aktualisierung nötig.

Zuletzt hatte Google Mitte November eine Schwachstelle in Chrome stopfen müssen, die bereits von Angreifern aus dem Netz attackiert wurde.

(dmk)

Datenschutz & Sicherheit

WinRAR: Codeschmuggel-Lücke wird attackiert | heise online

Im Packprogramm WinRAR klafft bis zur Version 7.12 Beta 1 eine Sicherheitslücke, die Angreifern das Einschleusen von Schadcode erlaubt. Attacken auf diese Lücken wurden nun beobachtet. Wer WinRAR einsetzt, sollte daher zügig auf eine neuere Version aktualisieren.

Weiterlesen nach der Anzeige

Die US-amerikanische IT-Sicherheitsbehörde CISA hat die Schwachstelle in WinRAR in der Nacht zum Mittwoch in den „Known Exploited Vulnerabilities“-Katalog aufgenommen, also die Sammlung der bekannt angegriffenen Sicherheitslücken. Die Lücke wurde gegen Ende Juni des Jahres bekannt, als WinRAR sie in der Version 7.12b1 geschlossen hat.

Schwachstelle erlaubt Einschleusen von Schadcode

WinRAR beschrieb die Sicherheitslücke: „Beim Extrahieren von Dateien kann WinRAR, RAR, UnRAR, portable UnRAR sowie die UnRAR.dll dazu gebracht werden, einen Pfad zu nutzen, der in einem manipulierten Archiv vorgegeben wird, anstatt einen Nutzer-vorgegebenen Pfad zu verwenden“. Die Zero-Day-Initiative von Trend Micro (ZDI) präzisierte hingegen: „Der spezielle Fehler besteht im Umgang mit Pfaden innerhalb von Archiv-Dateien. Ein präparierter Dateipfad kann dazu führen, dass der Prozess in nicht vorgesehene Verzeichnisse wandert (traverse). Angreifer können das missbrauchen, um Schadcode im Kontext des aktuellen Users auszuführen“ (CVE-2025-6218, CVSS 7.8, Risiko „hoch“).

Weder Rarlabs noch ZDI präzisieren, welche Dateitypen betroffen sind. Jedoch können Angreifer das offenbar mit manipulierten Dateien ausnutzen – und machen das auch. Die CISA verrät jedoch nicht, wie Angriffe aussehen und in welchem Umfang sie stattfinden. Daher gibt es auch keine Hinweise dazu, wie sich herausfinden lässt, ob man selbst betroffen ist. Abhilfe schafft auf jeden Fall die Aktualisierung auf eine neuere Version des Packprogramms für Windows.

Auf der Download-Seite von WinRAR steht als aktuelle stabile Version WinRAR 7.13 zum Herunterladen bereit. Wer WinRAR einsetzt, sollte mindestens den Stand 7.12b1, besser jedoch die aktuelle stabile Fassung einsetzen.

(dmk)

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenIllustrierte Reise nach New York City › PAGE online

-

Datenschutz & Sicherheitvor 3 Monaten

Datenschutz & Sicherheitvor 3 MonatenJetzt patchen! Erneut Attacken auf SonicWall-Firewalls beobachtet

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenAus Softwarefehlern lernen – Teil 3: Eine Marssonde gerät außer Kontrolle

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test

-

UX/UI & Webdesignvor 3 Monaten

UX/UI & Webdesignvor 3 MonatenFake It Untlil You Make It? Trifft diese Kampagne den Nerv der Zeit? › PAGE online

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenSK Rapid Wien erneuert visuelle Identität

-

Entwicklung & Codevor 3 Wochen

Entwicklung & Codevor 3 WochenKommandozeile adé: Praktische, grafische Git-Verwaltung für den Mac

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenSchluss mit FOMO im Social Media Marketing – Welche Trends und Features sind für Social Media Manager*innen wirklich relevant?