Datenschutz & Sicherheit

Bürgerrechtsorganisationen pochen auf Unabhängigkeit der irischen Datenschutzaufsicht

Mehr als 40 Nichtregierungsorganisationen sprechen sich in einem offenen Brief gegen die neuberufene irische Datenschutzbeauftragte aus. Zu den Unterzeichnern zählen unter anderem Access Now, ARTICLE 19, European Digital Rights (EDRi) und Statewatch. Ihren offenen Brief gegen die Ernennung von Niamh Sweeney zur dritten Datenschutzkommissarin der irischen Data Protection Commission (DPC) reichten die Organisationen gestern bei der irischen Regierung ein.

Die ehemalige Journalistin Sweeney arbeitete mehrere Jahre in unterschiedlichen Funktionen für den Tech-Konzern Meta. Sie war unter anderem die irische „Head of Public Policy“ von Facebook. Im September dieses Jahres hatte die irische Regierung sie zur Commissioner for Data Protection ernannt.

Bereits unmittelbar nach der Personalentscheidung regte sich Protest. Max Schrems von der österreichischen Nichtregierungsorganisation noyb kritisierte die Entscheidung als Selbstregulierung von und durch Big Tech:

„Wir haben jetzt buchstäblich eine Lobbyistin der US-Big-Tech-Branche, die die US-Big-Tech-Branche für Europa überwacht. 20 Jahre lang hat Irland das EU-Recht nicht wirklich durchgesetzt. Aber zumindest hatte die irische Regierung genug Schamgefühl, um die Durchsetzung heimlich zu untergraben.“

Die NGOs sehen in der Entscheidung ein „besorgniserregendes Level von Missachtung von europäischem Recht“. Sweeney habe sich vor wenigen Monaten noch für große Tech-Unternehmen eingesetzt. Auch fürchten die Unterzeichnenden, dass Sweeney an sogenannte Non-disclosure Agreements gebunden sein könnte, die sie dazu verpflichten, Geschäftsgeheimnisse etwa von Meta zu wahren. Ihre Ernennung stelle die Unabhängigkeit der DPC ernsthaft in Zweifel, so die NGOs.

Undurchsichtiges Auswahlverfahren

Auch das Auswahlverfahren von Niamh Sweeney kritisieren die Nichtregierungsorganisationen in ihrem Schreiben. Laut einem Bericht von Politico gehörte dem Ausschuss, der Sweeney rekrutiert hat, unter anderem der Anwalt Leo Moore an. Moore ist Partner bei der Kanzlei William Fry. Er vertritt nationale sowie multinationale Unternehmen in der Technologiebranche. Ein Mitbewerber Sweeneys hatte Moore Interessenskonflikte unterstellt, seine Beschwerde gegen die Zusammenstellung des Ausschusses blieb allerdings erfolglos.

Auch die DPC selbst wird von den NGOs kritisiert. „Das Fehlen einer wirksamen Durchsetzung ist mittlerweile systemisch geworden, wodurch Irland zum Nadelöhr bei der Anwendung der Datenschutz-Grundverordnung wurde“, schreiben die Bürgerrechtsorganisationen.

Um das Vertrauen in die DPC zu fördern, schlagen die NGOs zwei Maßnahmen vor. Sie fordern zum einen ein neues Auswahlverfahren, um die Stelle der Datenschutzbeauftragten mit einer Person zu besetzen, die nachgewiesenermaßen über ausreichend Qualifikationen bei den Themen Grundrechte und Datenschutz verfügt. Zum anderen drängen sie darauf, das bestehende Auswahlverfahren unabhängig prüfen zu lassen.

Der offene Brief in Wortlaut

Date 14-10-2025

Re: Concerns Regarding the Independence of the Irish Data Protection Commission Following Recent Appointment

For the attention of Michael McGrath, European Commissioner for Democracy, Justice, the Rule of Law and Consumer Protection.

Dear Commissioner,

We, a large group of civil society organisations are writing to you to express our extreme concern regarding the recent appointment of the new Commissioner at the Irish Data Protection Commission (DPC). The person in question has held a long-standing senior public affairs position at one of the largest technology platforms that the DPC is mandated to regulate, and indeed in her latest role (which ended only last August) continued to advocate on behalf of these platforms. All this raises serious questions about the perception and reality of the DPC’s independence at a time when its impartiality is of critical importance for the entire Union.

The GDPR requires, under Article 52, that supervisory authorities act with full independence. Equally, Article 41 of the Charter requires that procedures are handled ‚impartially‘ and ‚fairly‘. This principle is fundamental to the credibility of the Regulation and to the rights it is designed to protect. Its importance is amplified in Ireland, where the DPC has responsibility as lead supervisory authority for many of the world’s largest technology companies. Indeed, the importance of independence has already been affirmed by the Court of Justice in Case C-288/12 Commission v. Hungary, where the premature ending of a data protection supervisor’s mandate was found to have violated EU law. This precedent underlines both the necessity of safeguarding supervisory authorities‘ independence and the Commission’s role in ensuring compliance.

Wir sind ein spendenfinanziertes Medium

Unterstütze auch Du unsere Arbeit mit einer Spende.

Concerns about enforcement are long-standing and ongoing. At the Irish DPC, investigations against major companies have been seldom in the last several years, with critical decisions often only materialising, if at all, under pressure from the European Data Protection Board (EDPB) and other Member State authorities, or indeed even after intervention by the Court of Justice of the European Union (CJEU). Patterns of delayed or limited enforcement continue to undermine trust in the DPC as an effective enforcer of the law.

Furthermore, recent revelations have confirmed that intimate data, including sensitive information about survivors of sexual abuse, is still being traded through real-time bidding systems with the case having been discussed at a session in the Irish parliament in the last weeks. That this continues today is the direct result of years of inaction by the Irish DPC, despite clear evidence of unlawful practices. This failure is not limited to one case. Since 2017, civil society organisations have filed highly important and strategic complaints in Ireland, yet these cases have either not been treated or have faced years of delay. The absence of meaningful enforcement has become systemic, making Ireland the bottleneck in the application of the GDPR.

The appointment of a Commissioner with such close ties to an industry under investigation threatens to only reinforce perceived distrust in the Irish DPC at precisely a time when even greater assurances of independence are needed given wider geo-political events. Any contractual obligations, such as non-disclosure agreements with entities regulated by the DPC, would exacerbate these risks from the outset.

The broader context only further compounds these concerns. Across the Union, data protection is increasingly under pressure, with proposals to weaken safeguards under the guise of simplification. Enforcement of the GDPR has too often been treated as a secondary priority, despite being essential to the protection of fundamental rights. The credibility of the EU’s digital rulebook depends on strong, impartial, and effective supervisory authorities.

We therefore respectfully urge the European Commission to:

- Assess whether the independence of the Irish DPC can be guaranteed under Article 52 GDPR and Article 41 CFR in light of this appointment;

- Clarify the steps the Commission will take if the independence of a supervisory authority is compromised, including the initiation of infringement procedures where appropriate;

- Develop a work programme to demonstrate how the task entrusted to you in this mandate – the effective enforcement of the GDPR (as set out in your mandate letter) – will be put into practice as a political priority, including EU-level safeguards to prevent conflicts of interest in supervisory authorities, including transparent appointment processes and revolving-door restrictions.

Ensuring that supervisory authorities are independent, impartial, and effective is not only a legal requirement but also a political necessity for safeguarding rights and maintaining public trust. Undermining supervisory authority independence also risks weakening protections guaranteed under the Charter of Fundamenta Rights. We remain at your disposal for further discussion and would be glad to contribute to the Commission’s reflections on this matter.

Yours sincerely,

Access Now

AI Accountability Lab, Trinity College Dublin

AI Forensics

Albanian Media Council

Alliance4Europe

ARTICLE 19

Asociația pentru Tehnologie și Internet (ApTI)

Balanced Economy Project

Bits of Freedom

Center for Countering Digital Hate

Civil Liberties Union for Europe

Coalition for Women In Journalism

Corporate Europe Observatory

Defend Democracy

Ekō

Electronic Frontier Norway

European Digital Rights (EDRi)

Global Witness

HateAid

Homo Digitalis

Hope and Courage Collective

ICCL

Irish Network Against Racism

IT-Pol

Lie Detectors

LobbyControl

New School of the Anthropocene

noyb

Open Markets Institute

Panoptykon Foundation

People Vs Big Tech

Politiscope

The Good Lobby

SOMI

Statewatch

SUPERRR Lab

Uplift, People Powered Change

Vrijschrift.org

Waag Futurelab

WHAT TO FIX

Xnet, Institute for Democratic Digitalisation

Datenschutz & Sicherheit

„Das war dringend notwendig, diese neue Idee einer Schleppnetzfahndung im Internet abzuwenden“

Ende November erging eine Eilentscheidung des Bundesverfassungsgerichts zu einer neuen Form der Massenüberwachung: Das Gericht stoppte einen Amtsgerichtsbeschluss, die einem Netzbetreiber das Mitprotokollieren von Billionen DNS-Anfragen vorgeschrieben hätte.

Das Amtsgericht Oldenburg hatte Vodafone zur Umsetzung von Überwachungsanordnungen verpflichtet, die monatlich sage und schreibe 12,96 Billionen DNS-Anfragen betroffen hätte. Der DNS-Server des Anbieters sollte überwacht werden, gestützt auf Paragraph 100a der Strafprozessordnung. Außerdem sollten die zur Identifizierung des Anschlussinhabers notwendigen Kundendaten mitgeliefert werden.

Doch der Telekommunikationskonzern wehrte sich und setzte sich nun vorerst durch. Die Vollziehung des amtsgerichtlichen Beschlusses ist für sechs Monate ausgesetzt, auch neue Anordnungen darf es nicht geben.

Das Bundesverfassungsgericht sieht „jedenfalls massenhafte Eingriffe“ in das Fernmeldegeheimnis der vierzig Millionen Vodafone-Kunden und erkennt Anhaltspunkte, dass die DNS-Massenüberwachung verfassungswidrig sein könnte. Viele völlig unverdächtige Kunden gerieten in die Überwachung und könnten sich nicht dagegen wehren. Denn die Überwachung findet heimlich statt, weswegen weder vorbeugender noch abwehrender Rechtsschutz möglich sei.

Wer ruft was auf?

Vodafone sollte DNS-Anfragen zu einem bestimmten Server abfangen, über den aber keine näheren Angaben bekannt sind. Das Domain Name System (DNS) übersetzt den Namen einer Website wie beispielsweise netzpolitik.org in Nummern (hier IPv4 144.76.255.209). Das könnte man mit den früher gebräuchlichen Telefonbüchern vergleichen. Allerdings wird nicht minutenlang gestöbert und geblättert, sondern die Namensauflösung wird in einem Bruchteil einer Sekunde geliefert.

Die Namensauflösung erfolgt technisch mehrstufig. Typisch ist heute die Server-assistierte iterative Form: Ein DNS-Stub-Resolver fragt den lokalen rekursiven DNS-Server, der die Anfrage (iterativ von der Wurzel abwärts) bis zum gesuchten Domain-Namen weiterleitet. Gebräuchliche DNS-Resolver und DNS-Server beschleunigen diese Namensauflösung dadurch, dass sie lokale DNS-Caches als Zwischenspeicher nutzen.

Zieht man den Vergleich mit dem Telefonbuch heran, dann wollten die Ermittler also eine Art Zielwahlüberwachung der gesamten Telefonie, um gezielt für eine vorgegebene Zieltelefonnummer herausfinden, wer alles diese Nummer angerufen hat.

13 Billionen DNS-Anfragen pro Monat mitprotokollieren

Vodafone gab dem Gericht die Anzahl von etwa fünf Millionen DNS-Server-Anfragen pro Sekunde im Anordnungszeitraum von einem Monat an. So errechnen sich die 12,96 Billionen DNS-Anfragen monatlich.

Massenüberwachung

Wir berichten unter dem Stichwort Massenüberwachung über Technologien, die dazu eingesetzt werden, massenhaft Daten über Menschen festzuhalten und auszuwerten. Unterstütze unsere Arbeit!

Um eine so große Anzahl für eine Überwachungsanordnung festzuhalten, müsste ein erheblicher Aufwand betrieben werden. Und je größer die eigene DNS-Infrastruktur des Netzbetreibers ist, desto aufwendiger wird es. Die Technik zur Protokollierung darf aber dabei die eigentliche Funktion, nämlich die schnelle Namensauflösung, nicht bremsen.

Das bedeutet einen großen organisatorischen und personellen Aufwand. Die DNS-Server-Systeme der Anbieter müssten sämtliche DNS-Anfragen aller Kundenanschlüsse daraufhin auswerten, ob diese einen bestimmten inkriminierten Server abfragen.

Klaus Landefeld, Vorstand des IT-Branchenverbandes eco, bewertet die Eilentscheidung des Bundesverfassungsgerichts positiv und hofft auf ein Ende der Überwachungsmethode: „Das war dringend notwendig, um diese neue Idee einer Schleppnetzfahndung im Internet zumindest vorübergehend, hoffentlich aber auch dauerhaft abzuwenden.“

Die Maßnahme sei „völlig ungeeignet“. Denn es müssten „faktisch alle Anbieter von DNS-Resolvern verpflichtet werden“. Doch selbst dann könnten diese Anbieter nur einen Teil der DNS-Anfragen ihren eigenen Kunden zuordnen, da diese auch Resolver von populären Drittanbietern wie etwa Google (8.8.8.8), Cloudflare (1.1.1.1) oder Quad9 (9.9.9.9) nutzten. Und selbst wenn die Methode Erfolg hätte, wäre der immense Aufwand „mit Sicherheit dem Ergebnis nicht angemessen“ und rechtfertigte nicht die „anlasslose Massenüberwachung der DNS-Anfragen aller Kunden“, so Landefeld.

Es drängt sich die Frage auf, weswegen diese offensichtlich wenig geeignete Maßnahme von den Ermittlern überhaupt gefordert wird. „Ich halte es persönlich für einen verzweifelten Versuch, die mangelhafte oder derzeit überhaupt nicht vorhandene Möglichkeit der (Rück-)Auflösung von Carrier-NAT durch die vorgeschaltete DNS-Abfrage zu umgehen“, sagt Landefeld. Die Ermittler wollen demnach an private IP-Adressen gelangen, auch wenn dies für die Netzbetreiber einen außerordentlichen Aufwand bedeutet und Millionen Kunden betroffen wären. Denn der DNS-Server vom Anbieter sieht vielleicht die private IP-Adresse des Kunden und nicht nur die öffentliche IP-Adresse, die sich eben viele Kunden (Carrier-grade NAT) teilen.

Es gibt auch andere technische Methoden, um an die gesuchte private IP-Adresse zu kommen, die bei der Verhältnismäßigkeitsprüfung nicht schon auf der ersten Stufe scheitern. Das sieht auch das hohe Gericht so. Landefeld fielen ebenfalls Alternativen ein, die ohne anlasslose Massenüberwachung auskämen. Den Ermittlern waren aber offenbar keine anderen Methoden eingefallen.

Wer die gesuchten Verdächtigen sind, ist bisher nicht bekannt. Akteneinsicht hatte der Netzbetreiber von der Staatsanwaltschaft nicht bekommen. Aber schwerwiegende Verfehlungen können es nicht sein. Denn das Bundesverfassungsgericht schreibt, es sei „nicht ersichtlich, dass die hier konkret verfolgten Delikte besonders schwer wögen oder die Ermittlung des Sachverhalts mit anderen Ermittlungsmethoden nicht ebenso erfolgsversprechend sein könnte“.

Datenschutz & Sicherheit

Anonymisierendes Linux Tails 7.3.1 aktualisiert Kernkomponenten

Die Entwickler der für mehr Privatsphäre sorgenden Linux-Distribution Tails haben Version 7.3.1 veröffentlicht. Im Wesentlichen haben sie darin die Kernkomponenten auf den aktuellen Stand gebracht.

Weiterlesen nach der Anzeige

Die Versionsankündigung zu Tails 7.3.1 listet daher lediglich die aufgefrischten Programmversionen auf. Der Tor Browser ist nun auf Stand 15.0.3 und basiert auf Firefox ESR 140.6. Der Tor Client kommt in Fassung 0.4.8.21 mit, während Thunderbird 140.5.0 (die ESR-Version) dabei ist. Laut Changelog ist zudem das Firmware-Repository auf dem Debian-Trixie-Stand vom 11.11.2025.

Die Version 7.3 von Tails haben die Projekt-Maintainer übersprungen. Sie sind direkt auf Stand 7.3.1 gegangen, da während der Vorbereitungen eine Sicherheitslücke in einer Softwarebibliothek geschlossen wurde, die Tails mitbringt. Um die Korrektur einzubauen, haben sie direkt den Release-Prozess für Tails 7.3.1 gestartet. In welcher Bibliothek die Schwachstelle gefunden wurde, schreiben die Tails-Macher jedoch nicht.

Aktualisierte Images

Die neuen Abbilder stehen auf den Download-Servern von Tails bereit. Außerdem liefert das Projekt auch Bittorrent-Links, um den Download Server-los im Peer2Peer-Netzwerk anzubieten. Wie üblich stehen Abbilder zum Verfrachten auf USB-Sticks zur Verfügung. Aber auch ISO-Images zum Brennen auf DVD oder zur Nutzung in einer virtuellen Maschine stellt das Tails-Projekt bereit.

Mit Tails etwa auf USB-Stick lassen sich fremde Rechner mit einer geschützten Umgebung starten. Tails legt dabei Wert auf anonymes Surfen im Netz. Durch die Nutzung des Tor-Netzwerks ist es einfacher, nicht unabsichtlich rückverfolgbaren Spuren zu hinterlassen.

Tails 7.2 ist Mitte November erschienen und hatte ebenfalls im Wesentlichen Versionspflege bei den mitgebrachten Programmen vorzuweisen. Daneben haben die Entwickler jedoch auch einige Probleme und Ärgernisse beseitigt und etwa dem Mailprogramm Thunderbird das Übersenden von Telemetriedaten an Mozilla abgewöhnt.

Weiterlesen nach der Anzeige

(dmk)

Datenschutz & Sicherheit

Chrome-Update stopft attackierte Sicherheitslücke | heise online

Google hat in der Nacht zum Donnerstag den Webbrowser Chrome aktualisert. Mit dem Update stopft der Hersteller auch eine bereits in freier Wildbahn attackierte Sicherheitslücke.

Weiterlesen nach der Anzeige

Das erklärt Google in der Versionsankündigung. „Google ist bekannt, dass ein Exploit in freier Wildbahn existiert“ schreiben die Entwickler dort und nennen zwar eine Issue-Nummer, halten sich mit etwaigen Details zur Lücke jedoch zurück. Lediglich die Einstufung des Risikos als „hoch“ nennen sie, jedoch nicht einmal die betroffene Komponente des Browsers. Eine CVE-Nummer gibt es offenbar ebenfalls noch nicht.

Insgesamt drei Sicherheitslücken

Zudem gibt es zwei weitere Schwachstellen, die das Release ausbessert. Angreifer können eine Use-after-free-Lücke im Passwort-Manager ausnutzen, was oftmals das Einschleusen und Ausführen von Schadcode ermöglicht. Das scheint jedoch aufgrund der Bedrohungseinschätzung nicht allzu leicht zu klappen (CVE-2025-14372, Risiko „mittel“). Außerdem können bösartige Akteure offenbar eine „unangemessene Implementierung“ in der Toolbar für nicht näher genannte schädliche Aktionen ausnutzen (CVE-2025-14373, Risiko „mittel“).

Chrome-Nutzer und -Nutzerinnen sollten sicherstellen, dass sie die neuen Softwareversionen einsetzen.

Software-Stand prüfen

Die Fehler bessert Google in Chrome 143.0.7499.109 für Android, 143.0.7499.109 für Linux sowie 143.0.7499.109/.110 für macOS und Windows aus. Zudem steht als Extended-Stable-Fassung der Build 142.0.7499.235 für macOS und Windows bereit. Auf der Chromium-Basis aufsetzende Browser wie Microsofts Edge dürften in Kürze ebenfalls in fehlerbereinigter Version vorliegen.

Weiterlesen nach der Anzeige

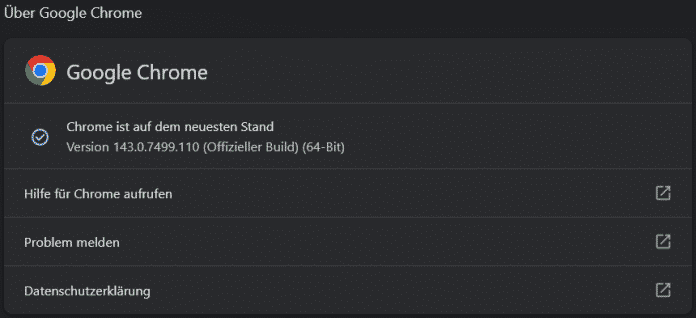

Ob die Software bereits auf aktuellem Stand ist, verrät der Versionsdialog. Der ist über das Browser-Menü, das sich in Chrome durch Klick auf das Symbol mit den drei aufeinander gestapelten Punkten rechts von der Adressleiste öffnet, und dem weiteren Weg über „Hilfe“ – „Über Google Chrome“ erreichbar.

Der Versionsdialog des Webbrowsers zeigt den aktuell laufenden Software-Stand an und startet bei Verfügbarkeit die Aktualisierung.

(Bild: heise medien)

Ist eine Aktualisierung verfügbar, startet das den Update-Vorgang und fordert im Anschluss zum nötigen Browser-Neustart auf. Unter Linux ist in der Regel der Aufruf der distributionseigenen Softwareverwaltung für die Aktualisierung nötig.

Zuletzt hatte Google Mitte November eine Schwachstelle in Chrome stopfen müssen, die bereits von Angreifern aus dem Netz attackiert wurde.

(dmk)

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenIllustrierte Reise nach New York City › PAGE online

-

Datenschutz & Sicherheitvor 3 Monaten

Datenschutz & Sicherheitvor 3 MonatenJetzt patchen! Erneut Attacken auf SonicWall-Firewalls beobachtet

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenAus Softwarefehlern lernen – Teil 3: Eine Marssonde gerät außer Kontrolle

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test

-

UX/UI & Webdesignvor 3 Monaten

UX/UI & Webdesignvor 3 MonatenFake It Untlil You Make It? Trifft diese Kampagne den Nerv der Zeit? › PAGE online

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenSK Rapid Wien erneuert visuelle Identität

-

Entwicklung & Codevor 3 Wochen

Entwicklung & Codevor 3 WochenKommandozeile adé: Praktische, grafische Git-Verwaltung für den Mac

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenNeue PC-Spiele im November 2025: „Anno 117: Pax Romana“