Datenschutz & Sicherheit

Passwort-Manager: Datenklau durch Browser-Erweiterungen | heise online

Eigentlich sollen Passwort-Manager den Umgang mit vielen verschiedenen Passwörtern vereinfachen. Dazu bringen sie meist Browser-Erweiterungen mit, die Formularfelder mit Zugangsdaten automatisch befüllen können. Ein IT-Forscher hat eine Schwachstelle in den Browser-Erweiterungen diverser Passwort-Manager aufgedeckt, durch die bösartige Webseiten Zugangsdaten mit einer Clickjacking-Attacke abgreifen können.

Clickjacking-Angriffe sind eigentlich altbekannt. Dabei schieben Angreifer unsichtbare Elemente etwa vor Dialoge, und die Klicks der Besucher landen dann auf dem unsichtbaren Element und nicht in dem gewünschten Feld. Neu ist der DOM-basierte Angriff auf die Browser-Erweiterungen, den Marek Toth auf der Defcon 33 vorgestellt hat.

Den grundsätzlichen Angriff beschreibt Toth folgendermaßen. Zunächst muss eine bösartige Webseite ein Element aufweisen, das den Zugriff auf die Seite verwehrt, etwa ein Cookie-Banner, ein Captcha oder ähnliches. Die Webseite selbst benötigt ein Formular, etwa für persönliche Daten, wie ein Log-in. Für das Formular setzen Angreifer die Opacity (Deckkraft) auf 0.001, es wird dadurch unsichtbar. Mit der Funktion focus() wird nun das Formularfeld aktiviert, woraufhin das Dropdown-Menü zum Ausfüllen des Passwort-Managers erscheint. Neu ist nun, dass mit dem vorgestellten Angriff über das Document Object Model (DOM) das User-Interface der Browser-Erweiterung ebenfalls unsichtbar gemacht werden kann, indem die Deckkraft reduziert wird – hier passiert nun das DOM-basierte Clickjacking in der Browser-Erweiterung: Opfer klicken vermeintlich auf das Cookie-Banner oder Captcha und landen dabei auf dem unsichtbaren Dialog der Browser-Erweiterung. Die füllt die Formularfelder aus, die Angreifer gelangen an die Einträge im Formular.

Anfällige Passwortmanager

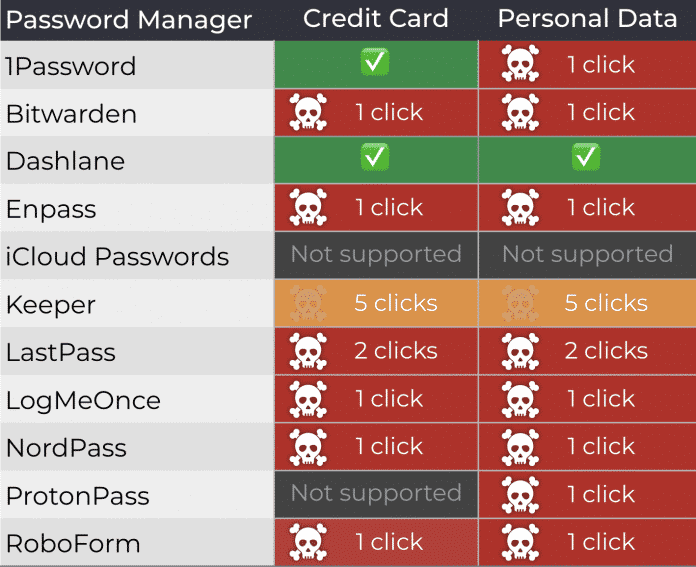

Toth hat folgende Passwort-Manager untersucht: 1Password, Bitwarden, Dashlane, Enpass, iCloud Passwords als Browser-Erweiterung, Keeper, LastPass, LogMeOnce, NordPass, ProtonPass und RoboForm. Bei den Tests setzte Toth das manuelle Ausfüllen von Formularen durch die Passwort-Manager-Erweiterungen.

Bei den meisten Passwort-Managern können Angreifer nicht-Domain-spezifische Informationen wie Kreditkartendaten oder persönliche Daten wie Name, Telefonnummer, Anschrift und so weiter mit bösartig aufgesetzten Webseiten auslesen.

Für das Ausliefern nicht-Domain-spezifischer Daten sind die Passwort-Manager meist anfällig.

(Bild: Marek Toth)

Um an Zugangsdaten und sogar Zwei-Faktor-Daten zu kommen, müssen Angreifer eine Webseite mit Cross-Site-Scriping-Schwachstellen finden, Subdmains übernehmen, Web-Cache-Poisoning oder ähnliches erreichen und die Passwort-Manager so konfigurieren, dass sie die Subdomains nicht berücksichtigen – in der Regel die Standardeinstellung bei den Passwort-Managern, erörtert Toth. Als Beispiel führt er an, dass etwa eine Cross-Site-Scripting-Lücke in „test.dev.sandbox.cloud.google.com“ genügt, um an die Zugangsdaten zu „accounts.google.com“ zu gelangen. Toth erklärt zudem einen weiteren Angriff, mit dem sich in einigen Fällen sogar Passkeys mit der Clickjacking-Attacke missbrauchen und von Angreifern neue Sessions öffnen lassen.

Bis Dienstag dieser Woche haben Dashlane, Keeper, Nordpass, ProtonPass und RoboForm die Schwachstellen gefixt. LastPass hat die Preisgabe nicht-Domain-spezifischer Informationen bereits eingehegt. Inzwischen steht auch von Bitwarden die Version 2025.8.0 bereit. Der Klick auf „Hilfe“ – „Nach Aktualisierungen suchen…“ bietet das Herunterladen und Installieren der Aktualisierung an.

Toth nennt einige Empfehlungen, mit denen sich Nutzer schützen können sollen. Dazu gehört das Aktivieren der automatischen Aktualisierung sowie das Sicherstellen, die jüngste Version des Passwort-Managers einzusetzen. Noch bietet jedoch nicht jeder Hersteller Updates an. Das Deaktivieren des automatischen Ausfüllens hilft dem Problem ab, dann müssen Nutzer jedoch Nutzernamen und Passwörter manuell kopieren. Ebenfalls hilfreich ist die Einstellung „Exakte Übereinstimmung der URL“. In Chromium-basierten Browsern sei zudem möglich, konkret in den Einstellungen der Browser-Erweiterungen in Chromium anstatt „Auf allen Webseiten“ erst „Bei Klick“ Zugriff zu gewähren. Erst nach Klick auf das Erweiterungs-Icon rechts neben der Adressleiste lässt sich dann eine Erweiterung nutzen.

IT-Forscher finden gelegentlich einige Schwachstellen in Passwort-Managern. Etwa im vergangenen Oktober hatte das Bundesamt für Sicherheit in der Informationstechnik (BSI) eine Codeanalyse bei Vaultarden und KeepPass vorgenommen und stieß auf einige Sicherheitslecks.

(dmk)

Datenschutz & Sicherheit

Sieben Werkzeuge für den Online-Rabatz

Wir haben ein Problem im Stadtbild. Vor allem in den Zentren großer Städte. Menschen fühlen sich dort bedroht. Und die Gründe dafür bedrohen unsere demokratische Gesellschaft.

Anders als Friedrich Merz glaubt, heißt das Problem nicht Migration, sondern Videoüberwachung, Gesichtserkennung und Verhaltensscanner. Denn dazu kommen Vorratsdatenspeicherung, Chatkontrolle, Palantir-Datenanalyse und vieles mehr. Das ergibt eine Welt voller Kontrolle und Misstrauen – und gepaart mit dem Rechtsruck: ein dystopisches Szenario.

Die gute Nachricht: Wir stehen der autoritären Entwicklung nicht wehrlos gegenüber. Es gibt viele Möglichkeiten, sich dagegen zu engagieren. Wenn Einzelne etwas tun, sind es Nadelstiche. Wenn viele mitmachen, kann daraus ein digitaler Riot werden. Wir alle können der Glitch sein, die Störung in der Matrix.

1. Politiker*innen kontaktieren

Findest du, das Bundesverfassungsgericht sollte ein AfD-Verbot prüfen? Dann schreib das doch Politiker*innen in Bundestag, -rat und -regierung. Die können eine solche Prüfung einleiten. Baden-Württemberg soll die Finger von Palantir-Überwachungssoftware lassen? Kontaktiere Grüne aus dem Ländle, die regieren da. Willst du, dass der Jugendclub in deiner Gegend weiter existiert? Dann teil das kommunalen Politiker*innen mit, die finanzieren ihn mit.

Deutsche und europäische Politik wird von Menschen gemacht, die interessiert, was Wähler*innen wollen. Und sämtliche Politiker*innen von der Kommissionspräsidentin bis zum kommunalen Abgeordneten nutzen E-Mail-Adressen und haben Profile auf verschiedensten Plattformen. Gerade der*die Abgeordnete deines Wahlkreises hat sicher ein Ohr für dich. Und selbst wenn deine Nachricht es nicht bis zu einem Regierungs- oder Parlamentsmitglied schafft, erreicht dein Anliegen zumindest dessen Mitarbeiter*innen.

Wer sein Anliegen mit einer Frage verbindet, kann Politiker*innen auch über abgeordnetenwatch.de kontaktieren. Die Antwort wird dann dort veröffentlicht. Auch so könnt ihr Politiker*innen zeigen, womit sie sich beschäftigen sollen – und gleichzeitig für mehr Transparenz sorgen.

So geht’s: Regierungs- oder Parlaments-Website der gewünschten Ebene (EU, Bund, Land, Kommune) suchen (zum Beispiel mit DuckDuckGo), mit den Namen der Abgeordneten zu deren Website, dort auf „Kontakt“ oder „Impressum“ klicken, da ist meist eine E-Mail-Adresse zu finden. Social Media: Name dort suchen. Deine Abgeordneten: wahlkreissuche.de und dann etwa im Bundestag nach dem Wahlkreis suchen. Anschließend Nachricht tippen, abschicken. Und/oder: abgeordnetenwatch.de.

2. Staatliches Handeln durchleuchten

Das Informationsfreiheitsgesetz ist wie eine Taschenlampe, mit der sich staatliche Behörden durchleuchten lassen. Bundesbehörden und -organe müssen viele Dokumente auf Anfrage herausgeben. Personen- und firmenbezogene Informationen werden dabei meist geschwärzt.

So kann jede*r von uns Informationen befreien, die im Kampf für eine offene und demokratische Gesellschaft nützlich sein können: Dokumente zu Pfeffersprayeinsätzen gegen Demonstrierende, Beschwerden wegen Rassismus gegen Beamt*innen, Unterlagen zu Treffen mit Lobbyist*innen.

So gehts: fragdenstaat.de besuchen, ab da ist es fast selbsterklärend.

3. Informationen durchstechen

In deiner Behörde, Firma, Partei oder Religionsgemeinschaft passieren Sachen, die du nicht mit deinem Gewissen vereinbaren kannst? Dann werde doch Whistleblower*in. Oft hilft es, wenn die Öffentlichkeit von einem Missstand erfährt, im besten Fall wird er beendet. Informationen und Beratung für potenzielle Whistleblower*innen bietet der Verein Whistleblower Netzwerk.

So geht’s: Laut des Hinweisgeberschutzgesetzes darfst du Informationen über Vergehen ungestraft weitergeben, ja nicht einmal gekündigt werden, wenn du dich an eine interne oder externe Meldestelle wendest. Die muss laut Gesetz deine Identität vertraulich behandeln.

Alternativ kannst du dich dazu entscheiden, die Presse über den Missstand zu informieren. Dabei solltest du mit Bedacht vorgehen, um Betroffene und dich selbst zu schützen. Du kannst – wenn es um Netzpolitik geht – uns eine verschlüsselte E-Mail schicken. Kolleg*innen von beispielsweise SZ, Spiegel, taz, Stern, NDR oder WDR nehmen auch Hinweise zu anderen Themen über das Hinweisgebertool SecureDrop entgegen. Es schützt die Identität der Einreichenden etwa so effektiv wie eine über den Tor-Browser verschickte, verschlüsselte Mail von einer frischen, nicht personalisierten E-Mail-Adresse.

4. Daten löschen

Eine ganze Industrie arbeitet daran, unsere persönlichen Daten zu erheben und damit Geld zu verdienen. Auch Polizeien und Geheimdienste interessieren sich dafür. Wenn dieser Datenschatz in die Hände autoritärer Regime fällt, lässt sich ein sehr gefährliches Kontrollniveau erreichen. Was gegen die Bedrohung hilft? Daten anfordern, Daten löschen lassen und bei Missständen womöglich die Datensammelnden verklagen.

So geht’s: Wie man Selbstauskünfte anfordert, haben wir ausführlich beschrieben. Über datenschmutz.de kannst du die Informationen anfordern, die Polizeien und Geheimdienste über dich speichern. Bei Daten, die unrechtmäßig erhoben wurden, kannst du die Löschung einfordern. Informationen aus privatwirtschaftlichen Datensammlungen bekommst du mit Hilfe von datenanfragen.de. Der Dienst unterstützt auch bei Lösch-Ersuchen. Wenn Konzerne bei der Datensammlung zu weit gegangen sind, kannst du sie auch verklagen. Aktuell laufen beispielsweise Klagen gegen Facebook und Google, die für die Klagenden 2.000 Euro bringen können. Wenn du keine Rechtsschutzversicherung hast, kannst du deine Ansprüche auch für 50 beziehungsweise 40 Euro verkaufen.

5. Demos anmelden

Straßenprotest ist unverzichtbar, um ordentlich Rabatz zu machen. Gemeinsam mit der massenhaften persönlichen Präsenz für ein Anliegen einzutreten, sendet ein deutliches Zeichen an Entscheider*innen. Nicht selten in der Geschichte sind sogar Regierungen durch Proteste auf der Straße gestürzt worden.

Straßenprotest gibt es nicht vom Endgerät aus. Aber zumindest die Anmeldung und Bewerbung von Demonstrationen lässt sich online erledigen. Und praktische Tipps für deine erste Demo haben wir auch.

Was du vorhast, musst du der zuständigen Versammlungsbehörde mitteilen – und zwar in der Regel mindestens 48 Stunden, bevor du anfängst, öffentlich dafür zu werben. Eine Mail reicht aus, viele Städte und Kommunen bieten auch Onlineformulare zur Demo-Anmeldung. Berlin veröffentlicht die angemeldeten Demonstrationen sogar. So könnt ihr schauen, welche Anliegen ihr gerne unterstützen möchtet.

So geht’s: Suche im Internet, bei welcher Behörde du eine Demonstration in der Stadt deiner Wahl anmelden kannst. Im Zweifelsfall frag die Polizei (nicht via 110). Dann schreibst du der Behörde eine Mail mit Namen, Geburtsdatum und Adresse der anmeldenden und der versammlungsleitenden Person sowie Ort, Zeit und Thema der Demo, gegebenenfalls noch Streckenverlauf und Zahl der Ordner*innen und (Lautsprecher-)Wagen. Anschließend meldet sich meist jemand bei dir, um Details abzusprechen. Danach darfst du dein Anliegen auf die Straße tragen. Was du sonst noch beachten musst – und was du tun kannst, damit du nicht alleine demonstrieren musst, steht hier.

6. Mitstreiter*innen unterstützen

Zum Glück gibt es eine starke Zivilgesellschaft, die für die Grund- und Freiheitsrechte und für die Einhegung autoritärer Bestrebungen eintritt. Menschen und Organisationen, die intensiv in diese Auseinandersetzung eingebunden sind, kann man unterstützen. Die Liste der organisierten Streitenden für eine freie, offene und demokratische Gesellschaft ist lang – mit welchen Gruppen und welchen Kämpfen man sich solidarisch erklärt, ist eine ganz persönliche Entscheidung. Manche von uns sind Fans von (unter anderem!) SeaWatch, Cadus, democ, FragDenStaat, Correctiv, dem Adenauer SRP+, der Gesellschaft für Freiheitsrechte oder European Digital Rights.

So geht’s: Sende ihnen Geld (lieber per Online-Überweisung als per PayPal) oder verbreite ihre Inhalte über Social Media und Nachrichten an Bekannte und Freunde.

7. Petitionen einreichen

Du hast der Regierung etwas zu sagen, willst Druck machen für ein Anliegen, das dich interessiert oder dich gegen ein geplantes Vorhaben aussprechen? Reich eine Petition ein!

Das geht per Online-Tool der Bundesregierung. Deine Petition muss geprüft und – mindestens mit der Art der Erledigung – beantwortet werden. Wenn du dich für eine öffentliche Petition entscheidest und innerhalb von sechs Wochen 30.000 digitale Unterstützer*innen findest, darfst du in einer Sitzung des Petitionsausschusses des Bundestages für dein Anliegen werben – und der Ausschuss muss dann öffentlich darüber beraten.

Auch die Bundesländer müssen sich mit Petitionen befassen. Das Recht, dass deine Petition angehört wird, gilt für sämtliche öffentlichen Stellen: Bürgermeister*innen, Schulamt, Ausländerbehörde und so weiter. Petitionen an das Europäische Parlament könnt ihr über dessen Petitionsportal einreichen. Und wer mit einer Europäischen Bürgerinitiative eine Million Stimmen sammelt, sorgt dafür, dass sich die Europäische Kommission mit dem Anliegen beschäftigen muss.

Es gibt auch nicht-staatliche Anbieter von Petitionsplattformen. Die dort gehosteten Anliegen sind ebenfalls gelegentlich Bestandteil von Kampagnen, die Entscheidungen beeinflussen.

So geht’s: Die verschiedenen Petitionsplattformen durchscrollen und digital signieren, was du für wichtig hältst. Oder selbst eine Petition aufsetzen, zum Beispiel bei Bundestag und Ländern. Bekannte private Petitionsplattformen sind unter anderen WeAct von Campact, innn.it oder openpetition.org.

Datenschutz & Sicherheit

Mitarbeiter des deutsch-vietnamesischen Exilmediums Thoibao in Haft

Der in Berlin lebende Journalist Trung Khoa Lê und sein Mitarbeiter Đỗ Văn Ngà sind in Vietnam wegen staatsfeindlicher Propaganda angeklagt worden. Am Montag teilte das Ministerium für öffentliche Sicherheit mit, es habe Ermittlungen aufgenommen wegen des Verdachts der „Herstellung, Speicherung, Verbreitung oder Weitergabe von Informationen, Dokumenten oder Gegenständen gegen die Sozialistische Republik Vietnam“. Lê betreibt von Berlin aus das vietnamesischsprachige Nachrichtenportal thoibao.de („Die Zeit“). Er hat aus vietnamesischen Staatsmedien von den Ermittlungen erfahren.

Die Ermittlungsbehörde des Ministeriums hat gegen beide Journalisten einen vorläufigen Haftbefehl erlassen. Während sich Lê in Deutschland aufhält und vor einer Überstellung nach Vietnam vorerst sicher ist, befindet sich sein freier Mitarbeiter Đỗ Văn Ngà bereits in Haft.

Laut Lê sei Đỗ Văn Ngà am 8. November aus Thailand nach Vietnam geflogen, um seinen Reisepass zu verlängern. Zuvor hat der 48-jährige im thailändischen Exil für Thoibao gearbeitet und unter Pseudonym geschrieben. Der Journalist sei aufgrund seiner Kontakte in die vietnamesische Politik und Zivilgesellschaft unentbehrlich für die Redaktion.

„Ich fordere die Bundesregierung auf, sich für die Freilassung des Journalisten Đỗ Văn Ngà einzusetzen“, sagt Lê. Er befürchtet, dass sein freier Mitarbeiter zu 10 bis 12 Jahren Gefängnis verurteilt werden könnte. Dem Chefredakteur zufolge haben vietnamesische Agenten den Computer und das Mobiltelefon des Journalisten in Thailand beschlagnahmt, bevor das Ministerium am Montag die Anklage öffentlich bekannt gab.

„Staatsfeindliche Aktivitäten“

Mit dem Artikel 117, der „staatsfeindliche Aktivitäten“ unter Strafe stellt, hat das Regime bereits in der Vergangenheit Journalist*innen, Aktivist*innen sowie Nutzende von Sozialen Medien verfolgt, die von der offiziellen Linie abweichen. Im Jahr 2022 hatten zivilgesellschaftliche Organisationen in einer Petition gefordert, dieses und zwei andere umstrittene Gesetze, mit denen politische Dissident*innen verfolgt werden, abzuschaffen.

Die Anklage und das noch zu fällende Urteil werde die Regierung dazu nutzen, um eine Fahndungsanzeige an Interpol zu übermitteln und seine Bewegungsfreiheit einzuschränken, vermutet Lê.

Wegen seiner kritischen Berichterstattung gilt er im Einparteiensystem Vietnams als Staatsfeind. In Berlin steht er unter dem Schutz des Landeskriminalamtes, nachdem er Morddrohungen von mutmaßlichen Anhänger*innen des Regimes erhalten hat.

Jahrelange Repressionen

Lê kämpft seit Jahren gegen Zensur und Angriffe auf sein Exilmedium Thoibao. Zuletzt hat ihn Vietnams größter privater Konzern VinGroup vor ein Berliner Gericht gebracht. Der Konzern hat Lê und 67 weitere auf Vietnamesisch publizierende Journalist*innen und Blogger*innen in und außerhalb Vietnams abgemahnt, Falschinformationen über die Unternehmensgruppe und und deren Gründer, den Milliardär Phạm Nhật Vượng, zu verbreiten.

Auch Facebook löscht Posts und Konten der Redaktion, wodurch die Einnahmen über Werbung stark eingebrochen sind. Facebook ist Thoibaos wichtigste Einnahmequelle und zugleich die wichtigste Informationsquelle in Vietnam, wo offizielle Medien aufgrund der staatlichen Zensur als wenig glaubwürdig gelten.

Thoibao berichtet seit 2008 zu politischen Entwicklungen in Vietnam und weltweit und versteht sich als Gegenöffentlichkeit zu ebendiesen zensierten Medien. Die Redaktion hat 20 Mitarbeitende und erreicht mit thoibao.de 20 Millionen Zugriffe pro Monat, davon 95 Prozent aus Vietnam. Seitdem die Trump-Administration vietnamesischsprachige Medienangebote der Sender Voice of Amerika und Radio Free Asia eingestellt hat, nimmt die Leser*innenschaft rasant zu.

In der Rangliste der Pressefreiheit, die Reporter ohne Grenzen jährlich veröffentlicht, steht Vietnam auf Platz 173 von 180 Staaten weltweit.

Datenschutz & Sicherheit

Auf Crash-Kurs mit digitalen Grundrechten

Die Europäische Kommission hat heute Nachmittag Pläne für die Überarbeitung mehrerer Digitalgesetze vorgestellt. Der „digitale Omnibus“, wie das Sammelgesetz genannt wird, soll unter anderem die KI-Verordnung, IT-Sicherheitsgesetze, den Data Act und die Datenschutzgrundverordnung (DSGVO) anpassen. Von uns veröffentlichte Entwürfe hatten Befürchtungen genährt, die EU-Kommission plane „den größten Rückschritt für digitale Grundrechte in der Geschichte der EU“, vor allem beim Datenschutz.

Diese Sorgen bestätigen sich nun weitgehend. Auch wenn ein paar Regeln weniger unter die Räder kommen, ist der digitale Omnibus tatsächlich auf Crash-Kurs mit digitalen Grundrechten.

Unter anderem sollen KI-Unternehmen eine Art Freifahrtschein für das Training ihrer Systeme mit personenbezogenen Daten erhalten. Die Kommission will klarstellen, dass Menschen hierfür nicht gefragt werden müssen, sondern lediglich über eine Widerspruchsmöglichkeit verfügen. Zudem sollen Regeln für gefährliche KI-Systeme aus dem AI Act aufgeschoben werden.

Die wohl weitreichendste Änderung wäre eine Neudefinition dessen, was als personenbezogene Daten verstanden wird. So sollen pseudonymisierte Daten teilweise ausgenommen werden. Die Kommission will zudem Betroffenenrechte schleifen: Unternehmen und Behörden sollen zudem weitreichende Möglichkeiten bekommen, Auskunfts- oder Löschanfragen von Betroffenen abzuweisen.

Getriebene im KI-Rennen

Dass diese Pläne hochgradig problematisch sind, darauf haben bereits im Vorfeld der heutigen Vorstellung mehr als 120 zivilgesellschaftliche Organisation sowie Sozialdemokraten, Liberale und Grüne im Europäischen Parlament hingewiesen. Und auch jetzt hagelt es Kritik von Verbraucherschutz- und Grundrechtsorganisationen.

Motiviert sind die Pläne durch den Wunsch der EU-Kommission, Europas Wettbewerbsfähigkeit zu steigern. Sie treibt vor allem die Sorge um, im globalen KI-Wettrennen den Anschluss zu verlieren, wie Kommissionsvizepräsidentin Henna Virkkunen und die Kommissare Valdis Dombrovskis und Michael McGrath auf einer Pressekonferenz heute deutlich machten. „Europa muss sich verändernden Technologien und Märkten anpassen“, so Virkkunen.

Mal abgesehen davon, dass viele Europäer:innen wohl lieber weniger als mehr KI in ihrem Leben haben wollen: Die Kommission kann auch auf explizite Nachfrage nicht erklären, wie der Abbau von Datenschutzregeln europäischen Unternehmen in einem Markt helfen soll, der von US-amerikanischen und chinesischen Firmen dominiert wird.

Reform ja, aber bitte nicht so

Um das einmal klar zu sagen: Die Datenschutzgrundverordnung ist nicht perfekt. Es gibt Reformbedarf. Das zeigen nicht zuletzt unsere Recherchen bei netzpolitik.org. Seit Jahren decken wir auf, dass das Schutzversprechen der DSGVO in manchen Bereichen unerfüllt bleibt, allen voran bei Online-Tracking und Datenhandel. Verantwortlich dafür ist vor allem die schleppende Durchsetzung, aber auch der Gesetzestext selbst.

Das Grundproblem der DSGVO ist der falsch verteilte Nerv-Faktor. Während kleine Unternehmen, Menschen in Vereinen oder Blogger:innen sich oft überfordert fühlen, haben große Digitalkonzerne leichtes Spiel. Allen voran Big Tech mit seinen Heeren an Anwält:innen weigert sich bis heute beharrlich, die DSGVO umzusetzen. Strafzahlungen, die ihnen die Kommission aufbrummt, preisen Meta, Google und Co. ein – was sind schon ein paar Milliarden Bußgeld bei einem Jahresgewinn von 100 Milliarden Dollar?

Hier müsste die EU-Kommission ansetzen, wenn sie ihr Mantra von der wertegeleiten Digitalisierung ernstnimmt. Gerne auch mit echten Vereinfachungen. Stattdessen räumt sie vor allem den Überwachungskapitalisten und KI-Räuberbaronen weitere Hürden aus dem Weg. Von den vorgeschlagenen Änderungen, so die Einschätzung der Datenschutzorganisation noyb, würden die großen Tech-Konzerne am meisten profitieren. Für die meisten anderen bringe die Reform eher mehr Rechtsunsicherheit als weniger.

Das eine tun, das Gegenteil behaupten

Das alles versucht die Kommission in ein Verfahren zu pressen, das eigentlich nur für technische Änderungen und Vereinfachungen gedacht ist. Ein Omnibus, das sagen selbst Freunde der Datenindustrie, ist kein geeignetes Werkzeug für eine derart umfassende Reform. Noch vor wenigen Wochen kommunizierte die Kommission deshalb in alle Richtungen, die DSGVO solle erst 2026 im Rahmen eines Digital Fitness Checks wohlgeordnet überarbeitet werden.

In anderen Teilen hält der Omnibus zwar, was er verspricht. Vier verschiedene Gesetze zur Datennutzung will er zu einem zusammenfassen. Die Regeln für Cookies und Tracking sollen fortan nicht mehr in zwei unterschiedlichen Rechtsakten stehen. Und Unternehmen sollen IT-Sicherheitsvorfälle nur noch einer Stelle melden müssen. All das vereinfacht die Dinge und ist zu begrüßen.

Bei der Datenschutzgrundverordnung aber liefert die EU-Kommission einen überhasteten und verstolperten Reformvorschlag, der im Eiltempo die Arbeit eines Jahrzehnts europäischer Digitalpolitik einzureißen droht. Selbst Vorschläge, die die Flut an Cookie-Bannern reduzieren sollen, wirken unausgegoren und enthalten riesige Schlupflöcher für Medienunternehmen.

Derweil behauptet die Kommission steif und fest, sie schlage lediglich Vereinfachungen vor. Gleichzeitig wahre sie „die höchsten europäischen Standards in Bezug auf Grundrechte, Datenschutz, Sicherheit und Fairness“. Von Vereinfachung sprechen, während man einen Kahlschlag plant und von Werten, wenn man an Wertschöpfung denkt, – diese Form des orwellschen Neusprech kennen wir sonst eigentlich von Populisten und Diktatoren wie Trump oder Putin.

Wobei: Dass sie die Konseqeunzen der eigenen Vorschläge lieber nicht klar kommuniziert, kann man durchaus nachvollziehen. Die EU-Kommission opfert hier dem KI-Hype Europas Position als globales Vorbild bei der demokratischen Gestaltung der digitalen Welt.

Wo bleibt die Digitalisierung, die den Menschen dient?

Mit ihrem Vorschlag verlässt die EU-Kommission jenen Pfad, der als ein dritter Weg der Digitalisierung galt. Nicht der Wild-West-Kapitalismus der USA sollte Vorbild sein, nicht der staatlich gesteuerte Digitalkapitalismus Chinas, sondern etwas Eigenes. Europa ist die einzige digitale Großmacht, die Freiheit und Fairness garantieren will. Das droht nun vorbei zu sein.

Die Kommission kann sich bei ihrem Kurs der Unterstützung Deutschlands und Frankreichs sicher sein. Auf dem gestrigen „Gipfel zur Europäischen Digitalen Souveränität“ beschworen Vertreter:innen beider Regierung die Stärke Europas. Unabhängigkeit durch Innovation und Innovation durch Deregulierung, so lautet jetzt das neue Mantra. Merz, Wildberger und Co. merken offenbar gar nicht, wie sehr ihr „Erst machen, dann regulieren“-Ansatz dem Sound des Silicon Valley ähnelt.

Für Stimmen aus der Zivilgesellschaft war auf dem Gipfel kein Platz. Es könnte wohl den Innovationsgeist stören, wenn jemand darauf hinweist, dass beim KI-Wettrennen bereits die Prämisse verkehrt ist, weil Big Tech die Regeln vorgibt. Jetzt lässt man die USA gewinnen, von denen man sich doch gerade unabhängig machen wollte.

Es ist damit nur konsequent, dass der deutsche Digitalminister auf dem Gipfel von Europäer:innen vor allem als „Kunden“ und nicht als „Bürgern“ spricht. In einem Punkt allerdings hat er durchaus Recht: Europa darf sich nicht aufs Regulieren beschränken, sondern muss auch selbst gestalten. Das Ziel muss eine Digitalisierung sein, die nicht Konzernen, sondern Menschen dient. Dafür aber fehlt sowohl der deutschen Regierung als auch der EU-Kommission jeglicher Plan.

-

UX/UI & Webdesignvor 3 Monaten

UX/UI & Webdesignvor 3 MonatenAdobe Firefly Boards › PAGE online

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenGalaxy Tab S10 Lite: Günstiger Einstieg in Samsungs Premium-Tablets

-

UX/UI & Webdesignvor 1 Monat

UX/UI & Webdesignvor 1 MonatIllustrierte Reise nach New York City › PAGE online

-

Datenschutz & Sicherheitvor 3 Monaten

Datenschutz & Sicherheitvor 3 MonatenHarte Zeiten für den demokratischen Rechtsstaat

-

Datenschutz & Sicherheitvor 2 Monaten

Datenschutz & Sicherheitvor 2 MonatenJetzt patchen! Erneut Attacken auf SonicWall-Firewalls beobachtet

-

Online Marketing & SEOvor 3 Monaten

Online Marketing & SEOvor 3 Monaten„Buongiorno Brad“: Warum Brad Pitt für seinen Werbejob bei De’Longhi Italienisch büffeln muss

-

Online Marketing & SEOvor 3 Monaten

Online Marketing & SEOvor 3 MonatenCreator und Communities: Das plant der neue Threads-Chef

-

Entwicklung & Codevor 3 Monaten

Entwicklung & Codevor 3 MonatenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R