Künstliche Intelligenz

Abhörung von WhatsApp & Co.: Die IT-Sicherheit bleibt die offene Flanke

Bürgerrechtler haben überwiegend positiv auf das Urteil des Bundesverfassungsgerichts reagiert, mit dem dieses dem Einsatz von Staatstrojanern im Kampf gegen „Alltagskriminalität“ einen Riegel vorgeschoben hat. Die Karlsruher Richter gewährleisteten damit, „dass IT-Systeme nur noch beim Verdacht wirklich schwerwiegender Delikte von staatlichen Ermittlern gekapert werden“, begrüßt Frank Braun, einer der Prozessbevollmächtigten der vom Datenschutzverein Digitalcourage initiierten Beschwerde gegen den Staatstrojaner.

Die vom Verfassungsgericht vorgenommenen Einschränkungen seien „richtig und wichtig“, erkennt auch der zweite Prozessführer, Jan Dirk Roggenkamp, einen Teilerfolg. David Werdermann, Rechtsanwalt bei der Gesellschaft für Freiheitsrechte (GFF), lobt, das höchste deutsche Gericht breche mit früherer Rechtsprechung: „Es macht erstmals deutlich, dass der Einsatz von Staatstrojanern immer einen besonders schwerwiegenden Eingriff in das IT-Grundrecht bedeutet – auch wenn die Polizei ’nur‘ auf Kommunikationsdaten zugreifen will.“

In einem Nebensatz weist das Verfassungsgericht laut Werdermann darauf hin, dass das Gefährdungspotenzial der Maßnahme besonders ausgeprägt ist, wenn Behörden auf Dienste privater Dritter für die Infiltration von Endgeräten zurückgriffen. „Das kann als Aufforderung an die staatlichen Stellen verstanden werden: Die Zusammenarbeit mit zwielichtigen Unternehmen wie der NSO Group, die ihren Pegasus-Trojaner auch an Diktaturen verkauft, muss ein Ende haben.“

Was könnte sich ändern?

Laut der aktuellen Statistik setzten Strafverfolger 2023 erneut mehr Staatstrojaner ein, um etwa den Gesprächsaustausch bei WhatsApp & Co. vor einer Ver- oder nach einer Entschlüsselung abzuhören. Ob die gegenwärtige Praxis durch das Urteil eingeschränkt wird, ist laut Werdermann offen. Es sei nicht einmal öffentlich bekannt, welche Anlasstaten einer solchen Quellen-Telekommunikationsüberwachung (TKÜ) in der Praxis zugrunde liegen. Klar sei nur: Vor allem der Verdacht einer Straftat nach dem Betäubungsmittelgesetz (BtMG) habe die Maßnahmen begründet.

Der einschlägige Paragraf 100a Strafprozessordnung (StPO) verweise hier etwa auf bestimmte gewerbsmäßige Verstöße, erläutert der GFF-Jurist. Der Strafrahmen betrage dabei bis zu fünf Jahre. Das Bundesverfassungsgericht habe hier offen gelassen, ob es sich um eine besonders schwere Straftat handele, die eine Quellen-TKÜ rechtfertige. Andere besondere schwere Verstöße gegen das BtMG ließen klar eine solche Maßnahme zu. Beim Verweis auf die Bildung einer kriminellen Vereinigung sei zu differenzieren: Wer eine solche gründe oder sich darin aktiv betätige, dem drohe das Höchstmaß fünf Jahre. Bei der bloßen Unterstützung handele es sich um keine schwere Straftat.

Generell beuge das Urteil einer „sich potenziell ausweitenden Quellen-TKÜ“ vor, meint Werdermann. Das Gericht habe deutlich gemacht, dass ein solcher Eingriff anders zu bewerten sei als das klassische Abhören ohne Trojaner. Bisher seien die Voraussetzungen für beide Maßnahmen identisch, auch wenn eine Quellen-TKÜ technisch anspruchsvoller sei und deswegen weniger häufig durchgeführt werde.

Schwerer Zielkonflikt bleibt

Für Rena Tangens von Digitalcourage bleibt ein zentraler Kritikpunkt: „Das Gericht hat sich nicht mit der grundsätzlichen Problematik von Staatstrojanern befasst.“ Um diese Computerwanzen zu verwenden, müssten Sicherheitslücken ausgenutzt werden. Schwachstellen gefährdeten aber die IT-Sicherheit aller. Statt sie zu melden und zu schließen, halte der Staat sie offen oder kaufe sie ein, „um sie selbst zu nutzen“.

Dieser Aspekt stößt auch den Branchenverbänden Bitkom und eco übel auf. Letzterer sieht den Gesetzgeber nun gefordert, nicht nur formale Nachbesserungen vorzunehmen, sondern diesen Zielkonflikt grundlegend aufzulösen. Nötig seien verbindliche Vorgaben zum Schwachstellenmanagement und ein umfassendes IT-Sicherheitsverständnis. Der Bitkom fordert ebenfalls verlässliche rechtliche Rahmenbedingungen, damit Unternehmen ihren Beitrag zur inneren Sicherheit leisten könnten, ohne die Kundenrechte zu verletzen.

Grünen-Fraktionsvize Konstantin von Notz hätte sich noch weitergehende Vorgaben gewünscht. Er fordert: „Auch um eine mit unserem freiheitlichen Rechtsstaat inkompatible Massenüberwachung auszuschließen, müssen die Befugnisse der Sicherheitsbehörden für die zielgerichtete Abwehr rechtsstaatlich eng eingehegt und parlamentarisch effektiv kontrolliert werden.“ Die Verantwortlichen in den federführenden Häusern müssten endlich Eingriffsschwellen hochschrauben und den Umgang mit IT-Schwachstellen regeln. Donata Vogtschmidt von der Linksfraktion postuliert: „Der Staatstrojaner ist ein unverhältnismäßiges Mittel und gehört abgeschafft.“

Verbot von Verschlüsselung?

Das Bundesjustizministerium sieht die gesetzlichen Vorgaben für Staatstrojaner „im Wesentlichen bestätigt“. Erhöhte Anforderungen an die Anlasstaten seien aber nötig. Weiter hieß es aus dem Ressort: „Wir werden die Entscheidungsgründe nun sorgfältig auswerten und dem aufgezeigten Handlungsbedarf nachkommen.“ Das Bundesinnenministerium reagierte am Donnerstag nicht auf eine Bitte von heise online um Stellungnahme. Es will der Bundespolizei sogar präventiv die Trojanernutzung erlauben, was mit dem Urteil kaum vereinbar sein dürfte. Auch die Verantwortlichen SPD und CDU/CSU schweigen zu dem Thema.

Die Gewerkschaft der Polizei (GdP) freut sich, dass das Gericht die „Verfassungsmäßigkeit und Notwendigkeit“ der Quellen-TKÜ sowie der noch weitergehenden heimlichen Online-Durchsuchung „als unverzichtbare Instrumente zur effektiven Strafverfolgung und Gefahrenabwehr bestätigt“ habe. Zumindest stelle die Entscheidung sicher, dass Ermittler „auch künftig schwerste Straftaten effektiv bekämpfen können“. Rechtsfreie Räume der Kommunikation dürften nicht akzeptiert werden. Der nordrhein-westfälische Oberstaatsanwalt Markus Hartmann gab zu bedenken: Wüchsen die Hürden für einen Zugriff auf verschlüsselte Daten im Einzelfall, befeuere dies „zwangsläufig die gefährlichen Debatten um ein generelles Verbot von Verschlüsselung oder die Einrichtung staatlicher Hintertüren“.

(mma)

Künstliche Intelligenz

Schaeffler setzt humanoide Roboter von Neura Robotics ein und liefert Teile

Der deutsche Automobil- und Industriezulieferer Schaeffler wird künftig verstärkt Roboterteile an das deutsche Robotikunternehmen Neura Robotics liefern. Das teilte Schaeffler am Dienstag mit. Dazu haben die beiden Unternehmen eine Partnerschaft geschlossen, die zusätzlich vorsieht, dass Schaeffler bis 2035 eine „mittlere vierstellige Zahl“ an humanoiden Robotern in die eigene Produktion integriert.

Weiterlesen nach der Anzeige

Ein kompakter Planetenradaktor von Schaeffler.

(Bild: Schaeffler)

Gemeinsam wollen Schaeffler und Neura Robotics Schlüsselkomponenten für humanoide Roboter entwickeln und herstellen. Dazu gehören etwa Roboteraktuatoren, die die Gelenke der Roboter bewegen. Schaeffler verfügt bereits über einige Expertisen im Bereich der Planetenradaktoren, die präzise Drehbewegungen bei einem zugleich hohen Drehmoment ermöglichen. Zudem sind diese Aktuatoren leicht und robust und damit für einen Dauerbetrieb ausgelegt.

Schaeffler hat bereits Roboteraktuatoren verschiedener Leistungsklassen im Programm, die bis zu 250 Nm Drehmoment liefern können. Der aktuelle humanoide Roboter 4NE1 von Neura Robotics ist mit solchen Aktuatoren ausgerüstet, sodass er in der Lage ist, auch hohe Gewichte zu stemmen. In Zukunft will Neura Robotics seinen Bedarf an leichten und leistungsstarken Aktuatoren durch Schaeffler decken.

Neura-Roboter arbeiten bei Schaeffler

Die getroffene Vereinbarung sieht außerdem vor, dass Schaeffler eine größere Anzahl humanoider Roboter von Neura Robotics in der eigenen Produktion einsetzt. Über die genaue Anzahl haben beiden Unternehmen nichts verlautbart. In der Mitteilung von Schaeffler wird etwas kryptisch von einer mittleren vierstelligen Anzahl gesprochen. Auch zu den Kosten halten sich beide Firmen bedeckt. Aus Industriekreisen heißt es, dass der Auftragswert bei Neura Robotics 300 Millionen Euro betragen soll. Belegen lässt sich das jedoch zunächst nicht.

Während des Einsatzes der Roboter in realen Produktionsumgebungen werden Anwendungsdaten gesammelt, die dann wiederum für das KI-Training der humanoiden Roboter genutzt werden sollen. Das Ziel: Durch das kontinuierliche Lernen spezifischer Fertigkeiten sollen sich die Roboter weiterentwickeln.

Weiterlesen nach der Anzeige

(olb)

Künstliche Intelligenz

No-Code-Plattform SeaTable integriert KI-Automatisierung | heise online

Der deutsche Anbieter SeaTable hat Version 6.0 seiner No-Code-Plattform veröffentlicht. Die neue Version integriert erstmals KI-Funktionen direkt in die Automatisierungsregeln der Tabellen- und Workflowsoftware. Nutzer können mit der KI Texte analysieren, Dokumente auswerten oder Informationen extrahieren.

Weiterlesen nach der Anzeige

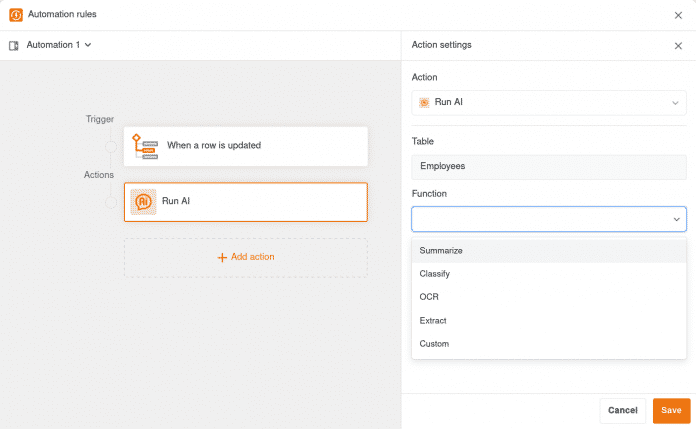

Die KI-Integration umfasst dedizierte Funktionen für Standardaufgaben: Summarize fasst Texte zusammen, OCR erkennt Text in Bildern, Extract zieht spezifische Informationen aus Dokumenten und Classify ordnet Inhalte in Kategorien ein. Für weitere Anwendungsfälle steht eine Custom-Funktion bereit, die ausschließlich auf Basis eigener Prompts arbeitet. Spalteninhalte lassen sich dabei durch Referenzierung in geschweiften Klammern direkt einbinden.

Die neuen KI-Funktionen in SeaTable für die Automatisierung, die Standardaufgaben übernehmen können.

(Bild: SeaTable)

Als KI-Modell setzt SeaTable Cloud auf Gemma 3 mit 12 Milliarden Parametern. Das multimodale Large Language Model von Google läuft auf Servern von Hetzner Online in Deutschland und wird von den SeaTable-Administratoren selbst betrieben. Der Datenaustausch erfolgt verschlüsselt, Informationen werden nicht an externe KI-Anbieter oder ins Ausland übertragen. Enterprise-Kunden erhalten 500 AI-Credits pro Teammitglied, die umfangreiche Tests ermöglichen; für produktive Workloads sind zusätzliche Credits erforderlich.

Allerdings können Nutzer, die SeaTable Server selbst betreiben, genauso eigene LLMs einsetzen oder die neue Komponente SeaTable AI nutzen. Letztere basiert auf LiteLLM und unterstützt viele Modelle und Anbieter, darunter alle LLM-Dienste mit OpenAI-kompatibler API. Die Bereitstellung erfolgt via Docker oder Docker Compose.

Überarbeiteter Editor und neue Ansichten

Neben den KI-Funktionen bringt Version 6.0 einen komplett überarbeiteten Editor für Automatisierungsregeln. Dieser erstreckt sich über die gesamte Bildschirmbreite und bietet eine workflow-orientierte Benutzeroberfläche. Zudem ersetzen die neuen Ansichtstypen Kalender, Kanban und Galerie die bisherigen Plug-ins gleichen Namens und unterstützen nun Features wie View-Sharing, private Ansichten und kollaborative Datenbearbeitung in Echtzeit.

Weiterlesen nach der Anzeige

Alle Informationen zum neuen Release finden sich im SeaTable-Blog. Die SeaTable Cloud wurde bereits auf Version 6.0 aktualisiert. Wer die Software selbst betreibt, kann das stabile Release aus dem Docker Repository herunterladen. Für die kommenden Updates plant SeaTable die Integration weiterer KI-Modelle von OpenAI, Anthropic, Meta, xAI und dem europäischen Anbieter Mistral sowie die Entwicklung eines KI-Assistenten und MCP-Servers.

(fo)

Künstliche Intelligenz

8. Product Owner Day: Jetzt noch Tickets für den 13. November sichern

Am 13. November 2025 findet bereits zum achten Mal der Product Owner Day statt – mit praxisnahen Inhalten zu aktuellen Themen in der Produktentwicklung. Die diesjährige Ausgabe der Online-Konferenz von dpunkt.verlag und iX in Kooperation mit it-agile befasst sich unter anderem mit Tools wie Jira und Nave sowie mit künstlicher Intelligenz, aber auch mit Hindernissen im Projekt. Zwei Online-Workshops rund um die Konferenz behandeln teamübergreifenden Flow und die Methodik OKR (Objectives and Key Results).

Weiterlesen nach der Anzeige

Begeisternde Produkte entwickeln – mit den geeigneten Tools und Methoden

Das Konferenzprogramm besteht aus sechs Fachvorträgen, die vielfältige Aspekte des modernen Produktmanagements beleuchten und praxisrelevante Einblicke bieten. Unter anderem wird Nadine Broß (Bitmarck) von ihren Erfahrungen mit einem realen Projekt voller Herausforderungen durch unklare Struktur und fehlende Planung berichten, während Andreas Havenstein (it-agile) in seinem Vortrag live demonstriert, wie Vibe Coding mit ChatGPT & Co. für Product Owner funktioniert. Real Progress statt Alibi Progress lautet das Motto in Tim Herbigs Vortrag, denn Strategy, OKRs und Discovery sind miteinander verknüpft.

Den Abschluss des Tages bildet eine Diskussionsrunde mit Sprecherinnen und Sprechern des Tages unter Moderation von Ralf Lethmate (it-agile).

Tickets und Gruppenrabatte für Kurzentschlossene

Der Preis für ein Konferenzticket beträgt 299 Euro (alle Preise zzgl. 19 % MwSt.). Teams ab drei Personen erhalten zusätzlich automatische Gruppenrabatte im Online-Shop. Der Ganztages-Workshop „Strategy Execution mit OKRs“ von Christina Lange lässt sich für 549 Euro, der Halbtages-Workshop „Teamübergreifenden Flow erleben“ von Sven Günther für 289 Euro buchen.

Weitere Informationen zum 8. Product Owner Day und anderen Angeboten der Dachmarke inside agile können Interessierte über den Newsletter erhalten, der auf der Konferenz-Website abonnierbar ist. Auf LinkedIn ist das Event ebenfalls vertreten, der Hashtag lautet #pod8.

Weiterlesen nach der Anzeige

(mai)

-

UX/UI & Webdesignvor 3 Monaten

UX/UI & Webdesignvor 3 MonatenDer ultimative Guide für eine unvergessliche Customer Experience

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenAdobe Firefly Boards › PAGE online

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenRelatable, relevant, viral? Wer heute auf Social Media zum Vorbild wird – und warum das für Marken (k)eine gute Nachricht ist

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenGalaxy Tab S10 Lite: Günstiger Einstieg in Samsungs Premium-Tablets

-

UX/UI & Webdesignvor 3 Wochen

UX/UI & Webdesignvor 3 WochenIllustrierte Reise nach New York City › PAGE online

-

Entwicklung & Codevor 3 Monaten

Entwicklung & Codevor 3 MonatenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenEventSourcingDB 1.1 bietet flexiblere Konsistenzsteuerung und signierte Events

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenFake It Untlil You Make It? Trifft diese Kampagne den Nerv der Zeit? › PAGE online