Datenschutz & Sicherheit

Polizei soll mit deinen Daten Software trainieren dürfen

Am Mittwoch will die grün-schwarze Landesregierung in Baden-Württemberg einen heftig umstrittenen Gesetzentwurf verabschieden. Er erlaubt dem Bundesland den Einsatz der Palantir-Software zur Datenanalyse, die das Land für mehr als 25 Millionen Euro bereits eingekauft hat.

Im Windschatten dieses Ansinnens bringt der Gesetzentwurf eine weitere bedeutende Verschlechterung des Datenschutzes im Land mit sich: Laut Paragraf 57a soll die Polizei von Baden-Württemberg künftig personenbezogene Daten zur Entwicklung, zum Training, zum Testen, zur Validierung und zur Beobachtung von informationstechnischen Systemen einsetzen dürfen. Dabei ist unerheblich, ob sich die betroffenen Menschen zuvor verdächtig gemacht haben. Die entsprechende Datenverarbeitung ist nicht an ein Ermittlungsverfahren gebunden, sondern allein zur Verbesserung und Implementierung von Überwachungssoftware gedacht.

Bürger*innen werden demnach künftig Daten liefern, mit denen beispielsweise das privatwirtschaftliche Unternehmen Palantir, gegründet vom rechten Anti-Demokraten Peter Thiel, seine Produkte verbessern kann. Wenn also in Kürze die ersten Tests der Palantir-Software in Baden-Württemberg beginnen, könnten diese direkt mit realen personenbezogenen Daten vorgenommen werden, die millionenfach in Polizeidatenbanken lagern.

Auch der Test und das Training von beispielsweise automatisierter Verhaltens- oder Gesichtserkennung ist damit möglich. Ausgenommen sind nur Daten, die im Rahmen einer Wohnraumüberwachung erhoben wurden.

Daten dürfen auch an Dritte weitergegeben werden

Sobald „unveränderte Daten benötigt werden oder eine Anonymisierung oder Pseudonymisierung der Daten nicht oder nur mit unverhältnismäßigem Aufwand möglich ist“, dürfen beispielsweise auch Klarnamen und andere eindeutig identifizierende Informationen wie Gesichtsfotos dabei genutzt werden. Die Daten dürfen auch an Dritte weitergegeben werden.

Tobias Keber, der Landesdatenschutzbeauftragte, fordert in einer Stellungnahme, zumindest in jedem Fall zu prüfen, ob eine Anonymisierung oder Pseudonymisierung tatsächlich unverhältnismäßig ist. Nach dem Entwurf, der Mittwoch zur Abstimmung gestellt wird, ist dies nicht zwingend vorausgesetzt, sobald „unveränderte Daten benötigt werden“. Außerdem solle, so Keber, seine Behörde jeweils frühzeitig eingebunden werden.

Es ist gut möglich, dass diese Rechtsgrundlage zum Testen und Trainieren mit personenbezogenen Daten eine Reaktion auf den bayerischen Umgang mit Palantir-Software ist. Dort hatten die Behörden die Datenanalyse mit Echtdaten tatsächlicher Menschen ohne Rechtsgrundlage getestet, woraufhin der bayerische Landesdatenschutzbeauftragte forderte, den Test zu beenden. Laut der Wissenschaftlichen Dienste des Bundestages muss ein derartiger Testbetrieb den gleichen – hohen – Anforderungen genügen wie der tatsächliche Einsatz.

Wer zusehen möchte, wie die grün-schwarze Landesregierung diesen massiven Grundrechtseingriff durchs Parlament bringt, kann dies Mittwoch ab 13.30 Uhr auf der Website des Landtags tun.

Datenschutz & Sicherheit

Verhaltensscanner in Mannheim: Keine Straftaten, aber Kamera-Überwachung

Die Mittelachse ihrer Innenstadt nennen die Mannheimer*innen „Breite Straße“, auch wenn sie offiziell Kurzpfalzstraße heißt. Hier fährt die Straßenbahn, hier kann man bummeln, einkaufen, essen gehen – und sich von der Polizei filmen lassen. Denn auf rund 700 Metern Länge wird die Breite Straße von zahlreichen Kameras flankiert.

Deren Bilder durchsucht eine Software nach verdächtigen Bewegungen. Dieser Verhaltensscanner ist ein Pilotprojekt und Vorbild für zahlreiche weitere Städte und Bundesländer, die das System übernehmen wollen.

Recherchen von netzpolitik.org zeigen nun: Zumindest bei einem Teil der installierten Kameras gibt es Anlass zum Zweifel, ob die Überwachung eine Rechtsgrundlage hat. Konkret geht es um die seit 2019 laufende Überwachung am Nordende der Breiten Straße.

Öffentliche Areale dürfen in Baden-Württemberg nur dann videoüberwacht werden, wenn sich dort die „Kriminalitätsbelastung“ von der des übrigen Gemeindegebiets deutlich abhebt. Hierfür zieht die Polizei Fälle von Straßen- und Betäubungsmittel-Kriminalität heran, erklärt sie auf Anfrage. Darunter fällt zum Beispiel Taschendiebstahl oder der Verkauf von Drogen.

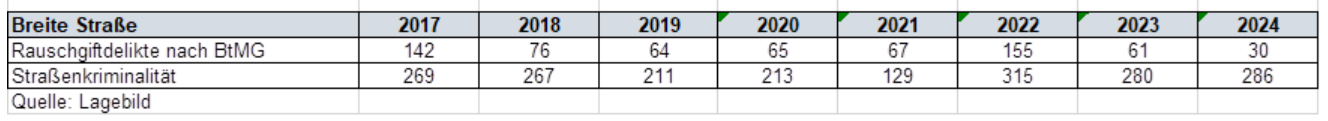

Am Nordende der Breiten Straße hat die Polizei seit 2017 jedoch kein einziges dieser Delikte verzeichnet, wie Daten aus der Polizeilichen Kriminalstatistik (PKS) zeigen. Seit 2005 waren es insgesamt nur elf Fälle – auch das dürfte keine erhöhte Kriminalitätsbelastung darstellen. Netzpolitik.org hat diese Zahlen unter Berufung auf das Informationsfreiheitsgesetz (IFG) bei der Mannheimer Polizei angefragt. Die Zahlen reichen bis ins Jahr 2024 zurück, aktuellere Angaben sind noch nicht öffentlich.

Die Polizei findet andere Zahlen wichtiger

Null Delikte seit fast zehn Jahren, aber dennoch Kameras – wie ist das möglich? Die Polizei sieht hier auf Anfrage kein Problem. Sie schickt der Redaktion eine Tabelle mit anderen Zahlen, die die Videoüberwachung in der Breiten Straße legitimieren sollen. Dort sind unter „Breite Straße“ jedes Jahr mehrere hundert Fälle aus den beiden Deliktfeldern verzeichnet.

Auf den ersten Blick ist das verwunderlich. Wo kommen die ganzen Delikte her? Die Erklärung ist einfach: Die auf Anfrage vorgelegten anderen Zahlen der Polizei kommen aus einer anderen Übersicht als der PKS, und zwar aus dem Lagebild. Dabei beruft die Polizei sich auf ein Urteil des Oberverwaltungsgerichts NRW, demnach sich Videoüberwachung mit Zahlen aus dem Lagebild legitimieren lässt.

In der PKS zählt die Polizei jene Fälle, die sie in einem Kalenderjahr bearbeitet und an die Staatsanwaltschaft übermittelt hat. Das Lagebild wiederum kann mehr Sachverhalte umfassen – darunter solche, die nicht bei der Staatsanwaltschaft landen. Auch der Zeitpunkt der Erfassung ist ein anderer: In der PKS taucht erst dann ein Delikt auf, wenn die Polizei es fertig bearbeitet hat.

Für die Kameraüberwachung in der Breiten Straße gibt es jedoch einen weiteren wichtigen Unterschied zwischen PKS und Lagebild. Beide Darstellungen teilen die Stadt in unterschiedlich große Bereiche. Die PKS fasst das Nordende der Breiten Straße mit zwei Häuserblocks zusammen, die daran angrenzen. Die Daten aus dem Lagebild wiederum werden von der Polizei nur für die Breite Straße als Ganzes herausgegeben. Die Zahlen aus dem Lagebild können also nicht zeigen, ob das Nordende der Breiten Straße besonders von Kriminalität belastet ist.

Datenschutzaufsicht will sich Bild vor Ort machen

Die PKS legt nahe, dass die Belastung am Nordende gering ist – zumindest wurden dort viele Jahre lang keine Fälle registriert, die der Staatsanwaltschaft übermittelt wurden. Die Polizei scheint das nicht zu überzeugen. Sie hält die Überwachung am Nordende der Breiten Straße für legitim, wie aus dem Austausch mit der Pressestelle hervorgeht.

Anders sieht das Davy Wang, Jurist bei der Gesellschaft für Freiheitsrechte. Wir haben ihm den Fall geschildert und um seine Einschätzung gebeten. Er schreibt:

Die anlasslose Videoüberwachung greift massiv in Grundrechte ein, besonders bei automatisierter Verhaltenserkennung. An Orten ohne erhöhte Kriminalitätsbelastung fehlt die Rechtsgrundlage – die Überwachung ist rechtswidrig und muss sofort eingestellt werden. Die Polizei darf sie nicht grundlos auf beliebige Orte ausweiten.

Zuständig für die Kontrolle der Mannheimer Videoüberwachung ist die Landesdatenschutzbehörde. In der Antwort auf unsere Presseanfrage heißt es, die Behörde befinde sich in einem Beratungsprozess mit der Polizei. Man werde sich zeitnah selbst ein Bild vor Ort machen.

Datenschutz & Sicherheit

KI-Assistent OpenClaw bekommt VirusTotal an die Seite

Damit Cyberkriminelle den Skill-Marketplace ClawHub des KI-Assistenten OpenClaw nicht mit Schadcode-verseuchten Erweiterungen überfluten, überwacht ab sofort Googles Online-Virenscanner VirusTotal die Plattform.

Weiterlesen nach der Anzeige

Gefundenes Fressen für Angreifer

Diese Partnerschaft hat der OpenClaw-Entwickler jüngst in einem Beitrag bekannt gegeben. OpenClaw ist ein besonders mächtiger KI-Assistent, der je nach Einstellung unter anderem über weitreichende Systemrechte verfügt, Anwendungen nutzt und sogar Software eigenständig installiert, um bestimmte Aufgaben zu erledigen.

Befehle nimmt er unter anderem über Chatclients wie Signal entgegen. Hat OpenClaw etwa Vollzugriff auf einen Passwortmanager, um bestimmte Aufgaben erledigen zu können, ist das für den Nutzer zwar praktisch, aber auch ein immenses Sicherheitsrisiko.

Das haben Cyberkriminelle längst auf dem Schirm und verbreiten auf dem offiziellen Skills-Marketplace ClawHub mit Malware verseuchte Erweiterungen. Dort kann man kostenlose Skills für bestimmte Aufgaben wie eine Analyse und Auswertung von aktuellen Bitcoin-Entwicklungen herunterladen. Doch manche Skills machen nicht das, was die Beschreibung verspricht, sondern lesen etwa heimlich Passwörter aus und schicken sie an Kriminelle. Wie Sicherheitsforscher von VirusTotal in einem Bericht angeben, sind sie bereits auf Hunderte solcher verseuchten Erweiterungen gestoßen.

Ein weiterer Security-Baustein

Um das Hochladen von Malware-Skills einzudämmen, schauen die Scanner von VirusTotal in Uploads, um Schadcode-Passagen zu entdecken. Verdächtige Skills werden gesperrt und sind nicht downloadbar. Bereits hochgeladene Skills sollen täglich erneut gescannt werden, um nachträglich hinzugefügte Malware zu entdecken.

Weiterlesen nach der Anzeige

Weil der primär signaturbasierte Ansatz „nur“ bereits bekannte Trojaner und Hintertüren findet, ist das natürlich kein Allheilmittel. Von Angreifern sorgfältig ausgearbeitete Payload-Prompts können durchrutschen. In der Summe ist die Partnerschaft aber sinnvoll und ein weiterer Baustein, den mächtigen KI-Assistenten sicherer zu machen.

(des)

Datenschutz & Sicherheit

DoS- und Schadcode-Attacken auf IBM App Connect Enterprise möglich

Systeme mit IBM App Connect Operator und App Connect Enterprise Certified Containers Operands oder WebSphere Service Registry and Repository und WebSphere Service Registry and Repository Studio sind verwundbar und es können Attacken bevorstehen. Aktualisierte Versionen lösen verschiedene Sicherheitsprobleme.

Weiterlesen nach der Anzeige

IBM App Connect Enterprise

So können Angreifer etwa Instanzen mit bestimmten Uniform-Resource-Identifier-Anfragen (URI) attackieren und im Kontext von Node.js eine extreme CPU-Last provozieren. Das führt dazu, dass Systeme nicht mehr reagieren (CVE-2026-0621 „hoch“). Weil IBM App Connect Enterprise Certified Container im Python-Modul azure-core nicht vertrauenswürdige Daten verarbeitet, können authentifizierte Angreifer über ein Netzwerk Schadcode ausführen (CVE-2026-21226 „hoch“).

Die verbleibenden Schwachstellen sind mit dem Bedrohungsgrad „mittel“ eingestuft. In diesen Fällen können Angreifer etwa Konfigurationen modifizieren (CVE-2025-13491).

Um Systeme vor möglichen Attacken zu schützen, müssen Admins App Connect Enterprise Certified Container Operator 12.20.0 installieren. Zusätzlich müssen sie sicherstellen, dass für DesignerAuthoring, IntegrationServer und IntegrationRuntime mindestens Version 13.0.6.1-r1 installiert ist.

IBM WebSphere

Die Lücke betrifft die Eclipse-OMR-Komponente (CVE-2026-1188 „mittel“). An dieser Stelle können Angreifer einen Speicherfehler auslösen, was in der Regel zu Abstürzen führt. Oft gelangt darüber aber auch Schadcode auf Systeme. Die Entwickler versichern, das Sicherheitsproblem in V8.5.6.3_IJ56659 gelöst zu haben.

Weiterführende Informationen zu den Schwachstellen führt IBM in mehreren Warnmeldungen auf:

Weiterlesen nach der Anzeige

(des)

-

Entwicklung & Codevor 3 Monaten

Entwicklung & Codevor 3 MonatenKommandozeile adé: Praktische, grafische Git-Verwaltung für den Mac

-

Künstliche Intelligenzvor 1 Monat

Künstliche Intelligenzvor 1 MonatSchnelles Boot statt Bus und Bahn: Was sich von London und New York lernen lässt

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenHuawei Mate 80 Pro Max: Tandem-OLED mit 8.000 cd/m² für das Flaggschiff-Smartphone

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenFast 5 GB pro mm²: Sandisk und Kioxia kommen mit höchster Bitdichte zum ISSCC

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenKommentar: Anthropic verschenkt MCP – mit fragwürdigen Hintertüren

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenDie meistgehörten Gastfolgen 2025 im Feed & Fudder Podcast – Social Media, Recruiting und Karriere-Insights

-

Datenschutz & Sicherheitvor 2 Monaten

Datenschutz & Sicherheitvor 2 MonatenSyncthing‑Fork unter fremder Kontrolle? Community schluckt das nicht

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenWeiter billig Tanken und Heizen: Koalition will CO₂-Preis für 2027 nicht erhöhen