Datenschutz & Sicherheit

Sicherheitsupdates: Angreifer können Cisco-Router lahmlegen

Angreifer können mehrere Sicherheitslücken in Ciscos System IOS XR ausnutzen. Dieses System dient unter anderem für Router der ASR-9000-Serie als Basis. Bislang gibt es keine Berichte über Attacken.

Die Entwickler versichern, die Lücken in den IOS-XR-Versionen 24.2.21, 24.4.2, 25.1.1, 25.1.2 und 25.2.1 geschlossen zu haben. Cisco gibt an, dass es für die folgenden Ausgaben keine Sicherheitsupdates gibt: 7.10, 7.11, 24.1, 24.3 und 24.4.

Softwareschwachstellen

Am gefährlichsten gilt eine DoS-Lücke (CVE-2025-20340 „hoch„), die sich in der Implementierung des Address Resolution Protocols (ARP) findet. An dieser Stelle können Angreifer ohne Authentifizierung das Managementinterface mit Anfragen überfluten, sodass Instanzen überlastet und nicht mehr nutzbar sind.

Setzen Angreifer erfolgreich an einer weiteren Schwachstelle (CVE-2025-20248 „mittel„) an, können sie .iso-Images manipulieren, die dann installiert werden. Dafür müssen sie aber eine große Hürde überwinden und bereits als Root-Nutzer an verwundbaren Systemen angemeldet sein.

Über die dritte Schwachstelle (CVE-2025-20159 „mittel„) können Angreifer Access Control Lists (ACL) umgehen.

Liste nach Bedrohungsgrad absteigend sortiert:

(des)

Datenschutz & Sicherheit

Docker Desktop: Windows-Installer für Ausführung von Schadcode anfällig

Der Windows-Installer von Docker Desktop lässt sich falsche DLLs unterschieben. Die Entwickler steuern mit einer aktualisierten Software-Version gegen.

Weiterlesen nach der Anzeige

Die Schwachstelle verpasst nur knapp die Einstufung als kritisches Risiko. „Docker Desktop Installer.exe ist aufgrund einer unsicheren DLL-Suchreihenfolge für eine DLL-Injektion anfällig“, steht in der Schwachstellenbeschreibung. „Der Installer sucht nach benötigten DLLs im Download-Ordner der Nutzer, bevor er Systemverzeichnisse prüft, was lokale Rechteausweitung durch das Platzieren bösartiger DLLs ermöglicht“ (CVE-2025-9164 / EUVD-2025-36191, CVSS 8.8, Risiko „hoch„).

Docker schließt die Lücke mit Version 4.49.0. Die Release-Notes zur neuen Version weisen auf die Sicherheitslücke hin. Weitere Neuerungen umfassen etwa, dass „Docker Debug“ nun kostenlos für alle User nutzbar ist. Natürlich darf KI nicht fehlen, nun macht Docker cagent in Docker Desktop verfügbar, womit sich KI-Agenten erstellen, verwalten und teilen lassen sollen; cagent gilt jedoch noch als experimentell.

Aktualisierte Komponenten und Fehlerkorrekturen

Das aktualisierte Installationspaket enthält zudem aufgefrischte Komponenten: Docker Engine ist in Version 28.5.1 an Bord, Docker Compose in Fassung 2.40.2. Das Nvidia Container Toolkit ist auf Stand 1.17.9. Docker Debug lässt sich in Version 0.0.45 einsetzen.

Zu den Fehlerkorrekturen gehört, dass Docker Desktop jetzt keine abgelaufenen Proxy-Passwörter mehr nutzt, während es auf die Eingabe eines neuen Passworts wartet. Eine Fehlermeldung zu „chown“ beim Start von Docker Debug ist nun ebenfalls passé. Unter macOS konnte der Start von Kubernetes hängen bleiben, wenn andere Kubernetes-Kontexte bereits aktiv waren. Sofern eine Rosetta-Installation abgebrochen wird oder fehlschlägt, deaktiviert Docker Desktop Rosetta nun.

Für die Installation ist nun Mindestvoraussetzung macOS Sonoma (Version 14) oder neuer. In den Release-Notes weisen die Docker-Entwickler zudem darauf hin, dass die Unterstützung für Windows 10 21H2 sowie Windows 11 22H2 ausgelaufen ist. Ab dem kommenden Release ist mindestens Windows 10 22H2 oder Windows 11 23H2 für die Installation erforderlich.

Weiterlesen nach der Anzeige

Zuletzt haben die Entwickler im August eine kritische Sicherheitslücke in Docker Desktop geschlossen. Die ermöglichte bösartigen Akteuren, auf das Host-System zuzugreifen.

(dmk)

Datenschutz & Sicherheit

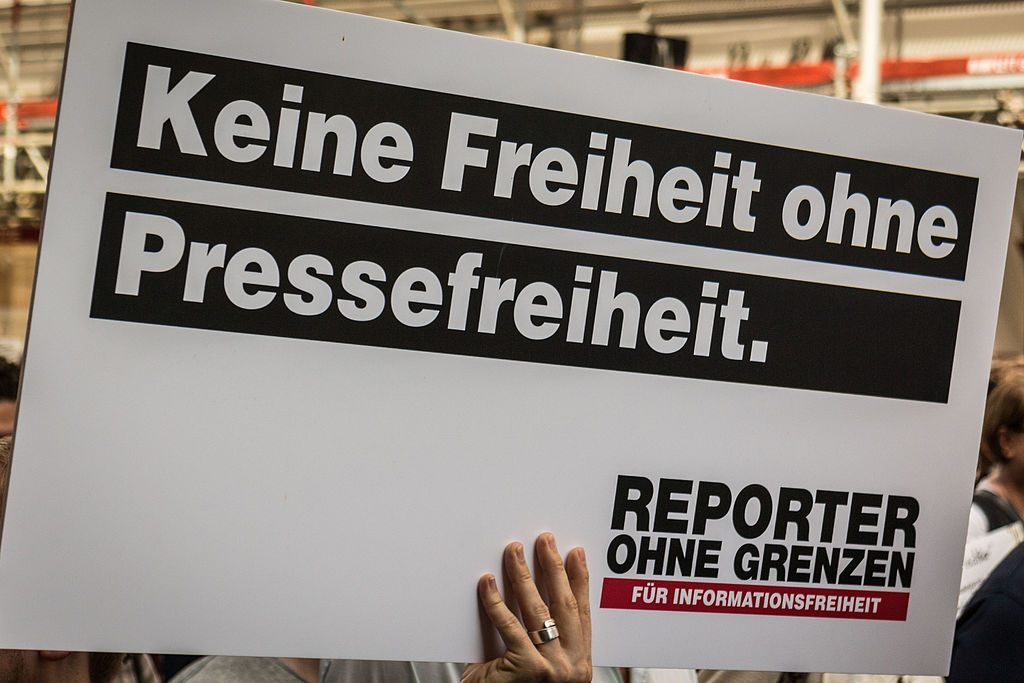

Netzpolitischer Abend zum Thema Pressefreiheit

Vor zehn Jahren wurde netzpolitik.org das Ziel eines Angriffs auf die Pressefreiheit. Wegen der Veröffentlichung geheimer Dokumente zettelte der damalige Chef des Verfassungsschutzes ein Ermittlungsverfahren wegen Landesverrats an. Der Generalbundesanwalt ermittelte und die Redaktion musste Überwachungsmaßnahmen fürchten. Nach einer großen Welle der Solidarität wurden die Ermittlungen eingestellt und netzpolitik.org ging gestärkt aus der „Affäre Landesverrat“ hervor.

Das denkwürdige Jubiläum nehmen wir zum Anlass für einen gemeinsamen Netzpolitischen Abend mit der Digitalen Gesellschaft zum Thema Pressefreiheit. Unter der Moderation von Anna Biselli, Co-Chefredakteurin bei netzpolitik.org, tragen fünf Journalist*innen und Menschenrechtsverteidiger*innen ihre Einschätzung zur weltweiten Lage der freien Presse vor. Der 151. Netzpolitische Abend der Digitalen Gesellschaft findet am 4. November in der c-base Berlin oder im Stream statt. Der Eintritt ist kostenlos und alle Interessierten sind herzlich eingeladen!

Das Programm

Alena Struzh und Katharina Viktoria Weiß, Reporter ohne Grenzen: Pressefreiheit weltweit

Von autoritären Regimen und Überwachung: Die Journalistinnen teilen eine Bestandsaufnahme der weltweiten Pressefreiheit und ihrer Herausforderungen.

Philipp Frisch und Lisa-Marie Maier, Human Rights Watch: Pressefreiheit in Afghanistan

Dokumentierte Gewalt und Zensur: Ein Vortrag über die zunehmenden Bedrohungen für afghanische Journalist*innen, darunter auch Abschiebungen.

Joschka Selinger, Gesellschaft für Freiheitsrechte: Pressefreiheit in Deutschland

Kein Wohlfühlklima: Joschka Selinger berichtet über den steigenden Druck auf die deutsche, freie Presse anhand von aktuellen Fällen.

Die c-base befindet sich in der Rungestraße 20, 10179 Berlin. Einlass ist ab 19:15 Uhr, los gehts um 20 Uhr. Für alle, die nicht vor Ort dabei sein können, gibt es einen Live-Stream ab 20:15 auf c-base.org. Der Eintritt ist frei.

Datenschutz & Sicherheit

Cybercrime-Konvention: Menschenrechtsverletzungen über Grenzen hinweg

Die UN-Cybercrime-Konvention wurde am Samstag in Hanoi symbolisch unterzeichnet. UN-Generalsekretär António Guterres gab sich die Ehre: In einer feierlichen Zeremonie in der vietnamesischen Hauptstadt wurde der internationale Vertrag mit den Unterschriften der Staaten versehen, die damit das politische Signal geben, die Konvention unterstützen zu wollen.

Rechtlich verbindlich ist das nicht. Denn erst durch eine Ratifikation können die jeweiligen nationalen Parlamente einer Konvention Geltung verschaffen. Für die Cybercrime-Konvention sind dafür mindestens vierzig Ratifikationen bis 31. Dezember 2026 notwendig. Neunzig Tage danach tritt sie in Kraft. Dass Parlamente in vierzig Staaten zustimmen, ist schon wegen der zahlreichen Unterschriften in Hanoi sehr wahrscheinlich, aber der Zeitpunkt des Inkrafttretens hängt von den verschiedenen parlamentarischen Gepflogenheiten in den Ländern ab.

Europa uneins

Deutschland hat bei der Unterzeichnungszeremonie in Hanoi seine Unterschrift nicht auf den Vertrag gesetzt, plant das aber dem Vernehmen nach in der Zukunft. Die Frage ist jedoch, wann dieser Zeitpunkt kommen wird, denn ob ein Staat nach Monaten, Jahren oder Jahrzehnten ratifiziert, ist ihm selbst überlassen. Die Europäische Union war aber unter den Unterzeichnern, was als politisches Signal bedeutsam ist. Der konservative ÖVP-Politiker und EU-Kommissar für Inneres und Migration Magnus Brunner nannte das Abkommen einen „Meilenstein“, der die weltweite Zusammenarbeit im Kampf gegen Cyberkriminalität stärke.

Die EU-Kommission teilte heute in einer Pressemeldung mit, dass der Kampf gegen Cyberkriminalität für die EU eine Priorität sei und der UN-Vertrag die Fähigkeit der EU verbessere, international gegen solche Verbrechen vorzugehen. Nach der Unterzeichnung wird nun der EU-Rat über das Abkommen beraten und über den Abschluss entscheiden, wozu auch die Zustimmung des Europäischen Parlaments erforderlich wäre.

Die europäischen Staaten, die in Hanoi unterzeichnet haben und damit ein Signal setzen, die Konvention ratifizieren zu wollen, sind nach Informationen von netzpolitik.org die Slowakei, Österreich, Belgien, Tschechien, Frankreich, Griechenland, Irland, Luxemburg, Polen, Portugal, Slowenien, Spanien und Schweden als EU-Mitgliedsstaaten sowie das Vereinigte Königreich. Europa ist sich also uneins, denn viele kleinere Staaten und einige große Staaten wie eben Deutschland oder Italien, aber auch die Niederlande oder Nicht-EU-Mitglied Schweiz fehlen auf der Unterzeichnerliste.

72 Unterzeichner-Staaten

Nicht überraschend: China und Russland sind als langjährige Unterstützer auf der Liste der insgesamt 72 Unterzeichner-Staaten. Russland hatte den UN-Vertrag vor Jahren sogar initiiert.

Die Vereinigten Staaten hingegen haben nicht unterschrieben. Ohne eine US-Beteiligung wäre die UN-Konvention aber ein weitaus weniger wirksames Abkommen. Ob sie den Vertrag ratifizieren und damit auch einwilligen, Daten nach den Maßgaben der Konvention herauszugeben, bleibt eine offene Frage.

Denn darum geht es in dem UN-Vertrag im Kern: Daten. Im Kampf gegen das organisierte Verbrechen und eine nur vage definierte „Computerkriminalität“ werden durch den Vertrag nämlich weitreichende Überwachungsmaßnahmen und Kooperationen beim Austausch von Daten vorgeschrieben. Die umfangreichen Datensammlungen und die internationalen Datenzugriffsmöglichkeiten werden vor allem kritisiert, weil längst nicht in allen Staaten hinreichende Menschenrechtsstandards und rechtliche Schutzmaßnahmen existieren, die Missbrauch verhindern oder zumindest aufdecken könnten. Unabhängige Gerichte, Datenschutzgarantien oder auch nur Verhältnismäßigkeitsprüfungen sind zwar in vielen Demokratien etabliert, aber eben keine weltweiten Standards.

David Kaye, der ehemalige UN-Sonderberichterstatter für Meinungsfreiheit, nannte den UN-Vertrag vor der Abstimmung in der UN-Generalversammlung im Dezember letzten Jahres „äußerst mangelhaft, sowohl in seiner Formulierung als auch in seiner Substanz“. Es sei für ihn und für viele Beobachter „schockierend, dass demokratische Staaten ihn unterstützen“ würden.

„Der Vertrag soll einen umfassenden Zugang zu Daten schaffen“

Alarmierend breite Zustimmung

Die internationalen Menschenrechts- und Digitalrechte-Organisationen, die das Zustandekommen des UN-Vertrages fünf Jahre kritisch begleitet haben, äußern sich in einem gemeinsamen Statement weiterhin ablehnend zu dem Abkommen.

Sie rufen die Staaten auf, von der Ratifikation abzusehen, um den Vertrag nicht in Kraft treten zu lassen. Sie erwarten von allen die Menschenrechte achtenden Staaten, ihre Unterstützung des UN-Abkommens zumindest solange zurückzuhalten, bis garantiert ist, dass alle Unterzeichnerstaaten der Konvention wirksame Schutzmaßnahmen und rechtliche Garantien umsetzen. Nur so könnten Menschenrechtsverletzungen in der Praxis verhindert werden.

Die 16 unterzeichnenden Organisationen, darunter Human Rights Watch, die Electronic Frontier Foundation, Privacy International, epicenter.works und Access Now drücken nochmals ihre tiefe Besorgnis über die UN-Cybercrime-Konvention aus, weil sie „grenzüberschreitende Menschenrechtsverletzungen begünstigen“ würde. Die Konvention enthalte keine ausreichenden Menschenrechtsschutzbestimmungen, die sicherzustellen würden, dass die Bemühungen zur Bekämpfung der Cyberkriminalität auch mit einen angemessenen Schutz der Menschenrechte einhergehen. Wichtige Rechtsgrundsätze seien nicht genügend vorgeschrieben worden.

Cybercrime

Wir berichten über die politische Seite des Cybercrime. Unterstütze uns dabei!

Auch Tanja Fachathaler, die zusammen mit anderen Organisationen für die österreichische Digital-NGO epicenter.works jahrelang die Verhandlungen begleitete, äußert sich gegenüber netzpolitik.org weiterhin ablehnend. Dass so viele Staaten nun symbolisch unterzeichnet hätten, sei besorgniserregend:

Die breite Zustimmung der Staaten zur Cybercrime-Konvention in Hanoi ist alarmierend. Wir halten an unserer Kritik an dem Vertrag fest: Durch seine teils fehlenden, teils lückenhaften Sicherheitsbestimmungen öffnet er das Tor zu Menschenrechtsverletzungen und Missbrauch der Kooperationsmechanismen, die im Vertrag geschaffen werden.

Die „Verfolgung kritischer Stimmen“ sei eine „reale Gefahr“, die durch die Konvention noch verstärkt werden könnte. Die politische Opposition, aber auch Medienvertreter und IT-Sicherheitsexperten seien von den Regelungen des Abkommens bedroht. Sollte es trotzdem in Kraft treten, fordert Fachathaler gegenüber netzpolitik.org, dass es „dringend geboten“ sei, „dass die Anwendung der Bestimmungen im Einklang mit internationalen Menschenrechtsstandards“ stehe. Es sei zudem „essentiell, die Zivilgesellschaft in die Implementierung des Vertrags einzubinden“.

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenDer ultimative Guide für eine unvergessliche Customer Experience

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenAdobe Firefly Boards › PAGE online

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenRelatable, relevant, viral? Wer heute auf Social Media zum Vorbild wird – und warum das für Marken (k)eine gute Nachricht ist

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

UX/UI & Webdesignvor 1 Woche

UX/UI & Webdesignvor 1 WocheIllustrierte Reise nach New York City › PAGE online

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenEventSourcingDB 1.1 bietet flexiblere Konsistenzsteuerung und signierte Events

-

UX/UI & Webdesignvor 1 Monat

UX/UI & Webdesignvor 1 MonatFake It Untlil You Make It? Trifft diese Kampagne den Nerv der Zeit? › PAGE online

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenGalaxy Tab S10 Lite: Günstiger Einstieg in Samsungs Premium-Tablets