Datenschutz & Sicherheit

Abhören von Mobiltelefonen mit Radartechnik und KI möglich

Einem Team von Informatikern der Penn State University ist es gelungen, Mobiltelefongespräche mittels eines Millimeterwellenradars abzuhören. Das Radar erfasst die Vibrationen an der Oberfläche des Handys, die beim Sprechen entstehen. Die Entschlüsselung der Vibrationsmuster übernimmt eine Künstliche Intelligenz (KI).

Bereits 2022 hatten die Forscher ein ähnliches Verfahren angewendet, um Gespräche abzuhören, die mit einem Mobiltelefon geführt werden. Damals war jedoch die Abhörleistung niedriger. Das System erreichte eine Genauigkeit von 83 Prozent bei nur zehn vordefinierten Schlüsselwörtern.

Das nun entwickelte Verfahren kann mehr Wörter entschlüsseln. Verwendet wird dazu ein Millimeterwellen-Radarsensor. Die Technik wird etwa in autonomen Fahrzeugen neben Lidar verwendet, um Abstände einschätzen zu können. Bei der Abhörtechnik werden damit kleine Vibrationen erfasst, die an der Geräteoberfläche eines Mobiltelefons durch die Sprache entstehen. Die Daten sind jedoch qualitativ eher minderwertig, wie die Forscher in ihrer Studie „Wireless-Tap: Automatic Transcription of Phone Calls Using Millimeter-Wave Radar Sensing“ schreiben, die in den Proceddings der Sicherheitskonferenz ACM WiSec 2025 erschienen ist. Die sehr stark verrauschten Daten müssen daher interpretiert werden können.

Transkription durch KI

Dazu verwenden die Wissenschaftler das Open-Source-KI-Spracherkennungsmodell Whisper. Eigentlich dient Whisper dazu, eindeutige Audiodaten zu transkribieren. Die Forscher wendeten eine Low-Rank-Adaption-Technik des Maschinellen Lernens an, um Whisper für die Interpretation der Radardaten zu trainieren. So mussten die Wissenschaftler das Spracherkennungsmodell nicht von Grund auf neu erstellen.

Das so speziell abgestimmte KI-Modell konnte aus den Daten Transkriptionen für einen Wortschatz von bis zu 10.000 Wörtern erstellen. Die Genauigkeit betrug dabei 60 Prozent. Insgesamt ist das eine deutliche Verbesserung gegenüber dem Verfahren von 2022, das nur zehn Wörter erkennen konnte. Das Abgehörte muss aber auch beim neuen System in den Kontext gestellt, gegebenenfalls interpretiert und korrigiert werden. Das ist ebenfalls bei Abhörverfahren durch Lippenlesen so, bei dem nur zwischen 30 Prozent und 40 Prozent der gesprochenen Wörter erfasst werden. In den Kontext gebracht, ergibt sich aber ein hohes Sprachverständnis.

Das Abhörsystem per Radar und KI funktioniert derzeit nur in einer Entfernung bis zu 6 m. Die Wissenschaftler möchten mit ihren Forschungsergebnissen darauf aufmerksam machen, wie einfach Schwachstellen von Angreifern ausgenutzt und sensible Informationen abgehört werden können. Sie wollen deshalb künftig ihr Augenmerk auf mögliche Abwehrmaßnahmen richten.

(olb)

Datenschutz & Sicherheit

Breakpoint: Individuell uniform

Soziale Medien leben von Wiederholung. Der Algorithmus belohnt, was schon funktioniert hat, und macht es sichtbarer. Wer mithalten will, muss nachahmen. Das Versprechen von TikTok und Instagram klingt zunächst nach Freiheit: Jeder kann alles sein, jederzeit. Doch was wir tatsächlich sehen, sind dieselben Sounds, dieselben Outfits, dieselben Witze. Der Versuch, einzigartig zu sein, mündet in Uniformität.

Wer in sozialen Medien unterwegs ist, der kann sich jeden Tag eine neue Box aussuchen, in die er hineinpasst oder von der er sich abgrenzen möchte: Kleidungstrends werden aufs Genaueste benannt, Verhaltensweisen und Charaktereigenschaften werden kategorisiert, klassifiziert und anderen zur Schau gestellt, damit sie es bewerten. So sollen wir etwa „clean Girls“ oder „messy Girls“, Person „Type A“ oder „Type B“ sein. Deine Kategorie darfst du dir selbst aussuchen – solange du dich jener Kästen bedienst, die bereits existieren.

Diese Kategorien klingen nach Selbstverwirklichung, nach der Möglichkeit, sich neu zu erfinden. Tatsächlich aber sind sie Schablonen. Und wer eine Schablone wählt, landet zwangsläufig in der Masse derjenigen, die dieselbe gewählt haben.

Die Veralgorithmisierung von Trends

Das ist kein Wunder, denn die Algorithmen von Instagram und TikTok leben von Trends. Wo 2016 noch heute als peinlich betrachtete Bilder gepostet wurden – von der Klassenfahrt, dem misslungenen Kochversuch oder der Jugendparty, die um 5 Uhr morgens auf einem Aldi-Parkplatz endete -, da wiederholen heute hunderttausende Accounts den immer gleichen Content. Der gleiche Konversationsverlauf und die gleiche Storyline sind aber spätestens beim zweiten Video uninteressant. Und die immer gleiche Pointe verliert dann auch ihren Witz.

Auf diese Weise werden gerade auch typische Subkulturen zu Trends veralgorithmisiert. Jeder möchte anders sein und dadurch werden alle zunehmend gleicher. Wenn ich durch Berlin Neukölln laufe, tragen dort alle die gleichen abgelaufenen Adidas Sambas oder Retro-Lederstiefel, kombiniert mit einer 90s Trainingsjacke und irgendwie immer zu vielen Halsketten. In Köln Ehrenfeld sehen die Menschen genauso aus. Und in Hamburg Altona auch.

Sich davon zu befreien, ist in einer Zeit kaum möglich, in der große Teile unserer Freizeit und unseres Soziallebens im Konsum sozialer Medien und der Kommunikation darüber bestehen. Auch mir fällt das schwer. Diesen Text schreibe ich, während ich in einer 90s Trainingsjacke und Adidas Sambas im Zug sitze (auf dem Weg nach Hamburg Altona).

Der Drang zur Konformität

Dabei besteht in diesem Drang zur Konformität ein Widerspruch zum neoliberalen Werbeversprechen sozialer Medien: einem scheinbar schier unerschöpflichen Individualismus. In meiner letzten Kolumne schrieb ich darüber, dass Inhalte in sozialen Medien zunehmend suggerieren, wir sollten uns von der Gemeinschaft loslösen, nur noch unseren eigenen Selbstbedürfnissen nachgehen und dadurch immer freier, unabhängiger und individueller werden.

Doch ein solcher Individualismus scheitert an sich selbst. Wer einen Trend bricht, riskiert Unsichtbarkeit. Der Algorithmus bevorzugt, was schon funktioniert. Also belohnt er Wiederholung, Konformität, Kopie. Und so scrollen wir durch Feeds, in denen dieselben Songs, dieselben Outfits, dieselben Typisierungen endlos variieren, wie ein digitales Déjà-vu.

Während also alle immer individueller werden wollen – und das etwa durch vermeintliche Loslösung von sozialen Normen, Abnabelung von anderen und die Übernahme subkultureller Mode auszudrücken versuchen -, passen sie sich tatsächlich immer weiter stärker aneinander an. Weil sie alle das Gleiche tun. Dieser fehlgeschlagene Individualismus führt im Ergebnis zu immer mehr Anpassung.

Egal ob Vereinzelung oder trendige Konformität – selbstbestimmter werden wir dadurch nicht. Vielmehr bildet dieser als Individualismus gelabelte Widerspruch zwei Seiten der gleichen Medaille.

Wir sind ein spendenfinanziertes Medium

Unterstütze auch Du unsere Arbeit mit einer Spende.

Berechenbare Gleichförmigkeit

Diese Entwicklung ist sicher nichts völlig Neues an sich. Etwas anderes zu behaupten, wäre Kulturpessimismus. Schon immer gab es Trends, denen – insbesondere Jugendliche – in Massen gefolgt sind und die wenig später wieder verflogen waren. Und dennoch wirken soziale Medien in besonderer Weise als Katalysator ebenjener Kultur der Gleichförmigkeit. Nie zuvor waren wir so vernetzt wie heute. Und nie zuvor wurde Konformität so sehr mit Aufmerksamkeit belohnt.

All das geht so weit, dass selbst politische Subkulturen inzwischen vor allem als Stil und Trend wahrgenommen werden denn als politische Ausdrucksform. So etwa Punk oder Metal, die historisch immer gesellschaftskritisch waren und ihre Abneigung gegen die Mainstream-Gesellschaft und Mitte-Politik durch bewusst abweichende Musik und Mode gezeigt haben.

Heute wird auf Instagram und Co argumentiert, dass Punk nur eine von vielen Arten sei, sich zu kleiden – und bei der Politik solle man sich doch bitteschön raushalten. Dabei ist Punk nichts weniger als der innerliche und äußere Widerstand gegen das angeblich Altbewährte, soziale Ungleichheit und ein Bürgertum, das am liebsten das Handeln der Menschen vorhersehen und beherrschen können würde.

Diese neue Art der Konformität kommt Letzterem dabei nicht ungelegen. Wenn alle das Gleiche tragen, sich gleich verhalten und zumindest oberflächlich das Gleiche wollen, dann sind sie berechenbarer. Für einen Markt, der uns in der einen Woche Millionen Labubus und in der Woche darauf kiloweise Dubai-Schokolade verkaufen will. Selbstbestimmung und -verwirklichung werden so der Logik des Marktes unterworfen. Er produziert, kopiert und reproduziert das, was die Konsumenten der eigenen TikToks und Reels massenhaft nachfragen.

Trends zu folgen, ist verständlich. Ich tue das auch. Die Person neben mir im Zug tut es. Und du wahrscheinlich auch. Das ist völlig in Ordnung. Nur eines wäre verfehlt: Diese Uniformität individuell zu nennen.

Datenschutz & Sicherheit

Die Woche, in der Trump die Antifa zur Terrorgruppe erklärte

Liebe Leser*innen,

jetzt bin ich also Terrorist. Zumindest laut Donald Trump. Der hat nämlich diese Woche „die Antifa“ in den USA als terroristische Organisation eingestuft. Ungarns Ministerpräsident Viktor Orbán hat bereits angekündigt, dass dies auch in seinem Land gelten soll. Das niederländische Parlament will auf Antrag von Geert Wilders eine entsprechende Einstufung prüfen. Die AfD-Co-Vorsitzende Alice Weidel forderte sie 2024 auch für Deutschland.

Trump schwadroniert davon, dass die Antifa eine Organisation sei. Aber Antifa ist keine Organisation, schon gar keine nationale. Antifa ist eine internationale Bewegung, die alle umfasst, die sich gegen Faschismus einsetzen – antifaschistisch eben. Faschismus bezeichnet etwa nationalistische Bewegungen, die autoritäre Regimes errichten wollen, die nach innen Minderheiten verfolgen und nach außen militaristische Strategien.

Trump, Orbán und Weidel eint mindestens die nationalistische Orientierung und der Kampf gegen Minderheiten. Wohl deshalb sehen sie „die Antifa“ als Feind. Anti-Demokrat*innen haben in der Vergangenheit immer wieder gezeigt, dass sie am liebsten alle aus dem Weg schaffen würden, die sich ihren autoritären Träumen in den Weg stellen.

Antifa, das sind nicht nur die schwarzvermummten Demospitzen. Jeder Mensch, der Demokratie und Rechtsstaat liebt, sollte Antifa sein und sich dem aufkeimenden Faschismus entgegenstellen. 1932, vor 93 Jahren, gründeten Menschen die Antifaschistische Aktion, weil sie die Gräuel der Nazis vor deren Machtergreifung vorausahnten. Sie wollten den Aufstieg des Faschismus verhindern.

Antifa, das waren die Geschwister Scholl, die US-amerikanischen Soldaten, die in der Normandie landeten, und die Menschen, die Verfolgte versteckten und unterstützten. Antifa ist heute das Bundesverfassungsgericht, wenn es Grundrechte hochhält. Antifa ist nach Selbstaussage auch der Verfassungsschutz Niedersachsen und Antifa sind alle Menschen, die auf Anti-Nazi-Demos gehen. Antifa bin auch ich – weil ich verhindern will, dass den Rechtsextremen, falls sie an die Macht kommen, ein hochentwickelter Überwachungsapparat schlüsselfertig ausgehändigt wird.

Ich kämpfe gegen Videoüberwachung, Netzsperren und all die anderen Kontrollwerkzeuge nicht zuletzt deshalb, weil ich autoritären und totalitären Bestrebungen die Waffen nehmen oder gar nicht in die Hand geben will, die diese zur Kontrolle und Gleichschaltung der Bevölkerung benötigen. Weil ich eine offene und freie Gesellschaft will.

Was die historischen Nazis an Leid über die Welt gebracht haben, ist unfassbar. Das darf sich niemals wiederholen. Deshalb bin ich Antifaschist, deshalb bin ich Antifa.

Martin

Wir sind ein spendenfinanziertes Medium

Unterstütze auch Du unsere Arbeit mit einer Spende.

Datenschutz & Sicherheit

Neues aus dem Fernsehrat (113): Hass und Zusammenhalt

Die letzte Sitzung des ZDF-Fernsehrats fand am Ende einer Woche statt, die für das ZDF besonders herausfordernd war: Dunja Hayali wurde für die Anmoderation eines Beitrags zur Ermordung Charlie Kirks tagelang mit Beleidigungen, Mord- und Vergewaltigungsdrohungen überzogen. Der ehemalige US-Botschafter in Deutschland, Richard Grenell, forderte aufgrund der journalistischen Einordnung Charlie Kirks durch Elmar Theveßen den Entzug seines US-Visums. Und die US-Regierung hat angekündigt, dass Visa für Journalist:innen zukünftig nur noch 240 Tage gelten sollen – üblich sind bisher fünf Jahre.

Es ist deshalb ein sehr wichtiges Zeichen, dass der Fernsehrat – mit all seiner politischen und gesellschaftlichen Vielfalt – die Angriffe auf Dunja Hayali und Elmar Theveßen in der Sitzung am vergangenen Freitag einstimmig verurteilt hat. In der gemeinsamen Erklärung betonte er außerdem, dass Pressefreiheit „für die Demokratie ein unverhandelbares Gut“ ist. Auch zu den kürzeren Visa-Laufzeiten äußerte sich der Rat deutlich. Er schloss sich dem Appell einer Reihe deutscher Intendanten (von ARD und ZDF bis zu ProSiebenSat.1) an: Die Bundesregierung soll sich auf diplomatischem Weg gegen die geplanten Änderungen aussprechen.

Es war für mich eine ereignisreiche erste Sitzung. Denn ab jetzt darf ich – entsandt vom Chaos Computer Club, D64 – Zentrum für Digitalen Fortschritt, eco – Verband der Internetwirtschaft und media berlinbrandenburg – den Bereich „Internet“ im ZDF-Fernsehrat vertreten. Ich trete damit die Nachfolge von Leonhard Dobusch (Juli 2016 bis Juni 2022, danach noch bis Mai 2025 im ZDF-Verwaltungsrat) und Laura Kristine Krause (Juli 2022 bis Juli 2025) an, die in der Vergangenheit auch diese Kolumne verantwortet haben.

Anonymität als Schutz für marginalisierte Gruppen

Mich beschäftigen ganz besonders der Hass und die Gewaltandrohungen, die Dunja Hayali in den großen sozialen Online-Plattformen entgegenschlagen. Gleichzeitig ist die breite Solidarität von weiten Teilen der Bevölkerung, der Politik und von Kolleg:innen ein Zeichen der Hoffnung.

Wir setzen uns bei D64 seit langem dafür ein, dass der digitale öffentliche Raum, in dem für unsere Demokratie zentrale Debatten ausgetragen werden, sicherer gestaltet werden muss. Zur Verbesserung der Strafverfolgung im Internet, auch der Anzeigemöglichkeiten für Betroffene, haben wir schon vor Jahren das Konzept der Login-Falle entwickelt. Das wurde sogar in den Koalitionsvertrag der früheren Ampel-Regierung aufgenommen, dann aber mangels politischem Willen nie umgesetzt.

Stattdessen werden immer wieder Forderungen nach autoritären Maßnahmen laut – sei es die anlasslose Vorratsdatenspeicherung von IP-Adressen oder Identifizierungspflichten für soziale Netzwerke. Dabei profitieren von der grundsätzlichen Möglichkeit der Anonymität im Internet ganz besonders Personen aus marginalisierten Gruppen, die sonst Hass und Repressalien befürchten müssen.

Auch eine Studie der Universität Zürich aus dem Jahr 2016 fand keine Belege dafür, dass Anonymität im Internet zu mehr Hass führt – im Gegenteil. Als besonders aggressiv stellten sich in der Datenanalyse Nutzerkonten heraus, die unter ihrem bürgerlichen Namen agieren.

Demokratische Alternativen für digitale öffentliche Räume

Was wir stattdessen brauchen, sind Alternativen zu den Big-Tech-Plattformen „gütiger Diktatoren“ des Silicon Valleys, die gemeinsam mit der Trump-Regierung derzeit eine Regierungsform aufbauen, die unter anderem vom Philosophen Rainer Mühlhoff als „neuer Faschismus“ bezeichnet wird. Diese Alternativen sollten der Konzentration von Macht durch einen dezentralen Aufbau strukturell entgegenwirken, staatsfern organisiert sowie gemeinwohlorientiert sein und die Vielfalt unserer Gesellschaft abbilden.

Vielversprechende Ansätze wie das Fediverse mit seinem bekanntesten Vertreter Mastodon gibt es bereits. Damit sich solche Alternativen durchsetzen können, braucht es aber noch deutlich mehr – ideelle wie finanzielle – Unterstützung durch relevante Akteure, die hohe gesellschaftliche Akzeptanz besitzen. Akteure wie der öffentlich-rechtliche Rundfunk.

Das sehen nicht nur Forschende beispielsweise mit den „Digital Open Public Spaces“ in der Digital-Public-Value-Studie und Aktivist:innen so, sondern breite Teile der Bevölkerung.

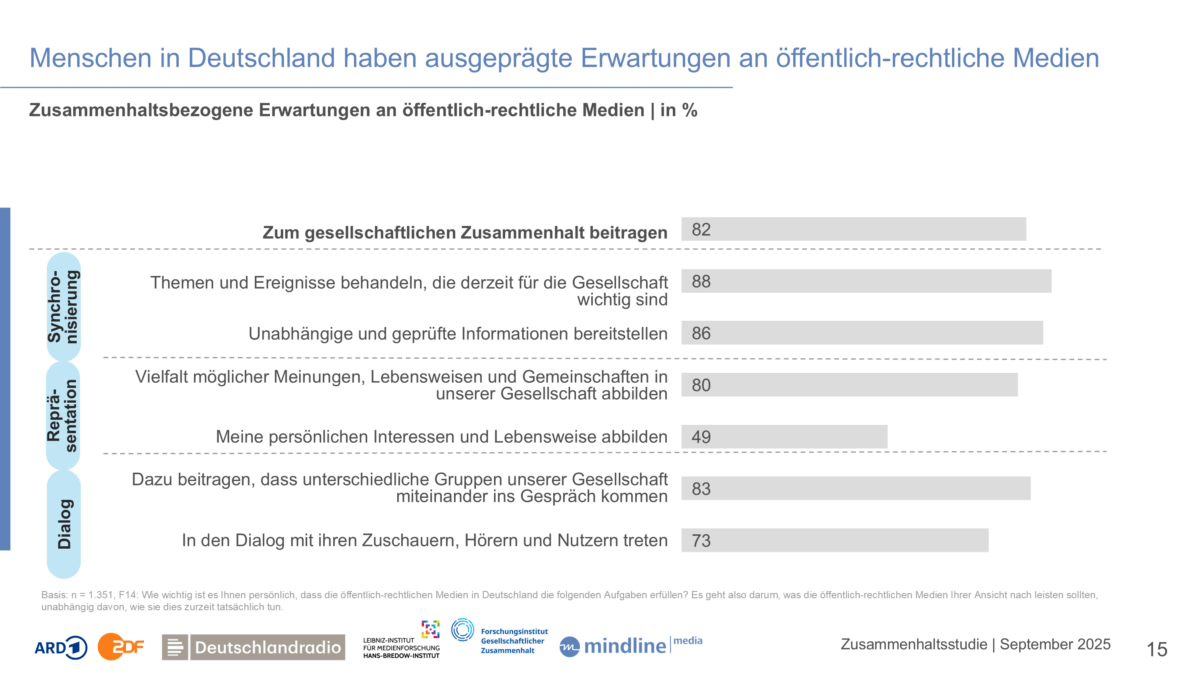

Dazu ist die „Zusammenhaltsstudie“ interessant, die ARD, ZDF und Deutschlandradio gemeinsam mit wissenschaftlichen Partnerinstitutionen durchgeführt und am vergangenen Mittwoch in Frankfurt vorgestellt haben. Laut der Erhebung äußern 83 Prozent der Befragten die Erwartung, dass öffentlich-rechtliche Medien dazu beitragen sollen, dass unterschiedliche Gruppen unserer Gesellschaft ins Gespräch kommen. 73 Prozent finden, dass öffentlich-rechtliche Medien im Dialog mit Nutzenden treten sollen.

Wir sind ein spendenfinanziertes Medium

Unterstütze auch Du unsere Arbeit mit einer Spende.

Vorbei sind also die Zeiten, in denen der öffentliche-rechtliche Rundfunk sich auf seine Rolle als „Sender“ beschränken kann. Menschen erwarten vielmehr, dass er Interaktion von Menschen untereinander und mit den Medien selbst ermöglicht.

Mit großem Vertrauen kommt große Verantwortung

Die besondere Verantwortung der Öffentlich-Rechtlichen ergibt sich auch aus mangelhaftem Vertrauen in andere Institutionen. So nehmen lediglich ein knappes Drittel der befragten Personen einen positiven Beitrag von kommerziellen Social-Media-Plattformen zum gesellschaftlichen Zusammenhalt wahr.

Besonders bitter ist die Umfrage für zwei traditionelle Massenorganisationen: Von allen genannten Einrichtungen ist der Beitrag von Parteien und Kirchen zum gesellschaftlichen Zusammenhalt laut der Umfrage am geringsten. Der Beitrag der Öffentlich-Rechtlichen zum gesellschaftlichen Zusammenhalt wird dagegen nach Sportvereinen, der Wissenschaft und dem Bundesverfassungsgericht als am höchsten eingeschätzt.

Das ZDF hat sich bereits auf den Weg gemacht, den digitalen Diskurs zu fördern: Der Public Spaces Incubator ist das zentrale Projekt, um sich gemeinsam mit internationalen Partnern vom reinen Sender zu einer Plattform des konstruktiven Austauschs zu entwickeln, ganz ohne Überwachungskapitalismus, Engagement-Farming und süchtig-machenden Algorithmen.

Diesen Sommer gab es im Rahmen der Frauen-Fußball-Europameisterschaft einen ersten Testlauf der ZDFspaces, ab Oktober ist die Ausweitung auf weitere Formate geplant. Die Ereignisse der letzten Wochen zeigen die Dringlichkeit, dass dieser Weg engagiert von den öffentlich-rechtlichen Medien weiterverfolgt wird. Er ist unsere beste Chance für eine demokratische Diskussionskultur im Netz.

-

UX/UI & Webdesignvor 1 Monat

UX/UI & Webdesignvor 1 MonatDer ultimative Guide für eine unvergessliche Customer Experience

-

UX/UI & Webdesignvor 4 Wochen

UX/UI & Webdesignvor 4 WochenAdobe Firefly Boards › PAGE online

-

Social Mediavor 1 Monat

Social Mediavor 1 MonatRelatable, relevant, viral? Wer heute auf Social Media zum Vorbild wird – und warum das für Marken (k)eine gute Nachricht ist

-

Entwicklung & Codevor 1 Monat

Entwicklung & Codevor 1 MonatPosit stellt Positron vor: Neue IDE für Data Science mit Python und R

-

Entwicklung & Codevor 4 Wochen

Entwicklung & Codevor 4 WochenEventSourcingDB 1.1 bietet flexiblere Konsistenzsteuerung und signierte Events

-

UX/UI & Webdesignvor 2 Wochen

UX/UI & Webdesignvor 2 WochenFake It Untlil You Make It? Trifft diese Kampagne den Nerv der Zeit? › PAGE online

-

Digital Business & Startupsvor 3 Monaten

Digital Business & Startupsvor 3 Monaten10.000 Euro Tickets? Kann man machen – aber nur mit diesem Trick

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenFirefox-Update 141.0: KI-gestützte Tab‑Gruppen und Einheitenumrechner kommen