Datenschutz & Sicherheit

HPE OneView: Kritische Lücke erlaubt Codeschmuggel aus dem Netz

In HPE OneView klafft eine kritische Sicherheitslücke, durch die Angreifer Schadcode einschleusen und ausführen können. Da das ohne vorherige Anmeldung aus dem Internet möglich ist, erhält die Schwachstelle die höchstmögliche Risikoeinstufung.

Weiterlesen nach der Anzeige

HPEs OneView dient zur zentralen Verwaltung von IT-Infrastrukturen wie Servern, Speichersystemen und Netzwerken. Die Schwachstellenbeschreibung vom Dienstag erörtert lediglich knapp: „Ein Remote-Code-Execution-Problem besteht in HPE OneView“ (CVE-2025-37164, CVSS 10.0, Risiko „kritisch“). Eine Sicherheitsmitteilung auf der HPE-Website ist kaum hilfreicher, nennt jedoch zumindest Randbedingungen: „Eine mögliche Sicherheitslücke wurde in der Hewlett Packard Enterprise OneView-Software erkannt. Die Schwachstelle könnte missbraucht werden, sie ermöglicht unauthentifizierten Nutzern aus dem Netz, Code aus der Ferne auszuführen“.

Worin die Schwachstelle konkret besteht und wie Angriffe aussehen könnten, erklärt HPE nicht. Betroffen sind jedoch alle Fassungen vor Version 11.00, die jüngst veröffentlicht wurde. HPE stellt sie im HPE-Software-Center zum Download bereit.

Hotfixes für ältere Versionen

Außerdem will HPE im Software-Center Hotfixes für ältere Versionen von OneView zwischen 5.20 und 10.20 zur Verfügung stellen. Der Hotfix muss nach einem Upgrade von OneView 6.60.xx auf 7.00.00 erneut angewendet werden, außerdem nach Anwenden von HPE Synergy Composer, ergänzt der Hersteller.

Aufgrund des Schweregrads der Sicherheitslücke sollten IT-Verantwortliche die Aktualisierung umgehend herunterladen und installieren.

Zuletzt mussten Admins eine hochriskante Sicherheitslücke in OneView für VMware vCenter mit Updates stopfen. Angreifer konnten dadurch ihre Nutzerrechte ausweiten und Befehle als Admin ausführen. Anfang 2024 gab es ebenfalls kritische Sicherheitslücken in HPE OneView, dort allerdings durch mitgelieferte Drittanbietersoftware wie den Apache HTTP-Server.

Weiterlesen nach der Anzeige

(dmk)

Datenschutz & Sicherheit

CISA warnt vor Angriffen auf Wing FTP

IT-Verantwortliche, die zum Übertragen von Daten auf Wing FTP setzen, sollten sicherstellen, einen aktuellen Stand der Software einzusetzen. Auf eine Sicherheitslücke in veralteten Versionen laufen derzeit Angriffe im Internet.

Weiterlesen nach der Anzeige

Davor warnt die US-amerikanische IT-Sicherheitsbehörde CISA. Sie hat die Schwachstelle in den „Known Exploited Vulnerabilities“-Katalog aufgenommen. Es handelt sich um eine Sicherheitslücke, die den lokalen Installationspfad der App offenbart, wenn Angreifer einen sehr langen Wert im UID-Cookie verwenden (CVE-2025-47813, CVSS4 5.3, Risiko „mittel“). Es ist unklar, wie Angreifer das konkret missbrauchen und in welchem Umfang. Derartige Informationen verrät die CISA nicht. Die Lücke liefert bösartigen Akteuren jedoch Informationen, mit denen sich der Missbrauch weiterer Schwachstellen bewerkstelligen lässt.

Die Sicherheitslücke wurde bereits Mitte vergangenen Jahres bekannt, zusammen mit einer Schwachstelle, die das Einschleusen von Schadcode aus dem Netz ermöglichte. Dazu war nicht einmal eine Anmeldung nötig (CVE-2025-47812, CVSS 10, Risiko „kritisch“). Im Juli vergangenen Jahres berichteten die IT-Forscher von Huntress, dass sie Angriffe auf diese Sicherheitslücke beobachtet haben.

Aktualisierte Software-Version

Die Schwachstellen betreffen Wing FTP vor der korrigierten Fassung 7.4.4, die seit vergangenem Mai verfügbar ist. Inzwischen ist sogar Version 8.1.2 von Wing FTP aktuell und steht auf der Download-Seite für Linux, macOS und Windows zum Herunterladen bereit. IT-Verantwortliche sollten auf diese Version migrieren, um gegebenenfalls weitere Sicherheitslücken zu stopfen und die Angriffsfläche zu reduzieren.

Datentransfer-Software steht derzeit bei Cyberkriminellen hoch im Kurs als Angriffsziel. Sie versuchen, über Schwachstellen in die IT von Unternehmen einzubrechen und Daten abzugreifen. In der Folge erpressen sie die Unternehmen dann: Bei Zahlung eines Lösegelds würden sie die Daten löschen; ohne Zahlung drohen sie, die Daten zu veröffentlichen. Die Cybergang Cl0p wurde etwa dadurch bekannt, dass sie eine Sicherheitslücke in der Datentransfer-Software MOVEit missbraucht hat, um in die IT hunderter Unternehmen einzubrechen und dort Daten zu kopieren.

(dmk)

Datenschutz & Sicherheit

DoS-Attacken auf IBM SPSS Collaboration and Deployment Services möglich

Angreifer können Systeme mit IBM SPSS Collaboration and Deployment Services attackieren und unter anderem DoS-Zustände auslösen. Ansatzpunkte sind mehrere Sicherheitslücken in diversen Komponenten, die die Analyse- und Automationssoftware nutzt.

Weiterlesen nach der Anzeige

Sicherheitsupdate installieren

Wie aus einer Warnmeldung hervorgeht, können Angreifer insgesamt neun Schwachstellen in js-yaml, minimatch und React Router ausnutzen. Davon sind fünf Lücken mit dem Bedrohungsgrad „hoch“ eingestuft. Daran können Angreifer etwa für DoS- (CVE-2026-26996) und XSS-Attacken (CVE-2026-21884) ansetzen. Bislang gibt es keine Berichte, dass die Lücken bereits ausgenutzt werden.

Admins sollten sicherstellen, dass die gegen die geschilderten Attacken gerüstete Version 9.0.0.0-IM-ScaDS-REPOSITORYSERVER-PSIRT-IF002 installiert ist.

(des)

Datenschutz & Sicherheit

Rekord an gemeldeten und gelöschten strafbaren Inhalten

Die Beschwerdestelle des eco, bei der man illegale und jugendgefährdende Inhalte im Internet melden kann, feiert dieses Jahr ihr dreißigjähriges Jubiläum. Sie ist fast so alt wie der Internetwirtschaftsverband eco selbst, der 1995 gegründet wurde und heute etwa eintausend Mitgliedsunternehmen hat. Der Verband nennt seine Meldestelle ein „Erfolgsmodell“.

Das beweisen die Zahlen, die heute im Jahresbericht der Meldungen vorgestellt wurden. Die Bilanz der eco-Meldestelle legt den Fokus auf die gemeldeten Missbrauchsdarstellungen von Kindern, die den weit überwiegenden Teil (93 Prozent) aller 51.359 eingegangenen Beschwerden betrafen. Der Betreiber der Beschwerdestelle arbeitet in der Bekämpfung dieser sogenannten CSAM-Inhalte permanent und aktiv mit Strafverfolgungsbehörden zusammen.

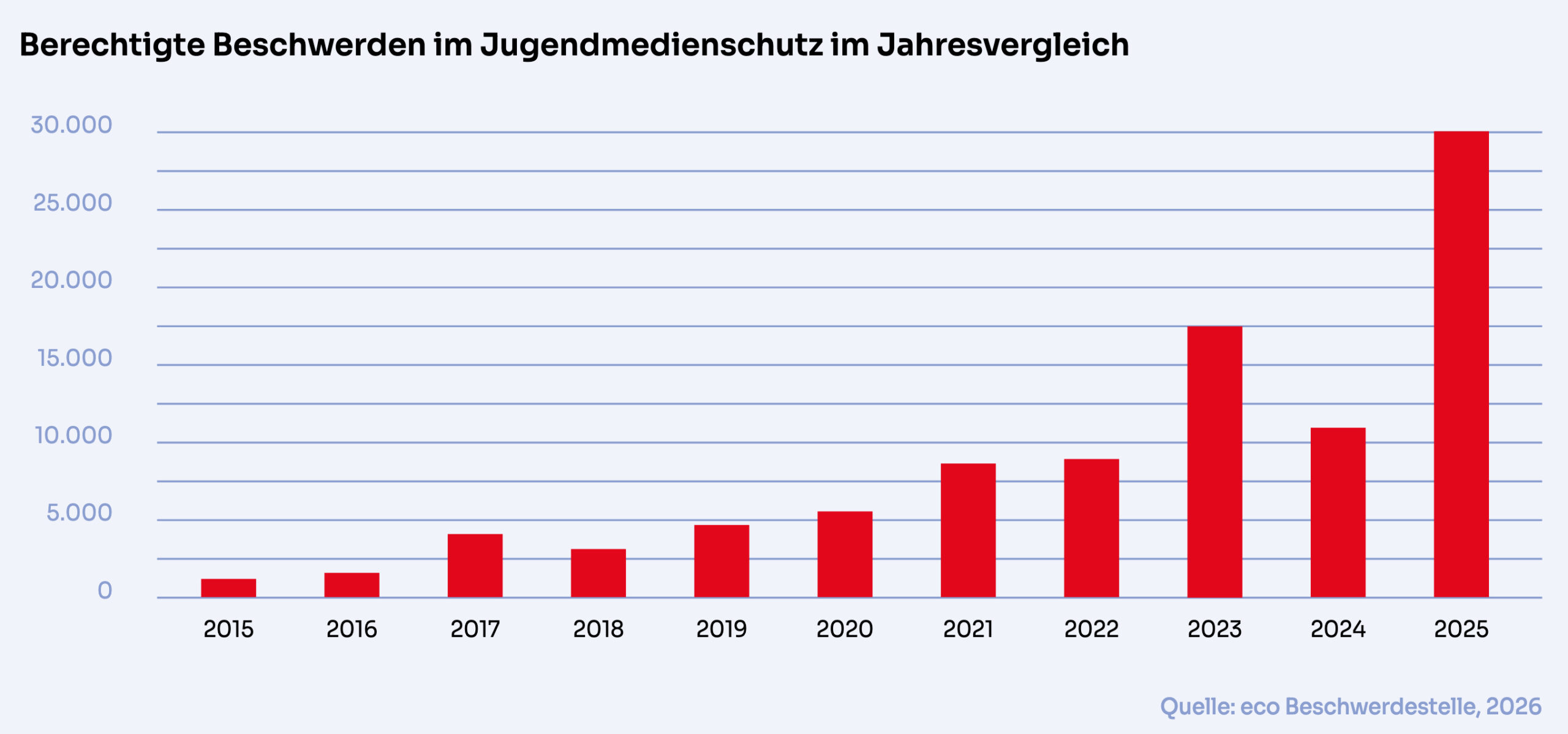

Ein neuer Höchststand von mehr als 30.000 rechtswidrigen Internetinhalten konnte aus dem Netz getilgt werden. Bei kinderpornographischen Inhalten berichtet eco von einer sehr hohen Gesamterfolgsquote von 99,51 Prozent. Im Inland wurde eine 100-Prozent-Erfolgsquote erreicht: Sämtliche der gemeldeten Inhalte mit Missbrauchsdarstellungen, die in Deutschland gehostet wurden, konnten entfernt werden.

CSAM

Wir berichten seit Jahren unter dem Stichwort CSAM (Child Sexual Abuse Material) über politische Vorhaben im Kampf gegen Missbrauchsdarstellungen von Kindern. Unterstütze unsere Arbeit!

Jeder einzelne an die Meldestelle in Köln herangetragene Fall werde geprüft, berichtete Alexandra Koch-Skiba, Leiterin der Beschwerdestelle bei eco. Sind die gemeldeten Inhalte, etwa Bilder, Videos oder Texte, nach juristischer Prüfung strafbar, wird zum einen die schnelle Löschung beim Provider oder beim Plattformbetreiber in Angriff genommen und der Fall zum anderen den Strafverfolgungsbehörden zur Kenntnis gebracht.

Diesen doppelten Ansatz bei der Bekämpfung rechtswidriger Inhalte betont Alexander Rabe, Geschäftsführer von eco, bei der Vorstellung des Jahresberichts. Denn „Internetsperren sind immer umgehbar“, daher gelte für eco der Grundsatz „löschen statt sperren“. Statt strafbare Inhalte nur zu blockieren, sollen die Dateien also direkt an ihrer Quelle aus dem Netz entfernt werden. Im Nachgang prüfen Mitarbeiter auch, ob die Inhalte wirklich verschwunden sind.

30.035 strafbare Inhalte

Nicht alle Meldungen, die bei eco zum Jugendmedienschutz eingingen, waren rechtswidrig. Nach rechtlicher Prüfung blieben insgesamt 30.035 Fälle als „berechtigte Beschwerden“, also betrafen strafbare Inhalte.

Das ist ein neuer Rekord an berechtigten Fällen. Zugleich wurden aber auch fast 42 Prozent der eingegangenen Meldungen nach der Prüfung als unberechtigt bewertet. Das ist dann der Fall, wenn der Inhalt rechtlich nicht relevant oder nicht prüfbar oder aber ein Duplikat ist, also bereits bekannt und zum Zeitpunkt der Meldung schon in Bearbeitung ist. Auch Meldungen außerhalb des Zuständigkeitsbereiches der eco-Beschwerdestelle fallen darunter.

Hinweise zumeist aus dem INHOPE-Netzwerk

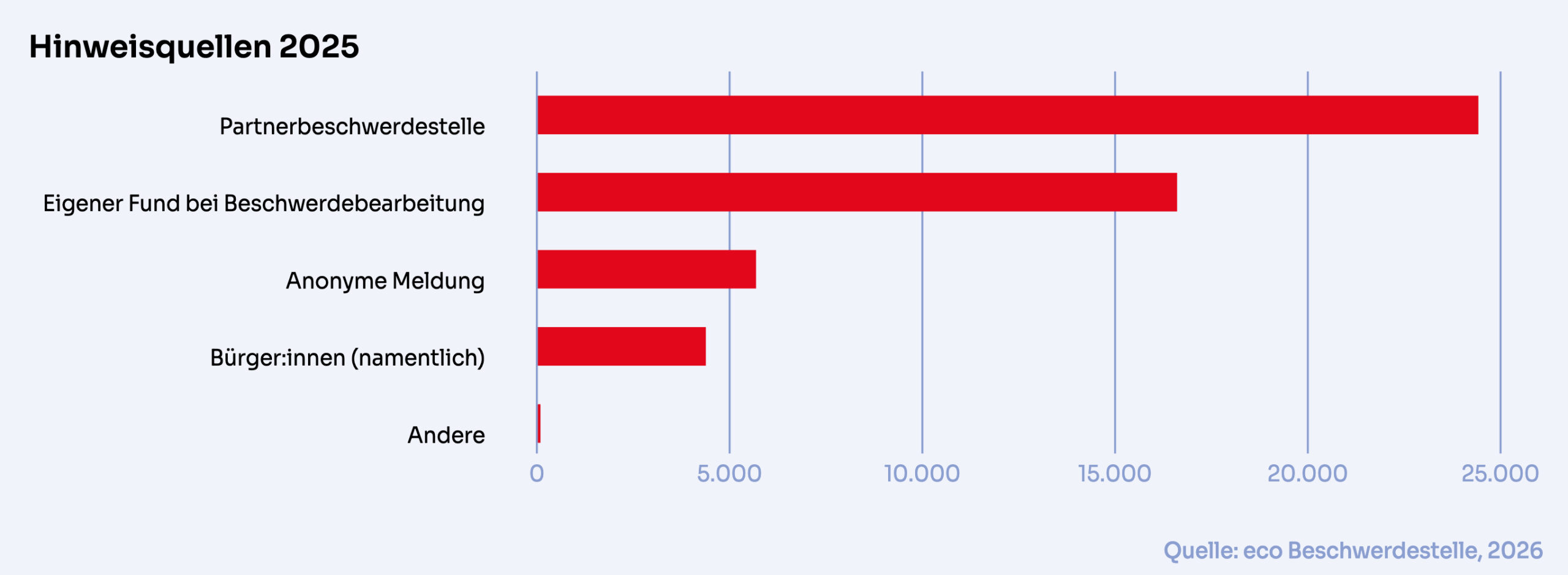

Ein sehr großer Teil aller Hinweise kam im vergangenen Jahr über INHOPE, die internationale Dachorganisation der Beschwerdestellen von fünfzig Ländern. 24.400 Fälle sind über diese Partnerbeschwerdestellen an eco gemeldet worden.

Meldungen, die nicht aus dem INHOPE-Netzwerk stammen und nicht bei der Beschwerdebearbeitung selbst aufgedeckt wurden, kamen überwiegend von dem Online-Meldeformular des Internetverbands. Das bietet – auf Wunsch anonym – die Möglichkeit, auf Inhalte hinzuweisen, die der jeweilige Hinweisgeber als rechtswidrig einschätzt.

Auch die Möglichkeit, Meldungen per E-Mail einzureichen, kann genutzt werden. Sogar per Brief gingen in wenigen Fällen tatsächlich Hinweise ein. In 5.727 Fällen sind Beschwerden im vergangenen Jahr anonym eingereicht worden.

Manuelle Prüfung nötig

Seit vielen Jahren betont eco seine erfolgreiche Beschwerdestellenarbeit. Doch schnelle Löscherfolge können nicht durchweg erreicht werden. In Deutschland dauert es im Schnitt viereinhalb Tage, bis ein rechtswidriger Inhalt gelöscht ist. Das ist eine Summe aus der Zeit für Eingang und Prüfung der Meldung an Werktagen und der Reaktionszeit der betroffenen Provider.

Zunehmende Verschleierungsmethoden oder auch Massenhinweise seien herausfordernd, so Koch-Skiba. Das bedeute einen enormen Zeitaufwand. Es könne vorkommen, dass „zeitweise alle mit der Hinweisbearbeitung betrauten Mitarbeitenden der Beschwerdestelle“ Massenmeldungen über mehrere Werktage hinweg vollständig abarbeiten, erklärt eco gegenüber netzpolitik.org.

Im vergangenen Jahr seien diese Massenhinweise aber nicht ganz so umfänglich wie in früheren Jahren gewesen. Es seien diesmal nicht mehr als 2.500 URLs auf einmal gemeldet worden. Es gab jedoch in den Vorjahren auch Massenmeldungen mit URLs im fünfstelligen Bereich.

Eine manuelle Prüfung bei dieser Fülle an Meldungen, die manchmal also Hunderte oder gar Tausende einzelne Hinweise auf URLs enthalten, ist entsprechend zeitaufwendig. Allerdings erklärte eco gegenüber netzpolitik.org, dass eingehende Hinweise schon länger nicht mehr manuell erfasst werden müssen. Auch bei der Bearbeitung der Meldungen greife man auf „Automatisierungen und technische Unterstützung“ zurück.

Allerdings gilt: „Die inhaltliche Prüfung erfolgt jedoch weiterhin einzeln: Jeder gemeldete Inhalt wird […] gesichtet und bewertet.“ Das übernehmen nach wie vor die Menschen in der Meldestelle.

Eine Zunahme von KI-generierten Inhalten ist nicht zu verzeichnen, berichtet eco gegenüber netzpolitik.org. „Im Jahr 2025 lag ihr Anteil bei knapp einem Prozent.“ In Deutschland dürften auch fiktive Darstellungen von sexualisierter Gewalt und Grenzverletzungen gegen Kinder und Jugendliche nicht verbreitet werden. Für die Arbeit der Beschwerdestelle und deren juristische Bewertung machten daher generierte Inhalte keinen entscheidenden Unterschied.

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenSchnelles Boot statt Bus und Bahn: Was sich von London und New York lernen lässt

-

Social Mediavor 2 Wochen

Social Mediavor 2 WochenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Social Mediavor 1 Monat

Social Mediavor 1 MonatCommunity Management zwischen Reichweite und Verantwortung

-

Künstliche Intelligenzvor 4 Wochen

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenDie meistgehörten Gastfolgen 2025 im Feed & Fudder Podcast – Social Media, Recruiting und Karriere-Insights

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenEindrucksvolle neue Identity für White Ribbon › PAGE online

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenAumovio: neue Displaykonzepte und Zentralrechner mit NXP‑Prozessor

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenÜber 220 m³ Fläche: Neuer Satellit von AST SpaceMobile ist noch größer