Datenschutz & Sicherheit

innen im Visier bei Attacke über Signal-Messenger

In den letzten Tagen und Wochen wurden nach Informationen von netzpolitik.org vermehrt Journalist:innen mit einer bekannten Phishing-Attacke auf dem Messenger Signal angegriffen. Betroffen sind nach Kenntnis von netzpolitik.org dutzende (investigative) und teilweise prominente Journalist:innen bei öffentlich-rechtlichen Fernsehsendern sowie mehreren großen und kleinen Medienhäusern, darunter die Zeit, Correctiv und netzpolitik.org. Hinzu kommen einzelne bekannte Vertreter:innen der Zivilgesellschaft, darunter auch Rechtsanwälte.

Netzpolitik.org hat im Zusammenhang mit dem Angriff bislang keine Betroffenen gefunden, die nicht diesen Kategorien zuzuordnen sind. Das deutet auf einen gezielten Phishing-Angriff auf bestimmte Telefonnummern hin, ist aber kein Beweis für einen solchen.

„Wir haben erste Anzeichen dafür gesehen, dass Journalist:innen, Politiker:innen und Mitglieder der Zivilgesellschaft in Deutschland und ganz Europa ins Visier genommen wurden“, bestätigt Donncha Ó Cearbhaill, Leiter des Security Labs von Amnesty International gegenüber netzpolitik.org.

„Diese Signal-Phishing-Kampagne scheint sehr aktiv zu sein“, so Ó Cearbhaill weiter. Es sei unklar, wie oft die Angriffe erfolgreich seien, aber die Ausbreitung der Kampagne würde wahrscheinlich durch die Kontaktlisten auf Signal angeheizt, die von früheren Opfern gesammelt würden.

Wie geht der Angriff?

Bei dem Angriff verschicken die Angreifer eine Nachricht über den Messenger Signal, bei der sie sich als „Signal Support“ ausgeben und behaupten, dass es verdächtige Aktivitäten auf dem Handy sowie den Versuch gegeben habe, auf private Daten zuzugreifen. Deswegen müssten die Betroffenen den Verifikationsprozess von Signal erneut durchlaufen und den Verifikationscode dem vermeintlichen „Signal Security Support ChatBot“ übermitteln. Die ersten netzpolitik.org bekannten Betroffenen des Angriffs wurden im November kontaktiert, erste Berichte über die Angriffsversuche gab es im Oktober von Citizen-Lab-Forscher John Scott-Railton.

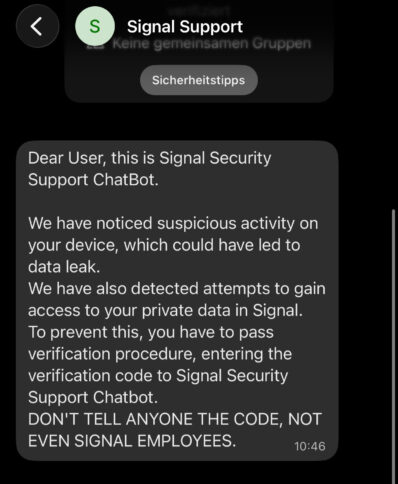

In der Anfrage des gefälschten Support-Accounts heißt es auf englisch:

Dear User, this is Signal Security Support ChatBot. We have noticed suspicious activity on your device, which could have led to data leak. We have also detected attempts to gain access to your private data in Signal. To prevent this, you have to pass verification procedure, entering the verification code to Signal Security Support Chatbot. DON’T TELL ANYONE THE CODE, NOT EVEN SIGNAL EMPLOYEES.

Wird diese Chatanfrage angenommen, bekommt der Angegriffene eine SMS mit einem Verifikationscode auf sein Handy geschickt, wie ein Betroffener gegenüber netzpolitik.org bestätigte. Das ist offenbar ein echter Verifikationscode von Signal. Das weist darauf hin, dass sofort nach Annahme der Chatanfrage von den Angreifenden versucht wird, einen Account unter der Handynummer neu zu registrieren.

Gibt man diesen Code an den falschen „Signal Support“ weiter, können die Angreifer einen neuen Account registrieren. Signal-Accounts sind zusätzlich mit einer Signal-PIN geschützt, die neben der SMS ein zweiter Sicherheitsfaktor ist. Wenn die Angreifer diese PIN nicht kennen, sehen sie weder Kontakte, noch Gruppen oder Inhalte.

Würde man jedoch die Signal-PIN an die Angreifer weitergeben, können sie Profil und Kontakte sehen. Sie sehen zwar nicht die vergangenen Chats, können aber dann den ehemaligen Nutzer aus seinem Account ausschließen, indem sie die Signal-PIN ändern und dann die Registrierungssperre aktivieren. Damit wäre es Angreifenden möglich, den Account dauerhaft zu übernehmen – andere Nutzer:innen in Chats oder Gruppen bekommen maximal mit, dass sich die Sicherheitsnummer geändert hat.

Mögliches Ziel: Politische Netzwerke und Quellen ausspähen

Es lassen sich dann Chatgruppen mitlesen und die Kontakte und Netzwerke der Betroffenen ermitteln. Im Falle von Journalist:innen könnten dadurch zum Beispiel Quellen offengelegt werden, die verschlüsselt mit den Journalist:innen kommunizieren. Bei Aktivist:innen könnten politische Netzwerke und Kontakte offenbart werden. Im Zuge einer dauerhaften Account-Übernahme kann der Angreifer zudem alle ab der Übernahme auflaufenden Kommunikationsinhalte mitlesen.

Keiner der netzpolitik.org bekannten Betroffenen ist weiter gegangen, als den Chat anzunehmen und die Verifikations-SMS geschickt zu bekommen.

Wer hinter dem Angriff steckt, lässt sich mit den vorliegenden Informationen nicht sagen. Ein Angreifer mit Überwachungszugriff auf Mobilfunknetze könnte jedoch die per SMS verschickten Verifizierungscodes selbst auslesen und müsste sie nicht erfragen. Um vollen Zugriff auf den Account zu erlangen, müsste auch er die Signal-PIN abfragen.

Wie kann man sich schützen?

„Diese Angriffe nutzen keine Schwachstelle in der Signal-Anwendung selbst aus. Signal ist nach wie vor eine der sichersten und am weitesten verbreiteten verschlüsselten Messaging-Apps“, sagt Donncha Ó Cearbhaill, Leiter des Security Lab bei Amnesty International.

Von Signal selbst heißt es gegenüber netzpolitik.org: „Signal wird Sie niemals in irgendeiner Form über einen Zwei-Wege-Chat innerhalb der App kontaktieren.“ Zudem sollten die Nutzer:innen die Registrierungssperre aktivieren. Das geht unter „Einstellungen“ –> „Konto“ und dann den Schieberegler bei „Registrierungssperre“ aktivieren. Zudem sagt Signal: „Geben Sie Ihre Signal-PIN oder Registrierungssperre niemals an Dritte weiter.“

Wenn eine Nachricht eines bislang unbekannten Account mit dem beschriebenen oder einem ähnlichen Inhalt ankommt, sollte man die ankommende Nachricht „melden“ und und dann „melden und blockieren“ klicken. In keinem Fall sollte man den Anweisungen folgen, weil Signal niemals Nutzer:innen auf einem solchen Weg kontaktieren würde.

Sollte in Chats die Nachricht auftauchen, dass sich die Sicherheitsnummer eines Kontakts geändert hat, bedeutet das häufig nur, dass dieser ein neues Handy hat. Dennoch sollte man immer in solchen Situationen auf einem anderen Kanal als dem Signal-Textchat bei dem betreffenden Kontakt nachfragen, warum sich dessen Sicherheitsnummer geändert hat.

Für die Überprüfung eignet sich in der Regel ein Telefonat oder noch besser ein Videotelefonat. Ratsam ist zudem, sich alle mit Signal verbundenen Devices anzeigen zu lassen und nicht mehr benötigte zu löschen.

Wenn du Ziel dieses Angriffs geworden bist, Zugriff auf deinen Signal-Account auf diese Weise verloren hast oder weitergehende Informationen und Hinweise zu diesem Angriff hast, wende Dich vertrauensvoll an uns für weitere Nachforschungen und Recherchen.

Datenschutz & Sicherheit

Exchange Online: Microsoft aktualisiert Zeitplan für SMTP Auth Basic-Ende

Für Exchange Online hat Microsoft bereits die unsichere und angreifbare Anmeldung mittels Basic Authentication für diverse Protokolle deaktiviert. SMTP AUTH hat das Unternehmen jedoch nicht angerührt. Das soll sich ändern – und nun verschiebt Microsoft die Pläne weiter nach hinten.

Weiterlesen nach der Anzeige

Bislang hat Microsoft die einfache Nutzernamen-Passwort-Anmeldung für MAPI, RPC, Offline Address Book (OAB), Exchange Web Services (EWS), POP, IMAP und Remote PowerShell abgedreht. Im April 2024 hatte Microsoft dann Pläne angekündigt, nun auch SMTP AUTH Basic auslaufen zu lassen, ursprünglich beginnend ab März 2026. Am Dienstag dieser Woche hat Microsoft nun einen neuen Zeitplan für das Ende von SMTP AUTH Basic herausgegeben.

SMTP AUTH Basic: Neuer Zeitplan zur Abschaltung

In dem Blog-Beitrag schreibt Microsoft, dass bis Dezember 2026 das SMTP-AUTH-Basic-Authentifizierungsverhalten unverändert bleibe. Ende Dezember 2026 deaktiviert Microsoft standardmäßig für alle bestehenden Tenants SMTP AUTH Basic Authentication – Admins haben jedoch noch die Möglichkeit, das bei Bedarf wieder zu aktivieren.

Neue, nach dem Dezember 2026 angelegte Tenants haben standardmäßig SMTP AUTH Basic nicht mehr zur Auswahl. Hier kommt OAuth als unterstützte Authentifizierungsmethode zum Einsatz. In der zweiten Jahreshälfte 2027 will Microsoft dann das endgültige Datum für die Entfernung von SMTP AUTH Basic ankündigen.

Microsoft will mit der aktualisierten Roadmap Kunden mehr Zeit für die Planung, Überprüfung und Indienststellung moderner Authentifizierungsalternativen verschaffen. Jedoch bewege sich das Unternehmen weiterhin auf einem klaren Weg Richtung stärkerer Standardsicherheit.

Es scheint ein wiederkehrendes Muster zu sein, dass Microsoft die Umsetzung neuer Sicherheitsmaßnahmen ankündigt, diese dann jedoch immer wieder verschieben muss. Einige geplante Schutzmaßnahmen sagt Microsoft sogar ganz ab, etwa Anfang des Monats Beschränkungen, die vor Spam schützen sollten – diese kommen nun doch nicht.

Weiterlesen nach der Anzeige

(dmk)

Datenschutz & Sicherheit

Fortinet kämpft weiter gegen laufende SSO-Admin-Attacken

Noch immer haben es Angreifer auf FortiOS, FortiManager und FortiAnalyzer mit aktiviertem FortiCloud-SSO-Log-in abgesehen und erstellen sich Admin-Accounts. So können sie die volle Kontrolle über Geräte erlangen. Ein funktionierender Sicherheitspatch ist bislang nicht verfügbar. Geräte sollen aber durch eine serverseitige Einstellung durch Fortinet vorerst geschützt sein.

Weiterlesen nach der Anzeige

Historie

FortiCloud-SSO ist standardmäßig nicht aktiv. Achtung: Registrieren Admins Geräte über FortiCare, wird SSO automatisch aktiviert. Schon seit vergangenem Dezember kämpft Fortinet mit „kritischen“ SSO-Lücken (CVE-2025-59718, CVE-2025-59719) und hat Sicherheitspatches veröffentlicht. Seitdem gibt es auch Attacken.

Im Januar stellte sich dann heraus, dass Angreifer die Sicherheitsupdates umgehen und Geräte weiter attackieren. Nun hat Fortinet einen Beitrag mit Hintergründen zu den laufenden Angriffen veröffentlicht. Darin finden Admins unter anderem Hinweise (Indicators of Compromise, IoC), woran sie attackierte Instanzen erkennen können.

Zusätzlich hat das Unternehmen eine Warnmeldung publiziert und darin im Kontext der SSO-Attacken eine neue Zero-Day-Sicherheitslücke (CVE-2026-24858 „kritisch“) eingetragen.

Geräte laut Fortinet temporär geschützt

Angreifer setzen mit präparierten SAML-Anfragen an der Lücke an und umgehen die Authentifizierung. Fortinet weist darauf hin, dass sie derzeit Attacken im Kontext von FortiCloud-SSO beobachtet haben, das Sicherheitsproblem gelte aber für alle SAML-SSO-Implementierungen.

Sicherheitspatches sind Fortinet zufolge in Entwicklung. Wann sie veröffentlicht werden, ist aber bislang unklar. Um die Gefahr bis zum Erscheinen von Updates einzudämmen, gibt Fortinet an, den FortiCloud-SSO-Zugriff für verwundbare Geräte gesperrt zu haben. Demzufolge müssen Admins, wie zuvor empfohlen, den SSO-Login nicht mehr manuell deaktivieren.

Weiterlesen nach der Anzeige

FortiAnalyzer 6.4, FortiManager 6.4 und FortiOS 6.4. sind dem Unternehmen zufolge nach jetzigem Kenntnisstand nicht verwundbar. FortiProxy 7.0 und 7.2 bekommen keine Sicherheitsupdates. An dieser Stelle ist ein Upgrade nötig. Die Anfälligkeit von FortiSwitch Manager und FortiWeb werde derzeit geprüft. Weitere Informationen zu den angekündigten Sicherheitspatches finden sich in der Warnmeldung.

(des)

Datenschutz & Sicherheit

Meta stärkt WhatsApp-Datenschutz mit neuen „strikten Kontoeinstellungen“

WhatsApp kann als Einfallstor für Schadsoftware dienen: In den vergangenen Monaten kursierten Berichte, denen zufolge sowohl iPhones als auch Samsung-Galaxy-Geräte über den Meta-Messenger angegriffen wurden. Um Angreifern möglichst wenig Angriffsfläche zu bieten, integriert Meta in seinen Messenger eine neue Funktion, die mit einem Klick erweiterte Datenschutz- und Sicherheitsfunktionen aktiviert. Die Funktion nennt sich „strikte Kontoeinstellungen“.

Weiterlesen nach der Anzeige

WhatsApp macht auf Wunsch dicht

Laut Meta wurde die neue Funktion in erster Linie für Benutzerinnen und Benutzer wie Journalistinnen und Journalisten oder Personen des öffentlichen Lebens entwickelt, die auf strenge Sicherheitsvorkehrungen gegen seltene und äußerst raffinierte Cyberangriffe angewiesen sein können. Wenn man die Funktion aktiviert, werden bestimmte Kontoeinstellungen auf die strengsten Sicherheitsstufen festgelegt, erklärt das Unternehmen. Dadurch werden etwa einige WhatsApp-Funktionen eingeschränkt.

WhatsApp „strikte Kontoeinstellungen“ ist unter Einstellungen > Datenschutz > Erweitert zu finden.

(Bild: Andreas Floemer / heise medien)

Nach Aktivierung der „strikten Kontoeinstellungen“ unter „Einstellungen“ > „Datenschutz“ > „Erweitert“ blockiert das Feature unter anderem sämtliche Medien von unbekannten Absendern. Zudem wird die Linkvorschau ausgestellt und Anrufe von unbekannten Nummern werden stummgeschaltet. Diese werden jedoch in der Anrufübersicht angezeigt. Außerdem schränkt das Feature Gruppeneinladungen ein und erzwingt eine zweistufige Verifizierung. Ferner begrenzen die „strikten Kontoeinstellungen“ die Sichtbarkeit von Profilen. Sie leiten obendrein Anrufe über WhatsApp-Server weiter, um die eigene IP-Adresse zu verschleiern.

Des Weiteren sind der „Zuletzt online“-Zeitstempel und der „Online“-Status, das Profilbild sowie die Nutzerinfo nur für die eigenen Kontakte oder eine zuvor festgelegte, eingeschränktere Liste von Personen sichtbar, erklärt Meta. Auch rät Meta Nutzern mit aktivierten Backups, die Ende-zu-Ende-verschlüsselte Backup-Funktion zu verwenden.

Gut versteckt

Weiterlesen nach der Anzeige

Nutzer sollten die Einstellungen nur aktivieren, wenn sie dazu einen Anlass sehen, betont das Unternehmen – etwa wenn man glaubt, Ziel einer „raffinierten Cyberkampagne“ zu sein. „Die meisten Personen sind von solchen Angriffen nicht betroffen“, heißt es weiter. Nutzer, die WhatsApp mit einem möglichst weitreichenden Schutz verwenden wollen, können die Funktion dennoch aktivieren, jedoch ist die Einstellung nicht prominent platziert.

Lesen Sie auch

Laut WhatsApp können Nutzerinnen und Nutzer die neuen strikten Kontoeinstellungen nur über das Hauptgerät ein- und ausschalten. Weiter heißt es, dass Nutzer alle gegen Änderungen gesperrte Einstellungen unter dem Punkt „Einstellungen“ > „Datenschutz“ > „Erweitert“ > „Strikte Kontoeinstellungen“ > „Gesperrte Einstellungen“ ansehen können.

(afl)

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenKommandozeile adé: Praktische, grafische Git-Verwaltung für den Mac

-

Künstliche Intelligenzvor 4 Wochen

Künstliche Intelligenzvor 4 WochenSchnelles Boot statt Bus und Bahn: Was sich von London und New York lernen lässt

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenKommentar: Anthropic verschenkt MCP – mit fragwürdigen Hintertüren

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenFast 5 GB pro mm²: Sandisk und Kioxia kommen mit höchster Bitdichte zum ISSCC

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenHuawei Mate 80 Pro Max: Tandem-OLED mit 8.000 cd/m² für das Flaggschiff-Smartphone

-

Social Mediavor 1 Monat

Social Mediavor 1 MonatDie meistgehörten Gastfolgen 2025 im Feed & Fudder Podcast – Social Media, Recruiting und Karriere-Insights

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenWeiter billig Tanken und Heizen: Koalition will CO₂-Preis für 2027 nicht erhöhen

-

Datenschutz & Sicherheitvor 2 Monaten

Datenschutz & Sicherheitvor 2 MonatenSyncthing‑Fork unter fremder Kontrolle? Community schluckt das nicht