Künstliche Intelligenz

Post zum Freitag: Windows zähmen, Hirnzellen rechnen lassen, Casio smart machen

Kennen Sie das? Sie setzen Windows 11 frisch auf, freuen sich über den sauberen Desktop – und stellen dann fest, dass das Betriebssystem munter Daten nach Redmond funkt, als gäbe es kein Morgen. Diagnose- und Telemetriedaten, Nutzungsprofile, Werbe-IDs: In den Werkseinstellungen ist Microsoft erstaunlich neugierig. Zum Glück lässt sich das eindämmen, und zwar ohne Informatikstudium. Mein Kollege Jan Schüßler hat die wichtigsten Datenschutz-Handgriffe für Windows 11 zusammengetragen – eine Pflichtlektüre für alle, die nicht zwischen Totalüberwachung und Linux-Umstieg wählen möchten.

Weiterlesen nach der Anzeige

Doch Datenschutz ist nur ein Aspekt des Dauerprojekts Windows 11. Denn auch wer glaubt, sich nach der Installation gemütlich zurücklehnen zu können, hat die Rechnung ohne Microsoft gemacht: Die Bedienoberfläche ist eine permanente Baustelle, bei der sich Startmenü und Taskleiste gefühlt mit jedem Update verändern. Axel Vahldiek hat deshalb noch einmal eine umfassende Anleitung für die ersten Handgriffe nach dem Umstieg geschrieben. Denn der Umstieg fühlt sich bei Windows 11 ohnehin wie ein Dauerzustand an.

Wer sich im Unternehmensumfeld fragt, ob man Microsoft-Dienste überhaupt noch ohne Cloud betreiben kann, dem sei gesagt: Ja, das geht. Der Eindruck eines Cloud-Zwangs täuscht, auch wenn Microsoft seine Azure-Welt natürlich intensiv bewirbt. Exchange, SharePoint, die Office-Apps – all das gibt es weiterhin für den Betrieb im eigenen Rechenzentrum. Wir haben einen Überblick über die On-Premises-Optionen bei Microsoft zusammengestellt, der gerade für Unternehmen in sensiblen Bereichen Gold wert sein dürfte. Allerdings: Am Subscription-Modell führt auch dort kein Weg mehr vorbei.

Apropos Infrastruktur – aber dieses Mal die dunkle Seite: Dass das Internet auch eine Schattenwelt hat, ist bekannt. Doch wie dreist manche Akteure dabei vorgehen, hat mich dann doch überrascht. Meine Kollegen Jan Mahn und Christopher Kunz haben in einer aufwendigen Recherche das Firmengeflecht hinter sogenannten Bulletproof-Hostern offengelegt. Das sind Anbieter, die ihre Kunden – darunter Betreiber von Malware-Infrastruktur und DDoS-Angreifer – gezielt vor Strafverfolgern abschirmen. Briefkastenfirmen in Amsterdam und London, ein Internetunternehmer aus Hamburg, ein Dienstleister in der Türkei: Was wie ein Krimi klingt, ist leider real. Besonders ernüchternd: Das RIPE NCC, zuständig für die Verwaltung von Internet-Ressourcen in Europa, macht es den Akteuren offenbar nicht besonders schwer.

Von der dunklen Seite des Netzes zu den hellen Köpfen der deutschen KI-Szene, denn auch die gibt es. Trotz aller Unkenrufe über die doch bestimmt bald platzende KI-Blase gedeiht die hiesige Start-up-Landschaft. Gleich drei deutsche KI-Firmen haben 2025 den begehrten Einhorn-Status erreicht – also eine Bewertung von über einer Milliarde Dollar. Andrea Trinkwalder beleuchtet in ihrem Artikel, wie sich deutsche KI-Start-ups zwischen Milliardeninvestitionen und Blasen-Angst behaupten. Besonders spannend: Firmen wie Black Forest Labs oder DeepL sind mit vergleichsweise bescheidenen Budgets erstaunlich konkurrenzfähig gegenüber den US-Giganten.

Und wo ich schon bei KI bin: Was wäre, wenn die Zukunft der künstlichen Intelligenz gar nicht in immer größeren Rechenzentren liegt, sondern in lebenden Hirnzellen? Klingt nach Science-Fiction, ist aber schon Realität – zumindest im Kleinen. Die Schweizer Firma FinalSpark züchtet Organoide aus menschlichen Neuronen, die sich als lernfähig erweisen und dabei einen Bruchteil der Energie klassischer KI-Systeme verbrauchen. In einem Test hat ein solches Organoid aus 10.000 Neuronen ein Videospiel schneller gelernt als ein herkömmliches KI-Modell. Arne Grävemeyer erklärt, warum lebende Hirnzellen das Energieproblem der KI lösen könnten – und warum man diese biologischen Computer bereits über ein Web-API mieten kann … irgendwie faszinierend und gruselig zugleich.

Zum Schluss habe ich noch etwas fürs Handgelenk, aber sehr retro. Die Casio F-91W kennt vermutlich jeder: Diese kleine, unverwüstliche für knapp 20 Euro, die seit 1989 geschätzte 120 Millionen Mal über die Ladentheke ging. Smart war sie allerdings nie. Das ändert die Ollee Watch: Ein DIY-Bausatz für rund 50 Euro rüstet Bluetooth, Schrittzähler und Pulsmesser nach. Ob die Kult-Casio damit zur ernsthaften Konkurrenz für die Apple Watch wird? Nun ja, lesen Sie am besten selbst unseren Test der Ollee Watch – ich verrate nur so viel: Für das Feingefühl beim Einbau schadet es nicht, ruhige Hände zu haben.

Weiterlesen nach der Anzeige

Passend zur Retro-Uhr könnte ich eigentlich mal wieder meinen alten Telefunken-Miniverstärker MA2 einschalten. Den hatte ich mir vor Jahren bei eBay „neu“ gekauft, nachdem mein Exemplar aus Teenagerzeiten nach meinem Auszug im Elternhaus auf mysteriöse Weise verschwunden war. Der alles andere als lineare Klang bei gedrückter Loudness-Taste weckt bei jedem Ton Erinnerungen an diese Zeit.

Bevor ich einen vollständigen Retroflash bekomme, wünsche ich Ihnen ein schönes Wochenende und eine gute Lesezeit.

Ihr

Volker Zota

(Chefredaktion heise online)

(vza)

Künstliche Intelligenz

Vorsicht, Kunde: Wie EWE Netz einen Smart-Meter-Nutzer zur Verzweiflung treibt

Eine PV-Anlage auf dem Dach, eine Wärmepumpe im Technikraum, ein E-Auto im Carport: Michael B. aus Norddeutschland zählt zu den Menschen, die die Energiewende im Privaten schon vollzogen haben. Um sein Auto gezielt dann zu laden, wenn der Strom gerade günstig ist, entschied sich der c’t- Leser außerdem für einen dynamischen Stromtarif.

Bevor B. diesen Tarif nutzen konnte, musste erst einmal sein alter Stromvertrag auslaufen, obendrein brauchte er ein Smart Meter. Diese Kombination aus digitalem Stromzähler („moderne Messeinrichtung“) und Kommunikationsmodul („Smart-Meter-Gateway“) ist mittlerweile die Voraussetzung für die Abrechnung zu dynamisch wechselnden Strompreisen.

Das Gateway erfasst viertelstündlich den Stromverbrauch des Haushalts und übermittelt die Daten einmal täglich an den sogenannten Messstellenbetreiber. Dieser gibt sie dann an den örtlichen Stromnetzbetreiber weiter, der sie wiederum an den Stromanbieter leitet. Im Fall von B. ist das Unternehmen EWE Netz mit Hauptsitz in Oldenburg gleichzeitig der zuständige Messstellen- und Stromnetzbetreiber.

Das war die Leseprobe unseres heise-Plus-Artikels „Vorsicht, Kunde: Wie EWE Netz einen Smart-Meter-Nutzer zur Verzweiflung treibt“.

Mit einem heise-Plus-Abo können Sie den ganzen Artikel lesen.

Künstliche Intelligenz

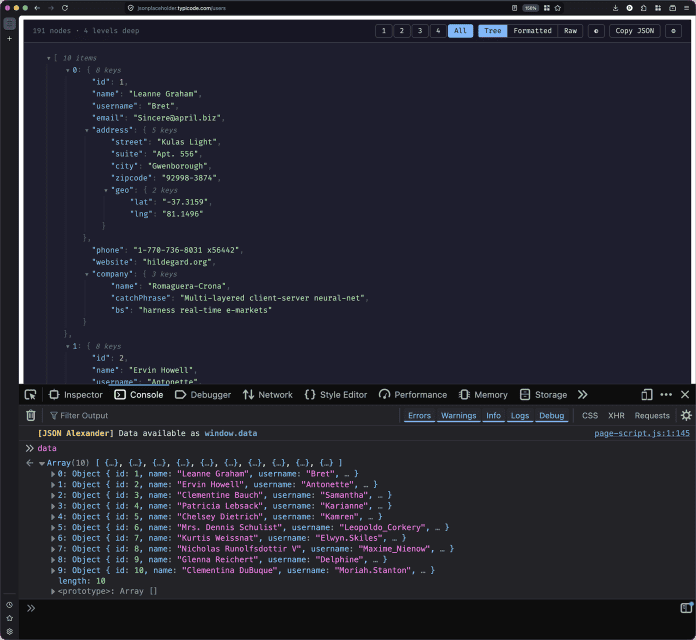

JSON Alexander: Syntax-Highlighting und Baumdarstellung im Browser

JSON Alexander, eine neue Extension für Firefox und Chrome, formatiert automatisch JSON-Daten, die beispielsweise von einer API gesendet wurden. Das Add-on erweitert die rudimentären Darstellungen der Browser insbesondere um Syntax-Highlighting und eine Baum-Ansicht.

Weiterlesen nach der Anzeige

JSON Alexander zeigt JSON-Daten übersichtlich formatiert.

(Bild: JSON Alexander)

Das Add-on bietet eine Reihe von Komfortfunktionen, die über die Standarddarstellung der Browser hinausgehen. Neben dem Syntax-Highlighting und den ausklappbaren Strukturbäumen sind das zum Beispiel Zusatzinfos beim Hover über ein Feld oder eine parallele Daten-Ansicht als windows.data in der Konsole.

JS-Autor und Podcaster Wes Bos hat JSON Alexander unter MIT-Lizenz veröffentlicht. Zuvor waren ihm Zweifel am Add-on „Heads Up“ gekommen, das ähnliche Funktionen bietet, weil es laut Bos Webtracking in Webseiten implementiert. Die Redaktion konnte das nicht überprüfen.

Das Add-on ist noch nicht in den Stores der Browser vorhanden, sondern Anwenderinnen und Anwender müssen es von Hand installieren. Bei Firefox müssen sie zusätzlich den JSON-Standardmechanismus deaktivieren. Anleitungen finden sich im Repository. Der Name des Tools spielt auf den US-amerikanischen Schauspieler Jason Alexander an.

Lesen Sie auch

(who)

Künstliche Intelligenz

Ethical Hacking für Fortgeschrittene – sich selbst hacken, bevor es andere tun

Mithilfe von Ethical Hacking nutzen Admins und IT-Sicherheitsverantwortliche die Techniken und Tools potenzieller Angreifer, um besser gegen diese gewappnet zu sein. Unser neuer Classroom Fortgeschrittenes Ethical Hacking – Deep Dive ins Pentesting für Admins gibt Ihnen ein noch tiefergehendes Wissen zur Abwehr an die Hand. Lernen Sie in fünf Sessions „richtig zu hacken“, um potenziellen Angriffen frühzeitig zu begegnen, indem Sie eigene Systeme auf Herz und Nieren prüfen.

Weiterlesen nach der Anzeige

Unser Experte Frank Ully widmet sich im Rahmen des Classrooms allen relevanten Bereichen, über die potenzielle Angreifer Zugriff auf Ihre Systeme erhalten können: Das betrifft sowohl externe Umgebungen und die eigene öffentliche IT-Infrastruktur als auch interne Netzwerke mit Fokus auf Active Directory (AD). Aber auch Webanwendungen und Web-Schnittstellen (APIs) stellen potenzielle Einfallstore dar, die Sie aus der Angreiferperspektive kennenlernen. Abschließend stehen auch die öffentlichen Clouds im Fokus, mit Schwerpunkt auf der Microsoft-Cloud (Entra ID, Microsoft 365) sowie Amazon Web Services (AWS).

Praxisbeispiele zum Angriff auf die eigenen Systeme

Für zahlreiche Bereiche zeigt unser Experte, in welcher absichtlich verwundbaren Umgebung Sie kostenfrei oder preiswert hacken und sich weiterbilden können – auch weit über diesen Classroom hinaus. Sie lernen das Ausnutzen von Schwachstellen, Erlangen weiterer Privilegien und Erreichen eines Ziels, etwa Ransomware im gesamten Netzwerk auszurollen.

Bereits ab dem zweiten Classroom oder einem Classroom und drei Videokursen rechnet sich unser Professional Pass mit Zugriff auf den gesamten heise academy Campus!

Mit diesem Wissen sind Admins in der Lage, Angriffe frühzeitig zu erkennen und bereits im Vorhinein zu erschweren. Sie kennen und beherrschen die Tools der Hacker und können dieses Wissen gegen potenzielle Angreifer anwenden. Die Termine sind:

- 09.06.26: Fortgeschrittenes Pentesting und OSINT für proaktive IT-Sicherheit

- 17.06.26: Metasploit unter Kali Linux – Command-and-Control- und andere Angriffs-Frameworks für Linux und Windows

- 23.06.26: Windows-Netzwerke angreifen – Dienste im Active Directory und Linux-Systeme proaktiv schützen

- 30.06.26: Schwachstellen in Webanwendungen und Web-APIs nutzen – fortgeschrittene Techniken

- 07.07.26: Unsichere Standardeinstellungen und Fehlkonfigurationen in der Microsoft-Cloud ausnutzen – und AWS weiter härten

Praxis- und Expertenwissen – live und für später

Weiterlesen nach der Anzeige

Die Sessions haben eine Laufzeit von jeweils vier Stunden und finden von 9 bis 13 Uhr statt. Alle Teilnehmenden können sich nicht nur auf viel Praxis und Interaktion freuen, sondern haben auch die Möglichkeit, das Gelernte mit allen Aufzeichnungen und Materialien im Nachgang zu wiederholen und zu vertiefen. Fragen werden direkt im Live-Chat beantwortet und Teilnehmer können sich ebenfalls untereinander zum Thema austauschen. Der nachträgliche Zugang zu den Videos und Übungsmaterialien ist inklusive.

Unser Experte für Cybersicherheit und Pentesting, Frank Ully, ist bereits bestens aus unserem Classroom „Ethical Hacking für Admins – Pentesting für eine sichere IT“ bekannt. Thematisch baut unser neuer Classroom auf diesem auf, eine vorherige Teilnahme wird aber nicht vorausgesetzt, sofern Sie bereits Erfahrungen mit Pentesting und Ethical Hacking besitzen. Weitere Informationen und Tickets finden Interessierte auf der Website des Classrooms.

E-Mail-Adresse

Ausführliche Informationen zum Versandverfahren und zu Ihren Widerrufsmöglichkeiten erhalten Sie in unserer Datenschutzerklärung.

(cbo)

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 1 Monat

Social Mediavor 1 MonatCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenCommunity Management zwischen Reichweite und Verantwortung

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenEindrucksvolle neue Identity für White Ribbon › PAGE online

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenAumovio: neue Displaykonzepte und Zentralrechner mit NXP‑Prozessor

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonateneHealth: iOS‑App zeigt Störungen in der Telematikinfrastruktur

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenX3D² bestätigt: Der AMD Ryzen 9 9950X3D2 mit doppeltem 3D V-Cache kommt!

-

Entwicklung & Codevor 4 Wochen

Entwicklung & Codevor 4 WochenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB