Künstliche Intelligenz

Sony schließt Bluepoint Games nach weniger als fünf Jahren

„Shadow of the Colossus“, „Demon’s Souls“: Mit geschmackvollen und technisch kompetenten Remakes machte sich das US-amerikanische Entwicklerstudio Bluepoint Games in der Branche einen Namen. Nach langjähriger Zusammenarbeit kaufte Sony das Studio schließlich. Nicht einmal fünf Jahre später ist die Geschichte von Bluepoint Games überraschend auserzählt. Das Studio wird geschlossen, bestätigte Sony dem Wirtschaftsmagazin Bloomberg.

Weiterlesen nach der Anzeige

Dabei sollen 70 Angestellte ihren Job verlieren, sagte ein Sony-Sprecher Bloomberg. Die Entscheidung sei nach einer kürzlichen Unternehmensanalyse gefallen. Im Januar hatte Bloomberg berichtet, dass ein Live-Service-Game im „God of War“-Universum, an dem Bluepoint Games jahrelang gearbeitet hatte, eingestampft wurde.

Seit Jahren kein Spiel veröffentlicht

Seit seiner Übernahme im Herbst 2021 hat das texanische Entwicklerstudio kein eigenes Spiel auf den Markt gebracht. Es war an der Entwicklung von „God of War: Ragnarök“ beteiligt, das allerdings federführend von Sony Santa Monica verantwortet wurde. Vor der Übernahme durch Sony hat Bluepoint Games die Remakes „Shadow of the Colossus“ und „Demon’s Souls“ für die Playstation entwickelt. Beide Titel kamen bei langjährigen Fans und neuen Spielern ausgesprochen gut an. Besonders für seine technischen Fähigkeiten wurde das Studio geschätzt.

„Bluepoint Games ist ein außerordentlich talentiertes Team, und seine technische Expertise hat der PlayStation-Community herausragende Erlebnisse beschert“, zitiert Bloomberg einen Sony-Sprecher. „Wir danken Bluepoint für die Leidenschaft, Kreativität und das handwerkliche Können.“

Todesurteil Live-Service-Game

Dass Sony keine Hemmungen hat, erst kurz zuvor gekaufte Spielestudios dichtzumachen, zeigte schon 2024 der Fall von Firewalk. Das erst ein Jahr zuvor gekaufte Studio wurde nach erfolglosem Release des Online-Shooters „Concord“ geschlossen. Eine Parallele: Sowohl Firewalk als auch Bluepoint arbeiteten an Live-Service-Games, bevor sie geschlossen wurden. Damit sind Online-Spiele gemeint, die regelmäßig mit neuen Inhalten versorgt werden und langfristig Einnahmen generieren können – wenn sie eine Spielerschaft erreichen, die groß genug ist.

Weiterlesen nach der Anzeige

Solche Spiele messen sich mit Branchengrößen wie „Fortnite“, „Counter-Strike“ und „League of Legends“, die auch Jahre nach ihrem Release zu den meistgespielten Titeln überhaupt gehören. Die Entwicklung von Live-Service-Games gilt aufgrund des umkämpften Markts als ausgesprochen riskant, kann aber zumindest in der Theorie auch große Erfolge erzielen. Die Strategie, mehr Geld in Live-Service-Spiele zu investieren, hatte Sony bereits vor mehreren Jahren ausgerufen.

(dahe)

Künstliche Intelligenz

Vorsicht, Kunde: Wie EWE Netz einen Smart-Meter-Nutzer zur Verzweiflung treibt

Eine PV-Anlage auf dem Dach, eine Wärmepumpe im Technikraum, ein E-Auto im Carport: Michael B. aus Norddeutschland zählt zu den Menschen, die die Energiewende im Privaten schon vollzogen haben. Um sein Auto gezielt dann zu laden, wenn der Strom gerade günstig ist, entschied sich der c’t- Leser außerdem für einen dynamischen Stromtarif.

Bevor B. diesen Tarif nutzen konnte, musste erst einmal sein alter Stromvertrag auslaufen, obendrein brauchte er ein Smart Meter. Diese Kombination aus digitalem Stromzähler („moderne Messeinrichtung“) und Kommunikationsmodul („Smart-Meter-Gateway“) ist mittlerweile die Voraussetzung für die Abrechnung zu dynamisch wechselnden Strompreisen.

Das Gateway erfasst viertelstündlich den Stromverbrauch des Haushalts und übermittelt die Daten einmal täglich an den sogenannten Messstellenbetreiber. Dieser gibt sie dann an den örtlichen Stromnetzbetreiber weiter, der sie wiederum an den Stromanbieter leitet. Im Fall von B. ist das Unternehmen EWE Netz mit Hauptsitz in Oldenburg gleichzeitig der zuständige Messstellen- und Stromnetzbetreiber.

Das war die Leseprobe unseres heise-Plus-Artikels „Vorsicht, Kunde: Wie EWE Netz einen Smart-Meter-Nutzer zur Verzweiflung treibt“.

Mit einem heise-Plus-Abo können Sie den ganzen Artikel lesen.

Künstliche Intelligenz

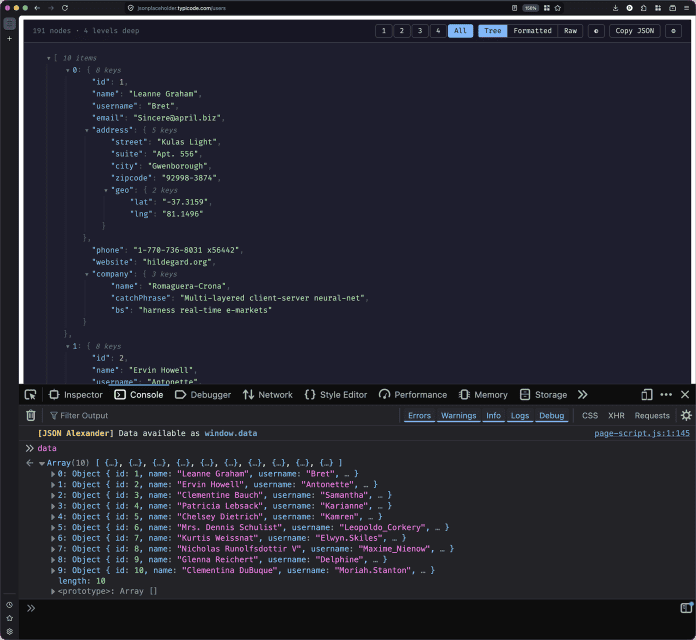

JSON Alexander: Syntax-Highlighting und Baumdarstellung im Browser

JSON Alexander, eine neue Extension für Firefox und Chrome, formatiert automatisch JSON-Daten, die beispielsweise von einer API gesendet wurden. Das Add-on erweitert die rudimentären Darstellungen der Browser insbesondere um Syntax-Highlighting und eine Baum-Ansicht.

Weiterlesen nach der Anzeige

JSON Alexander zeigt JSON-Daten übersichtlich formatiert.

(Bild: JSON Alexander)

Das Add-on bietet eine Reihe von Komfortfunktionen, die über die Standarddarstellung der Browser hinausgehen. Neben dem Syntax-Highlighting und den ausklappbaren Strukturbäumen sind das zum Beispiel Zusatzinfos beim Hover über ein Feld oder eine parallele Daten-Ansicht als windows.data in der Konsole.

JS-Autor und Podcaster Wes Bos hat JSON Alexander unter MIT-Lizenz veröffentlicht. Zuvor waren ihm Zweifel am Add-on „Heads Up“ gekommen, das ähnliche Funktionen bietet, weil es laut Bos Webtracking in Webseiten implementiert. Die Redaktion konnte das nicht überprüfen.

Das Add-on ist noch nicht in den Stores der Browser vorhanden, sondern Anwenderinnen und Anwender müssen es von Hand installieren. Bei Firefox müssen sie zusätzlich den JSON-Standardmechanismus deaktivieren. Anleitungen finden sich im Repository. Der Name des Tools spielt auf den US-amerikanischen Schauspieler Jason Alexander an.

Lesen Sie auch

(who)

Künstliche Intelligenz

Ethical Hacking für Fortgeschrittene – sich selbst hacken, bevor es andere tun

Mithilfe von Ethical Hacking nutzen Admins und IT-Sicherheitsverantwortliche die Techniken und Tools potenzieller Angreifer, um besser gegen diese gewappnet zu sein. Unser neuer Classroom Fortgeschrittenes Ethical Hacking – Deep Dive ins Pentesting für Admins gibt Ihnen ein noch tiefergehendes Wissen zur Abwehr an die Hand. Lernen Sie in fünf Sessions „richtig zu hacken“, um potenziellen Angriffen frühzeitig zu begegnen, indem Sie eigene Systeme auf Herz und Nieren prüfen.

Weiterlesen nach der Anzeige

Unser Experte Frank Ully widmet sich im Rahmen des Classrooms allen relevanten Bereichen, über die potenzielle Angreifer Zugriff auf Ihre Systeme erhalten können: Das betrifft sowohl externe Umgebungen und die eigene öffentliche IT-Infrastruktur als auch interne Netzwerke mit Fokus auf Active Directory (AD). Aber auch Webanwendungen und Web-Schnittstellen (APIs) stellen potenzielle Einfallstore dar, die Sie aus der Angreiferperspektive kennenlernen. Abschließend stehen auch die öffentlichen Clouds im Fokus, mit Schwerpunkt auf der Microsoft-Cloud (Entra ID, Microsoft 365) sowie Amazon Web Services (AWS).

Praxisbeispiele zum Angriff auf die eigenen Systeme

Für zahlreiche Bereiche zeigt unser Experte, in welcher absichtlich verwundbaren Umgebung Sie kostenfrei oder preiswert hacken und sich weiterbilden können – auch weit über diesen Classroom hinaus. Sie lernen das Ausnutzen von Schwachstellen, Erlangen weiterer Privilegien und Erreichen eines Ziels, etwa Ransomware im gesamten Netzwerk auszurollen.

Bereits ab dem zweiten Classroom oder einem Classroom und drei Videokursen rechnet sich unser Professional Pass mit Zugriff auf den gesamten heise academy Campus!

Mit diesem Wissen sind Admins in der Lage, Angriffe frühzeitig zu erkennen und bereits im Vorhinein zu erschweren. Sie kennen und beherrschen die Tools der Hacker und können dieses Wissen gegen potenzielle Angreifer anwenden. Die Termine sind:

- 09.06.26: Fortgeschrittenes Pentesting und OSINT für proaktive IT-Sicherheit

- 17.06.26: Metasploit unter Kali Linux – Command-and-Control- und andere Angriffs-Frameworks für Linux und Windows

- 23.06.26: Windows-Netzwerke angreifen – Dienste im Active Directory und Linux-Systeme proaktiv schützen

- 30.06.26: Schwachstellen in Webanwendungen und Web-APIs nutzen – fortgeschrittene Techniken

- 07.07.26: Unsichere Standardeinstellungen und Fehlkonfigurationen in der Microsoft-Cloud ausnutzen – und AWS weiter härten

Praxis- und Expertenwissen – live und für später

Weiterlesen nach der Anzeige

Die Sessions haben eine Laufzeit von jeweils vier Stunden und finden von 9 bis 13 Uhr statt. Alle Teilnehmenden können sich nicht nur auf viel Praxis und Interaktion freuen, sondern haben auch die Möglichkeit, das Gelernte mit allen Aufzeichnungen und Materialien im Nachgang zu wiederholen und zu vertiefen. Fragen werden direkt im Live-Chat beantwortet und Teilnehmer können sich ebenfalls untereinander zum Thema austauschen. Der nachträgliche Zugang zu den Videos und Übungsmaterialien ist inklusive.

Unser Experte für Cybersicherheit und Pentesting, Frank Ully, ist bereits bestens aus unserem Classroom „Ethical Hacking für Admins – Pentesting für eine sichere IT“ bekannt. Thematisch baut unser neuer Classroom auf diesem auf, eine vorherige Teilnahme wird aber nicht vorausgesetzt, sofern Sie bereits Erfahrungen mit Pentesting und Ethical Hacking besitzen. Weitere Informationen und Tickets finden Interessierte auf der Website des Classrooms.

E-Mail-Adresse

Ausführliche Informationen zum Versandverfahren und zu Ihren Widerrufsmöglichkeiten erhalten Sie in unserer Datenschutzerklärung.

(cbo)

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 1 Monat

Social Mediavor 1 MonatCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenCommunity Management zwischen Reichweite und Verantwortung

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenEindrucksvolle neue Identity für White Ribbon › PAGE online

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenAumovio: neue Displaykonzepte und Zentralrechner mit NXP‑Prozessor

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonateneHealth: iOS‑App zeigt Störungen in der Telematikinfrastruktur

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenX3D² bestätigt: Der AMD Ryzen 9 9950X3D2 mit doppeltem 3D V-Cache kommt!

-

Entwicklung & Codevor 4 Wochen

Entwicklung & Codevor 4 WochenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB