Künstliche Intelligenz

Berliner Anschlag auf Stromversorgung: „Mehrere Systeme gleichzeitig beschädigt”

Fünf Tage nach dem Brandanschlag auf eine Kabelbrücke mit fünf 110-Kilovolt-Leitungen über den Berliner Teltowkanal ist die Stromversorgung in Teilen des Berliner Südwestens noch nicht wiederhergestellt. 24.700 Haushalte und 1.120 Gewerbebetriebe sind laut Angabe des landeseigenen Betreibers Stromnetz Berlin weiterhin von der Stromversorgung abgeschnitten.

Weiterlesen nach der Anzeige

Wieder angeschlossen worden sind 20.000 Haushalte und 1.000 Gewerbekunden. Der Betreiber bittet jedoch die Kundschaft, auf die Nutzung von Großverbrauchern vorerst zu verzichten. Beispielsweise sollen im Schadensgebiet keine Wäschetrockner oder Waschmaschinen genutzt und keine Elektroautos geladen werden.

Laut Vorhersage vom Wochenende sollen die Probleme bis Donnerstag vollständig behoben sein. Die Witterungsverhältnisse erschweren die Arbeiten an Leitungen: Bei Frost von bis zu -8° Celsius nachts und knapp unter dem Gefrierpunkt tagsüber dauern die Bauarbeiten für die Ersatzversorgung weiter an, während ungeheizte Gebäude weiter auskühlen.

Innenministerium: Keine Hinweise auf Falsche Flaggen

„Der Brandanschlag lässt sich als linksterroristische Tat qualifizieren“, erklärt ein Sprecher des Bundesinnenministeriums (BMI) auf Anfrage heise onlines. Die Behörden halten ein an Medien verschicktes Schreiben der sogenannten „Vulkangruppe“ – anders als in Sozialen Netzen diskutiert – für echt.

Erkenntnisse über eine mögliche russische Übersetzung liegen nicht vor“, so der BMI-Sprecher. „Erkenntnisse über eine sogenannte False Flag Aktion liegen ebenfalls nicht vor.“ Dienstagabend hat die Generalbundesanwaltschaft die Ermittlungen an sich gezogen. Bei Straftaten von bundesweiter Bedeutung ist das üblich.

Doch stellen sich zwei weitere Fragen: Gab es grundsätzliche Fehler beim Netzaufbau? Und wie hätte die Krise nach dem Anschlag besser bewältigt werden können?

Weiterlesen nach der Anzeige

Senat sieht keine grundsätzlichen Fehler bei Netzstruktur

Eng vermascht sei die Stromversorgung in der Hauptstadt, betont eine Sprecherin der zuständigen Senatsverwaltung für Wirtschaft, Energie und Betriebe – in Ringstrukturen aufgebaut, gäbe es weitgehende „N-1“-Sicherheit, also bei Ausfall eines einzelnen Systems jeweils ein Backup. „Im vorliegenden Fall wurden jedoch mehrere Systeme gleichzeitig durch den Anschlag beschädigt“, so die Sprecherin.

Nicht nur die vom Brand beschädigten Kabel selbst nahmen Schaden, Kurzschlüsse in weiteren Systemen sorgten für zusätzliche Schwierigkeiten. Abgeschnitten wurde vor allem jener südwestliche Teil der Hauptstadt, der in wildem Zickzack unmittelbar an die frühere Zonengrenze zur DDR ragt. 37 Jahre nach dem Mauerfall und dem Untergang der DDR gibt es keine Ersatzanbindung über Brandenburger Territorium – bislang zumindest.

„Für das betroffene Versorgungsgebiet gibt es Pläne und konkrete Projekte für sicherheitserhöhende Maßnahmen durch alternative Kabelverbindungen“, erklärt die Senatsverwaltungssprecherin. Diese befänden sich „derzeit in praktischer Umsetzung.“

Die Senatsverwaltung, die von der früheren Bundesfamilienministerin Franziska Giffey (SPD) geführt wird, hat erst Mitte Dezember einen überarbeiteten „Maßnahmenplan zur Stärkung der Resilienz des Berliner Stromnetzes und zur Sicherstellung der Endkundenversorgung bei Stromausfällen“ vorgestellt. Dabei betonte Giffey zwar, dass es keine 100-prozentige Sicherheit gäbe, aber aufgrund früherer Vorfälle hätten Experten „genau analysiert, wo wir bei Prävention und Reaktion im Krisenfall noch besser werden können und ein Resilienzkonzept erarbeitet“.

Eine Vielzahl an Fragen werde nach Bewältigung der akuten Lage zu klären sein, sagt der Linken-Innenpolitiker Jan Köstering: „Allem voran ist es nicht zu vermitteln, dass die Zerstörung eines Leitungsweges für 100.000 Menschen einen kompletten Netzausfall bedeutet.“ Offenbar seien derartige Schwachpunkten in den Netzen seit Jahrzehnten nicht adressiert worden.

„Seit Jahren bekannt“ sei die Verwundbarkeit wichtiger Infrastruktur, sagte der stellvertretende Fraktionsvorsitzende der Bundestags-Grünen Konstantin von Notz zu heise online. „Viel zu lang wurden die Probleme von den Verantwortlichen, auch und gerade im Bundesinnenministerium, sträflich vernachlässigt.“ Von Notz kritisiert – mittlerweile seit Jahren [–], dass Umsetzung zweier maßgeblicher Gesetzeswerke für den Schutz kritischer Infrastrukturen zu langsam erfolge.

Gesetzlicher KRITIS-Schutz kommt nur zögerlich voran

Erst vor einem Monat wurde die Ende 2022 beschlossene NIS2-Richtlinie für bessere IT-Sicherheit ohne weitere Übergangsfrist in deutsches Recht überführt. Die ebenfalls im Dezember 2022 auf europäischer Ebene verabschiedet CER-Schwesterrichtlinie für einen Mindeststandard zum besseren physischen Schutz kritischer Infrastrukturen schaffte es bislang nur bis in die Bundestagsberatung, nachdem rote und schwarze Innenminister sich mit der deutschen Umsetzung schwertaten.

Ob das Kritis-Dachgesetz große Veränderung mit sich gebracht hätte, ist unklar: der Zugang zum nun absichtlich beschädigten Kabelstrang sei mit einem massiven Zaun und Übersteigschutz gesichert gewesen, heißt es aus der Berliner Senatsverwaltung.

Der Landkreistag weist darauf hin, dass der Wert, ab dem eine Anlage überhaupt unter das Kritis-DG fällt, viel zu hoch sei: 500.000 versorgte Einwohner. „Die Mehrheit der Bevölkerung und Gewerbebetriebe in Deutschland wird von Betreibern versorgt, die unterhalb des Schwellenwerts liegen“, rechnet Hauptgeschäftsführer Kay Ruge vor. Das aktuelle Beispiel mit 45.000 Haushalten und 2000 Betrieben habe bereits gezeigt, dass die Strukturen „an ihre Grenze kommen“, formuliert Ruge höflich. Er plädiert daher für eine deutliche Absenkung der Schwellenwerte.

Datenunschärfe und Videoüberwachung sollen helfen

Lauter gefordert wird zudem, Daten zu kritischen Infrastrukturen nicht mehr öffentlich zur Verfügung zu stellen. „Die aktuellen Transparenzregeln machen es Angreifern zu leicht, um etwaige Schwachstellen in unseren Energienetzen aufzuspüren“, sagt ein Sprecher des Verbands Kommunaler Unternehmen (VKU). „So werden schlimmstenfalls sicherheitsrelevante Standortdaten preisgegeben, die in den falschen Händen zur Gebrauchsanweisung für Sabotage oder hybride Angriffe – etwa mit Drohnen – werden können.“

Ähnliche Gedanken hat Giffey ins Spiel gebracht. Welchen konkreten Nutzen das bei Infrastrukturen haben könnte, bei denen über Jahrzehnte eher die historische Ungenauigkeit der Planunterlagen problematisch schien, verriet sie nicht. Zudem will die Sozialdemokratin mehr Videoüberwachung für kritische Infrastrukturen – die habe es bei der nun betroffenen Brücke zum Heizkraftwerk Lichterfelde nicht gegeben, weil darunter ein öffentlich nutzbarer Weg am Ufer entlang führt.

Kay Ruge vom Landkreistag betont die Bedeutung der Bewältigung von Krisensituationen: „Das erfordert finanzielle Ressourcen, Personal und viel Übung. Es reicht nicht nur Notfall- und Krisenpläne zu haben, sie müssen auch laufend geübt und evaluiert werden.“

Bundeswehr und THW unterstützen

„Es gibt an der ein oder anderen Stelle noch Optimierungsbedarf“, zitiert der Berliner Tagesspiegel Dienstagabend den Regierenden Bürgermeister Kai Wegner (CDU) mit Blick auf die Krisenreaktion Berlins. Die Hauptstadt brauchte Bundeshilfe offenbar dringender als geplant: 150 Ehrenamtliche des Technischen Hilfswerks (THW) aus 19 Ortsverbänden sind allein am Dienstag zum Einsatz gekommen, sagt das Bundesinnenministerium. Die Bundeswehr fährt seit Montag mit einem Tanklastzug Diesel zu Aggregaten im Stromausfallgebiet, nachdem das Land Berlin zunächst keine Hilfe der Bundeswehr wollte. Sonntagabend rief es dann doch eine Großschadenslage aus, um vom Bund mehr Hilfe anfordern zu können.

Zuständig für den Katastrophenschutz sind in Deutschland die Bundesländer; der Bund ist für Zivilschutz nur im Verteidigungsfall zuständig. Doch in diesem Fall wären Bundeswehr und THW bereits anderweitig verplant – ein Zustand, um den die Fachpolitiker in Bund und Länder seit Jahren wissen. Bislang haben weder Bund noch Länder die nötigen Mittel für wirksame Konsequenzen aufgebracht.

(ds)

Künstliche Intelligenz

Metas Ray-Bans: Clickworker sehen Sexvideos

Videos, die mit den Ray-Ban- oder Oakley-Brillen von Meta aufgezeichnet werden, bleiben nicht lokal auf dem Gerät oder dem Smartphone mit der dazugehörigen Meta AI App gespeichert. Das scheint vielen Menschen nicht klar zu sein. Denn wie das „Svenska Dagbladet“ berichtet, landen bei den zuständigen Clickworkern auch Videos von eher intimen Momenten.

Weiterlesen nach der Anzeige

Ob Sex oder der Gang zur Toilette. Solche Aufnahmen sollen dem Bericht zufolge bei Arbeitern in Kenia aufgetaucht sein. Die Menschen dort werten Videos aus, beschriften und markieren sie. Das nennt sich Daten-Annotation. Mit den so vorbereiteten Daten werden dann wiederum neue KI-Modelle trainiert. Man kann diese Menschen getrost als das Rückgrat von KI bezeichnen, denn ohne ihre Arbeit wären KI-Modelle aller Unternehmen deutlich weniger leistungsfähig oder klug.

Dass die Arbeit oftmals belastend sein kann, ist ebenfalls bekannt. Inhalte können etwa Gewalt zeigen. Auch das muss beschriftet werden, damit ein KI-Modell lernen kann, wie Gewalt aussieht oder was als Gewalt gilt – und was gegebenenfalls dann genau nicht generiert werden darf, sofern es eine solche Richtlinie für ein Modell gibt. Clickworker bekommen in der Regel sehr wenig Geld und leiden zudem psychisch unter den Aufgaben.

Es überrascht nicht, dass sie intime Situationen oder sogar Bankdaten zu sehen bekommen. Dass offenbar so wenig Bewusstsein bei den Nutzern der smarten Brillen für die potenzielle Weitergabe der Daten besteht, erstaunt aber doch.

Meta hält Vorgehen für transparent

Meta verweist auf die Datenschutzrichtlinie und Nutzungsbedingungen. Auf Nachfrage von heise online sagt ein Sprecher: „Wenn Menschen Inhalte mit Meta AI teilen, nutzen wir manchmal Subunternehmen, die diese Inhalte auswerten, um die Funktionsweise der smarten Brillen zu verbessern.“ Das stehe ganz klar in den Richtlinien.

Sprachaufnahmen können tatsächlich laut Datenschutzrichtlinie nicht automatisch weitergegeben werden. Möglicherweise hat Meta hier aus vorherigen Skandalen um etwa Amazons Alexa und Apples Siri gelernt. Auch hier landeten Sprachaufnahmen zur Auswertung und für die Verbesserung der eigenen Produkte bei Menschen, die diese anhören und auswerten mussten.

Weiterlesen nach der Anzeige

Videoaufnahmen, die mit den Ray-Bans und Oakleys aufgezeichnet werden, können aber immer an Meta und andere Unternehmen weitergereicht werden. Das lässt sich nicht abschalten. Meta AI, der Dienst und die gleichnamige App, die für die Verarbeitung der Nutzeranfragen zuständig ist, kann nur mittels Datenweitergabe die angebotenen Funktionen erfüllen. Sprich: Damit Meta AI dem Nutzer sagen kann, vor welchem Gebäude er gerade steht, müssen die Bilder an Meta geschickt und dort ausgewertet werden.

Wie die schwedische Tageszeitung berichtet, funktioniert auch die Anonymisierung der Videos nicht richtig. Clickworker sollen berichtet haben, dass Gesichter nicht verpixelt werden. Meta jedoch sagt auf Nachfrage, dass man die Inhalte sehr wohl filtere, um die Menschen zu schützen. Auch hier werde kontinuierlich an Verbesserungen der Systeme gearbeitet.

Ein weiterer Hinweis von Meta bezieht sich auf die Unsicherheit von Menschen, heimlich gefilmt zu werden. Die Brillen zeigen immer anhand einer kleinen LED im Gestell an, wenn sie aktiviert sind. Zudem sagt Meta, in den Nutzungsbedingungen sei festgehalten, dass Menschen die Dienste im Rahmen der Gesetzgebung sowie in einer respektvollen Art nutzen sollten.

(emw)

Künstliche Intelligenz

c’t-Workshop: DHCP-Automatisierung mit Kea und Stork

Der DHCP-Dienst bildet das Rückgrat moderner Netzwerke. In vielen Umgebungen verteilen sich Verwaltungsdaten jedoch auf mehrere Systeme – etwa IP-Adressmanagement, Inventardatenbanken, VoIP-Plattformen oder Deployment-Werkzeuge. Mit Kea-DHCP und der Weboberfläche Stork führen Admins diese Daten zusammen und synchronisieren sie über APIs mit dem DHCP-Dienst. So automatisieren sie wiederkehrende Konfigurationsaufgaben.

Weiterlesen nach der Anzeige

Im Workshop DHCP-Automatisierung mit Kea und Stork binden die Teilnehmer Kea-DHCP mit Open-Source-Werkzeugen in automatisierte Netzwerkumgebungen ein.

Von der Installation bis zum Monitoring

Der Workshop deckt den gesamten Lebenszyklus einer Kea-DHCP-Umgebung ab. Die Teilnehmer installieren Kea, richten ein Datenbank-Backend mit MySQL oder PostgreSQL ein und konfigurieren Subnetze sowie Adresspools. Danach bauen sie einen Hochverfügbarkeits-Cluster auf, testen Failover und prüfen den Status der Instanzen.

Anschließend setzen sie typische DHCP-Szenarien um: PXE-basierter Netzwerkboot, Vendor- und VIVSO-Optionen sowie dynamische DNS-Updates. Danach aktivieren sie die Kea-API, sichern den Zugriff ab und verwalten darüber Subnetze, Optionen, Client-Klassen und Reservierungen.

Mit Stork administrieren sie ihre Kea-Instanzen zentral und kontrollieren Versionen sowie HA-Zustände. Für Metriken und Alerts binden sie Monitoring-Werkzeuge wie Prometheus, Grafana, Zabbix und Uptime-Kuma ein. Ergänzend analysieren sie Logs und DHCP-Leases.

Direkt anwendbares Know-how

Die Teilnehmer erwerben Wissen, das sie unmittelbar im Produktivbetrieb einsetzen können. Sie lernen, typische Stolperfallen zu erkennen, bevor diese im laufenden Betrieb Probleme verursachen. Außerdem gewinnen sie ein tieferes Verständnis für Skalierbarkeit, Hochverfügbarkeit und Betriebssicherheit ihrer DHCP-Infrastruktur.

Weiterlesen nach der Anzeige

Durch den Workshop führt Carsten Strotmann von der sys4 AG. Er betreut seit über 25 Jahren Unix- und Windows-Netzwerke. Zu seinen Schwerpunkten zählen DNS, DNSSEC und IPv6. Als Trainer arbeitet er unter anderem für das Internet Systems Consortium, das Linuxhotel und Men & Mice.

Voraussetzungen und Anmeldung

Der Workshop richtet sich an Systemadministratoren, Netzwerkingenieure und DevOps-Teams mit Linux- und TCP/IP-Grundkenntnissen. Erfahrung mit JSON-APIs und DHCP erleichtert den Einstieg.

Die Teilnehmerzahl ist auf 20 Personen begrenzt. Die Veranstaltung am 2. und 3. Juni jeweils von 9:00 bis 17:00 Uhr online über Zoom statt. Zur Teilnahme genügen ein aktueller Browser mit JavaScript sowie ein Mikrofon oder Headset; ein SSH-Client ist hilfreich. Wer bis zum 05.05.2026 bucht, sichert sich einen Frühbucher-Rabatt von 10 Prozent und zahlt 792,00 Euro. Weitere Informationen und Details zur Anmeldung finden Sie auf der Seite zum Workshop.

(abr)

Künstliche Intelligenz

Android Studio Panda 2: KI-Agent erstellt neue Android-Apps

Google hat Android Studio Panda 2 veröffentlicht. Die neue Version stattet die integrierte Entwicklungsumgebung für Android-Apps mit erweiterten KI-Möglichkeiten aus: Per KI-Agent lassen sich komplette neue App-Prototypen erstellen. Aber auch im Umgang mit vorhandenen Codebasen soll der KI-Agent unterstützen können und Entwickler von Boilerplate-Code befreien.

Weiterlesen nach der Anzeige

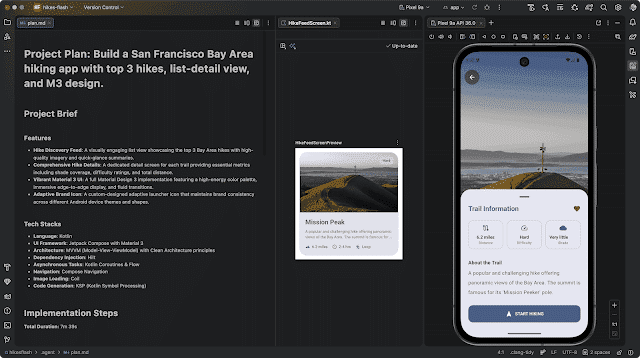

Per Prompt zur App: Google demonstriert den KI-gestützten „New Project“-Flow.

(Bild: Google)

Neue Apps per Prompt

Wie das Android-Team ausführt, soll der KI-gestützte „New Project“-Flow das Erstellen eines App-Prototyps mit nur einem Prompt ermöglichen. Dabei können Developer neben einer Beschreibung der geplanten App auch Bilder hochladen. Der KI-Agent setzt dann die Pläne in die Tat um und nutzt dazu Technologien wie Kotlin und Compose unter Befolgung der Best Practices in der Android-Entwicklung. Die App wird letztlich zu einem Android-Emulator deployt und Developer können jeden Screen dahingehend prüfen, ob er ihren Anforderungen entspricht.

Nicht nur neue Apps, sondern auch bestehende Codebasen sollen von den Fähigkeiten des KI-Agenten profitieren. Der Version Upgrade Assistant in Android Studio kann nun mithilfe von KI Dependencies verwalten. Dazu klicken Entwickler im Versionskatalog mit der rechten Maustaste, wählen AI und anschließend Update Dependencies aus. Auch aus dem Refactor-Menü lässt sich die KI-Funktion aktivieren: Update all libraries with AI.

Die Dependency-Verwaltung kann nun per KI geschehen.

(Bild: Google)

Dann soll der KI-Agent mehrere automatisierte Runden durchführen, bis er Dependency-Konflikte behoben hat und der Build schließlich erfolgreich verläuft.

Weiterlesen nach der Anzeige

Qualitätsverbesserung gegen Aufpreis

Neben dem kostenfreien Standard-Modell in Android Studio kann der KI-Agent für zahlende Kunden auf weitere Optionen zugreifen. Entwicklerinnen und Entwickler können ihren eigenen API-Key für Google AI Studio eingeben, um einen zahlungspflichtigen Gemini-API-Key einzubinden. Das ermöglicht Zugriff auf neuere und schnellere Modelle von Google zum Erstellen neuer Apps, darunter das KI-Bildmodell Nano Banana und Gemini 3.1 Pro Preview, was das Generieren verbesserter Designs ermöglichen und die Codequalität erhöhen soll.

Android Studio Panda 2 steht bei Google zum Download bereit. Weitere Informationen bietet der Blogeintrag zur Ankündigung.

(mai)

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenSchnelles Boot statt Bus und Bahn: Was sich von London und New York lernen lässt

-

Social Mediavor 3 Wochen

Social Mediavor 3 WochenCommunity Management zwischen Reichweite und Verantwortung

-

Social Mediavor 2 Tagen

Social Mediavor 2 TagenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Künstliche Intelligenzvor 2 Wochen

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Datenschutz & Sicherheitvor 3 Monaten

Datenschutz & Sicherheitvor 3 MonatenSyncthing‑Fork unter fremder Kontrolle? Community schluckt das nicht

-

Entwicklung & Codevor 3 Monaten

Entwicklung & Codevor 3 MonatenKommentar: Anthropic verschenkt MCP – mit fragwürdigen Hintertüren

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenGame Over: JetBrains beendet Fleet und startet mit KI‑Plattform neu

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenDie meistgehörten Gastfolgen 2025 im Feed & Fudder Podcast – Social Media, Recruiting und Karriere-Insights