Künstliche Intelligenz

Remote Desktop: Filevault-Verschlüsselung behindert Mac-Login – Workaround

Zunehmend aggressiv fordert Apple Nutzer von macOS dazu auf, die zusätzlich mögliche SSD-Verschlüsselung FileVault zu aktivieren – etwa bei größeren Updates des Betriebssystems oder beim Wechsel auf eine neue Version, wie jetzt etwa bei macOS 26 Tahoe, das seit September verfügbar ist.

Weiterlesen nach der Anzeige

Wer die eigentlich sinnvolle Rechnerabsicherung nutzt, kann aber in einem bestimmten Fall ohne weitere Warnung in die Bredouille geraten: Betreiber von „Headless“-Macs, also solchen, die ohne Maus, Tastatur und Bildschirm ferngesteuert werden – im Heimnetz oder bei entsprechender Freigabe auch per Tunneling, Dynamic DNS und/oder Port Forwarding im offenen Internet. Das Problem: Das System bootet zunächst nur ein Mini-macOS, um die FileVault-Entschlüsselung zu ermöglichen. Apple Remote Desktop, macOS-Screensharing oder VNC sind dann noch nicht aktiv. Man kommt also nicht mehr an den Rechner, die Fernsteuerung ist zunächst gesperrt.

Sicherheitsschicht fällt weg

Apple sieht das als Sicherheitsmerkmal: FileVault soll nur durch physisch vor Ort befindliche Personen entschlüsselt werden können. Das Problem betrifft jeden normalen Neu- oder frischen Systemstart, mit Ausnahme von macOS-Updates – dann erfolgt üblicherweise ein automatischer Login. Aber auch darauf sollte man sich nicht verlassen. Das FileVault-Problem besteht schon seit Längerem.

Die einfachste Empfehlung bleibt, die zusätzliche SSD-Verschlüsselung auf Headless-Maschinen wieder zu deaktivieren, sobald man sich wieder hat einloggen können (via Bildschirm, Maus und Tastatur). Grundsätzlich unverschlüsselt arbeitet das System dennoch nicht: Apple nutzt standardmäßig eine Verschlüsselung über den SSD-Controller – FileVault bietet aber eine zusätzliche Sicherheitsschicht gegen verschiedene Formen physischer Angriffe.

Entsperren im Pre-Boot-Dialog

Alternativ bietet Apple seit macOS 26 allerdings noch eine weitere Möglichkeit: Via SSH im Terminal ist dort erstmals eine Remote-Entschlüsselung für FileVault möglich. Damit fällt das Problem des Aussperrens weg. Dazu muss man SSH zunächst in den Systemeinstellungen aktivieren („Remote Login“). Leider ist es bislang nicht möglich, zwischen „regulärem“ SSH und dieser Pre-Boot-Phase zu unterscheiden – man schaltet stets beides frei.

Weiterlesen nach der Anzeige

Nach der Aktivierung sollte man sich einmal testweise vor einem Reboot eingeloggt haben, um sicherzustellen, dass SSH funktioniert. Danach kommt beim Einloggen ein spezieller Output: Hier heißt es, das System sei „locked“ und müsse mit einem Account (dem für FileVault eingerichteten) entsperrt werden. Tut man dies, wird FileVault entschlüsselt und das normale Booten erfolgt – Remote Desktop & Co. sind danach wie gewohnt nutzbar. Einen Nachteil gibt es: Via WLAN ist der Login offenbar nicht möglich, es muss mindestens eine physische LAN-Verbindung bestehen.

(bsc)

Künstliche Intelligenz

Metas Ray-Bans: Clickworker sehen Sexvideos

Videos, die mit den Ray-Ban- oder Oakley-Brillen von Meta aufgezeichnet werden, bleiben nicht lokal auf dem Gerät oder dem Smartphone mit der dazugehörigen Meta AI App gespeichert. Das scheint vielen Menschen nicht klar zu sein. Denn wie das „Svenska Dagbladet“ berichtet, landen bei den zuständigen Clickworkern auch Videos von eher intimen Momenten.

Weiterlesen nach der Anzeige

Ob Sex oder der Gang zur Toilette. Solche Aufnahmen sollen dem Bericht zufolge bei Arbeitern in Kenia aufgetaucht sein. Die Menschen dort werten Videos aus, beschriften und markieren sie. Das nennt sich Daten-Annotation. Mit den so vorbereiteten Daten werden dann wiederum neue KI-Modelle trainiert. Man kann diese Menschen getrost als das Rückgrat von KI bezeichnen, denn ohne ihre Arbeit wären KI-Modelle aller Unternehmen deutlich weniger leistungsfähig oder klug.

Dass die Arbeit oftmals belastend sein kann, ist ebenfalls bekannt. Inhalte können etwa Gewalt zeigen. Auch das muss beschriftet werden, damit ein KI-Modell lernen kann, wie Gewalt aussieht oder was als Gewalt gilt – und was gegebenenfalls dann genau nicht generiert werden darf, sofern es eine solche Richtlinie für ein Modell gibt. Clickworker bekommen in der Regel sehr wenig Geld und leiden zudem psychisch unter den Aufgaben.

Es überrascht nicht, dass sie intime Situationen oder sogar Bankdaten zu sehen bekommen. Dass offenbar so wenig Bewusstsein bei den Nutzern der smarten Brillen für die potenzielle Weitergabe der Daten besteht, erstaunt aber doch.

Meta hält Vorgehen für transparent

Meta verweist auf die Datenschutzrichtlinie und Nutzungsbedingungen. Auf Nachfrage von heise online sagt ein Sprecher: „Wenn Menschen Inhalte mit Meta AI teilen, nutzen wir manchmal Subunternehmen, die diese Inhalte auswerten, um die Funktionsweise der smarten Brillen zu verbessern.“ Das stehe ganz klar in den Richtlinien.

Sprachaufnahmen können tatsächlich laut Datenschutzrichtlinie nicht automatisch weitergegeben werden. Möglicherweise hat Meta hier aus vorherigen Skandalen um etwa Amazons Alexa und Apples Siri gelernt. Auch hier landeten Sprachaufnahmen zur Auswertung und für die Verbesserung der eigenen Produkte bei Menschen, die diese anhören und auswerten mussten.

Weiterlesen nach der Anzeige

Videoaufnahmen, die mit den Ray-Bans und Oakleys aufgezeichnet werden, können aber immer an Meta und andere Unternehmen weitergereicht werden. Das lässt sich nicht abschalten. Meta AI, der Dienst und die gleichnamige App, die für die Verarbeitung der Nutzeranfragen zuständig ist, kann nur mittels Datenweitergabe die angebotenen Funktionen erfüllen. Sprich: Damit Meta AI dem Nutzer sagen kann, vor welchem Gebäude er gerade steht, müssen die Bilder an Meta geschickt und dort ausgewertet werden.

Wie die schwedische Tageszeitung berichtet, funktioniert auch die Anonymisierung der Videos nicht richtig. Clickworker sollen berichtet haben, dass Gesichter nicht verpixelt werden. Meta jedoch sagt auf Nachfrage, dass man die Inhalte sehr wohl filtere, um die Menschen zu schützen. Auch hier werde kontinuierlich an Verbesserungen der Systeme gearbeitet.

Ein weiterer Hinweis von Meta bezieht sich auf die Unsicherheit von Menschen, heimlich gefilmt zu werden. Die Brillen zeigen immer anhand einer kleinen LED im Gestell an, wenn sie aktiviert sind. Zudem sagt Meta, in den Nutzungsbedingungen sei festgehalten, dass Menschen die Dienste im Rahmen der Gesetzgebung sowie in einer respektvollen Art nutzen sollten.

(emw)

Künstliche Intelligenz

c’t-Workshop: DHCP-Automatisierung mit Kea und Stork

Der DHCP-Dienst bildet das Rückgrat moderner Netzwerke. In vielen Umgebungen verteilen sich Verwaltungsdaten jedoch auf mehrere Systeme – etwa IP-Adressmanagement, Inventardatenbanken, VoIP-Plattformen oder Deployment-Werkzeuge. Mit Kea-DHCP und der Weboberfläche Stork führen Admins diese Daten zusammen und synchronisieren sie über APIs mit dem DHCP-Dienst. So automatisieren sie wiederkehrende Konfigurationsaufgaben.

Weiterlesen nach der Anzeige

Im Workshop DHCP-Automatisierung mit Kea und Stork binden die Teilnehmer Kea-DHCP mit Open-Source-Werkzeugen in automatisierte Netzwerkumgebungen ein.

Von der Installation bis zum Monitoring

Der Workshop deckt den gesamten Lebenszyklus einer Kea-DHCP-Umgebung ab. Die Teilnehmer installieren Kea, richten ein Datenbank-Backend mit MySQL oder PostgreSQL ein und konfigurieren Subnetze sowie Adresspools. Danach bauen sie einen Hochverfügbarkeits-Cluster auf, testen Failover und prüfen den Status der Instanzen.

Anschließend setzen sie typische DHCP-Szenarien um: PXE-basierter Netzwerkboot, Vendor- und VIVSO-Optionen sowie dynamische DNS-Updates. Danach aktivieren sie die Kea-API, sichern den Zugriff ab und verwalten darüber Subnetze, Optionen, Client-Klassen und Reservierungen.

Mit Stork administrieren sie ihre Kea-Instanzen zentral und kontrollieren Versionen sowie HA-Zustände. Für Metriken und Alerts binden sie Monitoring-Werkzeuge wie Prometheus, Grafana, Zabbix und Uptime-Kuma ein. Ergänzend analysieren sie Logs und DHCP-Leases.

Direkt anwendbares Know-how

Die Teilnehmer erwerben Wissen, das sie unmittelbar im Produktivbetrieb einsetzen können. Sie lernen, typische Stolperfallen zu erkennen, bevor diese im laufenden Betrieb Probleme verursachen. Außerdem gewinnen sie ein tieferes Verständnis für Skalierbarkeit, Hochverfügbarkeit und Betriebssicherheit ihrer DHCP-Infrastruktur.

Weiterlesen nach der Anzeige

Durch den Workshop führt Carsten Strotmann von der sys4 AG. Er betreut seit über 25 Jahren Unix- und Windows-Netzwerke. Zu seinen Schwerpunkten zählen DNS, DNSSEC und IPv6. Als Trainer arbeitet er unter anderem für das Internet Systems Consortium, das Linuxhotel und Men & Mice.

Voraussetzungen und Anmeldung

Der Workshop richtet sich an Systemadministratoren, Netzwerkingenieure und DevOps-Teams mit Linux- und TCP/IP-Grundkenntnissen. Erfahrung mit JSON-APIs und DHCP erleichtert den Einstieg.

Die Teilnehmerzahl ist auf 20 Personen begrenzt. Die Veranstaltung am 2. und 3. Juni jeweils von 9:00 bis 17:00 Uhr online über Zoom statt. Zur Teilnahme genügen ein aktueller Browser mit JavaScript sowie ein Mikrofon oder Headset; ein SSH-Client ist hilfreich. Wer bis zum 05.05.2026 bucht, sichert sich einen Frühbucher-Rabatt von 10 Prozent und zahlt 792,00 Euro. Weitere Informationen und Details zur Anmeldung finden Sie auf der Seite zum Workshop.

(abr)

Künstliche Intelligenz

Android Studio Panda 2: KI-Agent erstellt neue Android-Apps

Google hat Android Studio Panda 2 veröffentlicht. Die neue Version stattet die integrierte Entwicklungsumgebung für Android-Apps mit erweiterten KI-Möglichkeiten aus: Per KI-Agent lassen sich komplette neue App-Prototypen erstellen. Aber auch im Umgang mit vorhandenen Codebasen soll der KI-Agent unterstützen können und Entwickler von Boilerplate-Code befreien.

Weiterlesen nach der Anzeige

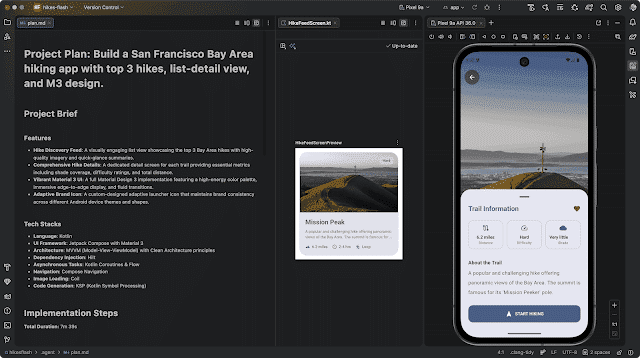

Per Prompt zur App: Google demonstriert den KI-gestützten „New Project“-Flow.

(Bild: Google)

Neue Apps per Prompt

Wie das Android-Team ausführt, soll der KI-gestützte „New Project“-Flow das Erstellen eines App-Prototyps mit nur einem Prompt ermöglichen. Dabei können Developer neben einer Beschreibung der geplanten App auch Bilder hochladen. Der KI-Agent setzt dann die Pläne in die Tat um und nutzt dazu Technologien wie Kotlin und Compose unter Befolgung der Best Practices in der Android-Entwicklung. Die App wird letztlich zu einem Android-Emulator deployt und Developer können jeden Screen dahingehend prüfen, ob er ihren Anforderungen entspricht.

Nicht nur neue Apps, sondern auch bestehende Codebasen sollen von den Fähigkeiten des KI-Agenten profitieren. Der Version Upgrade Assistant in Android Studio kann nun mithilfe von KI Dependencies verwalten. Dazu klicken Entwickler im Versionskatalog mit der rechten Maustaste, wählen AI und anschließend Update Dependencies aus. Auch aus dem Refactor-Menü lässt sich die KI-Funktion aktivieren: Update all libraries with AI.

Die Dependency-Verwaltung kann nun per KI geschehen.

(Bild: Google)

Dann soll der KI-Agent mehrere automatisierte Runden durchführen, bis er Dependency-Konflikte behoben hat und der Build schließlich erfolgreich verläuft.

Weiterlesen nach der Anzeige

Qualitätsverbesserung gegen Aufpreis

Neben dem kostenfreien Standard-Modell in Android Studio kann der KI-Agent für zahlende Kunden auf weitere Optionen zugreifen. Entwicklerinnen und Entwickler können ihren eigenen API-Key für Google AI Studio eingeben, um einen zahlungspflichtigen Gemini-API-Key einzubinden. Das ermöglicht Zugriff auf neuere und schnellere Modelle von Google zum Erstellen neuer Apps, darunter das KI-Bildmodell Nano Banana und Gemini 3.1 Pro Preview, was das Generieren verbesserter Designs ermöglichen und die Codequalität erhöhen soll.

Android Studio Panda 2 steht bei Google zum Download bereit. Weitere Informationen bietet der Blogeintrag zur Ankündigung.

(mai)

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenSchnelles Boot statt Bus und Bahn: Was sich von London und New York lernen lässt

-

Social Mediavor 3 Wochen

Social Mediavor 3 WochenCommunity Management zwischen Reichweite und Verantwortung

-

Social Mediavor 2 Tagen

Social Mediavor 2 TagenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Künstliche Intelligenzvor 2 Wochen

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Datenschutz & Sicherheitvor 3 Monaten

Datenschutz & Sicherheitvor 3 MonatenSyncthing‑Fork unter fremder Kontrolle? Community schluckt das nicht

-

Entwicklung & Codevor 3 Monaten

Entwicklung & Codevor 3 MonatenKommentar: Anthropic verschenkt MCP – mit fragwürdigen Hintertüren

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenGame Over: JetBrains beendet Fleet und startet mit KI‑Plattform neu

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenDie meistgehörten Gastfolgen 2025 im Feed & Fudder Podcast – Social Media, Recruiting und Karriere-Insights