Datenschutz & Sicherheit

Frei und dezentral ins Grüne

Die Bäume haben ihre Blätter ausgerollt, Löwenzahn tupft die Wiese gelb und dazwischen summt es immer lauter: Der Frühling ist da und bei steigenden Temperaturen holen viele die Räder aus dem Keller und putzen die Wanderstiefel für den Wochenendausflug.

Aber wohin soll es gehen? Wo finden wir die schönste Strecke für die Radtour am Fluss entlang und welcher Wanderweg bietet eine gute Aussicht? Wie können wir unsere Lieblingsstrecken aufzeichnen und vielleicht noch unsere Wegzeit von Anfang des Jahres mit unserem fitten Zukunfts-Ich vergleichen?

Alles netzpolitisch Relevante

Drei Mal pro Woche als Newsletter in deiner Inbox.

Schnell landet man bei der Suche nach digitalen Helferlein bei Apps mit zahlungspflichtigen Bonus-Funktionen, ohne die eine Orientierung im Funkloch flachfällt. Oder bei Anwendungen, bei denen wir unsere sensiblen Standortdaten mit unbekannten Dritten teilen müssen. Doch es gibt einige Alternativen zu den datenhungrigen Apps, die ihr Geschäftsmodell auf Premium-Abos und Werbung aufbauen. Eine garantiert unvollständige Auswahl findet ihr hier.

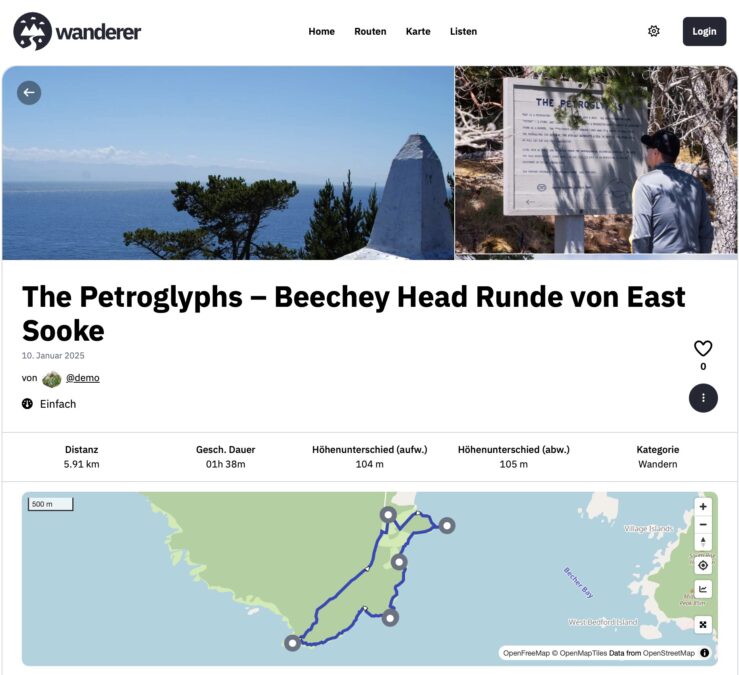

Wanderer

Mit und bei wanderer kann man Routen finden, teilen und austauschen.

Für wen? Alle auf der Suche nach Empfehlungen für Touren und alle, die gern ihre Lieblingsstrecken teilen.

Plattformen? Web

Was kann Wanderer? Die Strecken-Datenbank-Anwendung wanderer ist dezentral und basiert auf ActivityPub. Damit ist wanderer eine Fediverse-Version für den Austausch und das Teilen von Routen- und Streckenempfehlungen.

Nutzer:innen können Routen über gpx-Tracks hochladen und speichern, Beschreibungen und Fotos ergänzen und mit anderen teilen. Außerdem lässt sich über Suchfunktionen erkunden, welche Routen andere genommen haben. Man kann Profilen folgen und Strecken favorisieren.

Routen lassen sich auch von anderen Plattformen importieren, für Komoot und Strava gibt es direkte Import-Funktionalitäten.

Was trübt das Vergnügen? Auf den verschiedenen Wanderer-Instanzen ist teilweise noch nicht so viel los. Daher gibt es weniger Routen als auf den proprietären Plattformen.

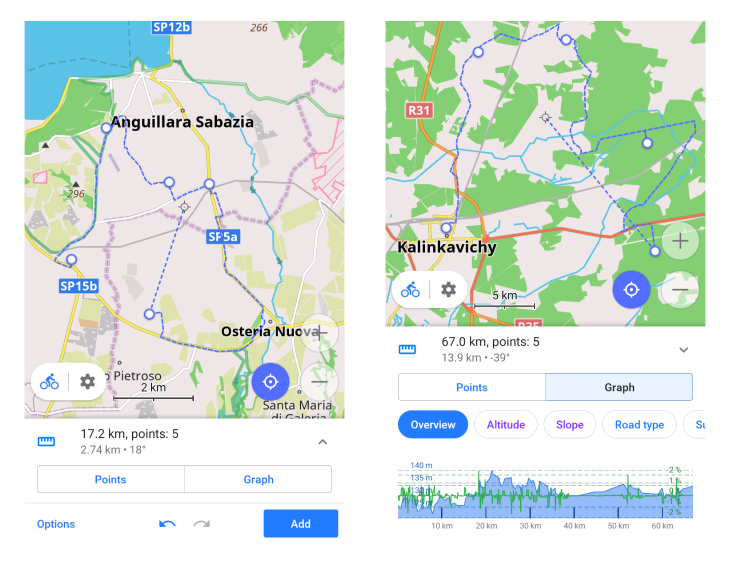

OsmAnd

OsmAnd bietet eine datenschutzfreundliche Offline-Navigation, die so ziemlich alles kann – wenn man es findet.

Für wen? Wanderer, Radfahrerinnen und alle anderen, die von A nach B über C wollen.

Plattformen? Android, iOS, Web

Was kann OsmAnd? Die auf OpenStreetMap basierende Navigationsanwendung OsmAnd macht fast alles, was man sich vorstellen kann. Und funktioniert auch – wenn man die benötigte Karte vorher heruntergeladen hat – ganz ohne Netz. OsmAnd kann Rad- und Wanderwege highlighten, alle Supermärkte markieren oder Trinkwasserstellen anzeigen. Geplante Routen lassen sich im- und exportieren und ungeliebte Straßen bei der Navigation vermeiden.

Wer mag, kann mit einem Plugin auch gelaufene oder gefahrene Strecken aufzeichnen, um danach zum Beispiel die eigenen Geschwindigkeiten zu analysieren.

Wer mehr als sieben Regionenkarten offline nutzen will, muss dafür wahlweise einmal oder monatlich etwas zahlen. Gegen Geld gibt es auch Offline-Wikipedia-Artikel zu Orten und besonderen Punkten.

Was trübt das Vergnügen? Gerade am Anfang kann OsmAnd durch die vielen Konfigurationsmöglichkeiten vielleicht schnell überfordern. Und manchmal funktioniert die Suche nach Adressen nicht optimal, wenn man nicht die exakte Schreibweise gefunden hat – oder OsmAnd eine „Hauptstr“ nicht gleich mit einer „Hauptstraße“ matcht.

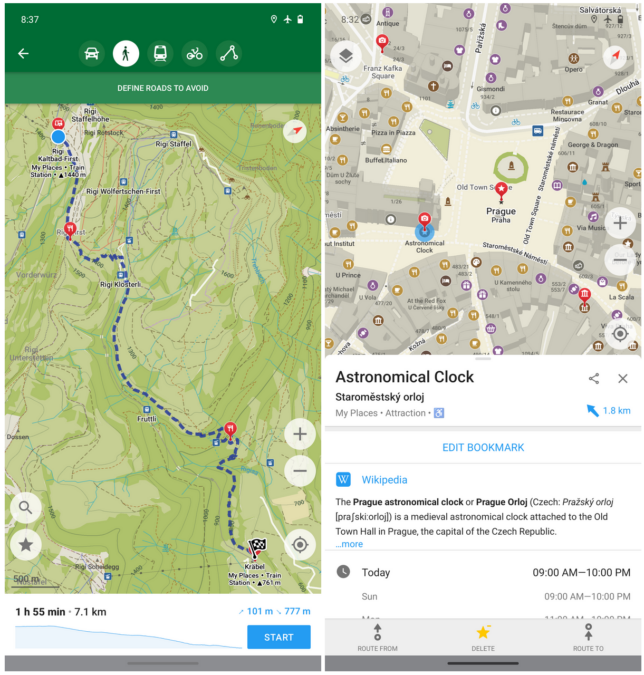

CoMaps und OrganicMaps

CoMaps und OrganicMaps bieten datenschutzfreundliche Offline-Navigation mit intuitiver Bedienung.

Für wen? Wanderer, Radfahrerinnen und alle, die einfach einen Weg finden wollen.

Plattformen? Android, iOS, Web

Was können CoMaps und OrganicMaps? Wie OsmAnd basieren CoMaps und OrganicMaps auf der OpenStreetMap. Das Wichtigste, was man für den Ausflug braucht, bringen die Apps mit: Routen von A nach B festlegen, Zwischenstopps definieren, Supermärkte oder Sehenswürdigkeiten highlighten, Strecken importieren und exportieren. All das macht keine Probleme und ist schnell und intuitiv bedienbar.

Auch hier müssen Karten für die Offline-Navigation heruntergeladen werden. Die Anzahl der Karten-Downloads ist unbegrenzt.

CoMaps und OrganicMaps ähneln sich sehr: Vor rund einem Jahr entstand CoMaps als Abspaltung von OrganicMaps, da es Kontroversen in der Entwickler:innen-Gemeinschaft zu Führungsstil und Transparenz gab.

Was trübt das Vergnügen? Die leichtere Bedienbarkeit von CoMaps und OrganicMaps gegenüber OsmAnd liegt auch daran, dass die Anwendungen weniger Einstellmöglichkeiten haben. Wem es wichtig ist, etwa genau zu definieren, welche Untergründe vermieden werden sollen, oder wer einen extra Modus für Ski- oder Bootstouren braucht, wird sich über OsmAnd freuen.

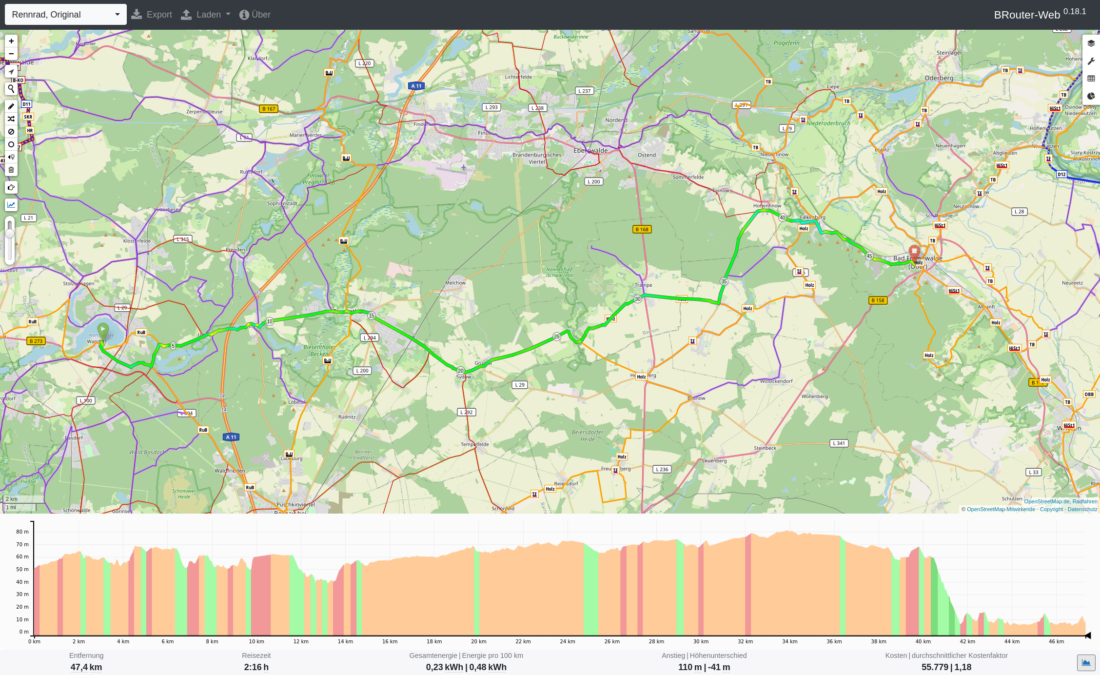

BRouter

BRouter bietet Routenplanung, vor allem fürs Radfahren.

Für wen? Radler:innen, die nicht nur von A nach B wollen, sondern schöne und sichere Wege suchen.

Plattformen? Integration in andere Anwendungen, mehrere Web-Optionen

Was kann BRouter? BRouter ist eine Routing-Engine, die speziell fürs Radfahren entwickelt wurde. Sie berücksichtigt etwa Höhenmeter und offiziell deklarierte Radwege. Es lassen sich verschiedene Profile wählen und selbst konfigurieren. Damit lassen sich Präferenzen steuern, etwa speziell für die Fahrt mit einem Mountainbike oder einem Rennrad. Es gibt auch eines fürs Wandern zu Fuß, das gut funktioniert.

BRouter lässt sich als Routing-Engine unter anderem in OsmAnd nutzen. Aber es gibt auch mehrere Web-Interfaces, die auf BRouter setzen. Eines davon ist BRouter-Web.

Was trübt das Vergnügen? Wer seine Strecke mit BRouter-Web planen will, sollte das am besten am Desktop tun, dort fällt die Bedienung leichter. Die geplante Strecke lässt sich dann exportieren und in Navigations-Apps oder auf den Rad-Computer laden.

Datenschutz & Sicherheit

„Passwort“ Folge 56: Unwirksame Beweise, ungültige Zertifikate, unverplante CVEs

Hunderttausende Zertifikate widerrufen zu müssen, ist immer bitter. Aber ganz besonders schmerzt es, wenn die Zertifikate an sich technisch und formal fehlerfrei sind – und dennoch nicht valide. Im Podcast erklärt Christopher, warum die Schweizer Zertifizierungsstelle SwissSign fast eine halbe Million S/MIME-Zertifikate widerrufen musste und, wo er gerade schon dabei ist, mit welchen Zertifikatsproblemen D-Trust sich weiter herumschlägt. Sylvester hingegen greift Googles per Zero-Knowledge-Proof belegten Fortschritt beim Knacken von Verschlüsselungen mittels Quantencomputern abermals auf. Denn der Fortschritt dürfte zwar real sein, doch der Beweis war fehlerhaft. Schlaue Leute bei Trail of Bits nutzten das, um einen eigenen, noch größeren – aber eben fingierten – Fortschritt zu „beweisen“. Ein schönes Lehrstück über die Stärken und Schwächen von Zero-Knowledge-Proofs.

Weiterlesen nach der Anzeige

Im weiteren Verlauf der Folge geht es um das „Vulnrichtment“ des NIST, also das Anreichern von Schwachstellen-IDs, den CVE-Nummern, mit weiterführenden Informationen. Das NIST sieht sich der CVE-Flut nicht mehr gewachsen und filtert nun mit einer – für die Hosts nur teilweise nachvollziehbaren – Liste an Kriterien, welche CVEs sie mit nützlichen Informationen ergänzt und welche nicht. „Not scheduled“ ist das eher euphemistische Label für diesen Status.

Daneben räumt die Folge mit erfreulich viel Hörer-Feedback zu verschiedensten Themen auf: Ein vim-Maintainer berichtete den Hosts, wie KI-generierte Bug-Reports ihm den Urlaub ruinierten; ein weiterer erklärte den beiden, was ein PLM-System (Product Lifecycle Management) eigentlich tut und warum es oft nicht isoliert und gut geschützt betrieben wird. Außerdem geht es um Tücken beim Betrieb von Mailservern, Tücken beim Lesen von (HTML-)Mails, Tücken beim Fluchen in Podcasts und einige weitere Themen.

Die aktuelle Folge von „Passwort – der Podcast von heise security“ steht seit Mittwochmorgen auf allen Plattformen zum Anhören bereit.

(syt)

Datenschutz & Sicherheit

In Finnland verhaftetes Mitglied bekannter Cybergang in den USA angeklagt

Die Justiz in Chicago hat Anklage gegen ein 19-jähriges Mitglied der berüchtigten kriminellen Gruppierung „Scattered Spider“ erhoben, nachdem der als „Bouquet“ bekannte Peter S. kürzlich in Finnland verhaftet wurde. Die USA verlangen die Auslieferung des Teenagers, der die doppelte Staatsbürgerschaft der USA und Estlands besitzt. Dem 19-Jährigen wird vorgeworfen, an verschiedenen Ransomware-Erpressungen beteiligt gewesen zu sein, die große Unternehmen Millionen US-Dollar gekostet haben, wie eine US-amerikanische Tageszeitung berichtet.

Weiterlesen nach der Anzeige

Das Cybercrime-Kollektiv „Scattered Spider“ besteht aus einer losen Gruppe von britischen und US-amerikanischen Cyberkriminellen, die vorwiegend „Social Engineering“ nutzen, um an Zugangsdaten zu geschlossenen Netzwerken zu gelangen, daraufhin Daten abgreifen und die Organisationen damit schließlich erpressen. Die Gruppe wurde 2023 bekannt durch die Casino-Angriffe auf MGM und Caesars. Es folgte ein Datendiebstahl bei der US-Tochter der Allianz Versicherung. Letztes Jahr wurden der Gruppe ein Cyberangriff auf Marks & Spencer sowie der IT-Angriff auf Jaguar Land Rover zugeschrieben.

Hackerkarriere begann mit 16

Doch der verdächtigte Teenager war auch an zahlreichen anderen Cyberangriffen beteiligt, schreibt die Chicago Tribune, denen Unterlagen der Anklage vorliegen. Demnach war Bouquet in mindestens vier größere Aktionen der Hackergruppe involviert, die zu Lösegeldzahlungen der erpressten Unternehmen in Millionenhöhe geführt haben. Dazu gehört eine Attacke auf eine nicht genannte Online-Kommunikationsplattform im März 2023, als Peter S. erst 16 Jahre alt war.

Im Mai 2025 soll Bouquet einen Cyberangriff auf einen ungenannten milliardenschweren „Luxusartikelhändler“ unterstützt haben. Dabei haben sich die Angreifer telefonisch beim IT-Helpdesk als Mitarbeiter ausgegeben, um Anmeldeinformationen zurückzusetzen. Damit erlangten sie Zugriff auf Zugangskonten von Systemadministratoren und konnten Daten abgreifen. Beim anschließenden Erpressungsversuch verlangte die Gruppe 8 Millionen Dollar, da sie 100 Gigabyte Daten gestohlen hätten. Die wochenlangen Verhandlungen hat die nur „Unternehmen F.“ genannte Firma schließlich abgebrochen und das Lösegeld nicht bezahlt, aber der Cyberangriff hat den Händler laut Anklage trotzdem mehr als 2 Millionen Dollar aufgrund der Betriebsstörungen und einer Sanierung des Systems gekostet.

Verhaftung nach Luxus-Lebensstil

Die Ermittler sind dem Verdächtigten wohl aufgrund seines ausschweifenden Lebensstils auf die Schliche gekommen, der ihn laut Zeitung von Dubai über Thailand und Mexiko nach New York geführt hat, wo er in Luxushotels nächtigte und Kreditkarten, Geldscheine und Schmuckstücke präsentierte. Das soll auf Bildern zu sehen sein, die er auf Facebook und Snapchat gepostet haben soll. Am 10. April wurde der heute 19 Jahre alte Peter S. am Flughafen von Helsinki verhaftet.

Weiterlesen nach der Anzeige

Bouquet ist nicht das erste Mitglied von „Scattered Spider“ (auch bekannt als „Octo Tempest“, „Starfraud“ und „UNC3944“), das verhaftet worden ist. Anfang dieses Monats hat sich der 24-jährige Tyler Robert B., ein britischer Staatsbürger und vermeintlich einer der führenden Mitglieder der kriminellen Gruppe, in Kalifornien schuldig bekannt, mit Textnachrichten Phishing-Angriffe auf US-Unternehmen durchgeführt zu haben und insgesamt mindestens 8 Millionen Dollar von verschiedenen Individuen gestohlen zu haben.

Lesen Sie auch

(fds)

Datenschutz & Sicherheit

Secure-Boot-Zertifikate: Microsoft Defender verschafft Überblick

Microsoft will im Enterprise-Umfeld helfen, die Maschinen mit ablaufenden Secure-Boot-Zertifikate aus dem Jahr 2011 zu identifizieren. Einige Hilfestellung für Netzwerke gab es bereits, nun soll auch der Microsoft Defender helfen, betroffene Geräte aufzuspüren und auf den aktuellen Stand zu bringen.

Weiterlesen nach der Anzeige

Im Message-Center der Windows-Release-Health-Notizen hat Microsoft jetzt die neue Funktion für den Microsoft Defender angekündigt. Es handelt sich um ein Dashboard, von dem aus IT-Verantwortliche in Netzen den Sicherheitsstatus ihrer betreuten Geräte einsehen können. Jetzt können IT-Teams an zentraler Stelle die Verbreitung der Secure-Boot-Zertifikate aus dem Jahr 2023 in ihrem Gerätepark einsehen, erklärt das Unternehmen. Ein Blog-Eintrag in der Techcommunity geht etwas detaillierter darauf ein.

Auswirkungen abgelaufener Secure-Boot-Zertifikate

Microsoft erklärt dort, dass Secure Boot die Integrität des Boot-Prozesses eines Geräts sicherstellt, indem nur vertrauenswürdige Software gestartet wird. Sofern Geräte keine neuen Zertifikate erhalten, können sie nicht in den Genuss neuer Sicherheitsmaßnahmen für den frühen Startvorgang kommen. Die Geräte starten weiterhin, können aber keine neueren Schutzmaßnahmen in der frühen Startphase des Systems mehr erzwingen. Im Verlauf der Zeit schwäche das die „Root of Trust“ des Geräts und setzt sie neuen Klassen von Angriffen aus, die vor dem Laden des Betriebssystems und der vollständigen Sicherheitskontrollen aktiv werden.

Konkret könnten bösartige oder manipulierte Boot-Komponenten nicht mehr zuverlässig blockiert werden, wenn sie nicht mit vertrauten Zertifikaten signiert sind. Geräte könnten nicht in der Lage sein, neue Secure-Boot-Richtlinien zu übernehmen, die vor neu entdeckten Bedrohungen beim Bootvorgang schützen sollen. Außerdem können Angreifer zur Startzeit Techniken zur Erlangung von Persistenz einsetzen, bevor traditionelle Sicherheitskontrollen greifen.

Um das zu verhindern, sollen IT-Verantwortliche einen Überblick erhalten, welche Geräte bereits erfolgreich das Update absolviert haben und welche Geräte noch Aufmerksamkeit diesbezüglich benötigen. Im Microsoft-Defender-Dashboard haben die Entwickler daher eine neue Empfehlung (Recommendations) eingebaut. Die unterteilt die Geräte in drei Klassen: „Exposed Devices“ vertrauen noch den alten Secure-Boot-Zertifikaten, ohne Vertrauen in die neueren Zertifikate. „Compliant Devices“ haben die neuen 2023er-Zertifikate und den signierten Boot-Manager. „Not applicable Devices“ hingegen haben Secure Boot deaktiviert oder unterstützen es nicht.

Aus dieser Empfehlungsansicht heraus können Admins sich „Exposed Devices“ genauer ansehen und herausfinden, welche Systeme noch Aufmerksamkeit benötigen. Filter lassen sich nach Betriebssystemplattform und Gerätekontext anwenden, um die Gegenmaßnahmen besser zu priorisieren. Die Gerätedaten lassen sich zudem exportieren, um sie mit Infrastruktur- und Plattform-Teams zu teilen. Natürlich lässt sich der Verteilungsprozess der Secure-Boot-Zertifikate damit überwachen. Microsoft schreibt nichts dazu, ob das mit Zusatzkosten verbunden ist.

Weiterlesen nach der Anzeige

Microsoft deckt damit nun unterschiedliche Netzwerkdimensionen ab. Auf den einzelnen Rechner hilft etwa die Windows-Sicherheits-App, den Status der Secure-Boot-Zertifikate auf der konkreten Maschine einzusehen. IT-Verantwortliche müssen insbesondere auf Windows-Servern jedoch selbst aktiv werden, dort verteilt Microsoft die neuen Zertifikate nicht mit automatischen Windows-Updates. Dass die Zertifikate auslaufen, darauf hat Microsoft bereits seit Juni 2025 aufmerksam gemacht. Die Vorbereitungen sollten Admins nun abschließen und zügig an die Verteilung der neuen Secure-Boot-Zertifikate gehen.

(dmk)

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenCommunity Management zwischen Reichweite und Verantwortung

-

UX/UI & Webdesignvor 3 Monaten

UX/UI & Webdesignvor 3 MonatenEindrucksvolle neue Identity für White Ribbon › PAGE online

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenSmartphone‑Teleaufsätze im Praxistest: Was die Technik kann – und was nicht

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenIntel Nova Lake aus N2P-Fertigung: 8P+16E-Kerne samt 144 MB L3-Cache werden ~150 mm² groß

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenBlade‑Battery 2.0 und Flash-Charger: BYD beschleunigt Laden weiter