Datenschutz & Sicherheit

US-Regierung traf sich vor Mythos-Preview-Rollout mit KI-Herstellern

US-Vizepräsident JD Vance und US-Finanzminister Scott Bessent haben sich mit den Köpfen führender Big-Tech-Unternehmen besprochen, um über KI-Sicherheit zu reden. Ein entsprechendes Telefonat soll vergangene Woche stattgefunden haben, etwa eine Woche, bevor Anthropics neues KI-Modell Mythos Preview ausgewählten Unternehmen zur Verfügung gestellt wurde. Mythos soll in jeder wichtigen Software Sicherheitslücken finden und auch gleich passende Angriffe entwickeln können.

Weiterlesen nach der Anzeige

Dem US-Nachrichtensender CNBC zufolge sollen dem Anruf Anthropic-CEO Dario Amodei, xAI-Chef Elon Musk, Google-Chef Sundar Pichai, OpenAI-Chef Sam Altman, Microsoft-Chef Satya Nadella, CrowdStrike-Chef George Kurtz und Palo-Alto-Networks-Chef Nikesh Arora zugeschaltet gewesen sein. Als Quellen beruft sich CNBC auf zwei Personen, deren Namen aufgrund der Vertraulichkeit der Angelegenheit nicht bekannt werden sollen. Ein Anthropic-Sprecher wollte zu dem Thema keinen Kommentar abgeben, bestätigte aber, dass es am Freitag voriger Woche ein Treffen mit Spitzenvertretern der Regierung gegeben habe.

Noch vor jeglicher externer Veröffentlichung habe Anthropic hochrangige Vertreter der US-Regierung über den vollen Funktionsumfang von Mythos Preview informiert, einschließlich seiner offensiven und defensiven Cyber-Anwendungen, erklärte er. „Die Regierung frühzeitig einzubeziehen – darüber, was das Modell leisten kann, wo die Risiken liegen und wie wir damit umgehen – hatte von Anfang an Priorität“, so der Sprecher.

Den beiden anonymen Quellen zufolge sollen die Teilnehmer des Anrufs über die Sicherheitslage bei LLMs und ihren sicheren Einsatz gesprochen haben und auch darauf eingegangen sein, wie eine mögliche Reaktion aussehen könnte, falls sich die Modelle zugunsten der Angreifer entwickeln.

Weitere Banken testen Mythos

Im Zuge der jetzt vorgestellten Initiative „Project Glasswing“ hatte Anthropic nach eigenen Angaben seine neue KI einer Reihe ausgewählter Unternehmen zur Verfügung gestellt. Dazu gehören demnach unter anderem Amazon Web Services (AWS), Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorganChase, die Linux Foundation, Microsoft, NVIDIA und Palo Alto Networks. 40 weitere Organisationen, die Software für kritische Infrastruktur verantworten, seien ebenfalls beteiligt.

Weiterlesen nach der Anzeige

Bessent und der US-Notenbankchef Jerome Powell riefen die Chefs der wichtigsten US-Banken am selben Tag zu einem dringenden Treffen zusammen, um vor den Gefahren von Anthropics neuem KI-Modell Claude Mythos Preview zu warnen. Sie appellierten an die Finanzhäuser, die KI ernstzunehmen. Zu den Unternehmen mit Mythos-Zugang sollen dem Nachrichtensender Bloomberg zufolge auch die Banken Goldman Sachs, Citigroup, Bank of America und Morgan Stanley zählen. Sie sind von der US-Regierung aufgefordert, mit Mythos nach Schwachstellen zu suchen. Bloomberg erfuhr das von eingeweihten Personen.

Hierzulande beschäftigt Mythos das Bundesamt für Sicherheit und Informationstechnik. Man erwarte „Umwälzungen im Umgang mit Sicherheitslücken und in der Schwachstellenlandschaft insgesamt“, sagte BSI-Präsidentin Claudia Plattner der dpa. Konsequent zu Ende gedacht, könnte es mittelfristig keine unbekannten klassischen Software-Schwachstellen mehr geben, meint sie. „Dies würde eine Verschiebung der Angriffsvektoren und einen Paradigmenwechsel mit Blick auf die Cyberbedrohungslage zur Folge haben.“

Lesen Sie auch

(nen)

Datenschutz & Sicherheit

IBM und Red Hat: 5 Milliarden Dollar für sicherere Open-Source-Software

IBM und Red Hat wollen 5 Milliarden US-Dollar in den Ausbau und die Absicherung von Open-Source-Software für KI investieren. Kern der Initiative mit dem Namen Project Lightwell ist ein „Trusted Open Source Security Clearinghouse“, das Sicherheitslücken in Open-Source-Komponenten per KI schneller erkennen und beheben soll.

Weiterlesen nach der Anzeige

Das Clearinghaus soll als zentrale Anlaufstelle für Unternehmen dienen, um Schwachstellen in Open-Source-Software entlang der gesamten Softwarelieferkette zu identifizieren und zu validieren. Die Clearinghaus-Dienste sollen über kommerzielle Abonnements angeboten werden. Für den Service wollen IBM und Red Hat neue KI-gestützte Sicherheitsverfahren mit einem weltweiten Netzwerk aus mehr als 20.000 Fachkräften kombinieren.

KI soll Sicherheitslücken in Open Source schneller finden

Project Lightwell richtet sich laut IBM und Red Hat insbesondere an Unternehmen, die große Mengen an Open-Source-Komponenten einsetzen. Moderne Unternehmensanwendungen und KI-Systeme basieren oft auf Tausenden Bibliotheken, Frameworks und Werkzeugen aus Open-Source-Projekten. Sicherheitslücken in einzelnen Komponenten können deshalb weitreichende Folgen haben – wie bei der Log4j-Zero-Day-Lücke 2021 oder der xz-Hintertür 2024.

Nach Angaben der Unternehmen soll das Clearinghouse Sicherheitsprobleme nicht erst in fertigen Produkten erkennen, sondern bereits in den zugrunde liegenden Open-Source-Bausteinen und Entwicklungswerkzeugen. IBM und Red Hat nennen unter anderem Bibliotheken, Sprach-Toolchains, KI-Frameworks und Datenplattformen. Ziel sei es, Sicherheitsprobleme „an der Quelle“ zu beheben.

IBM verweist dabei auf Erfahrungen aus eigenen Sicherheitsinitiativen und auf Erkenntnisse aus Projekten wie Anthropics Project Glasswing oder OpenAIs Trust Access for Cyber. Die Unternehmen wollen dabei sogenannte agentische KI-Verfahren einsetzen. Dabei analysieren KI-Systeme Sicherheitsprobleme weitgehend automatisiert und leiten selbstständig Maßnahmen zur Behebung ein.

Neben den Investitionen hebt IBM vor allem den Umfang des Entwicklungs-Aufwands hervor. Mehr als 20.000 Fachkräfte weltweit sollen an Project Lightwell beteiligt sein. Das Unternehmen spricht von „KI-gestützter Entwicklungsarbeit im großen Maßstab“.

Weiterlesen nach der Anzeige

Zu den ersten Partnern und Pilotkunden zählen laut IBM mehrere große Finanzunternehmen, darunter Bank of America, BNY, Citi, Goldman Sachs, JPMorganChase, Mastercard, Morgan Stanley, Royal Bank of Canada, State Street, Visa und Wells Fargo. Die Erfahrungen dieser frühen Anwender sollen in die Entwicklung des Clearinghauses einfließen.

Fokus auf Open Source und hybride Infrastrukturen

IBM und Red Hat bezeichnen Open Source als Grundlage moderner KI- und Unternehmensinfrastrukturen. Beide Unternehmen verweisen auf die wachsende Bedeutung sicherer und vertrauenswürdiger Open-Source-Software für KI-Anwendungen und hybride Cloud-Umgebungen. In diesem Zusammenhang seien auch digitale Souveränität und die Absicherung der Softwarelieferkette zentral.

Als weitere Schwerpunkte nennen die Unternehmen KI-Modelle, Werkzeuge für die Entwicklung und den Betrieb von KI-Anwendungen sowie Technologien für hybride Cloud-Umgebungen. Hybrid Cloud bezeichnet den Betrieb von Anwendungen über mehrere Infrastrukturtypen hinweg, etwa im eigenen Rechenzentrum und parallel in der Public Cloud.

Weitere Produkte oder eine detaillierte Aufschlüsselung der Investitionssumme nennen IBM und Red Hat bislang nicht. IBM hatte Red Hat 2019 übernommen und verfolgt seitdem eine Strategie rund um Open Source und hybride IT-Infrastrukturen.

(fo)

Datenschutz & Sicherheit

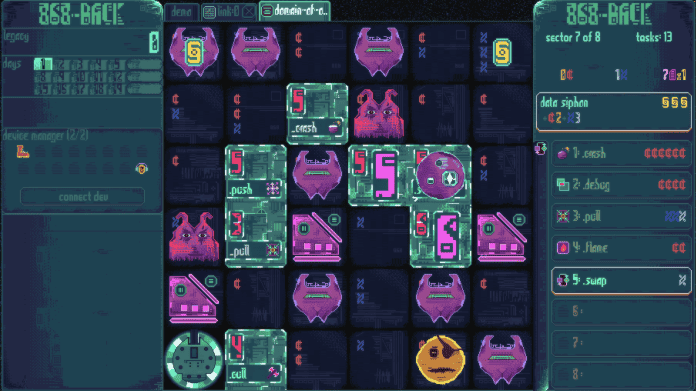

„868-BACK“: Hartes Brett für Hacker

Warum heißt es so komisch? Warum sieht es so aus? Wer unvorbereitet auf das neue Indie-Spiel „868-BACK“ trifft, der hat viele Fragen. Die Grundlagen aber sind einfach: „868-BACK“ ist eine Art Roguelite. Es ist ein rundenbasiertes Strategiespiel auf einem kleinen Raster, bei dem man den eigenen Smiley durch ein Labyrinth steuert, Ressourcen aufsammelt, neue Kräfte erwirbt und Gegner besiegt. Anfangs versucht man nur, sich in den Regeln zurechtzufinden. Hat man sie verinnerlicht, verfolgt man in immer neuen Anläufen einen höheren Punktestand und entdeckt eine Art Geschichte.

Weiterlesen nach der Anzeige

Ein Spieleautor und sein Genre

Ein kleiner Kreis von Spielefans und Game Designern erkennt das Design von „868-BACK“ schon von weitem. Das Spiel ist endlich mal wieder ein sogenanntes broughlike, ein Spiel des Entwicklers Michael Brough. Das halbironische Label hat der Spieleautor verpasst bekommen, weil er vor über zehn Jahren auftauchte und fortan mit einer Reihe unscheinbarer, aber tiefgründiger Titel auffiel. „Corrypt“, „Zaga-33“, „868-HACK“, „Imbroglio“ und „Cinco Paus“ zeigen ihren Reiz erst nach längerem Spielen. In ihnen verstecken sich Pointen und Spielmechanismen, die man sich selbst erarbeiten muss. Der Reiz ist derselbe wie bei einem schwierigen Rätsel: Zuerst zerbricht man sich den Kopf, und wenn man endlich eine Erleuchtung hat, fühlt man sich besonders schlau.

Finji

)

Broughs Spiele haben Preise gewonnen, aber nicht unbedingt viele Einheiten verkauft. Seine beliebtesten Titel drehen sich um sehr kompakte Spielbretter, auf denen man Zug um Zug herumgrübelt. Immer besitzen sie einfache Regeln, die man grundsätzlich schnell lernt. Und dann muss man erst einmal herausfinden, was man noch nicht verstanden hat. Vor allem muss man bremsen und nachdenken. In vielen von Broughs Spielen agiert man gleichzeitig mit den Gegnern, und weil das Raster so klein ist, kann in jedem Zug eine Menge passieren. Das Spielgefühl erinnert an elegante, komplexe Brettspiele, bei denen man die strategischen Möglichkeiten erst nach mehreren Partien ahnt.

Der zweite Bootleg-Burrito

Nach längerer Auszeit veröffentlicht Brough mit „868-BACK“ erstmals eine echte Fortsetzung. „868-HACK“ muss man allerdings nicht ernsthaft vorher spielen. Teil 2 fühlt sich wie eine Weiterentwicklung derselben Spielidee an, nicht wie das zweite Kapitel einer Geschichte. Beide Spiele machen sich über popkulturelle Hacker-Klischees lustig. Die Grafik ist jetzt detaillierter, immer noch ein Pixelart-Stil, aber abgerissener und ausgeblichener. Die anderen Unterschiede muss man sich erst einmal erspielen.

Weiterlesen nach der Anzeige

Nach einem übertrieben coolen, sehr kurzen Tutorial, präsentiert von einem „scrip kid“, muss man sich über drei Spielwochen hinweg Tag für Tag in verschiedene Server hacken. Jeder Server besteht aus einer Reihe Spielbretter, auf denen man zum Ausgang ziehen muss, ohne besiegt zu werden. Mit jedem gehackten Server werden neue freigeschaltet. Plötzlich tauchen auch Nahrungsmittel im Raster auf, die man sich erarbeiten kann. Im Rhythmus der ersten Erfolge schaltet man überraschende neue Inhalte frei. Es gibt Charaktere und fiese Megacorps, die man hacken kann – oder man lässt sich von ihnen anheuern.

Monster und Zaubersprüche

Gespielt wird am besten auf der Tastatur. Mit Pfeiltasten bewegt man den Hacker, repräsentiert als Smiley mit Augenklappe. Als Gegner tauchen Tasks im Labyrinth auf, die wie Monster oder Roboter aussehen. Mit der Leertaste saugt man angrenzende Programme oder Punkte. Diese begrenzt verfügbaren Siphon-Aktionen sind besonders wichtig: Einerseits kann man damit Ressourcen sammeln, die man braucht, um Programme auszuführen. Andererseits sammelt man die Programme selbst ein – jedes Programm ist eine Art Zauberspruch im Labyrinth. Sie zu verstehen, sinnvoll zusammenzustellen und einzusetzen, ist spielentscheidend.

Die Steuerung ist sehr einfach, das Raster sechs mal sechs Felder klein, aber die Zahl der Variablen ist groß. Die Gegner folgen verschiedenen Zugregeln, die 36 verschiedenen Zaubersprüche enthüllen sich nur langsam, dazu gibt es eine größere Zahl von Devices, die pro Server-Sektor einen mächtigen Vorteil beim Spielen gewähren. Um es kurz zu machen: Wie tief man in diese Matrix eintauchen kann, können wir nach knapp zehn Spielstunden bestenfalls ahnen. Das mag auch eine Typfrage sein. „868-BACK“ ist ideal für kürzere, konzentrierte Sitzungen, nach denen man dann erst einmal nachdenken möchte, was schiefgelaufen ist.

Folge dem weißen Hasen

Die ersten Runden als Hacker sind ungefähr so frustrierend wie eine erste Partie gegen geübte Schach- oder Go-Spieler. Krachendes Scheitern ist eingepreist. Wer besser werden will, muss sich Zug um Zug anschauen und lernen, wie die attackierenden Tasks, das labyrinthartige Raster und vor allem die Programme einander beeinflussen.

Fast alles, was man anfangs tut, führt in die Katastrophe. Stärkere Programme locken mit ihren mächtigen, leicht verständlichen Effekten: „Quit“ etwa hat Alarmstufe 7 und kann direkt in den nächsten Level springen. Wer es saugt, ruft damit allerdings sieben Tasks gleichzeitig in den Level, die alle attackieren. Und so ist die erste Aufgabe, lebendig durch alle acht Sektoren eines Servers zu kommen. Hat man das gelernt, dann kennt man auch erste Programme und kann versuchen, einen dreiwöchigen Run zu überleben. Dann käme erst die Punktejagd, das Verfolgen verschiedener Ziele und das Lüften offensichtlich noch versteckter Geheimnisse. Es wird sicher noch die eine oder andere Woche dauern, bevor wir in diese Sphären vorstoßen.

Ein neues Hobby

Uns hat „868-BACK“ bereits gefangen genommen. Ob es nun besser ist als der Vorgänger, werden wir aber wahrscheinlich erst in einem Jahr beurteilen können. Ob es sich lohnt, ist aber jetzt schon einfach zu beantworten: Wer dem Look etwas abgewinnen kann, Freude an elegant verschränkten Spielmechanismen hat und sich gerne in komplexe Herausforderungen einarbeitet, der ist hier richtig.

„868-BACK“ erscheint am 28.05. für Linux, Mac und Windows.

(dahe)

Datenschutz & Sicherheit

Hype um Prognosemärkte hält an: Wetten, dass Familie Trump gewinnt

Wird Trump am 31. Mai tanzen? Die Chance steht laut Polymarket bei acht Prozent. Werden Frankreich, Großbritannien oder Deutschland den Iran bis zum 30. Juni angreifen? Die Chance steht bei drei Prozent.

Der Hype um Prediction Markets (deutsch: Prognosemärkte) hält an. Im April berichtete netzpolitik.org, wie das ethisch höchst fragwürdige und manipulationsanfällige Wettangebot immer populärer wird. Die beiden größten Plattformen Polymarket und Kalshi boomen: Zusammen verzeichneten sie im Jahr 2025 ein Handelsvolumen von rund 50 Milliarden US-Dollar. Im Jahr 2026 erreichten beide Plattformen zusammen dieses Volumen bereits im Frühjahr.

Die Plattformen unternehmen derweil große Anstrengungen, um auch Investmentfirmen und Hedgefonds für sich zu gewinnen. Auf Kalshi sei das Handelsvolumen institutioneller Anleger in den vergangenen sechs Monaten um 800 Prozent gestiegen, berichtet Reuters. Geht es nach den Plattformen, sollen ihre Angebote als legitime Anlageklassen neben anderen Finanzprodukten gelten.

Viele Staaten sehen das anders. Weltweit greifen immer mehr Länder gegen die Plattformen durch. So sperrte kürzlich Indonesien den Zugang zu Polymarket, nachdem auf der Plattform darauf gewettet wurde, ob und wann der indonesische Präsident seines Amtes enthoben wird. Einen Tag später verhängte auch Spanien eine Netzsperre gegen Polymarket und Kalshi und leitete zusätzlich Verfahren ein, weil die Plattformen ohne Glücksspiellizenz im Land aktiv gewesen sein sollen. Erst im April hatte Brasilien die Seiten gesperrt sowie die Regeln für „wett-ähnliche“ Produkte verschärft.

In Deutschland bleibt Polymarket dagegen im Netz frei zugänglich. Dort Wetten anzubieten oder daran teilzunehmen ist laut der Gemeinsamen Glücksspielbehörde der Länder jedoch strafbar. Eine einheitliche EU-Regelung für Prognosemärkte gibt es derweil nicht.

Die Reaktionen der unterschiedlichen Länder auf die Prognosemärkte eint dennoch eines: Sie sehen in den Ereigniswetten kein Anlageprodukt, sondern ein Glücksspiel – und gehen deshalb unter der Maßgabe von Glücksspielgesetzen gegen das Wettangebot vor.

US-Aufsichtsbehörde wird zum Anwalt der Branche

Ganz anders dagegen die USA. Dort gehen bislang nur einzelne Bundesstaaten gegen die Wetten vor. Der bisher umfangreichste Vorstoß kommt aus Minnesota. Dort sollen Prognosemärkte ab August verboten sein. Der US-Bundesstaat will damit vor allem junge Menschen schützen, die laut Studienlage zur primären Zielgruppe gehören. Der Generalstaatsanwalt von Minnesota, Keith Ellison, sagte in einer Stellungnahme, Prognosemärkte zielten auf Menschen mit geringem Einkommen und seien so konzipiert, dass sie süchtig machen. „Sie tragen dazu bei, dass die Superreichen noch reicher werden und der Rest von uns noch ärmer wird.“ Das Glücksspiel und die finanziellen Verluste gingen so immer früher los, erklärte er.

Alles netzpolitisch Relevante

Drei Mal pro Woche als Newsletter in deiner Inbox.

Trump hingegen fährt eine andere Linie. Die Gouverneure von Illinois und Minnesota, JB Pritzker und Tim Walz, bezeichnete er als „Abschaum“, dem man das Festlegen der Regeln nicht überlassen dürfe. Ihm zufolge müsse die ausschließliche Zuständigkeit der „Commodity Futures Trading Commission“ (CFTC) für Prognosemärkte gewahrt bleiben, damit diese Märkte ungehindert wachsen können.

Der demokratische Gouverneur von Illinois JB Pritzker bot eine andere Lesart an: „Der korrupteste Präsident in der Geschichte unseres Landes will sicherstellen, dass unsere Bundesstaaten die Prognosemärkte nicht regulieren können, damit seine Familie und seine Regierung weiterhin davon profitieren können.“ 16 verschiedene Bundesstaaten greifen aktuell zu rechtlichen Schritten gegen die Plattformen. Die CFTC verklagte bereits sechs davon.

Einem aktuellen Bericht der New York Times zufolge hat die CFTC in den vergangenen 16 Monaten der Trump-Administration den Plattformen praktisch bei jeder Gelegenheit juristisch unter die Arme gegriffen. Die Behörde habe unter anderem eigenes Personal abgebaut und kritische Beamte in den Zwangsurlaub geschickt sowie interne Ermittlungen gegen jene Mitarbeitende angestrengt, die unbequeme Fragen stellten – beispielsweise hinsichtlich der Geschäftsbeziehungen zwischen der Krypto-Börse Crypto.com und Trump Media & Technology Group, Trumps Medienunternehmen.

Analog dazu habe die CFTC die Durchsetzung der Rechtsvorschriften in der Krypto-Branche drastisch eingeschränkt und systematisch erfahrene Beamte entlassen, so der Bericht. Die Maßnahmen seien gegenüber den Beamten nicht begründet worden, aber die Botschaft klar gewesen: Macht diesen Branchen keinen Ärger.

Die CFTC versteht Prognosemärkte als bundesrechtlich regulierte Finanzmärkte und ihre Wettangebote als sogenannte „Event Contracts“. Also als ein Finanzprodukt neben anderen Finanzderivaten. Entsprechend sieht die Behörde die Zuständigkeit bei sich und nicht etwa bei den Glücksspielaufsichten einzelner US-Bundesstaaten. Der Begriff „Wette“ taucht in diesem Zusammenhang kein einziges Mal auf der Webseite der Behörde auf.

Das Geschäft der Familie Trump

Wer die CFTC führt, kommt heute selbst aus der Industrie, die sie beaufsichtigen soll. Im Januar 2025 ernannte Trump die Anwältin Caroline Pham zur Vorsitzenden der Kommission. Mit ihr begann der systematische Abbau von Regulierungen für Prognose- und Kryptomärkte. Sie drängte etwa auf die Einstellung eines Verfahrens gegen die Krypto-Börse KuCoin. Diese war kurz zuvor eine Partnerschaft mit dem Krypto-Unternehmen World Liberty Financial eingegangen, das wiederum der Familie Trump gehört. Inzwischen ist Pham als Chefjuristin sowie Verwaltungschefin bei der Kryptofirma MoonPay tätig, einem Geschäftspartner von Polymarket.

Ursprünglich sollte anschließend Brian Quintenz den CFTC-Vorsitz übernehmen. Doch Trump zog seine Nominierung zurück, nachdem Quintenz sich Ende 2025 den Zorn der Eigentümer der Krypto-Börse Gemini zugezogen hatte, berichtet Politico. Diese sind ebenfalls Geschäftspartner der Familie Trump.

Im Dezember 2025 ernannte Trump schließlich Michael Selig in die Kommission. Er war zuvor als Anwalt für Unternehmen beider Branchen tätig: Krypto- und Prognosemärkte. Pham schied aus und weil Trump die übrigen vier kommissarischen Posten der CFTC unbesetzt lässt, wurde Selig faktisch Alleinentscheider der Aufsichtsbehörde. Wo die Webseite der CFTC fünf Mitglieder behauptet, prangt dort tatsächlich nur ein Gesicht. Ob bei Klagen gegen die US-Bundesstaaten oder neuen Regeln für die Unternehmen: Eine Person entscheidet, wie die CFTC verfährt. Er mache einen „großartigen Job“, sagte Trump auf seiner Plattform Truth Social über Selig.

Wir sind ein spendenfinanziertes Medium.

Unterstütze auch Du unsere Arbeit mit einer Spende.

Und der muss es wissen, denn seine Familie steckt tief in beiden Branchen. Trumps börsennotiertes Medienunternehmen Trump Media & Technology Group kündigte im vergangenen Jahr eine eigene Prognosemarkt-Plattform an: Truth Predict. Der älteste Sohn des Präsidenten, Donald Trump Jr., berät sowohl Polymarket als auch Kalshi. Seine Investmentfirma 1789 Capital ist ein Investor bei Polymarket.

Trumps Amtstätigkeit korreliert so an mehreren Stellen mit den Geschäftstätigkeiten seiner Familie: World Liberty Financial profitierte beispielsweise kurz nach seinem Amtsantritt von einem Deal mit der Krypto-Börse Binance. Er begnadigte den Binance-Gründer Changpeng Zhao, der unter der Biden-Regierung im Jahr 2023 noch wegen Verstößen gegen das Geldwäschegesetz verurteilt worden war. Seit der Begnadigung gingen auf Binance weiterhin Hunderte Millionen US-Dollar aus mutmaßlich kriminellen Quellen ein. Darunter über 400 Millionen US-Dollar von einer Plattform aus Kambodscha, die das US-Finanzministerium zuvor wegen krimineller Aktivitäten markiert hatte.

Insiderhandel bleibt ein Problem

Die New York Times veröffentlichte kürzlich einen weiteren Bericht, laut dem Dutzende von Wetten auf Polymarket Anzeichen von Insiderhandel aufweisen. Die Journalist:innen untersuchten dafür Wetten, die zeitlich besonders erfolgreich abgestimmt waren und von Konten stammten, die erst kürzlich eröffnet worden waren. Daneben auch solche Konten, die nur auf wenige verwandte Themen setzen, ohne jemals zu verlieren.

Ein aufsehenerregender Fall ereignete sich zu Beginn des Jahres. Die Vorstellung, dass Nicolás Maduro als venezolanischer Staatschef plötzlich abgesetzt werden könnte, erschien hier noch sehr unwahrscheinlich. Entsprechend gering war die Gewinnchance dafür auf Polymarket. Doch ein US-Militärangehöriger, der selbst an der Planung und Durchführung der US-Operation mitgewirkt hat, soll diese Insiderinformation eingesetzt haben, um über 400.000 US-Dollar auf Polymarket zu gewinnen. Der Geldfluss konnte offenbar ausreichend nachverfolgt werden, um Anklage zu erheben. Ähnlich war dies bei einem Google-Insider, der mit nicht öffentlich zugänglichen Informationen mutmaßlich über eine Million US-Dollar gewann.

Geldflüsse auf Polymarket nachzuverfolgen, ist schwierig, weil Nutzer:innen Pseudonyme verwenden und mit Kryptowährungen zahlen. Dies könnte sich bald jedoch ändern, da Polymarket ein Verifikationssystem einführen möchte. Laut eines Berichts von The Information sei dies eine Reaktion auf den Druck internationaler Regulierungsbehörden.

Auch im US-Kongress regt sich vereinzelt Widerstand. Der republikanische Vorsitzende des Aufsichtsausschusses im US-Repräsentantenhaus, James Comer, forderte Ende Mai interne Unterlagen von Polymarket und Kalshi an. Er möchte offenlegen, inwiefern die Plattformen Identitätsprüfungen und geografische Beschränkungen einsetzen oder auffällige Handelsmuster erfassen. Im April hatte der US-Senat zudem beschlossen, dass es den Senator:innen nicht mehr erlaubt ist, auf Prognosemärkten zu handeln.

Die Trump-Regierung gibt jedoch eine klare Linie vor: Die USA dürfen ihre Vormachtstellung in Krypto- und Prognosemärkten nicht abgeben. Die Plattformen sollen ungehindert wachsen können. Dies ergibt ein politisch konsistentes Bild: Wie schon bei der KI-Branche setzt die Trump-Regierung auf Deregulierung. Die Branche geht vor — und die Familie Trump profitiert mit. Die Grenzen zwischen Privatwirtschaft und staatlicher Politik verwischen so in einer Weise, die in der amerikanischen Geschichte beispiellos ist.

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Entwicklung & Codevor 3 Monaten

Entwicklung & Codevor 3 MonatenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenBlade‑Battery 2.0 und Flash-Charger: BYD beschleunigt Laden weiter

-

Künstliche Intelligenzvor 3 Monaten

Top 10: Der beste Luftgütesensor im Test – CO₂, Schadstoffe & Schimmel im Blick

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonateniPhone Fold Leak: Apple spart sich wohl iPad‑Multitasking

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenMähroboter ohne Begrenzungsdraht für Gärten mit bis zu 300 m²

-

Künstliche Intelligenzvor 2 Monaten

JBL Bar 1300MK2 im Test: Soundbar mit Dolby Atmos, starkem Bass und Akku‑Rears

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenVon Kennzeichnung bis Plattformpflichten: Was die EU-Regeln für Influencer Marketing bedeuten – Katy Link im AllSocial Interview