Künstliche Intelligenz

Anklage in Israel: Mit Insider-Informationen vom Militär auf Polymarket gewettet

In Israel wurden zwei Personen angeklagt, die mit Insiderwissen aus dem Militär auf das Eintreten bestimmter Ereignisse Wetten auf der Internetplattform Polymarket abgeschlossen haben sollen. Das hat das dortige Verteidigungsministerium gemeinsam mit dem Geheimdienst Shin Bet bekannt gegeben und erklärt, dass es sich um einen Zivilisten und einen Reservisten handelt. Wegen der Natur der Vorwürfe habe das zuständige Gericht eine Veröffentlichungssperre verfügt, weswegen keine Einzelheiten bekannt sind. Laut der Mitteilung werden den Angeklagten „schwere Sicherheitsverstöße, Bestechung und die Behinderung der Justiz“ vorgeworfen.

Weiterlesen nach der Anzeige

Womöglich kein Einzelfall

Polymarket ist eine Internetplattform, auf der Nutzer und Nutzerinnen auf das Eintreten der unterschiedlichsten Ereignisse wetten können. Obwohl der Dienst 2020 in den USA gegründet wurde, war er dort aber jahrelang wegen Auflagen einer Finanzbehörde nicht verfügbar. Gegenwärtig ist der Dienst in 33 Staaten nicht nutzbar, dazu gehört auch Deutschland. Vor allem im Präsidentschaftswahlkampf der USA hat der Dienst für viel Aufmerksamkeit gesorgt, weil dort enorme Summen auf den erwarteten Ausgang gewettet wurden. Anfang des Jahres hat ein Account auf der Plattform 400.000 US-Dollar eingenommen, weil er richtig gewettet hatte, dass der venezolanische Präsident Nicolás Maduro nicht mehr lange im Amt sein würde.

Gerade auch wegen solcher Wetten steht die Plattform schon länger unter Beobachtung, deuten sie doch darauf hin, dass hier mit Insiderwissen Geld gemacht wird. In Israel haben Strafverfolgungsbehörden jetzt offenbar Hinweise darauf gefunden, dass genau das passiert. Laut der Mitteilung sollen die Angeklagten Wetten auf militärische Operationen abgeschlossen haben, auf Grundlage geheimer Informationen, zu denen sie aufgrund ihrer Position Zugang hatten. Das sei ein echtes Sicherheitsrisiko. Bei Ermittlungen seien aber keine Hinweise dafür gefunden worden, dass die Wetten die Operationen beeinträchtigt hätten, zitiert die Financial Times. Der Vorfall erinnert auch an eine Veröffentlichung geheimer Dokumente in einem Spieleforum, dabei ging es aber nicht um Geld.

(mho)

Künstliche Intelligenz

Fake-Samsung-SSD zeigt: SSD-Fälschungen werden immer raffinierter

Gefälschte Marken-SSDs sind nicht mehr immer auf den ersten Blick zu erkennen. Betrüger orientieren ihre Fälschungen immer stärker an Markenprodukten, etwa von Samsung. Das beweist ein Fall, den PC Watch aus Japan zeigt.

Weiterlesen nach der Anzeige

Die Verpackung einer gefälschten Samsung SSD 990 Pro könnte so vom Hersteller selbst stammen. Auch die beiliegende Bedienungsanleitung ist dem Original nahe. Die Aufkleber auf der SSD entsprechen weitgehend Samsungs und sind nicht mehr auffällig groß. Erst ein Blick auf die Platine offenbart die unterschiedliche Bestückung. Das merken allerdings nur Käufer, die sich mit den Spezifikationen auskennen oder das Produkt mit einem Original vergleichen.

So fehlt der gefälschten SSD der DRAM-Speicher für den Cache, und der aufgelötete Controller stammt vom chinesischen Zulieferer Maxio (Modell MAP1602) statt von Samsung. Unter anderem die SMD-Bausteine sind anders platziert.

)

Per Tool überprüfen

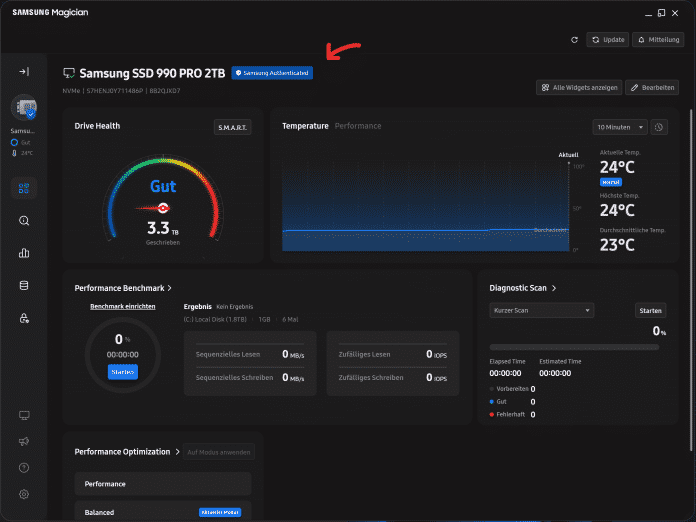

Im Falle von Samsung-SSDs verschafft ein Blick in das Hersteller-Tool Samsung Magician Klarheit. Die Fälschung meldet sich zwar als SSD 990 Pro, wird allerdings nicht als authentisch erkannt. Statt „Samsung Authenticated“ steht „Non-Samsung“ am Produktnamen. Auch Funktionen wie der Diagnose-Scan stehen dann nicht zur Verfügung.

Bei SSDs von Herstellern ohne Verifizierungs-Tool hilft ein akribischer Abgleich der Platine mit Bildern von echten Modellen. Solche finden sich in Tests seriöser Medien.

Echte Samsung-SSDs verifiziert das Tool Samsung Magician als authentisch.

(Bild: heise medien)

Performance reicht teilweise ans Original

Weiterlesen nach der Anzeige

Besonders perfide: Bei normaler Nutzung und im verbreiteten Benchmark CrystalDiskMark ist das gefälschte Modell nicht so viel langsamer als eine echte SSD 990 Pro. Lesend schafft sie in der Spitze knapp 7,3 statt 7,5 GByte/s, schreibend 6,1 statt knapp 7 GByte/s.

Erst bei größeren Kopiervorgängen bricht die Geschwindigkeit bei der gefälschten SSD ein. Wie die Markenmodelle setzt das Fake-Modell auf einen SLC-Cache, der nur ein Bit pro Zelle schreibt (Single Level Cells). Ist dieser Cache voll, bricht die Schreibgeschwindigkeit jedoch außerordentlich stark auf bis zu 100 MByte/s ein. Beim Kopieren eines fast 400 GByte großen Videos verstrichen über 25 Minuten. Eine echte SSD 990 Pro benötigte keine 4 Minuten. Sie schafft dauerhaft rund 1,9 GByte/s. Immerhin: Die Fälschung mogelte keine falsche Kapazität vor. Es war tatsächlich ein TByte vorhanden.

PC Watch vermutet, dass auf der Fälschung billiger QLC-Speicher (Quadruple Level Cells, 4 Bit pro Zelle) statt TLC-Bausteine (Triple Level Cells, 3 Bit pro Zelle) zum Einsatz kommt. Problematisch ist vor allem die Langlebigkeit der SSD. Ohne Herstellergarantie stehen Käufer bei Problemen blöd da.

(mma)

Künstliche Intelligenz

Bundeskriminalamt: Mehr Löschbedarf bei strafrechtlichen Inhalten

245 Mal hat das Bundeskriminalamt (BKA) im vergangenen Jahr sogenannte Entfernungsanordnungen nach der Terrorist-Content-Online-Verordnung (TCO-VO) der EU erlassen, etwa die Hälfte des 2024er-Wertes. Nur 0,8 Prozent der Anordnungen wurden dabei nicht von den Anbietern umgesetzt. 203 der 245 Entfernungsanordnungen gingen dabei an nichtdeutsche Hostingdienstleister. Das geht aus dem heute veröffentlichten Transparenzbericht für das Jahr 2025 zur Durchsetzung der TCO-Verordnung hervor. Die TCO-Verordnung gilt als eines der schärfsten Schwerter, selbst Telegram folgt laut BKA den Entfernungsanforderungen.

Weiterlesen nach der Anzeige

Widerspruch nicht zwecklos

Gegen sechs Anordnungen wurde beim BKA Widerspruch eingereicht – der in allen sechs Fällen auch erfolgreich war. Das Terroristische-Online-Inhalte-Bekämpfungs-Gesetz (TOIBG) weist die Zuständigkeit für das Vorgehen gegen terroristische Inhalte dem BKA zu. Nach Erhalt einer formellen Entfernungsanordnung müssen die Hostinganbieter rund um die Uhr binnen einer Stunde die beanstandeten Inhalte unerreichbar stellen.

Aus dem europäischen Ausland wurden 28 Entfernungsanordnungen über das BKA an deutsche Hostingdienstleister weitergeleitet – dabei richteten sich 24 davon gegen einen einzigen Anbieter. Gegen diesen hatte die für die Einhaltung der allgemeinen TCO-Regeln durch Anbieter zuständige Bundesnetzagentur nach eigener Darstellung bereits zuvor ein Bußgeldverfahren eingeleitet, weil dieser nur unzureichende Maßnahmen gegen terroristische Inhalte in seinem Zuständigkeitsbereich vorgenommen haben soll.

Anbieter haben keine Prüfbefugnis

Anders als nach dem bekannteren Digital Services Act (DSA) ist mit der TCO-Verordnung unmittelbar die Entfernung von Inhalten geregelt, nicht die Prüfung durch Anbieter auf mögliche Rechtswidrigkeit. Sie können allerdings ausländische Anordnungen durch das BKA nachlaufend prüfen lassen und gegebenenfalls vor Gericht gehen. Andersherum müssen Hostingdienste wie etwa Social-Media-Plattformen jedoch die zuständigen Behörden in ihrem Mitgliedsstaat informieren, wenn sie etwa über Nutzermeldungen auf Inhalte aufmerksam werden, die unter die TCO-Verordnung fallen. So kann aus einer DSA-Meldung ein TCO-Vorgang werden.

Nicht in der TCO-Verordnung angelegt und auch im TOIBG nicht weiter spezifiziert ist dabei eine andere BKA-Vorgehensweise: Die Bundesnetzagentur weist aus, dass das BKA 2025 insgesamt 29.792 Mal unverbindlich an Hostingdienste sogenannte Löschersuche geschickt hat. Diese können auch terroristische, in jedem Fall aber aus BKA-Sicht strafrechtlich relevante Inhalte meinen. Bei diesem Weg steigt die Zahl seit Jahren steil an: Die sogenannten „Referrals“ vom BKA lagen 2023 noch bei 7240, 2024 waren es schon 17.045. Den nachdrücklichen Bitten aus Wiesbaden wurde 2025 in gut neun von zehn Fällen durch die Anbieter entsprochen.

Weiterlesen nach der Anzeige

(dahe)

Künstliche Intelligenz

Neovim 0.12 mit nativem Plugin-Manager

Neovim ist in Version 0.12 erschienen. Unter dem Motto „The year of Nvim OOTB“ (Out of the box) baut das Release den Funktionsumfang des Open-Source-Editors aus. Die wichtigsten Neuerungen: ein nativer Plugin-Manager und das Ende störender UI-Blockaden.

Weiterlesen nach der Anzeige

Neovim ist ein Fork des Texteditors Vim. Das Projekt hat zum Ziel, die historische Codebasis zu modernisieren, und setzt auf eine asynchrone Architektur sowie eine API-getriebene Erweiterbarkeit. Als Konfigurations- und Skriptsprache dient Lua.

Nativer Plugin-Manager

Die zentrale Neuerung ist der in den Core integrierte, minimalistische Plugin-Manager vim.pack. Bislang mussten Nutzer für fast jedes Setup externe Paketmanager wie packer oder lazy.nvim per Skript herunterladen und initialisieren – das sogenannte Bootstrapping. Mit vim.pack genügt eine deklarative Lua-Konfiguration, um Erweiterungen direkt von GitHub zu laden und zu verwalten. Externe Manager bleiben nur noch für komplexe Setups nötig, etwa mit umfangreichem Lazy-Loading.

Außerdem ersetzt Neovim 0.12 die berüchtigte „Press ENTER“-Meldung durch eine experimentelle Nachrichten-UI. Die neue Oberfläche (vim._extui) ersetzt rund 3000 Zeilen alten C-Code und muss manuell aktiviert werden:

require('vim._extui').enable({})

Ohne Aktivierung bleibt das alte Verhalten erhalten – Nutzer können es aber über :set cmdheight=0 deaktivieren. In der neuen UI werden lange Nachrichten standardmäßig in der Kommandozeile mit einem Überlauf-Indikator (...) angezeigt. Bei cmdheight=0 oder expliziter Konfiguration (msg.pos = 'box') erscheinen sie stattdessen in einem Floating Window unten rechts.

Wer die vollständige Nachrichten-Historie oder lange Listen – etwa geöffnete Puffer via :ls – einsehen möchte, öffnet über das Tastenkürzel g< künftig ein reguläres, interaktives Editor-Fenster. Es ersetzt den bisherigen starren Pager. Die neue UI nutzt den Tree-sitter-Parser für Vimscript, um die Kommandozeile farblich hervorzuheben – etwa für Befehle und Argumente. Dieses Feature ist jedoch nur aktiv, wenn vim._extui eingeschaltet ist.

Weiterlesen nach der Anzeige

Hinzu kommen zwei neue Befehle: :restart startet den Editor-Prozess mitsamt Konfiguration neu, ohne dass die Terminal-Session geschlossen werden muss. :connect vereinfacht das Anbinden externer GUIs oder Headless-Instanzen über RPC.

Einfacheres Remote-Plugin-System

Unter der Haube überarbeitet Neovim aktuell das System für Remote-Plugins. Diese Erweiterungen laufen in externen Sprachen wie Python oder Node.js und kommunizieren über MessagePack-RPC mit dem Editor. Bisher erforderte ihre Installation einen manuellen Registrierungsschritt: Der Befehl :UpdateRemotePlugins aktualisierte eine Manifest-Datei – ein fehleranfälliger Zwischenschritt. Für Version 0.13 plant das Projekt, Lua als nativen Plugin-Host einzusetzen – :UpdateRemotePlugins soll dann entfallen.

Alle Informationen zu Neovim 0.12 und zu den geplanten Updates finden sich auf der Webseite des Projekts und in den Release Notes auf GitHub.

(fo)

-

Künstliche Intelligenzvor 1 Monat

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 4 Wochen

Social Mediavor 4 WochenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenCommunity Management zwischen Reichweite und Verantwortung

-

UX/UI & Webdesignvor 2 Monaten

UX/UI & Webdesignvor 2 MonatenEindrucksvolle neue Identity für White Ribbon › PAGE online

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenAumovio: neue Displaykonzepte und Zentralrechner mit NXP‑Prozessor

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonateneHealth: iOS‑App zeigt Störungen in der Telematikinfrastruktur

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenX3D² bestätigt: Der AMD Ryzen 9 9950X3D2 mit doppeltem 3D V-Cache kommt!

-

Entwicklung & Codevor 3 Wochen

Entwicklung & Codevor 3 WochenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB