Apps & Mobile Entwicklung

ThinkStation P4: Lenovo bringt Workstation mit AMD 9965X3D und 96 GB VRAM

Lenovo bringt mit der ThinkStation P4 eine leistungsfähige neue Workstation auf den Markt, die sich an Ingenieure, Designer und Content-Ersteller richtet. Das System setzt unter anderem auf den AMD Ryzen 9 Pro 9965X3D, AMDs ersten „Pro-Prozessor“ mit 3D V-Cache, und Grafikkarten wie die Nvidia RTX Pro 6000 Blackwell mit 96 GB.

Die ThinkStation P4 soll „Leistung und einen attraktiven Preis“ vereinen respektive „High-End-Leistung zu einem erschwinglichen Preis“, erklärt Lenovo in der Ankündigung. Preise nennt Lenovo letztlich für das B2B-Produkt aber nicht. Angesichts der beworbenen (bis zu) Hardware ist allerdings nicht mit einem Schnäppchen zu rechnen.

Der erste Ryzen Pro mit 3D V-Cache

Aufseiten der CPU hat sich Lenovo für AMD entschieden, genauer gesagt die zahlreichen CPU-Modelle aus der Baureihe Ryzen Pro 9000, die AMD parallel zur Ankündigung der ThinkStation P4 um den Ryzen 9 Pro 9965X3D erweitert hat. Es handelt sich dabei um den ersten „Pro-Prozessor“ von AMD mit gestapeltem L3-Cache alias 3D V-Cache. Die CPU lässt sich in der Workstation erstmals auch durch eine Wasser- statt Luftkühlung im Zaum halten.

Bis zu 256 GB DDR5

Der Prozessor sitzt auf einem Mainboard mit AMD-Pro-675-Chipsatz und kann darauf mit bis zu 256 GB DDR5 mit bis zu 6.400 MT/s umgehen, wenngleich laut AMD-Spezifikationen bei DDR5-5600 Schluss sein sollte. Speicher lässt sich direkt von Lenovo in Modulgrößen von 16 GB/32 GB (ECC UDIMM), 8 GB/16 GB/32 GB/48 GB (Non-ECC UDIMM) und 64 GB (Non-ECC CUDIMM) bestellen.

Storage geht Lenovo mit Platz für dreimal M.2 und dreimal 3,5″ an und ermöglicht SSDs mit bis zu 4 TB für insgesamt 12 TB und HDDs mit bis zu 12 TB für insgesamt 36 TB.

Nvidia liefert Grafikkarten mit bis zu 96 GB

„Da Arbeitsabläufe immer komplexer und stärker von KI gesteuert werden, benötigen Fachleute auf allen Ebenen Systeme, die mit ihren sich wandelnden Anforderungen Schritt halten“, erklärte Tom Butler, VP für das Commercial Portfolio und Produktmanagement.

Die Leistung für diese KI-Workflows stammt von Nvidia, wobei Lenovo im Datenblatt (PDF) die zwei Topmodell nennt: RTX Pro 6000 Blackwell Workstation Edition und RTX Pro 6000 Blackwell Max-Q Workstation Edition – jeweils mit 96 GB GDDR7 ECC.

Die RTX Pro 6000 nutzt wie die GeForce RTX 5090 (Test) die GB202-GPU, allerdings in einer breiteren Ausbaustufe (24.064 vs. 21.760 FP32-ALUs, +11 Prozent). Das Speicherinterface ist weiterhin 512 Bit breit, mehr ist physikalisch auch nicht vorhanden. Die 96 GB anstelle der 32 GB bei der Gaming-Grafikkarte werden durch zwei Anpassungen von Nvidia möglich: Die Grafikkarte ist beidseitig mit Speicherbausteinen bestückt und diese sind 2 GB statt 3 GB groß. Mit der RTX 6000 Pro Max-Q gibt es die gleiche Basis auch mit 300 Watt statt 600 Watt TDP und Direct-Heat-Exhaust-System mit einem Radiallüfter. Passende Netzteile bietet Lenovo mit 500, 750 und 1.000 Watt.

Damit kommt das System auf bis zu 4.000 FP4-TOPS mit Sparsity respektive 380 TFLOPS auf den RT-Kernen und 125 TFLOPS Single-Precision-Leistung. Damit sei das System für Arbeitslasten wie 3D-Animation, Bearbeitung, Compositing, CAD, BIM, Volumenmodellierung, Simulation, Rendering und Softwareentwicklung geeignet.

Tower mit vielen Anschlüssen und Optionen

Die Technik bringt Lenovo in einem Chassis der 30-Liter-Klasse mit Abmessungen von 180 × 401,5 × 415 mm unter, das alle erdenklichen Anschlüsse für USB-A, USB-C, HDMI, Audio, Netzwerk, Serial und LPT bietet. Außerdem sind über das Mainboard Wi-Fi 7, Bluetooth 5.4, Realtek-Ethernet mit 2,5 Gbit/s und mehr zugegen.

Bei den Betriebssystem lässt sich ab Werk zwischen Windows 11 Pro, Ubuntu Linux und Red Hat Enterprise Linux wählen. ISV-Zertifizierungen liegen laut Datenblatt von AVID, Altair, Autodesk, Ansys, Bentley, Dassault, Nemetschek, PTC und Siemens vor.

Apps & Mobile Entwicklung

Notebooks mit Panther Lake: Intel Core Ultra 300 inzwischen für unter 1.000 Euro verfügbar

Neue Notebooks mit Intel Core Ultra 300 „Panther Lake“ gibt es nun auch für unter 1.000 Euro, die Verfügbarkeit wird langsam besser. Lenovo gibt am unteren Preisende den Ton an, ohne Abstriche geht das aber nicht: So ist die SSD stets nur 512 GByte groß und der Prozessor kein X-Modell, der RAM umfasst jedoch immer 16 GByte.

Angesichts der gestern vorgestellten neuen Googlebooks ist die Preisfrage wieder in den Fokus gerückt. Vor allem, da auch Intel als Partner mit im Boot ist und SoCs liefert. Je nachdem, wie neu oder alt diese sind, könnten Googlebooks schnell teuer werden – oder doch nicht?

Core Ultra 300 ist unter 1.000 Euro angekommen

Ein Blick auf den deutschen Markt zeigt, dass es Intels neueste CPU inzwischen auch für deutlich unterhalb der 1.000-Euro-Marke ab Lager lieferbar gibt; als kleine Ausbaustufe mit 16 GB RAM, 512 GB großer SSD und FHD+-Display mit 60 Hertz, High-End sieht anders aus. Dennoch ist die Entwicklung positiv.

Denn Panther-Lake-Notebooks krankten in den ersten Wochen nicht nur an sehr geringer Verfügbarkeit, da die Chips bei Intel knapp waren, auch standen die X-CPUs und damit die Topmodelle im Fokus und gepaart mit teurem Speicher lagen die Preise in der Regel (weit) über 2.000 Euro – bei zugleich allerdings auch höherwertigen Designs.

Intel betonte dabei stets, dass die Auslieferungen von Panther Lake im zweiten Quartal mehr als versechsfacht werden sollen und gepaart mit darauf abgestimmter Speicher- und Notebookkonfiguration sind günstigere Modelle jetzt in der Tat im Handel.

And if you look at Panther Lake volume increases, it’s going to be going up, I don’t know, 6 or 7x in the second quarter relative to the first quarter.

Intel-CFO David Zinsner

Googlebooks könnten ab Herbst also ebenfalls in diesem Preisrahmen beginnen, aktuelle Chromebooks mit Intel Core Ultra liegen schon heute auch über 1.000 Euro. Darin steckt jedoch noch die erste Generation Core Ultra alias Intel Meteor Lake, wenn auch problemlos weiterhin lieferbar über diverse Händler beispielsweise in Form des Acer Chromebook Plus Spin 714 ab 1.064 Euro. Darin verbaut sind zwar auch 16 GByte RAM, die SSD ist jedoch sogar nur 256 GByte groß. Wie Lenovo nun zeigt, geht auch mit neuer Technik in diesem Preisbereich etwas. Bleibt nur die Frage, inwiefern Googles Vorgaben an die Hochwertigkeit der Googlebooks den Preis treiben – Stichwort Material und Verarbeitung.

Apps & Mobile Entwicklung

Bundeslagebild Cybercrime 2025: Deutschland bleibt Hochwertziel für Attacken

Das neue BKA-Bundeslagebild Cybercrime 2025 zeigt: Die digitale Bedrohungslage in Deutschland bleibt hoch. Ransomware, DDoS-Kampagnen, Datenerpressung, Phishing und der missbräuchliche Einsatz künstlicher Intelligenz prägen ein Lagebild, in dem Cybercrime längst nicht mehr nur ein Problem einzelner IT-Abteilungen ist.

Cyberangriffe werden industrieller, politischer und KI-gestützter

Das Bundeskriminalamt zeichnet im Bundeslagebild Cybercrime 2025 ein deutliches Bild: Cyberkriminalität ist in Deutschland auf einem dauerhaft hohen Niveau angekommen. Die Angriffe sind technisch professioneller, internationaler organisiert und immer stärker arbeitsteilig strukturiert. Der Bericht konzentriert sich auf Cybercrime „im engeren Sinne“ (CCieS), also auf Straftaten, die sich direkt gegen das Internet, informationstechnische Systeme oder Daten richten. Grundlage sind unter anderem die Polizeiliche Kriminalstatistik (PKS), Erkenntnisse anderer Behörden sowie Informationen aus Wissenschaft und Privatwirtschaft. Das ist wichtig, denn gerade im Cyberbereich ist das Dunkelfeld erheblich, viele Vorfälle werden nämlich gar nicht angezeigt oder bleiben zunächst unentdeckt.

Stabile Fallzahlen, hohe Schäden

Insgesamt wurden 333.922 Cybercrime-Delikte registriert. Dabei übersteigen die sogenannten Auslandstaten mit 207.888 Fällen deutlich die Inlandstaten mit 126.034 Fällen. Das bedeutet nicht zwangsläufig, dass alle Täter tatsächlich im Ausland sitzen. Häufig ist der Handlungsort unbekannt oder technisch nicht eindeutig zuzuordnen. Für Ermittler ist genau das eines der Kernprobleme: Die Folgen treffen Deutschland, während Täter, Server, Zahlungsströme und Infrastruktur oft über mehrere Staaten verteilt sind.

Auffällig ist auch die Schadensdimension. Der Bericht verweist auf einen durch Bitkom ermittelten Schaden von 202,4 Milliarden Euro durch Cyberattacken. Dabei entfällt ein großer Teil der wirtschaftlichen Schäden durch Angriffe auf Unternehmen, nicht auf klassische Industriespionage oder analoge Kriminalität, sondern auf digitale Angriffe. Cybercrime ist damit kein Randthema mehr, sondern ein wesentlicher Risikofaktor für die deutsche Wirtschaft.

Viele Vektoren, ein gemeinsames Muster

Der Bericht widmet sich eingehend auch der Bedrohungslage. Diese zeigt, wie breit das Angriffsökosystem geworden ist. Ransomware bleibt eine der zentralen Gefahren für Unternehmen und öffentliche Einrichtungen. Gleichzeitig gewinnen DDoS-Angriffe, Hacktivismus, Phishing, Malware, Schwachstellenausnutzung und KI-gestützte Angriffe weiter an Bedeutung.

Besonders deutlich ist der Trend bei DDoS und Hacktivismus: 2025 stiegen Überlastungsangriffe um 25 Prozent, hacktivistische Angriffsankündigungen und ‑meldungen sogar um 224 Prozent. Auch Phishing bleibt trotz Rückgangs relevant: Die Verbraucherzentrale NRW verzeichnete 382.470 Phishing-Mails. Das sind rund 10 Prozent weniger als im Vorjahr, aber weiterhin ein sehr hohes Niveau.

Der Bericht macht außerdem klar, dass die sogenannte „Underground Economy“ die Basis vieler Angriffe bildet. Dort werden Schadsoftware, Zugangsdaten, Phishing-Kits, Botnetze, Exploits und Geldwäschedienste gehandelt. Cybercrime funktioniert dadurch zunehmend wie ein Dienstleistungsmarkt: Wer selbst keine ausgeprägten technischen Fähigkeiten besitzt, kann sich Module, Zugänge oder komplette eine Angriffsinfrastruktur einkaufen.

Bedeutende Ereignisse im Jahr 2025

Die Chronologie des Jahres 2025 liest sich wie ein Angriffskalender. Im Januar traf ein Ransomware-Angriff das Fraunhofer-Institut für Arbeitswirtschaft und Organisation, eingesetzt wurde Akira. Im Februar wurden Inhalte einer Interpol-Datenbank in einem Forum der Underground Economy angeboten, außerdem kam es zu Computersabotage gegen eine Biogasanlage in Niedersachsen durch die pro-russische Gruppierung „Z-Pentest-Alliance“. Im März wurden die Stadtwerke Schwerte attackiert, im Mai die Deutsche Welthungerhilfe durch Rhysida. Dort wurden Daten vor der Verschlüsselung kopiert, später im Darknet veröffentlicht und mit einer Lösegeldforderung von 1,8 Millionen Euro verbunden.

Die Beispiele zeigen, wie unterschiedlich die Ziele sind: Forschungseinrichtungen, Hilfsorganisationen, Stadtwerke, Kommunen, IT-Dienstleister, Medien- und Satellitenunternehmen, Versicherungen und sogar Flughäfen tauchen im Lagebild auf. Besonders der Angriff auf Collins Aerospace, der zu Störungen an mehreren europäischen Flughäfen führte, macht deutlich, wie schnell Cyberangriffe physische Abläufe beeinträchtigen können.

Cybercrime ist internationaler als andere Delikte

Bei gemeinsamer Betrachtung von Inlands- und Auslands-Kriminalstatistik ergibt sich mit 333.922 Fällen ein leichter Anstieg von 0,2 Prozent. Die Inlandstaten sanken um 4,1 Prozent auf 126.034 Fälle, während Auslandstaten um rund 3 Prozent auf 207.888 Fälle stiegen. Besonders bemerkenswert: Während Cybercrime in der Inlands-Kriminalstatistik nur 2,3 Prozent aller Straftaten ausmacht, liegt der Anteil in der Auslands-Kriminalstatistik bei 31,4 Prozent.

Das erklärt auch die niedrige Aufklärungsquote bei Auslandstaten: Sie liegt bei nur 2,0 Prozent. Das ist kein Hinweis auf fehlende Ermittlungsansätze, sondern Ausdruck struktureller Hürden. Internationale Rechtshilfe, fehlende Kooperation, verschleierte Identitäten und technische Infrastruktur in Drittstaaten erschweren die Täteridentifizierung massiv.

Ransomware: Weniger Zahlungsbereitschaft, höhere Forderungen

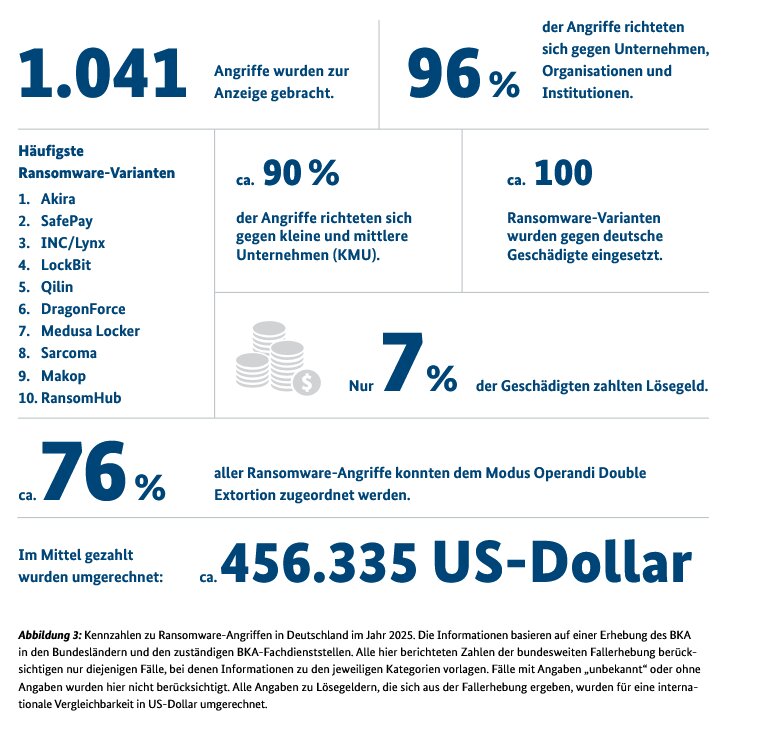

Ransomware bleibt der Schwerpunkt der Bedrohungslage. 2025 wurden 1.041 Ransomware-Angriffe angezeigt, ein Plus von 10 Prozent gegenüber 2024. Rund 96 Prozent der Angriffe richteten sich gegen Unternehmen, Organisationen und Institutionen, etwa 90 Prozent trafen kleine und mittlere Unternehmen. Besonders wichtig: Rund 76 Prozent der Ransomware-Fälle wurden der sogenannten „Double Extortion“ (zu deutsch: Doppel-Erpressung) zugeordnet. Dabei werden Daten nicht nur verschlüsselt, sondern vorher kopiert, um Opfer zusätzlich mit Veröffentlichung zu erpressen.

Nur 7 Prozent der Geschädigten gaben an, Lösegeld gezahlt zu haben. Das klingt zunächst positiv. Gleichzeitig stieg die durchschnittliche Zahlung auf rund 456.335 US-Dollar, ein Plus von 65 Prozent gegenüber dem Vorjahr. Insgesamt wurden in Deutschland 15,5 Millionen US-Dollar an Lösegeldern erfasst. Der Bericht deutet damit auf eine Verschiebung hin: Weniger Opfer zahlen, aber diejenigen, die zahlen, zahlen mehr. Für Täter bedeutet das einen Anreiz, Forderungen zu erhöhen und Angriffe weiter zu skalieren.

Gleichzeitig gewinnt Datenerpressung („Data Extortion“) an Gewicht. Einige Gruppen verzichten zunehmend auf Verschlüsselung und konzentrieren sich direkt auf Datendiebstahl und Erpressung mit Veröffentlichung. Das ist für Opfer besonders heikel, weil selbst gute Backups die Erpressung nicht neutralisieren, wenn sensible Daten bereits abgeflossen sind.

DDoS und Hacktivismus: Cyberangriffe als politisches Druckmittel

DDoS-Angriffe haben 2025 weiter zugenommen. Die Deutsche Telekom registrierte 36.706 DDoS-Angriffe in ihren Netzen, im Schnitt über 3.000 Angriffe pro Monat. Die häufigsten Ziele waren Behörden, öffentliche Verwaltungen, Verkehrsunternehmen und Logistikdienstleister.

Eng verbunden ist diese Entwicklung mit Hacktivismus. Die Gruppierung „NoName057(16)“ spielte im Lagebild eine zentrale Rolle. Sie führte 2025 zehn DDoS-Angriffswellen gegen deutsche Ziele durch, fast doppelt so viele wie 2024. Als Begründung wurde in der Propaganda häufig die deutsche Unterstützung der Ukraine genannt. Das BKA bewertet solche Angriffe technisch oft als moderat, im Kontext hybrider Bedrohungen aber als erheblich. Denn auch wenn eine Webseite „nur“ zeitweise nicht erreichbar ist, erzeugt dies öffentliche Sichtbarkeit, Verunsicherung und politische Signalwirkung.

Künstliche Intelligenz: Beschleuniger für Angreifer und Verteidiger

Das BKA betont, dass es bislang keine belastbaren polizeilichen Kennzahlen zum konkreten KI-Einsatz in Cybercrime-Fällen gebe. Trotzdem seien Veränderungen in mehreren Phänomenbereichen sichtbar. KI senkt technische Einstiegshürden, beschleunigt Angriffe und verbessert deren Qualität.

Bei Phishing sorgt KI für sprachlich fehlerfreie, personalisierte und glaubwürdige Nachrichten. Bei der Aufklärung („Reconnaissance“) hilft sie, Zielsysteme auszukundschaften und Schwachstellen schneller zu identifizieren. Bei Malware gibt es erste Beispiele für Schadsoftware, die KI-Modelle während des Angriffs nutzt oder mutmaßlich mit KI-Unterstützung entwickelt wurde. Der Bericht warnt außerdem vor agentischer KI: Wenn KI-Agenten eigenständig Aufgaben erledigen und tief in IT-Umgebungen eingebunden sind, können sie selbst zum Angriffsziel oder zum missbrauchten Werkzeug werden.

Koordinierte Ermittlungen statt Einzelfallarbeit

Da viele Angriffe wellenförmig, bundesweit und mit gleichem Modus Operandi auftreten, setzen die Behörden auf zentrale Ermittlungen. 2025 gab es 34 zentrale Ermittlungen, davon 29 gegen Ransomware-Akteure, zwei gegen Datenerpressungs-Akteure, zwei im Bereich DDoS und eine gegen Anbieter von Phishing-Kits.

Hinzu kommen internationale Operationen. Genannt werden unter anderem Maßnahmen gegen Nulled und Cracked, gegen Garantex, eXch, 8Base, NoName057(16), BlackSuit sowie mehrere Phasen der Operation Endgame. Diese Operationen zielen nicht nur auf einzelne Täter, sondern auf Infrastruktur, Server, Domains, Kryptowährungen und Dienstleister der Underground Economy.

Quo Vadis, Cybercrime?

Im Ausblick erwartet das BKA für 2026 eine weitere qualitative und quantitative Verschärfung der Bedrohungslage. Ransomware, DDoS und Hacktivismus nehmen zu, Datenerpressung wird wichtiger, KI erhöht Skalierbarkeit und Angriffsgeschwindigkeit. Perspektivisch nennt der Bericht sogar Quantencomputing als Faktor, der etwa bei der Entschlüsselung sensibler Daten relevant werden könnte.

Das BKA setzt dem einen Vier-Ebenen-Ansatz entgegen: Täter identifizieren, technische Infrastruktur zerschlagen, finanzielle Mittel entziehen und die Reputation krimineller Gruppen innerhalb der Szene beschädigen, denn Cybercrime lässt sich nicht allein durch Festnahmen bekämpfen. Die wirtschaftliche Infrastruktur der Täter muss ebenso getroffen werden wie ihre technischen Werkzeuge und Kommunikationskanäle.

Cybercrime ist zur Dauerlage geworden

Das Bundeslagebild Cybercrime 2025 zeigt eine digitale Bedrohungslage, die weder kurzfristig noch punktuell ist. Cyberangriffe sind industrialisiert, international vernetzt und zunehmend automatisiert. Für Unternehmen heißt das: Backups, Patch-Management, Multi-Faktor-Authentifizierung, Netzwerksegmentierung, Monitoring und die Reaktion auf Sicherheitsvorfälle sind keine optionalen IT-Projekte mehr, sondern Grundvoraussetzungen geschäftlicher Resilienz.

Für den Staat bedeutet das Lagebild: Strafverfolgung muss technisch, international und finanziell denken. Der einzelne Angreifer ist nur ein Teil des Problems. Entscheidend ist das Ökosystem dahinter — und genau dort setzt das BKA mit seinen internationalen Operationen zunehmend an.

Apps & Mobile Entwicklung

Xtrfy K33 Compact Wireless: Mem-Chanical, kabellos und in schwieriger Lage

Cherry platziert eine kompakte 75%-Tastatur im Einstiegssegment. Unter der Gaming-Optik der Xtrfy K33 Compact Wireless steckt eine kabellose „Mem-Chanical“-Tastatur. Die hat Vorzüge, aber auch eine Reihe handfester Nachteile. Ihr Platz hängt letztlich von speziellen Wünschen ab.

Hinter der „Mem-chanical-Switch-Technologie“ der K33 stecken nichts anderes als Leiterfolien-Taster mit Rubberdomes, eine einfache und günstige Technologie. In dieser Variante, die hier 10 Millionen Anschläge überstehen soll, werden sie lediglich mit einem Aufsatz versehen, der die Montage von Tastenkappen mechanischer Tastaturen ermöglicht. Angaben zur minimal gleichzeitig korrekt erfasster Tasten macht Cherry nicht, auszugehen ist also davon, dass das „Key-Rollover“ wie üblich bei 2 liegt. Das geht allerdings auch und gerade im Spiele-Segment mit Leiterfolien besser.

Tippen und

Preiswert sei das, aber mit dem „Tippgefühl einer mechanischen Tastatur“, schreibt Cherry. In der Regel kombinieren diese Art Tastaturen den gedämpften Anschlag einer Rubberdome-Tastatur mit geringerem Spiel in den Tastenkappen. Dazu ermöglicht die Technik eine IP54-Zertifizierung, die Schutz vor Staub und Spritzwasser verspricht. „Für den echten Einsatz gebaut“ sei sie, notiert der Hersteller dazu. Tasten sind jedoch nicht frei programmierbar, hinterlegt sind Shortcuts zur Lautstärkesteuerung, für die Hintergrundbeleuchtung und den Gaming-Modus, nicht jedoch für den Medienplayer.

Leiterfolien sind zudem mit geringerem Energieverbrauch zu betreiben. Das hängt auch mit der Beleuchtung zusammen, die nicht für jede Taste einzeln erfolgt, sondern von den Rändern eines unter den Tasten sitzenden Panels aus, das indirekt durch die Gummiglocken leuchtet. Deshalb bietet die K33 nur 7 Effekte und keine Einzeltastenbeleuchtung. Dafür überträgt sie Daten per Dongle, Kabel oder Bluetooth 5.3. Angaben zur Laufzeit macht Cherry allerdings nicht.

Preis und Einordnung im Markt

Im Handel gibt es die K33 Compact Wireless bereits in den Farben Schwarz und Weiß für rund 60 Euro. Die preisliche Positionierung erscheint allerdings fragwürdig und vor allem durch „Gaming“-Attitüde begründet, denn zum gleichen Preis gibt es die programmierbare Glorious GMBK (Test) mit Drehregler und vergleichbarer Tastentechnologie sowie ähnliche Produkte namhafter Lifestyle-Marken.

Die sind allerdings kein Maßstab, denn auch sie stehen vor der Herausforderung, ihren Preis zu rechtfertigen. Mechanische, wenn auch laute Tastaturen mit etwas Risiko schon für unter 20 Euro erworben werden. Eine Sharkoon Skiller SGK50 S3 (Test), ruhig und empfehlenswert, liegt aktuell bei 42 beziehungsweise in der PBT-Version bei 62 Euro.

Sie alle haben jedoch einen Nachteil: Sie müssen anders als die K33 per Kabel angeschlossen werden. Hier setzt die Sharkoon Skiller SGK55W (Test) aber schon für rund 70 Euro an. Die K33 bleibt damit eine Lösung für die Nische, wo kabelloser Betrieb, Gaming-Optik und Rubberdome-Feeling gewünscht sind.

-

Künstliche Intelligenzvor 3 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenBlade‑Battery 2.0 und Flash-Charger: BYD beschleunigt Laden weiter

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Der beste Luftgütesensor im Test – CO₂, Schadstoffe & Schimmel im Blick

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenVon Kennzeichnung bis Plattformpflichten: Was die EU-Regeln für Influencer Marketing bedeuten – Katy Link im AllSocial Interview

-

Apps & Mobile Entwicklungvor 2 Monaten

Apps & Mobile Entwicklungvor 2 MonatenMähroboter ohne Begrenzungsdraht für Gärten mit bis zu 300 m²

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonateniPhone Fold Leak: Apple spart sich wohl iPad‑Multitasking