Datenschutz & Sicherheit

CISA-Warnung: Angriffe auf ConnectWise ScreenConnect und Windows Shell

Angreifer haben es auf Schwachstellen in ConnectWise ScreenConnect und der Windows Shell abgesehen. Vor Angriffen darauf warnt jetzt die US-amerikanische IT-Sicherheitsbehörde CISA.

Weiterlesen nach der Anzeige

In der Mitteilung der CISA, dass sie zwei attackierte Schwachstellen in den Known-Exploited-Vulnerabilities-Katalog aufgenommen hat, nennt die Behörde jedoch keine weiteren Details. Umfang, Art und Folgen der Angriffe sind dadurch unklar. Allerdings lassen sich aufgrund der CVE-Schwachstelleneinträge manchmal anderweitig Rückschlüsse ziehen. So wurden Angriffe auf die Windows Shell am gestrigen Dienstag bekannt (CVE-2026-32202, CVSS 4.3, Risiko „mittel“). Etwa Akamai hat tiefergehende Hintergründe veröffentlicht, das Leck als Zero-Click-Lücke eingeordnet und erörtert, dass Angreifer dadurch Net-NTLM-v2-Hashes abgreifen und diese in NTLM-Relay-Angriffe missbrauchen können – und das auch inzwischen in der Praxis machen.

Die Sicherheitslücke in ConnectWise ScreenConnect, die bösartige Akteure im Netz angreifen, ist hingegen bereits seit Februar 2024 bekannt (CVE-2024-1708, CVSS 8.4, Risiko „hoch“). Seitdem gibt es auch Aktualisierungen der Remote-Monitoring-and-Management-Software (RMM). Hier liefern die IT-Sicherheitsforscher von Huntress hilfreiche Hinweise – die bereits aus Mitte Februar stammen, sind aber offenbar noch immer relevant.

Missbrauchte ScreenConnect-Lücke

Die Schwachstelle CVE-2024-1708 ist eine sogenannte Path-Traversal-Sicherheitslücke, durch die Angreifer Schadcode auf verwundbare Systeme verfrachten können. Laut Huntress nutzen das bösartige Akteure zusammen mit der Sicherheitslücke CVE-2024-1709 (CVSS 10.0, Risiko „kritisch“), die das Umgehen der Authentifizierung ermöglicht. Der Angriff mit kombinierten Schwachstellen hat den Namen „SlashAndGrab“ erhalten. Betroffen ist ConnectWise ScreenConnect 23.9.7 und vorherige Versionen, der Fix kam mit ScreenConnect 23.9.8 und neueren.

IT-Verantwortliche sollten die Sicherheitslücken schließen, indem sie die verfügbaren Patches anwenden. Wer ConnectWise ScreenConnect einsetzt, findet in der Huntress-Analyse zudem einige Hinweise auf erfolgreiche Angriffe (Indicators of Compromise, IOC), auf die die Systeme untersucht werden können.

(dmk)

Datenschutz & Sicherheit

EU-Kommission unzufrieden mit Metas Kinderschutz

Es ist der letzte Zwischenschritt, bevor die EU-Kommission mögliche Strafen unter dem Digital Services Act (DSA) verhängt: die offizielle Feststellung, dass Meta die Risiken unterschätzt, die Kindern auf den Plattformen des Anbieters begegnen. Der EU-Kommission ist es dabei wichtig, auf eines hinzuweisen: Im Europarecht gibt es kein festgeschriebenes Mindestalter – die Altersgrenze hat Meta sich selbst gegeben.

Weiterlesen nach der Anzeige

Meta kommt Verpflichtungen nicht nach

Daraus aber würde die Verpflichtung erwachsen, dafür zu sorgen, dass Kinder sich dort nicht aufhalten könnten. „Allgemeine Geschäftsbedingungen sollten keine bloßen schriftlichen Erklärungen sein, sondern die Grundlage für konkrete Maßnahmen zum Schutz der Nutzer – einschließlich der Kinder“, so die zuständige Exekutiv-Vizepräsidentin Henna Virkkunen.

Doch dieser Verpflichtung aus dem Digital Services Act komme Meta nicht ausreichend nach. Es reiche etwa aus, ein falsches Geburtsdatum anzugeben. Rund 12 Prozent der Kinder würden auf den Social-Media-Plattformen des Konzerns als Nutzer unterwegs sein, so die EU-Kommission. Das zeige, dass die Schutzmaßnahmen nicht wirken würden, meinen die Beamten. Aus Kommissionskreisen hieß es zur heutigen Maßnahme, dass diese nicht als Stellungnahme in Sachen Mindestalter für Social Media interpretiert werden solle. Es gehe hier ausschließlich um die Durchsetzung der Plattformregulierung der EU unter dem Digital Services Act, nicht um das Definieren eines zulässigen Mindestalters.

In zwei von vier vor fast zwei Jahren eingeleiteten Verfahren gegen den Anbieter in Sachen Minderjährigenschutz unter dem DSA ist damit die letzte formale Stufe vor einer Beilegung oder Bußgeldverhängung erreicht. Meta kann nun auf die Befunde der EU-Kommission reagieren und bessere Verfahren vorschlagen, wie der Zugang von Kindern auf die Plattformen wirksam begrenzt werden kann. Die weiteren DSA-Verfahren unter anderem wegen süchtigmachender Designs laufen davon unabhängig parallel weiter.

Lesen Sie auch

(afl)

Datenschutz & Sicherheit

„Passwort“ Folge 56: Unwirksame Beweise, ungültige Zertifikate, unverplante CVEs

Hunderttausende Zertifikate widerrufen zu müssen, ist immer bitter. Aber ganz besonders schmerzt es, wenn die Zertifikate an sich technisch und formal fehlerfrei sind – und dennoch nicht valide. Im Podcast erklärt Christopher, warum die Schweizer Zertifizierungsstelle SwissSign fast eine halbe Million S/MIME-Zertifikate widerrufen musste und, wo er gerade schon dabei ist, mit welchen Zertifikatsproblemen D-Trust sich weiter herumschlägt. Sylvester hingegen greift Googles per Zero-Knowledge-Proof belegten Fortschritt beim Knacken von Verschlüsselungen mittels Quantencomputern abermals auf. Denn der Fortschritt dürfte zwar real sein, doch der Beweis war fehlerhaft. Schlaue Leute bei Trail of Bits nutzten das, um einen eigenen, noch größeren – aber eben fingierten – Fortschritt zu „beweisen“. Ein schönes Lehrstück über die Stärken und Schwächen von Zero-Knowledge-Proofs.

Weiterlesen nach der Anzeige

Im weiteren Verlauf der Folge geht es um das „Vulnrichtment“ des NIST, also das Anreichern von Schwachstellen-IDs, den CVE-Nummern, mit weiterführenden Informationen. Das NIST sieht sich der CVE-Flut nicht mehr gewachsen und filtert nun mit einer – für die Hosts nur teilweise nachvollziehbaren – Liste an Kriterien, welche CVEs sie mit nützlichen Informationen ergänzt und welche nicht. „Not scheduled“ ist das eher euphemistische Label für diesen Status.

Daneben räumt die Folge mit erfreulich viel Hörer-Feedback zu verschiedensten Themen auf: Ein vim-Maintainer berichtete den Hosts, wie KI-generierte Bug-Reports ihm den Urlaub ruinierten; ein weiterer erklärte den beiden, was ein PLM-System (Product Lifecycle Management) eigentlich tut und warum es oft nicht isoliert und gut geschützt betrieben wird. Außerdem geht es um Tücken beim Betrieb von Mailservern, Tücken beim Lesen von (HTML-)Mails, Tücken beim Fluchen in Podcasts und einige weitere Themen.

Die aktuelle Folge von „Passwort – der Podcast von heise security“ steht seit Mittwochmorgen auf allen Plattformen zum Anhören bereit.

(syt)

Datenschutz & Sicherheit

Frei und dezentral ins Grüne

Die Bäume haben ihre Blätter ausgerollt, Löwenzahn tupft die Wiese gelb und dazwischen summt es immer lauter: Der Frühling ist da und bei steigenden Temperaturen holen viele die Räder aus dem Keller und putzen die Wanderstiefel für den Wochenendausflug.

Aber wohin soll es gehen? Wo finden wir die schönste Strecke für die Radtour am Fluss entlang und welcher Wanderweg bietet eine gute Aussicht? Wie können wir unsere Lieblingsstrecken aufzeichnen und vielleicht noch unsere Wegzeit von Anfang des Jahres mit unserem fitten Zukunfts-Ich vergleichen?

Alles netzpolitisch Relevante

Drei Mal pro Woche als Newsletter in deiner Inbox.

Schnell landet man bei der Suche nach digitalen Helferlein bei Apps mit zahlungspflichtigen Bonus-Funktionen, ohne die eine Orientierung im Funkloch flachfällt. Oder bei Anwendungen, bei denen wir unsere sensiblen Standortdaten mit unbekannten Dritten teilen müssen. Doch es gibt einige Alternativen zu den datenhungrigen Apps, die ihr Geschäftsmodell auf Premium-Abos und Werbung aufbauen. Eine garantiert unvollständige Auswahl findet ihr hier.

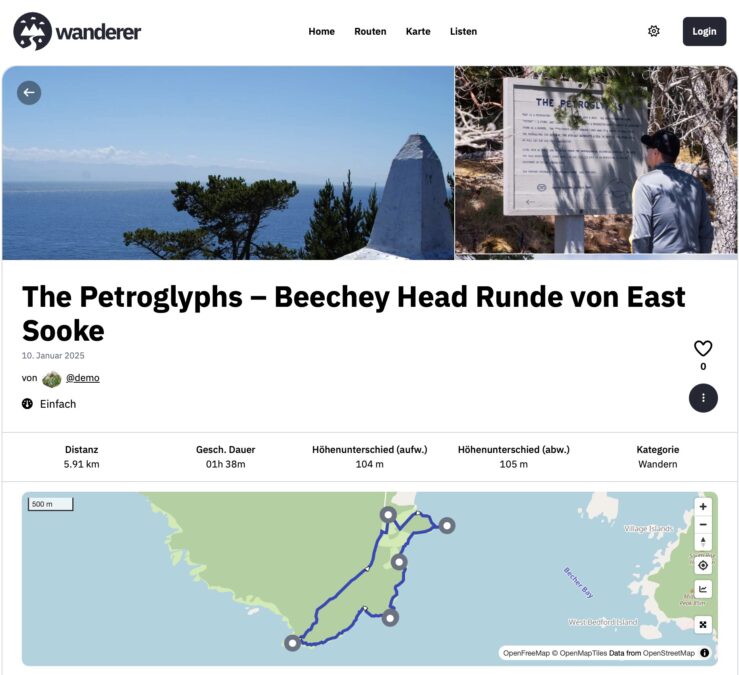

Wanderer

Mit und bei wanderer kann man Routen finden, teilen und austauschen.

Für wen? Alle auf der Suche nach Empfehlungen für Touren und alle, die gern ihre Lieblingsstrecken teilen.

Plattformen? Web

Was kann Wanderer? Die Strecken-Datenbank-Anwendung wanderer ist dezentral und basiert auf ActivityPub. Damit ist wanderer eine Fediverse-Version für den Austausch und das Teilen von Routen- und Streckenempfehlungen.

Nutzer:innen können Routen über gpx-Tracks hochladen und speichern, Beschreibungen und Fotos ergänzen und mit anderen teilen. Außerdem lässt sich über Suchfunktionen erkunden, welche Routen andere genommen haben. Man kann Profilen folgen und Strecken favorisieren.

Routen lassen sich auch von anderen Plattformen importieren, für Komoot und Strava gibt es direkte Import-Funktionalitäten.

Was trübt das Vergnügen? Auf den verschiedenen Wanderer-Instanzen ist teilweise noch nicht so viel los. Daher gibt es weniger Routen als auf den proprietären Plattformen.

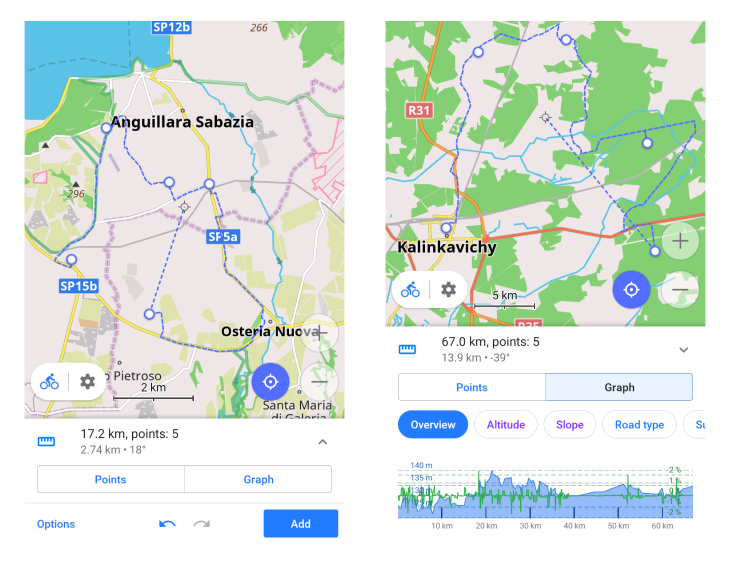

OsmAnd

OsmAnd bietet eine datenschutzfreundliche Offline-Navigation, die so ziemlich alles kann – wenn man es findet.

Für wen? Wanderer, Radfahrerinnen und alle anderen, die von A nach B über C wollen.

Plattformen? Android, iOS, Web

Was kann OsmAnd? Die auf OpenStreetMap basierende Navigationsanwendung OsmAnd macht fast alles, was man sich vorstellen kann. Und funktioniert auch – wenn man die benötigte Karte vorher heruntergeladen hat – ganz ohne Netz. OsmAnd kann Rad- und Wanderwege highlighten, alle Supermärkte markieren oder Trinkwasserstellen anzeigen. Geplante Routen lassen sich im- und exportieren und ungeliebte Straßen bei der Navigation vermeiden.

Wer mag, kann mit einem Plugin auch gelaufene oder gefahrene Strecken aufzeichnen, um danach zum Beispiel die eigenen Geschwindigkeiten zu analysieren.

Wer mehr als sieben Regionenkarten offline nutzen will, muss dafür wahlweise einmal oder monatlich etwas zahlen. Gegen Geld gibt es auch Offline-Wikipedia-Artikel zu Orten und besonderen Punkten.

Was trübt das Vergnügen? Gerade am Anfang kann OsmAnd durch die vielen Konfigurationsmöglichkeiten vielleicht schnell überfordern. Und manchmal funktioniert die Suche nach Adressen nicht optimal, wenn man nicht die exakte Schreibweise gefunden hat – oder OsmAnd eine „Hauptstr“ nicht gleich mit einer „Hauptstraße“ matcht.

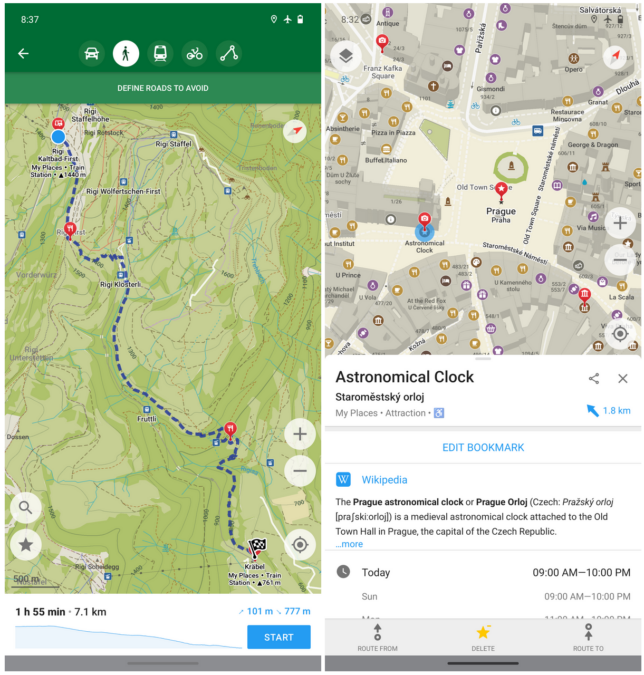

CoMaps und OrganicMaps

CoMaps und OrganicMaps bieten datenschutzfreundliche Offline-Navigation mit intuitiver Bedienung.

Für wen? Wanderer, Radfahrerinnen und alle, die einfach einen Weg finden wollen.

Plattformen? Android, iOS, Web

Was können CoMaps und OrganicMaps? Wie OsmAnd basieren CoMaps und OrganicMaps auf der OpenStreetMap. Das Wichtigste, was man für den Ausflug braucht, bringen die Apps mit: Routen von A nach B festlegen, Zwischenstopps definieren, Supermärkte oder Sehenswürdigkeiten highlighten, Strecken importieren und exportieren. All das macht keine Probleme und ist schnell und intuitiv bedienbar.

Auch hier müssen Karten für die Offline-Navigation heruntergeladen werden. Die Anzahl der Karten-Downloads ist unbegrenzt.

CoMaps und OrganicMaps ähneln sich sehr: Vor rund einem Jahr entstand CoMaps als Abspaltung von OrganicMaps, da es Kontroversen in der Entwickler:innen-Gemeinschaft zu Führungsstil und Transparenz gab.

Was trübt das Vergnügen? Die leichtere Bedienbarkeit von CoMaps und OrganicMaps gegenüber OsmAnd liegt auch daran, dass die Anwendungen weniger Einstellmöglichkeiten haben. Wem es wichtig ist, etwa genau zu definieren, welche Untergründe vermieden werden sollen, oder wer einen extra Modus für Ski- oder Bootstouren braucht, wird sich über OsmAnd freuen.

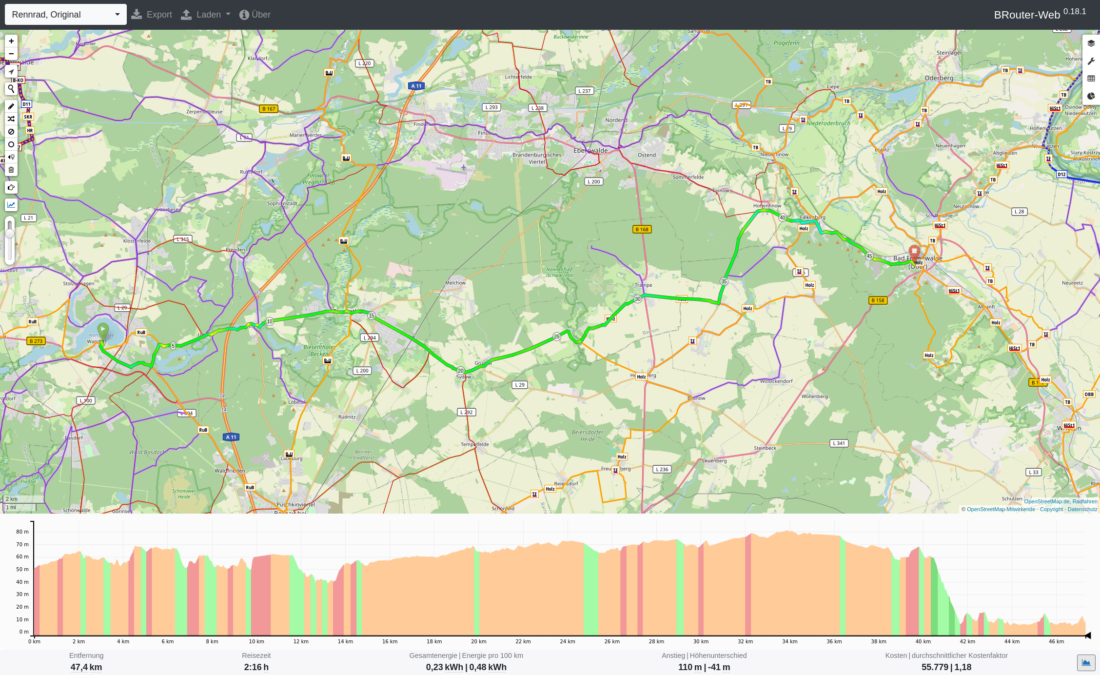

BRouter

BRouter bietet Routenplanung, vor allem fürs Radfahren.

Für wen? Radler:innen, die nicht nur von A nach B wollen, sondern schöne und sichere Wege suchen.

Plattformen? Integration in andere Anwendungen, mehrere Web-Optionen

Was kann BRouter? BRouter ist eine Routing-Engine, die speziell fürs Radfahren entwickelt wurde. Sie berücksichtigt etwa Höhenmeter und offiziell deklarierte Radwege. Es lassen sich verschiedene Profile wählen und selbst konfigurieren. Damit lassen sich Präferenzen steuern, etwa speziell für die Fahrt mit einem Mountainbike oder einem Rennrad. Es gibt auch eines fürs Wandern zu Fuß, das gut funktioniert.

BRouter lässt sich als Routing-Engine unter anderem in OsmAnd nutzen. Aber es gibt auch mehrere Web-Interfaces, die auf BRouter setzen. Eines davon ist BRouter-Web.

Was trübt das Vergnügen? Wer seine Strecke mit BRouter-Web planen will, sollte das am besten am Desktop tun, dort fällt die Bedienung leichter. Die geplante Strecke lässt sich dann exportieren und in Navigations-Apps oder auf den Rad-Computer laden.

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenCommunity Management zwischen Reichweite und Verantwortung

-

UX/UI & Webdesignvor 3 Monaten

UX/UI & Webdesignvor 3 MonatenEindrucksvolle neue Identity für White Ribbon › PAGE online

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenSmartphone‑Teleaufsätze im Praxistest: Was die Technik kann – und was nicht

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenIntel Nova Lake aus N2P-Fertigung: 8P+16E-Kerne samt 144 MB L3-Cache werden ~150 mm² groß

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenBlade‑Battery 2.0 und Flash-Charger: BYD beschleunigt Laden weiter