Apps & Mobile Entwicklung

Video-Kodierung: Handbrake 1.11.0 erhält neue Hardware- und Format-Unterstützung

Mit Handbrake 1.11.0 haben die Entwickler die Hardware-Unterstützung der bekannten Software zum Umwandeln von Video-Dateien deutlich erweitert. Gleiches gilt für die ohnehin schon große Palette an unterstützten Formaten. Auch an die obligatorischen Fehlerbehebungen wurde gedacht.

Bei Handbrake handelt es sich um eine Anwendung, mit der Video-Dateien umgewandelt werden können. Dabei vereinfachen Voreinstellungen wie Einstellungsprofile die Arbeit, in denen festgelegt werden kann, zu welchen Endgeräten oder Streaming-Plattformen die erstellten Dateien kompatibel sein sollen. Das Programm unterstützt eine Vielzahl von Formaten wie H.264 (x264), H.265 (x265), AV1, MPEG-4 ASP (FFmpeg) oder Theora/VP3.

Das Tool kann sowohl über eine grafische Oberfläche als auch direkt per Kommandozeile angesprochen werden. Die freie und kostenlose Software wird unter den Bedingungen der GNU General Public License (GPL) veröffentlicht. Eine Alternative stellt unter anderem StaxRip dar.

Neue Hardware und Formate

Mit der neuen Version haben die Entwickler unter anderem 4K-Voreinstellung für AV1 VCN 2160p von Grafikkarten der 9000-Serie von AMD hinzugefügt, womit die Anwendung auch diese direkt für das Umwandeln von Video-Dateien nutzen kann und nicht mehr primär die CPU verwenden muss. Der Vorteil liegt in einer deutlich schnelleren Kodierung. Gleichzeitig weisen die Entwickler darauf hin, dass die Ausgabemaße auf AMD-GPU-Hardware der 7000-Serie falsch sein können, wobei es sich wohl eher um ein AMD-Problem handelt, das von der Software nicht behoben werden kann.

Noch mehr Neuerungen finden sich bei den unterstützten Formaten: So enthält die Anwendung nun auch einen DNxHR- sowie einen ProRes-Encoder, ebenso wurde ein AMD-VCN-AV1-10-Bit-Encoder integriert. Weiterhin wurden Video-Streams im AV1-Format so optimiert, dass diese auf Apple-Software nun einfacher durchsucht werden können. Auch ist mit der neuen Version ein direktes Muxing von FFV1 im MP4-Container erlaubt. Im Audio-Bereich wird nun die PCM-Codierung und Pass-Through unterstützt. Ebenso wurden Voreinstellungen für die Archivierung mit FFV1, FLAC und PCM hinzugefügt.

Darüber hinaus wurden 15 Bibliotheken für diverse Formate und Kodierungen auf den neusten Stand gebracht.

Auch zahlreiche Fehler behoben

Unter Linux wird nun der GtkFileLauncher zum Öffnen von Dateien in Sandbox-Anwendungen verwendet, zudem wurde die Anzeige der Dateigrößen verbessert und die Überprüfung des Speicherplatzes korrigiert. Bei macOS werden hingegen ab sofort Dateinamen-Bezeichnungen in der Warteschlange genau wie im Finder in der Mitte abgeschnitten. Unter Windows setzt die Anwendung nun Microsoft .NET Desktop Runtime 10.0.x voraus, .NET 8 ist hingegen nicht mehr erforderlich. Die Unterstützung für Intel HyperEncode wurde zudem entfernt, da die Funktion upstream laut den Entwicklern veraltet ist.

Eine Auflistung aller Neuerungen und Änderungen bieten die ausführlichen Release Notes.

Ab sofort verfügbar

Handbrake 1.11.0 ist ab sofort auf der Projektseite auf GitHub zur Verfügung. Alternativ kann die Anwendung zur Video-Kodierung wie gewohnt auch bequem über den Link am Ende dieser Meldung aus dem Download-Bereich von ComputerBase bezogen werden.

Downloads

-

4,7 Sterne

HandBrake ist eine kostenlose Software für die Transkodierung von Videodateien und DVDs.

- Version 1.11.0 Deutsch

- Version 1.9.2, Linux Deutsch

- +2 weitere

Apps & Mobile Entwicklung

Thermal Grizzly: Erste Lüfter, WireView II, eine Noctua Edition und TG Coating

Thermal Grizzly hat auf der Computex gleich eine ganze Palette an neuen Produkten vorgestellt. Mit den Gehäuselüftern „DeltaMate Purrformante“ in zwei Dimensionen befindet sich auch der Einstieg in ein ganz neues Produktsegment darunter. Updates gab es auch für WireView und die Full-Cover-GPU-Wasserkühler der DeltaMate-Serie.

Die ersten Lüfter von Thermal Grizzly

Mit den DeltaMate Purrformante steigt Thermal Grizzly in den Markt für Gehäuselüfter ein. Die in 120 mm und 140 mm in Schwarz verfügbaren Lüfter sitzen in einem verwindungssteifen Aluminiumrahmen, was es dem Hersteller ermöglicht hat, den Durchmessers des Rotors mit den Flügeln vergleichsweise groß ausfallen zu lassen. Die Bohrungen zum Verschrauben im Gehäuse sind unter magnetisch befestigten Blenden versteckt.

Die Lüfter ermöglichen Daisy-Chaining, die Verbindung findet über USB-A statt. Der jeweils letzte Lüfter einer Reihe wird wiederum mittels USB-A-auf-4-Pin-PWM/RGB-Adapterkabel mit dem Mainboard verbunden.

Die Roadmap kennt vier Varianten der neuen Lüfter:

- DeltaMate Fan – P120 Black

- DeltaMate Fan – P120 Black (Triple Pack)

- DeltaMate Fan – P140 Black

- DeltaMate Fan – P140 Black (Triple Pack

WireView (Pro) II in teurer und günstiger

WireView Pro II Noctua Edition

Der WireView Pro II (Test) besitzt einen Lüfter, der je nach Setup (z.B. Grafikkarten-Luftkühler vs. Custom-Wakü) nie, selten oder häufig zu hören sein kann. In der neuen, etwas größeren WireView Pro II Noctua Edition hat Thermal Grizzly den bisher verwendeten 30-mm-Lüfter gegen einen rahmenlosen Noctua NF-A4x10 PWM getauscht und zusammen mit Noctua das Lüftergitter daran angepasst.

Der Aufpreis hat es allerdings in sich: 199 Euro werden für diese Version verlangt, 60 Euro mehr als für das Standardmodell. Thermal Grizzly verweist dabei darauf, dass die Kosten zu einem Großteil dem Zukauf des Lüfters geschuldet sind. Er sei aber auch wirklich sehr, sehr gut.

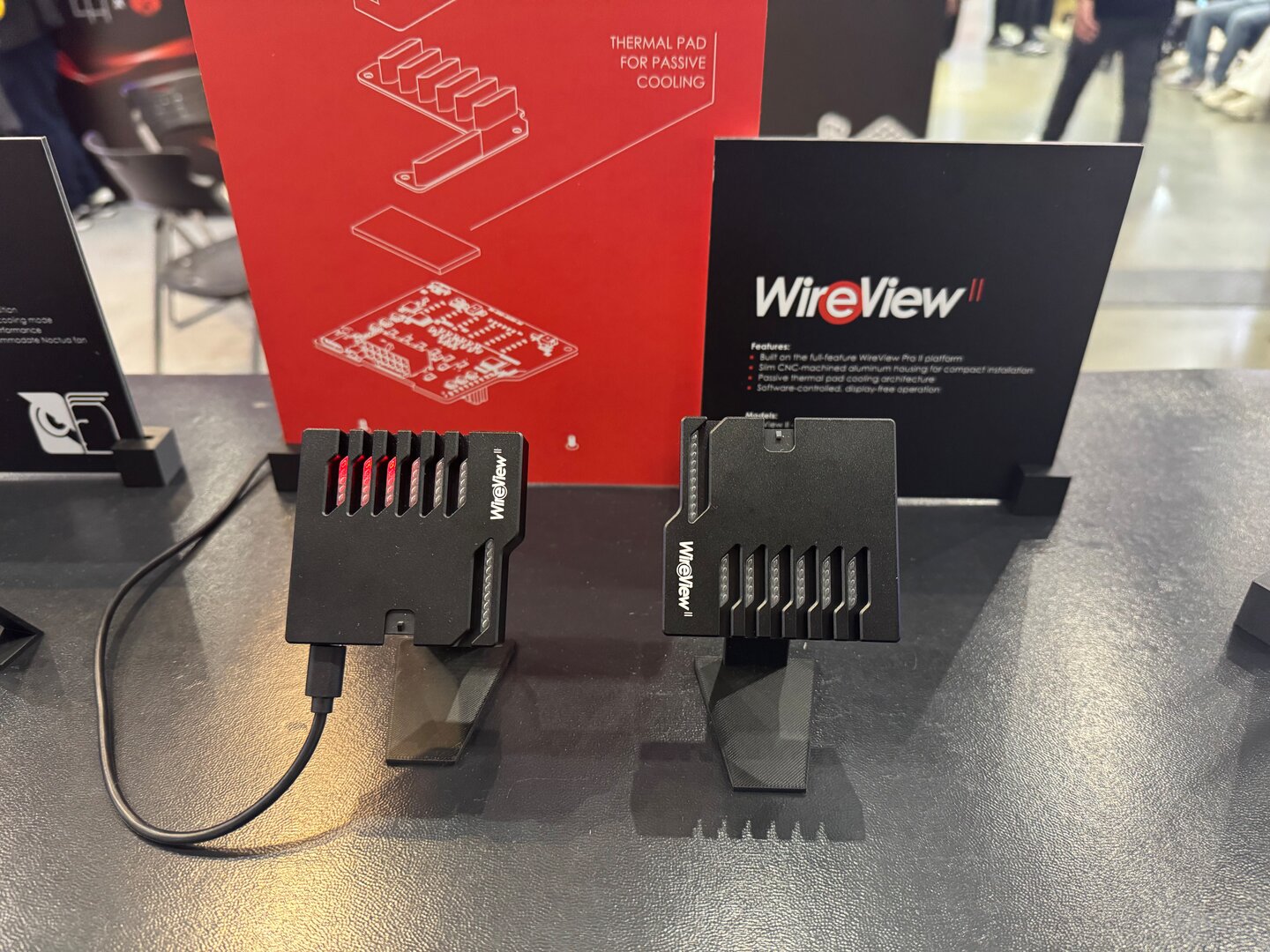

WireView II

Am anderen Ende der Preisskala präsentiert Thermal Grizzly mit dem WireView II eine günstigere Version, die auf einen Lüfter, das Display und die Möglichkeit zum Anschluss externer Temperatursensoren verzichtet. Die Anzahl der genutzten Platinen kann damit von zwei auf eine reduziert werden.

Der WireView II kommt ansonsten mit derselben Funktionalität wie der WireView Pro II auf den Markt, der Preis liegt bei 79 Euro. Vorerst sind zwei Varianten geplant: Normal Black und Reversed Black. Eine Kabelversion oder eine weiße Variante stehen nicht auf der Roadmap.

Neue Beschichtung für DeltaMate GPU Block

Eine Alternative zur Nickelbeschichtung, die mit der Zeit optisch an Qualität einbüßt, hat Thermal Grizzly in Kooperation mit dem Schweizer Hersteller für PVD- und PECVD-Beschichtungsanlagen Platit vorgestellt.

Vier verschiedene Varianten wurden vor Ort anhand des DeltaMate GPU Block präsentiert:

- TG X: Beschichtung auf Nitrid-Basis

- TG O: Mehrschichtige Beschichtung auf Oxynitrid-Basis

- TG C: Mehrschichtige Beschichtung auf Kohlenstoffbasis

- TG M: Mehrschichtige metallische Beschichtung, deren Korrosionsbeständigkeit gegenüber der Metalllegierung Gallium-Indium (GaIn) sie besonders geeignet für Anwendungen mit Kontakt zu Flüssigmetall-Wärmeleitpaste macht.

Thermal Grizzly nimmt die Beschichtung auf Anlagen von Platit selbst am Firmensitz in Hohen Neuendorf bei Berlin vor.

Experiment mit Industriediamanten

Ein Experiment stellte Thermal Grizzly mit einem Direct-Die-CPU-Wasserkühler aus, der den Kontakt zu den Ryzen-Chips über weniger als 1 mm dünne, für die bessere Handhabung mit Wärmeleitpaste allerdings hauchdünn metallisch beschichtete Industriediamanten herstellt.

Interne Tests hätten allerdings ergeben, dass der Zusatznutzen trotz der extrem hohen Wärmeleitfähigkeit von Diamant (2.300 W/(m*K) vs. 390 W/(m*K) bei Kupfer) die Kosten nicht rechtfertige, daher wird es ein solches Produkt nach aktuellem Stand nicht zur Serienreife schaffen. Einen Produktnamen gibt es hingegen schon: „Mycro Direct-Die Diamond“.

Wer am Stand in Taipeh aufmerksam den Blick nach oben schweifen ließ, konnte noch ein neues Produkt entdecken: einen Radiator. Am Ende hat sich Thermal Grizzly aber dagegen entschieden, auch dieses neue Produkt bereits in Taipeh zu zeigen.

Apps & Mobile Entwicklung

Clockwork Revolution: Steampunk-Zeitreisen im Jahr 2027 auf PC und Xbox

Clockwork Revolution gibt mit neuem Gameplay ein spannendes Lebenszeichen von sich und zeigt eine weitere von vielen möglichen Realitäten im Spiel. Beginnen sollen die Steampunk-Zeitreisen mit weitreichenden Entscheidungsmöglichkeiten im kommenden Jahr, wo der Titel einer der potentiell interessantesten Neuerscheinungen ist.

Mehr als ein Jahr nach dem letzten Gameplay-Trailer gibt es wieder Neues von inXiles neuestem Action-Rollenspiel. Was dort gezeigt wird, ist jedoch nur eine Version der Spielwelt, das heben die Entwickler ausdrücklich hervor. Denn wer die Hauptfigur Morgan sei und was aus ihr und damit der viktorianischen Metropole Avalon werde, entscheiden Spieler. Und das soll ausdrücklich weitreichende Auswirkungen haben.

Zeitreisen ändern alles

Der Kniff dafür sind Zeitreisen. Sowohl der Spieler als auch die große Gegenspielerin Lady Ironwood begeben sich regelmäßig in die Vergangenheit, um Schlüsselstellen der Geschichte umzuändern. Die Auswirkungen sehen sie sofort und in gravierender Form nach ihrer Rückkehr. Als Wegweiser durch die sich immer weiter verzweigenden Entscheidungen dient der Begleiter Prentice. Der fliegender Roboter leitet durch die Zeit und sorgt dafür, dass der Spieler über das „Chronometer“ Zeit manipulieren kann. Im Trailer wird gezeigt, wie diese Fähigkeiten zum Neupositionieren von Objekten im Kampf und zum Problemlösen genutzt werden.

Um die Auswirkungen deutlicher hervorzuheben, werden dem Spieler Mitglieder der Gang Rotten Row Hooligans als Begleiter an die Seite gestellt. Sie sind nicht als „Follower“ zu verstehen, sondern die Crew im Hintergrund mit eigenen Leben – und zu verlieren, wenn Spieler anfangen mit der Zeit und Ereignissen herumzuspielen, versprechen die Entwickler. Viele Auswirkungen solle man nicht kommen sehen.

Nächstes Jahr geht es los

Starten soll Clockwork Revolution im kommenden Jahr, einen genauen Termin oder ein Quartal nennt Microsoft aber noch nicht. Insofern ist damit zu rechnen, dass der Titel eher für die zweite Jahreshälfte vorgesehen ist. Wie Gears of War: E-Day handelt es sich um ein „Xbox Console exclusive“-Spiel, das auf der Xbox Series X|S, über den Game Pass und auf dem PC gespielt werden kann. Die PlayStation 5 wird nicht bedient.

Apps & Mobile Entwicklung

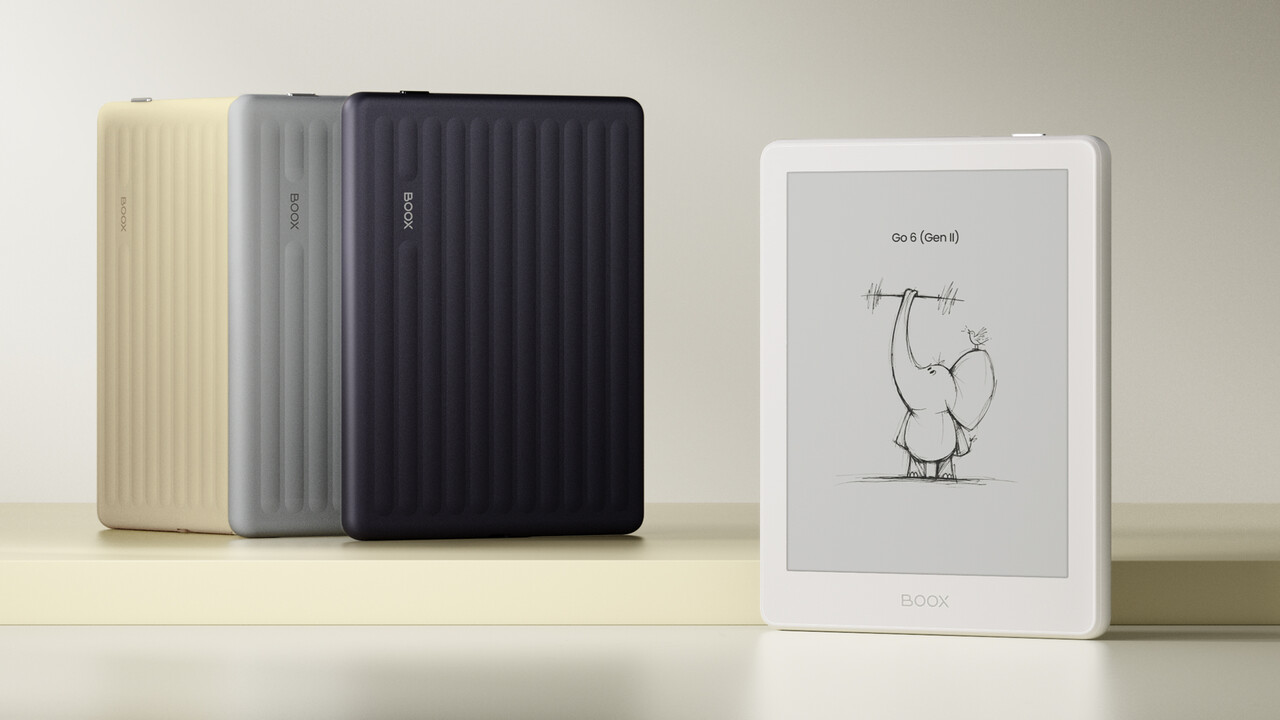

Kompakter 6-Zoll-E-Reader: Boox Go 6 (Gen. 2) richtet sich vor allem an mobile Nutzer

Die zweite Generation des Go 6 soll laut Boox ein kompakter E-Book-Reader sein, der sich an Reisende, Pendler und andere mobile Nutzer richtet. Das neue Modell kombiniert handschriftliche Notizfunktionen mit der Flexibilität von Android und will Lesen, Schreiben sowie die digitale Organisation in einem handlichen Gerät vereinen.

Für kleines Gepäck gemacht und von diesem inspiriert

Im Mittelpunkt der neuen Generation steht ein vollständig überarbeitetes Design, für das laut Hersteller Reisekoffer als Vorbild gedient haben sollen. Die strukturierte Rückseite mit griffigen Rillen und abgerundeten Kanten soll nicht nur optische Akzente setzen, sondern zugleich die Handhabung verbessern. Mit Abmessungen von lediglich 109 × 149 × 6,8 mm soll sich der Reader problemlos in Jackentaschen, Handtaschen oder kleinerem Gepäck verstauen lassen und so zum ständigen Begleiter werden. Das geringe Gewicht von 160 g soll diesen Anspruch zusätzlich unterstreichen.

Fast 6 Jahre altes Android als OS

Das sechs Zoll große Graustufen-Display löst mit 1.072 × 1.448 Bildpunkten auf und erreicht eine Pixeldichte von 300 ppi, wodurch Texte scharf dargestellt werden sollen. Eine Vordergrundbeleuchtung mit integriertem Blaulichtfilter soll Inhalte zudem auch bei ungünstigen Lichtverhältnissen gut lesbar halten. Angetrieben wird der neue Reader von einem nicht näher bezeichneten Achtkern-SoC aus dem Hause Qualcomm, dem 3 GB Arbeitsspeicher sowie 32 GB interner Speicher zur Seite stehen. Letzterer lässt sich zusätzlich per microSD-Karte erweitern. Zur weiteren Ausstattung zählen WLAN im 2,4- und 5-GHz-Band sowie Bluetooth 5. Für die Energieversorgung sorgt ein Akku mit einer Kapazität von 1.500 mAh, der für eine ausreichende Laufzeit sorgen soll.

Die technische Ausstattung ist bei der Nutzung des nicht mehr ganz taufrischen Android 11 und vor allem bei der damit verbundenen Unterstützung des Google Play Store jedoch erforderlich. Dadurch lässt sich der E-Book-Reader mit einer Vielzahl zusätzlicher Anwendungen ausstatten, was die Einsatzmöglichkeiten deutlich erweitert. Bereits ab Werk unterstützt der Go 6 (Gen. 2) zahlreiche Dateiformate, dank Android-Unterstützung können darüber hinaus beispielsweise über die aufgespielte Kindle-App auch DRM-geschützte E-Books auf dem neuen Reader gelesen werden.

Stiftunterstützung für größere Nutzungsmöglichkeiten

Neu ist zudem die Unterstützung des im Lieferumfang enthaltenen InkSense Plus-Stylus. Dieser erweitert den klassischen Funktionsumfang eines E-Book-Readers noch einmal um Anmerkungen in Büchern, Markierungen von Textpassagen sowie handschriftliche Notizen. Der Stift bietet die üblichen 4.096 Druckstufen, unterstützt Neigungserkennung und verfügt über eine Taste, die individuellen mit Funktionen belegt werden kann.

Verkaufsstart hat begonnen

Der Boox Go 6 (Gen. 2) ist ab sofort in den vier Farbvarianten Plum, Stone, Shell und Custard erhältlich. Für den E-Book-Reader nennt der Hersteller eine unverbindliche Preisempfehlung von 199,99 Euro.

-

Entwicklung & Codevor 3 Monaten

Entwicklung & Codevor 3 MonatenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenBlade‑Battery 2.0 und Flash-Charger: BYD beschleunigt Laden weiter

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenMähroboter ohne Begrenzungsdraht für Gärten mit bis zu 300 m²

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonateniPhone Fold Leak: Apple spart sich wohl iPad‑Multitasking

-

Künstliche Intelligenzvor 3 Monaten

JBL Bar 1300MK2 im Test: Soundbar mit Dolby Atmos, starkem Bass und Akku‑Rears

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenPetra‑AI: KI soll Frauen in der Perimenopause unterstützen

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenVon Kennzeichnung bis Plattformpflichten: Was die EU-Regeln für Influencer Marketing bedeuten – Katy Link im AllSocial Interview

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonateniX-Workshop KRITIS: Zusätzliche Prüfverfahrenskompetenz für § 8a BSIG