Künstliche Intelligenz

Apple-Feierlichkeiten zum Fünfzigsten: Paul McCartney, Börsenbimmel, Prototypen

Apple hat am Mittwoch den Abschluss seines 50. Firmenjubiläums gefeiert. Dazu gab es ein großes Konzert samt Feuerwerk im Apple Park in Cupertino, zu dem der iPhone-Hersteller den Ex-Beatle Paul McCartney samt Band eingeladen hatte. Die „Special Performance“ richtete sich vor allem an die Mitarbeiter des Konzerns, wobei auch einige Pressevertreter vor Ort gewesen sein sollen. Das Event fand unter dem Regenbogen in der Mitte des Apple-„Ufos“ statt. McCartney teilte mit, langjähriger Apple-Nutzer zu sein, so habe er Songfragmente für sein letztes Solo-Album mit der Sprachmemos-App aufgezeichnet.

Weiterlesen nach der Anzeige

NASDAQ-Glocke geläutet

Am 1. April hatte Apple-Chef Tim Cook zuvor vor ausgewählten Mitarbeitern in Cupertino zu früher kalifornischer Stunde die virtuelle NASDAQ-Eröffnungsglocke läuten dürfen. Auf dem Apple-Gelände gab es zudem eine Ausstellung des Konzerns mit Produkten und Prototypen aus dem vergangenen halben Jahrhundert, die CEO Tim Cook später einem Wall-Street-Journal-Reporter präsentierte. Darunter war auch die Apple Watch, die Cook zur Vorstellung trug, frühe iPhone- und iPad-Prototypen und Apples erster Patentantrag für den Apple II. Er habe die Ausstellungsstücke teils selbst nicht gekannt, sagte der Manager. Das Wall Street Journal übergab ihm im Gegenzug die erste Erwähnung Apples aus dem Archiv der Zeitung von 1978 sowie einen Artikel, in dem Cooks Eintritt bei Apple als Operations-Chef im Jahr 1998 beschrieben wurde. Er war damals von Compaq gekommen.

Den Feierlichkeiten in Cupertino waren mehrere Events auf der ganzen Welt vorausgegangen, bei denen Apple in oder vor seinen Ladengeschäften kostenlose Konzerte mit bekannten Künstlern abhielt. Das wohl spektakulärste fand mit Alicia Keys im Grand Central Terminal in New York statt, wo der iPhone-Produzent einen Store in der Haupthalle betreibt. Außerdem gab es Interviews mit Künstlern und Kreativen, vor dem Store in Shanghai eine Modenschau und in Australien und Indien Kunstinstallationen, die der Konzern bestellt hatte. Cook selbst veröffentlichte auf YouTube eine Rückschau von 2026 bis 1976 mit zahlreichen ausgewählten Produkten. Das Video läuft rückwärts zur Musik aus der „Think different“-Kampagne. Auf Apple.com ist ebenfalls eine Rückschau zu sehen.

Apple mag nicht zurückschauen

Mitarbeiter bekamen T-Shirts, Anstecker und ein Poster im klassischen Regenbogen-Design. Apple-Chef Tim Cook hatte zuvor in einem Interview gesagt, Apple habe zuerst „einen neuen Muskel“ für die Erinnerung und Archivarbeit trainieren müssen. Dem Konzern liege es fern, nach hinten zu blicken, es gehe immer nur um das nächste Produkt.

Neben dem 50. Geburtstag von Apple selbst wurde in diesem Jahr auch das 25. Jubiläum der Veröffentlichung von Mac OS X gefeiert. Apple selbst beteiligte sich daran aber nicht. Mit dem Unix-basierten Betriebssystem legte Apple den Grundstein für die Entwicklung aller zentralen Produkte vom Mac über das iPhone bis zur Apple Watch.

Weiterlesen nach der Anzeige

(bsc)

Künstliche Intelligenz

Roboter für Satellitenwartung soll im Sommer starten

Satelliten im Orbit sind teuer und am Ende ihrer Mission Schrott. Künftig könnten Roboter solche Satelliten warten und ihren Betrieb verlängern. Der Prototyp eines solchen Wartungsroboters soll demnächst ins All fliegen.

Weiterlesen nach der Anzeige

Empfohlener redaktioneller Inhalt

Mit Ihrer Zustimmung wird hier ein externes YouTube-Video (Google Ireland Limited) geladen.

Next generation of satellite servicing products: Mission Robotic Vehicle and Mission Extension Pods

Northrop Grumman

Der Start der Mission Robotic Vehicle (MRV) sei für diesen Sommer geplant, teilte die Defense Advanced Research Projects Agency (Darpa) mit. Partner der Forschungsagentur des US-Verteidigungsministeriums ist Northrop Grumman. Der US-Luftfahrt- und Rüstungskonzern hat das MRV gebaut und wird auch den Transport ins All mit einer Falcon-9-Rakete übernehmen.

Satelliten inspizieren, nachrüsten, reparieren

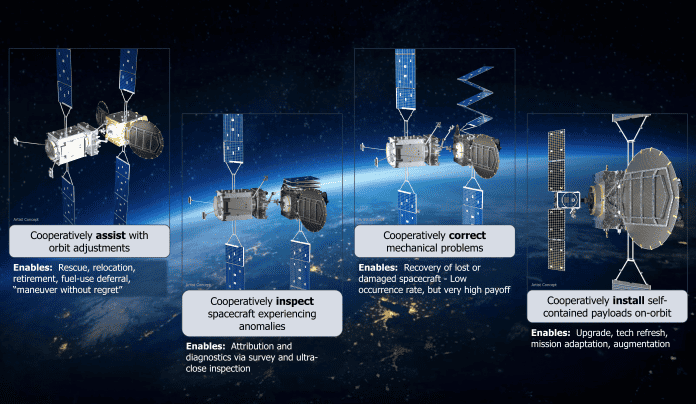

Robotic Servicing of Geosynchronous Satellites (RSGS) heißt das Programm der Darpa. Ziel ist es, Satelliten in einer geosynchronen Umlaufbahn (Geosynchronous Earth Orbit, GEO), in etwa 36.000 Kilometern Höhe, zu warten. Das MRV soll laut Darpa Satelliten inspizieren, es soll sie nachrüsten oder bei Bedarf Reparaturen durchführen. Schließlich kann es Satelliten auch in eine neue Position transferieren.

Dafür sei das etwa drei Tonnen schwere MRV „mit einer äußerst geschickten Roboter-Wartungssuite ausgestattet“, teilte die Darpa mit. Dazu gehören unter anderem zwei Roboterarme und eine Docking-Einrichtung sowie optische und Infrarotkameras für die Annäherungsmanöver.

Diese Aufgaben soll das MRV durchführen

(Bild: Darpa)

„Das RSGS-Programm ist eine öffentlich-private Partnerschaft für die nächste Generation der Satellitenwartung“, sagte RSGS-Programmmanager James Shoemaker. „Die bevorstehende Demonstration soll die wirtschaftliche Machbarkeit der Wartung im GEO zeigen und damit eine Fähigkeit schaffen, die sowohl der Privatwirtschaft als auch der US-Regierung zur Verfügung stehen wird.“

Weiterlesen nach der Anzeige

Das RSGS-Programm wurde bereits 2017 von der Darpa gegründet, 2024 sollte das MRV starten. Industriepartner war zum Start das US-Unternehmen Maxar Technologies, das aber 2019 aus finanziellen Gründen wieder aus dem Programm ausstieg. Nachfolger wurde Northrop Grumman im Jahr 2020.

(wpl)

Künstliche Intelligenz

CISA warnt vor Malware durch Supply-Chain-Attacken

Die US-amerikanische IT-Sicherheitsbehörde CISA hat eine Warnung vor den kürzlich entdeckten Supply-Chain-Angriffen auf mehrere Produkte veröffentlicht. IT-Verantwortliche sollten das zum Anlass nehmen, zu prüfen, ob sie unwissentlich mit Malware verseuchte Pakete einsetzen.

Weiterlesen nach der Anzeige

Insgesamt warnt die CISA vor drei Vorfällen. An erster Stelle stehen die Daemon Tools, die zwischen dem 8. April und 5. Mai 2026 mit Malware infizierte Installer von Daemon Tools Lite ausgeliefert haben. Die Version 12.6 und neuere der Daemon Tools Lite enthalten keinen Schadcode mehr, versichert der Anbieter. Der Vorfall hat einen CVE-Schwachstelleneintrag erhalten (CVE-2026-8398, CVSS 9.8, Risiko „kritisch“). Ungewöhnlich ist die Dringlichkeit, die die CISA zum Fixen vorgibt: Statt der üblichen zwei Wochen haben US-amerikanische Behörden lediglich bis zum 30. Mai Zeit, die bereinigte Software zu verteilen.

Ein weiterer Lieferkettenangriff erfolgte auf TanStack. Dabei haben die bösartigen Akteure 42 Pakete kompromittiert, mit 84 kompromittierten Versionen. Nach nur 20 Minuten sind die infizierten Pakete aufgeflogen (der CVE-Eintrag spricht gar nur von 6 Minuten am 11. Mai 2026, von 19:20 bis 19:26 Uhr UTC) und seitdem als „deprecated“ markiert, es ist jedoch unklar, wie oft sie installiert wurden. Betroffene sollten ihre Zugangsdaten auf jeden Fall erneuern. Der zugehörige CVE-Schwachstelleneintrag hat die Nummer CVE-2026-45321 erhalten (CVSS 9.8, Risiko „kritisch“).

Dritte Supply-Chain-Attacke

Auch das Entwickler-Tool Nx Console wurde im Mai 2026 Opfer eines Supply-Chain-Angriffs. Die Version 18.95.0 war betroffen, zwischen 12:30 und 13:09 Uhr UTC stand kompromittierte Software zum Download bereit. Das Problem ging offenbar von einer vereinzelten Entwickler-Maschine aus, die eine Woche zuvor ein manipuliertes TanStack-Paket gezogen und dann eingebaut hat. Ein Postmortem-Bericht der Nx-Console-Maintainer geht in die Details. Der Schwachstelleneintrag lautet CVE-2026-48027 (CVSS 9.8, Risiko „kritisch“).

Der letzte Vorfall zeigt, dass eine Kompromittierung durch die Lieferkette rasch und zunächst unbemerkt erfolgen kann. Entwickler sollten gegebenenfalls die eingesetzten Pakete einmal prüfen, ob dort bekannt kompromittierte Pakete hereingerutscht sind.

(dmk)

Künstliche Intelligenz

„Lego Batman“ angespielt: Ein BLOCKbuster, den man nicht unterschätzen sollte

Superhelden sind immer noch ein großes Thema, sei es jetzt im Kino oder auf der heimischen Konsole. Nachdem Marvel zuletzt Spider-Man auf ein Videospiel-Abenteuer geschickt hat, ist diesen Herbst sein weniger zimperlicher Klingen-Kollege „Wolverine“ dran. Währenddessen hält sich der andere Lizenz-Gigant Warner Bros. DC etwas zurück: Auf den großen Live-Service-Flop mit „Suicide Squad: Kill the Justice League“ folgt lediglich ein neues Lego-Spiel mit Batman-Lizenz.

Weiterlesen nach der Anzeige

Ein schwacher Trost für alle Fans, die auf ein „richtiges“ Game warten? Keineswegs. Denn der britische Entwickler Traveller’s Tales präsentiert mit „Lego Batman: Das Vermächtnis des Dunklen Ritters“ ein Spiel, das sich nicht auf dem seichten Gameplay der jüngsten Blöckchenspiele ausruht, sondern stattdessen ein überraschendes Best of Batman arrangiert.

Das habe ich aber anders in Erinnerung!

Nach einem Kinobesuch macht sich Familie Wayne auf den Heimweg. Als sie eine Gasse als Abkürzung nutzen will, wird sie von einem Gangster überfallen. Die Eltern sterben, nur Sohn Bruce bleibt zurück und schwört seit diesem Tag, seine Heimatstadt Gotham von jeglichem Verbrechen zu beschützen.

So weit, so bekannt ist die legendäre Entstehungsgeschichte des Fledermaus-Rächers, mit der auch „Lego Batman“ beginnt. Das Spiel orientiert sich dabei klar an Tim Burtons Filmversion von 1989 – bis es plötzlich ins Christopher-Nolan-Universum von 2005 springt und zeigt, wie der mittlerweile erwachsene Bruce in den Himalaja reist, um dort in einem Kloster zum Ninja ausgebildet zu werden. Als die Kampfmaschine zurückkehrt, findet sie sich auch schon in der Filmhandlung von „The Batman“ aus dem Jahr 2022 wieder, in der Batman einem mächtigen Mafiaboss das Handwerk legen muss.

heise medien

)

Das Erste, was „Lego Batman“ ganz meisterhaft gelingt, ist die Fusion aller Batman-Geschichten, als hätte es immer nur diese eine gegeben. Ohne ins Chaotische abzudriften. Ohne wichtige Dinge zu unterschlagen. Während frühere Lego-Spiele ihre Vorlagen Eins zu Eins abgebildet haben, nur eben im Blöckchen-Look, besteht der große Spaß in „Lego Batman“ darin, auf Vertrautes zu treffen und dann doch wieder von Neu-Interpretationen überrascht zu werden. Nichtkenner bekommen dagegen eine spannende Comic-Handlung präsentiert, die kein Vorwissen erfordert, aber eine gewisse Toleranz gegenüber Gummienten und Fledermaus-Kaka.

Denn er ist auch immer mit dabei: Der typische Lego-Humor, der sich seit jeher durch genauso trockene wie charmante Albernheiten, Übertreibungen und Erwartungsbrüche definiert. In den meisten Fällen zündet der Humor, vor allem wenn korrupte Polizisten in Donuts bezahlt werden oder Batman einen Club nur betreten darf, wenn er zuvor ein Dance Battle gewinnt. An anderer Stelle spielen Gangster im Bällebad und benutzen Kinderrutschen, um mal richtig zu entspannen. Nicht jede Stelle braucht Jokes, aber auch nicht jeder Humor muss jeden zum Lachen bringen. Wie gut, dass „Lego Batman“ aus unterschiedlichen Konfetti-Kanonen feuert.

Weiterlesen nach der Anzeige

Sammelspaß, Kämpfe und ein bisschen „GTA“

Aber egal welches Fledermaus-Abenteuer nun erzählt wird, stets findet sich der Spieler in einer Lego-Version bekannter Batman-Schauplätze wieder, die er erkunden, bestaunen und (teilweise) zerstören kann, um Unmengen an Lego-Steinen einzusammeln. Mal muss ein simples Rätsel gelöst und ein anderes Mal eine Schar von Gegnern überwältigt werden. Dieser Spaß ist entweder allein oder im Koop spielbar – der zweite Spieler übernimmt hierfür den immer wechselnden und nicht weniger sympathischen Sidekick, der Batman begleitet. Wiederspielwert erhalten die Levels vor allem durch das Suchen nach versteckten Schätzen und Geheimgängen. Das ist im Grunde das Konzept, das Entwickler Traveller’s Tales seit seinen ersten Lego-Spielen anwendet. Doch mit „Lego Batman“ überwindet er diese Grenzen – abermals durch sein Fusionstalent.

Anstatt nur wild auf die Angriffstaste zu hämmern, kann der Spieler Batman wie einen agilen Wirbelwind durch ganze Gruppen steuern, hier kontern, da austeilen, dort ausweichen und hier einen finalen Hieb landen. Dieses Kampfsystem ist nicht neu, sondern perfekt aus einer anderen Batman-Spielereihe übernommen worden, nämlich der Arkham-Trilogie. Die fesselnde Erfahrung bleibt die Gleiche und jeder neue Kampf lädt dazu ein, den eigenen Flow zu perfektionieren und den Kombo-Zähler höher zu treiben. Über einen Skillbaum werden neue Attacken und Manöver freigeschaltet. Hin und wieder kann Batman die Kämpfe auch meiden und durch die Schatten schleichen. Dann ist es ihm möglich, die Gegner leise auszuschalten, hinterrücks oder von einer erhöhten Position aus. Das lockert das Gameplay nicht nur auf, sondern passt auch perfekt zum maskierten Rächer. Auch hier lässt Arkham grüßen.

Doch die wohl größte Überraschung erwartet den Spieler, wenn er die Ausbildung im Himalaja abgeschlossen hat: Denn Batman schwingt mit seinem Greifhaken nicht nur von Dach zu Dach, sondern darf auch in sein legendäres Batmobil steigen, mit dem er durch die Straßen von Gotham düst. Hier eröffnet „Lego Batman“ seine eigene kleine Open World, so wie man es aus „GTA“ kennt: mit Verkehr und Passanten, mit vielen Schauplätzen zum Erkunden und vielen Kurven zum Driften. Dabei steuert sich das Batmobil so elegant und rasant, dass es fast egal ist, wo es überhaupt hingeht, ob man der Haupthandlung folgt oder sich von den vielen Mini-Aufgaben ablenken lässt.

Fazit: Ein kurzweiliges und einfaches Erlebnis

Eine Kletterpassage, eine Verfolgungsjagd, ein Verhör, ein Bosskampf, eine neue Mechanik und dann wieder eine Sequenz, die zum Schmunzeln einlädt. Ist der eine Schurke besiegt, taucht schon der nächste auf. Die Bat-Höhle dekorieren. Mit dem Batmobil dutzende Wagen durch die Gegend kicken. Und für ein Riddler-Rätsel ist immer noch Zeit. Bevor überhaupt Langeweile aufkommen kann, hat „Lego Batman“ bereits die nächste Überraschung unter dem Cape hervorgeholt. Während die liebevoll gestalteten und detailreichen Lego-Schauplätze bei all der durchgepeitschten Action sogar etwas untergehen.

Es sind eben nicht nur Steine: Entwickler Traveller’s Tale nutzt die Chance, alle Welt mit ihrer neuen Formel zu überraschen und poliert dabei das gesamte Batman-Repertoire auf, von der Story bis zum Gameplay. Zwei Dinge sind zu bemängeln: In früheren Spielen gibt es mehr Charaktere zum Sammeln und Spielen, da bleibt „Lego Batman“ mit unter zehn Figürchen schon sehr sparsam. Gleichzeitig ist das Spiel zwar für eine Eltern-Kind-Konstellation oder eine Casual-Couch-Coop-Session perfekt ausbalanciert, für den erfahrenen Singleplayer aber viel zu einfach – selbst auf dem höchsten von drei Schwierigkeitsgraden. Wer weder für den Lego-Charme noch für den Batman-Fanservice gekommen ist, ist hier falsch. Alle anderen sollten sich schon mal in die Fledermaus-Kluft werfen.

„Lego Batman: Das Vermächtnis des Dunklen Ritters“ erschien am 22. Mai für Windows, PS5, Xbox Series und Nintendo Switch 2. Es kostet 69,99 Euro. USK ab 12 Jahren.

(dahe)

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Entwicklung & Codevor 3 Monaten

Entwicklung & Codevor 3 MonatenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenBlade‑Battery 2.0 und Flash-Charger: BYD beschleunigt Laden weiter

-

Künstliche Intelligenzvor 3 Monaten

Top 10: Der beste Luftgütesensor im Test – CO₂, Schadstoffe & Schimmel im Blick

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonateniPhone Fold Leak: Apple spart sich wohl iPad‑Multitasking

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenMähroboter ohne Begrenzungsdraht für Gärten mit bis zu 300 m²

-

Künstliche Intelligenzvor 2 Monaten

JBL Bar 1300MK2 im Test: Soundbar mit Dolby Atmos, starkem Bass und Akku‑Rears

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenVon Kennzeichnung bis Plattformpflichten: Was die EU-Regeln für Influencer Marketing bedeuten – Katy Link im AllSocial Interview