Datenschutz & Sicherheit

Europäische Kommission: In der Alterskontroll-App schlägt ein Herz von Google

Mit einer Handy-App sollen Menschen in der EU schon bald ihr Alter gegenüber Online-Diensten nachweisen können. Noch gibt es diese App nicht. Die EU-Kommission hat aber Code für Komponenten und Spezifikationen bereitgestellt, aus dem Entwickler:innen eigene Versionen der App bauen und auf den Markt bringen sollen. Die Alterskontroll-App könne ein weltweiter „Goldstandard“ werden, so die Hoffnung der Kommission.

Doch bei der App hat sich die Kommission für ein Verfahren zweier Software-Entwickler entschieden, die für den US-Konzern Google arbeiten. Die Technologie ist Open Source. Doch eine ebenfalls offene Alternative, die seit Jahren gut erforscht und nicht an ein kommerzielles Unternehmen gebunden ist, lehnte die Kommission ab.

Sicherheitsexpert:innen kritisieren die Entscheidung, weil die von der Kommission gewählten Verfahren weniger effizient und risikobehaftet seien. Außerdem fordern sie, Standards zu nutzen, die Abhängigkeiten von einzelnen Anbietern vermeiden. Nur so ließen sich bestimmte Funktionen und ein hohes Datenschutzniveau sicherstellen.

Der datensparsame Null-Wissen-Beweis

Die Alterskontroll-App ist quasi ein Vorläufer der geplanten EUDI-Wallet, die Ende 2026 EU-weit starten soll. Mit der App sollen Nutzer:innen gegenüber Online-Plattformen nachweisen können, dass sie ein bestimmtes Mindestalter erreicht haben.

Um ausschließlich die erforderliche Information – Mindestalter ja oder nein – zu offenbaren, lässt sich ein sogenannter Zero Knowledge Proof (ZKP) nutzen, zu Deutsch: Null-Wissen-Beweis. Das erlaubt eine datensparsame Verifizierung, ohne die zugrundeliegenden Daten der Nutzer:innen wie etwa das genaue Alter preiszugegeben.

Damit die Authentisierung sicher erfolgen kann, braucht es digitale Signaturen. Sie sichern weite Teile des Internets und die meisten digitalen Transaktionen ab, indem sie etwa – vergleichbar mit einer handschriftlichen Unterschrift – mathematisch beweisen, dass eine Nachricht von einem bestimmten Absender stammt.

Beweisen, dass es einen Beweis gibt

Bei der Alterskontroll-App wird das Attribut, das eine Person älter als X Jahre ist, vom sogenannten „Attestation Provider“ signiert. Diese Aufgabe können Banken, Mobilfunkanbieter oder staatliche Behörden übernehmen. Sie bestätigen so als vertrauenswürdige Stelle die Echtheit von Altersbestätigungen digital und geben diese an die App aus.

Allerdings gibt es noch ein Problem zu lösen: Wäre diese Bestätigung, die bei einem Altersnachweis mitgeliefert wird, immer gleich, lassen sich damit verschiedene Nachweisaktionen bei unterschiedlichen Behörden, Händlern oder Plattformen miteinander verknüpfen.

Alles netzpolitisch Relevante

Drei Mal pro Woche als Newsletter in deiner Inbox.

Das sollen „Anonymous Credentials“ verhindern, zu Deutsch: „anonyme Anmeldedaten“. Hier werden bei jeder Altersübermittlung neue, einmalige Beweise erzeugt, die an verschiedene Dienste, die den Nachweis prüfen, weitergegeben werden. Damit belegen Nutzer:innen, dass sie eine gültige Signatur für ihren Altersnachweis haben – ohne den Nachweis selbst oder die Signatur preiszugeben. Dank dieser wechselnden Beweise können die sogenannten Verifier nicht erkennen, dass es sich um dieselbe Person handelt – selbst wenn sie die Beweise untereinander vergleichen.

Zwei konkurrierende kryptografische Verfahren

Damit der Zero Knowledge Proof mit der Alterskontroll-App gelingt, kommen mehrere kryptografische Verfahren für Anonymous Credentials grundsätzlich infrage.

Aus Sicht vieler Kryptografen wäre etwa BBS ein etabliertes Verfahren. Es ist nach den Erfindern Dan Boneh, Xavier Boyen und Hovav Shacham benannt, wurde 2004 entwickelt und 2013 als ISO-Standard aufgenommen. BBS gilt als gut erforscht, ist allerdings bisher kaum im Praxiseinsatz.

Ein alternatives Verfahren baut auf ECDSA-Signaturen auf. Der „Elliptic Curve Digital Signature Algorithm“ ist als kryptografisches Verfahren weit verbreitet. Es wurde allerdings nicht dafür gebaut, um ZKP zu erstellen. Um einen Null-Wissen-Beweis auf Basis einer ECDSA-Signatur erzeugen zu können, braucht es technisch aufwendige Anpassungen. Im Vergleich zu BBS-basierten Verfahren gelten daher ECDSA-basierte Anonymous Credentials in der Fachwelt als langsamer und komplexer.

Kommission hat sich für ECDSA-Signaturen entschieden

Dennoch hat sich die Kommission bei ihrer Alterskontroll-App für ECDSA-basierte Anonymous Credentials entschieden. Laut dem technischen Blaupausen-Dokument hatte die Kommission zuvor fünf Optionen geprüft, drei von ihnen basieren auf BBS. „Unter diesen erscheinen ‚ECDSA Anonymous Credentials’ aufgrund ihrer Kompatibilität mit bestehenden Anmeldeformaten und Ausstellungsabläufen am vielversprechendsten“, schreibt die Kommission.

Anja Lehmann hält das für einen riskanten Ansatz. Sie ist Professorin am Hasso-Plattner-Institut der Universität Potsdam und forscht unter anderem zur datensparsamen Authentisierung in digitalen Wallets. „Nach außen wirkt der ECDSA-basierte Ansatz einfach, gerade weil er kompatibel mit bestehenden Systemen ist“, sagt Lehmann gegenüber netzpolitik.org. „Aber um diese Kompatibilität zu erreichen, braucht man ein kryptographisches Verfahren mit rund 20.000 Zeilen Code.“ Das sei langfristig eine große Herausforderung etwa für die Sicherheit und Standardisierung von kryptografischen Verfahren.

Auch Carmela Troncoso sieht die Entscheidung der Kommission kritisch: „Googles Ansatz ist neu, und obwohl er auf bekannter Kryptografie basiert, ist er noch nicht ausreichend erforscht“, sagt die IT-Sicherheitsexpertin vom Max-Planck-Institut für Sicherheit und Privatsphäre. „BBS ist hingegen eine etablierte Methode, um anonyme Zugangsdaten zu erzeugen, die wissenschaftlich gründlich untersucht wurde. Das ist ihr Hauptvorteil gegenüber Googles Verfahren.“

Beide IT-Sicherheitsfachleute gehören einer internationalen Gruppe von Kryptograf:innen an, die die EU-Kommission bereits im Juni 2024 dafür kritisierte, für die EUDI-Wallet veraltete Verschlüsselungsverfahren einsetzen zu wollen. Das Problem ließe sich nur beheben, wenn grundlegend andere kryptografische Lösungen wie BBS zum Einsatz kommen, lautete damals die Empfehlung der Kryptograf:innen.

Wir sind ein spendenfinanziertes Medium.

Unterstütze auch Du unsere Arbeit mit einer Spende.

Digitale Unabhängigkeit – mit Google?

Aus Sicht von Lehmann und Troncoso sprechen auch organisatorische Gründe gegen das Google-Verfahren. Entscheidet man sich für eine Lösung, die so komplex ist, dass die unterliegende Krypto-Bibliothek nur von sehr wenigen Fachleuten weiterentwickelt werden kann, begebe man sich in eine unnötige Abhängigkeit, warnt Lehmann. „Die Bibliothek bestimmt maßgeblich darüber, welche Funktionalität und welches Datenschutzniveau unterstützt wird“, sagt sie.

Dass die Technologie Open Source ist, verspricht aus Sicht von Carmela Troncoso nicht per se viel mehr Spielraum. „Google entscheidet darüber, was wie authentisiert und wie das angepasst werden kann“, sagt Troncoso. „Will man die hochgradig optimierten ZKP-Bibliotheken verändern, ist besonderes Fachwissen erforderlich, über das derzeit vor allem Google verfügt.“ Daher warnt Troncoso davor, „Google zum Herzen der europäischen Identitätsinfrastruktur zu machen“.

Die Kommission teilt diese Sorge offenkundig nicht. Auf Nachfrage von netzpolitik.org definiert sie digitale Souveränität als „operative Kontrolle“ etwa über Spezifikationen und die rechtlichen Rahmenbedingungen. Die ECDSA-basierten Verfahren erfüllten hier viele Anforderungen: Es gebe Open-Source-Implementierungen, eine unabhängige Sicherheitsüberprüfung durch die Internet Security Research Group und einen Standardisierungsprozess.

Tatsächlich ist ECDSA als Signaturverfahren standardisiert – „allerdings nicht das Anonymous-Credentials-Verfahren, das darauf aufbaut“, ordnet Anja Lehmann ein. Für BBS-Signaturen gebe es bereits seit 2013 einen ISO-Standard und auch eine aktuelle IRTF Standardisierung. Zwar decke der Standard nur ein einzelnes signiertes Attribut ab, eine Erweiterung auf mehrere Attribute sei aus kryptographischer Sicht aber trivial, so die Sicherheitsexpertin.

Mögliche Weichenstellung für die EUDI-Wallet

Ob die EU-Kommission mit ihrer Wahl für Google bei der Alterskontroll-App auch eine Weichenstellung für die EUDI-Wallet gewählt hat, wird sich vermutlich in den kommenden Monaten zeigen.

Eine Entscheidung will die Kommission nach einer Aussage erst dann treffen, wenn die technischen Arbeiten, die fortlaufende Überprüfung durch die European Cybersecurity Certification Group und die Konformitätswerkzeuge vorangeschritten sind. „Es wurde noch kein Termin festgelegt“, so ein Kommissionssprecher gegenüber netzpolitik.org.

Auch einen Vortrag von Paolo De Rosa will die Kommission nicht als Hinweis auf eine vorzeitige Richtungsentscheidung verstehen. De Rosa ist „EUDI-Wallet-CTO“ der EU-Kommission. Ende März präsentierte er gemeinsam mit Abhi Shelat die EUDI-Wallet auf einer IT-Sicherheitskonferenz in San Francisco. Shelat ist Co-Autor des ECDSA-basierten Anonymous-Credentials-Ansatzes und Entwickler bei Google.

Es gehöre zur Arbeitsweise der Kommission, direkt mit Forschenden zusammenzuarbeiten und mit ihnen „auf Augenhöhe“ Vorträge zu halten, schreibt die Kommission.

Datenschutz & Sicherheit

„Passwort“ Bonusfolge 56a: Hilfreiche ISPs und wenig hilfreiche Response-Center

Die letzte Podcastfolge drohte überzulaufen, also haben Christopher und Sylvester zwei Themen in diese Bonusfolge ausgelagert. Es geht um Keenadu, Bluehammer, unDefend und Redsun.

Weiterlesen nach der Anzeige

Ersteres ist eine bemerkenswert flexible Malware, die Android-Geräte befällt – oder sogar schon vorinstalliert mit dem Gerät ausgeliefert wird. Sylvester erklärt, welche Tricks Keenadu auf Lager hat und warum eventuell die Telekom warnt, wenn man betroffen ist. Internetprovider helfen, so manche Malware einzudämmen; bestenfalls kann der eigene ISP sogar konkrete Hinweise geben, welche Geräte im heimischen IT-Zoo betroffen sind. Die Hosts erörtern, woher die ISPs das wissen können und was man am besten macht, wenn man eine unerwartete Warnmail in der Inbox findet.

Im zweiten Teil der Episode erzählt Christopher von blauen Hämmern, roten Sonnen und von UnDefend. Das sind bemerkenswerte Exploits für Microsoft Windows, die zumindest teilweise bemerkenswert lange ungepatch blieben. Christopher ließ das auch nach Aufzeichnung der Folge keine Ruhe.

Die Exploits sind aber auch technisch interessant und offenbar von viel Drama getrieben: Der Urheber wird im ehemaligen Microsoft-Umfeld vermutet, jedenfalls hält er wohl sehr wenig von Microsofts Security Response Center; da scheint viel böses Blut im Spiel zu sein.

Die aktuelle Folge von „Passwort – der Podcast von heise security“ steht seit Mittwochmorgen auf allen Plattformen zum Anhören bereit.

(syt)

Datenschutz & Sicherheit

„Pressure Cooker“: Europols geheime Datenverarbeitung ohne Aufsicht

Europol muss sich erneut Kritik an seiner umfangreichen Datensammlung gefallen lassen. Eine Recherche von Correctiv, der griechischen Redaktion Solomon und des britischen Magazins Computer Weekly bringt mehr Licht in ein dunkles Kapitel der Strafverfolgung. Den Berichten zufolge betrieb die Behörde jahrelang eine Art „Schatten-IT-Umgebung“, die weitgehend außerhalb der gesetzlich vorgeschriebenen Sicherheits- und Datenschutzvorkehrungen stand.

Weiterlesen nach der Anzeige

Nach außen hin tritt Europol als Hüterin von Recht und Gesetz auf. Die nun zutage getretenen internen Abläufe lassen den Schluss zu, dass das Amt diese Standards intern unterlaufen hat. Frühere Mitarbeiter beschreiben ein System, das parallel zur offiziellen Infrastruktur existiert habe und teils gezielt vor dem EU-Datenschutzbeauftragten Wojciech Wiewiórowski geheim gehalten worden sei.

Das Ausmaß der intransparenten Datenverarbeitung ist beachtlich. Einem bislang unter Verschluss gehaltenen internen Bericht von 2019 zufolge, den Europol nach einer Informationsfreiheitsanfrage herausgab, speicherten und verarbeiteten Mitarbeiter auf einer dieser Plattformen zeitweise 99 Prozent der gesamten operativen Daten der Behörde. Es handelte sich also wohl um das Herzstück der kriminalistischen Analyse.

Ein bekanntes Problem in neuem Licht

Über diese Systeme hatten Mitarbeiter Zugriff auf hochsensible Informationen wie Standort- und Verbindungsdaten, Finanztransaktionen und Ausweisdokumente. Tatsächlich gewährten die EU-Gesetzgeber 2022 Europol die Befugnis, umfangreiche und komplexe Datensätze zu verarbeiten und mit derlei Big-Data-Analysen die Mitgliedstaaten in ihrem Kampf gegen schwere Kriminalität und Terrorismus zu unterstützen. Das Amt darf damit auch Daten Unverdächtiger im großen Stil auswerten. Nun kommt heraus: Eine ordnungsgemäße Protokollierung, wer wann auf welche Daten zugriff oder diese veränderte, fand offenbar nicht statt.

Wiewiórowski rügte schon 2020, dass Europol für Big-Data-Analysen zu viele Informationen sammelt und an einem biometrischen Abhörsystem beteiligt ist. 2022 klagte er gegen die Lizenz der Behörde zur Massenüberwachung, um Daten Unverdächtiger außen vorzuhalten. Die nun erlangten Dokumente legen jetzt erstmals das Ausmaß interner Verschleierungstaktiken und die Existenz konkreter Schattensysteme nahe.

Nachträgliches Reinwaschen statt Aufarbeitung?

Weiterlesen nach der Anzeige

Interne E-Mails deuten auf eine Datenbank mit dem bezeichnenden Namen „Pressure Cooker“ hin. In einer als hochdringlich eingestuften Nachricht vom Oktober 2022 warnte ein Beschäftigter die Behördenleitung vor einer „irregulären Situation“. Es war zu befürchten, Wiewiórowski könne von der Existenz dieses Netzwerks erfahren, in dem operative Einheiten Aktivitäten ohne jegliche IT-Kontrolle entwickelten. Die IT-Abteilung von Europol soll intern mehrfach darauf gedrängt haben, diesen „Schnellkochtopf“ abzuschalten oder in ein reguläres, kontrolliertes System zu überführen. Sie erreichte damit den Berichten zufolge aber wenig.

Europol weist die Vorwürfe zurück und betont, man habe gegenüber dem Datenschutzbeauftragten stets transparent über alle Systeme berichtet. Die Darstellung, Informationen seien bewusst versteckt worden, sei falsch. Ein hochrangiger früherer Insider gab gegenüber den Reportern indes an, dass die Behörde derzeit versuche, das fragwürdige Instrument nachträglich zu legitimieren. Unter der Bezeichnung „IFOE-QRA“ werde es Wiewiórowski als geplante Neuheit präsentiert.

Generell gelten Polizeidatenbanken auch hierzulande bei Bund und Ländern als kaum entwirrbares Knäuel, das mit „Polizei 2020“ aber vereinheitlicht werden soll. Europol mit Sitz in Den Haag kritisieren Beobachter schon seit Jahrzehnten als „Datenwaschanlage“, da dort zusätzlich auch Informationen hingelangten, die nationale Stellen in Eigenregie nicht verarbeiten dürften.

(dahe)

Datenschutz & Sicherheit

Google Chrome für Android: Ungefähren Standort teilen statt präziser Daten

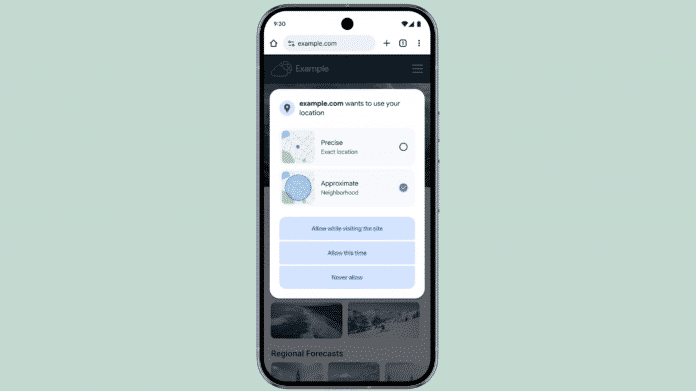

Im Chrome-Browser für Android können Nutzerinnen und Nutzer künftig wählen, ob sie ihren ungefähren Standort an Webseiten weitergeben möchten, statt ihren präzisen Standort preiszugeben. Auch für die Desktop-Version soll diese Option in den kommenden Monaten Einzug halten.

Weiterlesen nach der Anzeige

Das Teilen von standortbezogenen Daten ist nützlich, etwa wenn man nach dem Wetter schaut, einen Fahrdienst ruft oder Essen bestellt. Doch nicht jeder Dienst und jede Webseite erfordern die genauen Standortdaten. Wenn man sich über die lokale Wettervorhersage oder Nachrichten aus der Region informieren will, reicht eine ungefähre Ortsangabe völlig aus.

So soll das Auswahlfenster für den Standort unter Chrome für Android bald aussehen.

(Bild: Google)

Im Chrome-Browser auf Android konnten Nutzer bislang über ein Pop-up-Fenster nur ihren präzisen Standort mitteilen. Wie Google in einem Blogbeitrag mitteilt, will das Unternehmen Nutzern Kontrolle über ihre Standortdaten an die Hand geben. Neben der neuen Option des ungefähren Standorts könne man je nach Bedarf weiterhin den genauen Standort weitergeben.

Neue Schnittstellen für Entwickler

Weiter plant Google die Veröffentlichung neuer Schnittstellen (API) für Webentwickler, mit denen diese den ungefähren Standort abfragen oder angeben können, ob sie den genauen Standort benötigen. „Wir empfehlen Entwicklern, ihre Standortanforderungen zu überprüfen und den genauen Standort nur dann abzufragen, wenn dies für die Funktionalität der Website erforderlich ist“, erklärt Google.

Nutzer können übrigens seit Android 12 die Standortfreigabe in den App-Einstellungen („App-Info“) festlegen. Hier besteht entweder die Möglichkeit, den Standort komplett zu verwehren, den präzisen Ort mitzuteilen oder nur den ungefähren Standort zu verraten. Zudem lässt sich einstellen, dass Apps die Standortinformationen nur dann erhalten, wenn man sie aktiv verwendet.

Mehr mit Android 17

Weiterlesen nach der Anzeige

Die im Grunde überfällige Neuerung im Chrome-Browser folgt auf bereits erfolgte Ankündigungen rund um den Datenschutz in Android 17: Das bald erscheinende große Android-Update enthält eine Reihe von Verbesserungen zum Schutz der Standortdaten. Unter anderem erhalten Apps eine neue „Standort-Schaltfläche“, mit der Nutzer Anwendungen den Zugriff auf ihren genauen Standort gewähren können. Wenn ein Nutzer auf die neue Schaltfläche tippt, erhält die App nur für die aktuelle Sitzung Zugriff auf den genauen Standort.

Lesen Sie auch

(afl)

-

Künstliche Intelligenzvor 3 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenCommunity Management zwischen Reichweite und Verantwortung

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenSmartphone‑Teleaufsätze im Praxistest: Was die Technik kann – und was nicht

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenIntel Nova Lake aus N2P-Fertigung: 8P+16E-Kerne samt 144 MB L3-Cache werden ~150 mm² groß

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenBlade‑Battery 2.0 und Flash-Charger: BYD beschleunigt Laden weiter

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Der beste Luftgütesensor im Test – CO₂, Schadstoffe & Schimmel im Blick