Datenschutz & Sicherheit

Niederländische Polizei und Frontex testen Konzept des „digitalen Zwillings“

Die niederländische Gemeinde Heerlen baut mit fünf Millionen Euro Förderung der Europäischen Union ein KI-gestütztes System auf, das Kriminalität und Störungen der öffentlichen Ordnung vorhersagen soll. Das im letzten Jahr begonnene Projekt heißt „Pulse-Twin“. Noch in diesem Jahr soll eine erste Version fertiggestellt sein, die dann bis zum Frühjahr 2028 erprobt wird.

Vorhersagesoftware für Polizeibehörden wird seit rund zwei Jahrzehnten weltweit erprobt. Bisherige Systeme zielten vor allem auf die Prognose bestimmter Delikte wie Einbrüche oder Diebstähle. Künstliche Intelligenz soll diese Ansätze auf ein neues Niveau heben.

Technische Grundlage ist ein sogenannter digitaler Zwilling – eine kontinuierlich aktualisierte digitale Nachbildung der realen Stadt mit Daten aus sozialen, statistischen und polizeilichen Quellen. Ein Algorithmus verarbeitet diese Informationen und errechnet Wahrscheinlichkeiten für Ordnungsstörungen oder Straftaten. Auf Basis dieser Prognosen sollen Behörden dann „präventiv“ handeln können. Neben der Kriminalitätsvorhersage ist das System laut Projektverantwortlichen auch für Verkehrssteuerung und das Energiemanagement in Gebäuden einsetzbar.

Weltweit erstes Projekt im urbanen Raum

Die EU-Mittel für „Pulse-Twin“ stammen aus dem europäischen COVID-Wiederaufbaufonds. Das Projekt soll nach Angaben seiner Betreiber*innen „urbane Herausforderungen mit datengetriebenen Lösungen“ angehen. Heerlen gilt dabei als erste Stadt der Welt, die ein derartiges System einführt.

Die niederländische Sektion von Amnesty International kritisiert das Projekt: „Bei Systemen, die Belästigungen oder Kriminalität vorhersagen und für die Strafverfolgung durch die Polizei eingesetzt werden, besteht ein großes Risiko des ethnischen Profilings. Amnesty International hofft daher, dass die Gemeinde Heerlen den Einsatz von Pulse-Twin noch einmal überdenkt.“

Hintergrund dieser Warnung ist ein strukturelles Problem algorithmischer Systeme, die auf historischen Polizeidaten basieren: Wurden in der Vergangenheit bestimmte Bevölkerungsgruppen oder Stadtteile unverhältnismäßig stark kontrolliert, bildet das Modell diese Muster ab und reproduziert sie.

Wir sind communityfinanziert

Unterstütze auch Du unsere Arbeit mit einer Spende.

Das ist auch die Kritik an Systemen wie Gotham von Palantir, die bereits in vier deutschen Bundesländern eingeführt wurden oder werden. Nach Darstellung von Behörden und dem US-Hersteller kann Gotham aber nicht auf Daten im Internet zugreifen und funktioniert auch nicht nach dem Prinzip des digitalen Zwillings.

Frontex lädt Hersteller zu „Industrietag“

Das Konzept des digitalen Zwillings wird längst auch zur Entscheidungsfindung oder Befehlsführung im militärischen Bereich angewendet. Als virtuelle Repräsentation etwa von Panzern, Flugzeugen oder Truppenverbänden verknüpft die KI Sensordaten, um Einsätze vor dem Auslösen einer Waffe zu simulieren oder Probleme beim Nachschub vorherzusagen. Sie optimiert außerdem militärische Ausbildung und Wartungsbedarfe.

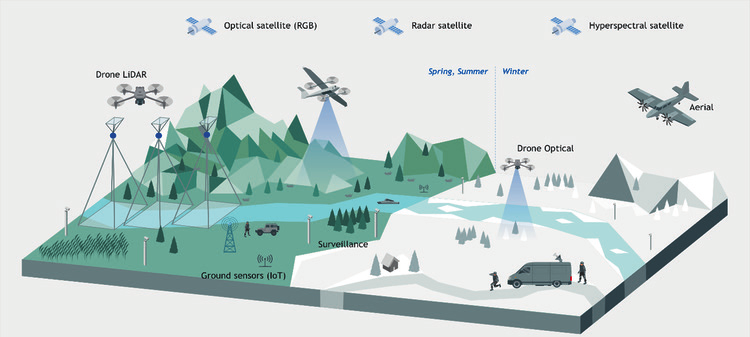

Auch die EU-Grenzagentur Frontex beschäftigt sich mit dem Konzept. Im Rahmen ihres Copernicus-Grenzüberwachungsdienstes arbeitet die Behörde daran, digitale Zwillingsmodelle der EU-Außengrenzen zu entwickeln. Diese sollen Beamt*innen ermöglichen, spezifische Szenarien zu simulieren – etwa irreguläre Grenzübertritte unter verschiedenen Wetterbedingungen.

Frontex will damit Ressourcen gezielter einsetzen sowie die Überwachungstechnik effizienter nutzen. Das System soll geografisch skalierbar sein und unterschiedliche Grenztypen abbilden können, von Flussläufen über Küstenabschnitte bis hin zu Waldgebieten und Gebirgsregionen.

Im vergangenen Juni hat Frontex einen zweitägigen, mit insgesamt 180.000 Euro dotierten Wettbewerb durchgeführt, bei dem die drei Firmen Kondorcad Landsurv aus Rumänien, GMV aus Spanien sowie das Institut für Geodäsie und Kartographie aus Polen „digitale Zwillingslösungen“ für ein Geländegebiet nahe des rumänischen Dubova präsentierten. Für die mögliche Beschaffung digitaler Zwillinge für Grenztruppen in den EU-Mitgliedstaaten hat Frontex im Februar europäische Hersteller zu einem „Industrietag“ eingeladen.

Datenschutz & Sicherheit

Das Überwachungspaket der Bundesregierung – netzpolitik.org

Eigentlich war es ja eine Idee der Ampel-Regierung, der deutschen Polizei die Suche nach Gesichtern im Internet zu erlauben sowie Software einzusetzen, die so viele Daten wie möglich zusammenführt und auswertet. Beides sind Überwachungstechnologien, die auf sogenannter Künstlicher Intelligenz basieren. Auf Bundesebene gibt es derartiges noch nicht, die Ampel hatte es nicht mehr durchgekriegt. Zugleich haben inzwischen zahlreiche Bundesländer ihren Polizeien Gesichtersuchmaschinen und die Datenanalysen genehmigt.

Nun zieht die inzwischen schwarz-rot geführte Bundesregierung nach: Sie will der Bundespolizei und dem Bundeskriminalamt (BKA) beide Instrumente in die Hand geben. Das zugehörige Gesetzespaket hat sie Ende April im Kabinett verabschiedet. Daten, die nötig sind, um die Überwachungstools zu füttern, sollen demnach die Bundesbürger*innen liefern. Bürgerrechtsorganisationen wie die Gesellschaft für Freiheitsrechte (GFF) warnen vor „Instrumenten zur Massenüberwachung“ und halten das Paket für verfassungswidrig.

Wir klären die wichtigsten Fragen rund um das Überwachungspaket in diesen FAQ.

Inhalte:

Was ist das Überwachungspaket?

Das Paket enthält drei Gesetzentwürfe, die das Bundeskabinett Ende April beschlossen hat. Der „Gesetzentwurf zur Stärkung digitaler Ermittlungsbefugnisse in der Polizeiarbeit“, der „Gesetzentwurf zur Stärkung digitaler Ermittlungsbefugnisse zur Abwehr von Gefahren des internationalen Terrorismus“ und der „Gesetzentwurf zur Änderung der Strafprozessordnung“ legen zusammen die Grundlage dafür, dass Ermittlungsbehörden Gesichtsbilder mit Aufnahmen aus dem Internet abgleichen und automatisierte Datenanalysen durchführen können. Außerdem dürfen sie demnach mit den „vorhandenen“ Daten von Bürger*innen Überwachungs-KI-Systeme trainieren.

Was ist das Problem an der Fotofahndung im Netz?

Die Polizei soll Fahndungsfotos mit öffentlich zugänglichen Bildern aus dem Internet abgleichen dürfen. Also auch mit Selfies auf Social Media, dem Teamfoto deiner Handballmannschaft und einem Stockfoto der Innenstadt von Hannover, auf dem du aus Versehen im Hintergrund zu sehen bist. Sie soll mit dieser Suche die Identität abgebildeter Personen herausfinden dürfen. Dabei bekäme sie Zugriff auf potenziell äußerst persönliche Informationen.

Davor warnt auch die GFF: Die Behörden könnten durch den Abgleich Rückschlüsse auf besonders sensible Daten wie politische Einstellungen und sexuelle oder religiöse Orientierung ziehen, z.B. bei Aufnahmen von Demos, Veranstaltungen oder Gottesdiensten. Das Internet mache mittlerweile einen erheblichen Teil des öffentlichen Raumes aus, so die Bürgerrechtsorganisation. Mit den neuen Befugnissen werde die Anonymität in diesem digitalen öffentlichen Raum faktisch unmöglich gemacht. Das sei mit enormen Abschreckungseffekten verbunden und habe erhebliche Auswirkungen auf die Ausübung von Grundrechten, kritisiert die GFF.

Laut den Plänen soll die Polizei die biometrische Fahndung einsetzen dürfen, um die Identität oder den Aufenthaltsort von Beschuldigten, aber auch von Zeug*innen festzustellen. Im Zweifel muss man also nicht mal selbst einer Straftat verdächtig sein, um zum Fahndungsziel zu werden. Erlaubt sein soll das beim Verdacht einer Straftat von erheblicher Bedeutung – das sind etwa Mord und Vergewaltigung, aber auch Steuerhinterziehung, Geldwäsche oder Drogendelikte.

Das Problem: Um im öffentlichen Internet nach Personen fahnden zu können, müssen Ermittlungsbehörden die öffentlich im Netz verfügbaren Fotos von Gesichtern zunächst durchsuchen, sammeln und in Templates umrechnen. Dabei entsteht eine Datenbank mit den biometrischen Entsprechungen von möglicherweise Milliarden von Gesichtern.

Das Ministerium betont, dass diese Vergleichsdatenbank bei dem geplanten „Ad-hoc-Abgleich“ nicht dauerhaft gespeichert würde. Die Templates müssten stattdessen für jeden Abgleich neu erstellt werden. Damit sei die „Erstellung einer dauerhaften Datenbank, die aus dem Internet erhobene Lichtbilder und/oder zugehörige Templates vorhält, […] ausgeschlossen“.

Schwarz-rotes Sicherheitspaket »zum Großteil verfassungswidrig«

Allerdings steht das so nicht explizit im Gesetzentwurf. Dieser legt nur fest, dass die „beim Abgleich erhobenen und verarbeiteten Daten“ im Anschluss „unverzüglich“ zu löschen sind, wenn sie für die weiteren Ermittlungen nicht relevant sind. Die Referenzdatenbank selbst erwähnt der Text nicht explizit.

Hinzu kommt: Artikel 5 der KI-Verordnung der EU verbietet „das Inverkehrbringen, die Inbetriebnahme […] oder die Verwendung von KI-Systemen, die Datenbanken zur Gesichtserkennung durch das ungezielte Auslesen von Gesichtsbildern aus dem Internet oder von Überwachungsaufnahmen erstellen oder erweitern“.

Aber eine zielgerichtete Suche wäre demnach wohl durchaus möglich. Beispielsweise: Vergleiche dieses Bild mit allen Menschen, die sich auf Social Media für das Wacken-Festival interessieren.

Alles netzpolitisch Relevante

Drei Mal pro Woche als Newsletter in deiner Inbox.

Eine Gesichtersuchmaschine hat die deutsche Polizei ja bereits: Das Gesichtserkennungsystem (GES) des BKA, das eingespeiste Bilder mit, unter anderem, allen Menschen vergleicht, die je erkennungsdienstlich behandelt wurden. Über fünf Millionen Menschen sind dort drin. Die Fotofahndung im Netz wäre für dieses System ein Riesen-Upgrade, weil damit theoretisch fast alle Menschen identifiziert und gefunden werden können. Wer hat schon keine Fotos von sich im Netz?

Was ist das Problem mit der automatisierten Datenanalyse?

Geplant ist eine Super-Datenbank. Die Datenanalyse soll verschiedene Datenquellen verbinden und die aggregierten Daten sinnvoll aufbereiten. Damit können Polizist*innen Fragen nachgehen wie: Wer gehört zu einer bestimmten Gruppe? Oder: Wo wird wohl demnächst eingebrochen?

Das Problem an dieser Datenbank: Da sind nicht nur Daten von Verurteilten oder zumindest Verdächtigen drin, sondern auch die von Opfern und Zeugen von Straftaten oder Kontaktpersonen von Verdächtigen. Also potenziell: wir alle. Die Quellen, aus denen die Daten dazu stammen dürfen, sind im Gesetzpaket auch nicht beschränkt. Daten, auf die beispielsweise das BKA „zur Erfüllung seiner Aufgaben zugreifen“ darf, dürfte es auch in die Super-Datenbank kippen.

Zivilgesellschaft warnt vor Plänen für KI-Fahndung

Denkbar sind also Standortdaten, Fingerabdrücke, Genproben, abgehörte Gespräche, wer wann mit wem wie lange telefonierte, sowie natürlich sämtliche polizeiinterne Vorgangsdaten. Außerdem kann die Datenbank live an polizeiliche Datenbanken anderer EU-Staaten angeschlossen werden.

Amnesty International und ein Dutzend andere Organisationen warnen, dass die Daten von Opfern, Zeug:innen und gänzlich unbeteiligten Personen Teil derselben „Super-Datenbank“ werden würden. Das Resultat wären demnach „tiefgreifende Persönlichkeitsprofile auf der Basis algorithmisch ausgewerteter massenhafter Datenbestände.“

„Automatisierte Datenanalysen sind mächtige Überwachungsmaßnahmen“, schreibt die GFF in ihrer Stellungnahme zum Gesetzespaket. Deswegen seien strenge Beschränkungen zum Schutz der Grundrechte nötig. Doch diese sieht die Bundesregierung nicht vor.

Was ist das Problem am KI-Training?

Laut der Gesetzentwürfe dürfen Beamt*innen sogenannte KI mit deinen Daten füttern. Die Trainingsdaten müssen beispielsweise dann nicht an- oder pseudonymisiert werden, wenn das „einen unverhältnismäßigen Aufwand“ bedeuten würde. Die Polizei darf bei ihr vorhandene personenbezogene Daten zum KI-Training auch weitergeben, beispielsweise an privatwirtschaftliche Unternehmen. Das Problem: Sprachmodelle können die Informationen, mit denen sie trainiert werden, nahezu perfekt wiedergeben. Das kam im Rahmen von Urheberrechtsstreitigkeiten heraus.

Das heißt: Informationen, die in derartiger Software landen, können nicht nur von der Software gegen dich verwendet werden – indem sie dich einem Verdacht aussetzt – sondern auch von jedem Menschen, der Zugriff auf die Software hat, rekonstruiert werden. Das ist ein Problem, wenn die Polizei anfängt, wahllos persönliche Informationen in Überwachungssoftware zu füttern. Die Hersteller der Programme sind ja meist auch privatwirtschaftliche Unternehmen, die unsere Informationen womöglich gewinnbringend weiterverarbeiten. So entwickelt beispielsweise Datenanalyse-Marktführer Palantir seine Produkte auch auf Basis realweltlicher Daten.

Ist das nicht alles verfassungswidrig?

Die Gesellschaft für Freiheitsrechte (GFF) nennt in ihrer aktuellen Stellungnahme zum Sicherheitspaket (PDF) die Gesetzesvorhaben der Bundesregierung zur biometrischen Fahndung im Internet und zur automatisierten Datenanalyse „zum Großteil verfassungswidrig“. Die Bürgerrechtsorganisation lehnt deshalb die Einführung der darin vorgeschlagenen Befugnisse und Änderungen fast rundweg ab.

Systeme zur automatisierten Analyse könnten umfassende Persönlichkeitsprofile erzeugen, die Daten Unbeteiligter würden mitverarbeitet und es drohten falsche Treffer und Fehlverdächtigungen. Die GFF verweist dabei auf ein Urteil des Bundesverfassungsgericht von 2023, das ähnliche Regelungen in Hessen und Hamburg bereits teilweise kassiert hat. Karlsruhe stellte damals klar: Automatisierte Datenanalyse greift schwerwiegend in das Recht auf informationelle Selbstbestimmung ein und braucht deshalb enge gesetzliche Grenzen. Diese sehe das aktuelle Entwurf nicht vor.

Auch im Fall der Foto-Fahndung sieht die Organisationen Grundrechte in Gefahr, etwa weil auch hier die Daten vieler Unbeteiligter betroffen wären und die Maßnahmen nicht ausreichend auf schwerste Straftaten begrenzt sind.

Wir sind ein spendenfinanziertes Medium.

Unterstütze auch Du unsere Arbeit mit einer Spende.

Auch AlgorithmWatch kommt zu einem ähnlichen Urteil. Die Pläne der Bundesregierung, die digitalen Ermittlungsbefugnisse von Sicherheitsbehörden auszuweiten, sind nach Meinung der Organisation europarechtswidrig und stehen im Konflikt mit verfassungsrechtlichen Mindestanforderungen und datenschutzrechtlichen Grundsätzen. Dabei kommt AlgorithmWatch – wie auch schon die GFF – zu dem Schluss, dass man dieses Gesetz nicht mit ein paar Änderungen verbessern könnte.

Die verfassungs- und menschenrechtliche Unverhältnismäßigkeit lasse „ausschließlich die Empfehlung zu, die Gesetzentwürfe zurückzuziehen und ein grundsätzliches gesetzliches Verbot des Einsatzes biometrischer Massenerkennungssysteme für öffentliche und private Stellen einzuführen“, so die Zusammenfassung der Stellungnahme zum Gesetz (PDF).

Auch Amnesty International, der Chaos Computer Club, D64, die Digitale Gesellschaft und viele weitere Organisationen warnen vor der Gefährdung von Grundrechten. „Wir betonen, dass eine grundrechtskonforme Ausgestaltung dieser Befugnisse auch durch Nachbesserungen im Verfahrensrecht nicht erreichbar wäre“, heißt es in der Stellungnahme: „Die genannten Mängel sind keine bloßen Ausgestaltungsfehler, sondern symptomatisch für das strukturelle Defizit des gesamten Regelungsvorhabens.“

Was sind die Unterschiede zum Ampel-Sicherheitspaket?

Das Gesetzespaket ist nicht der erste Anlauf, um Gesichtserkennung und Big-Data-Analysen auf Bundesebene einzuführen. Nach dem Messeranschlag in Solingen haben die Ampel-Fraktionen im Bundestag bereits ein „Sicherheitspaket“ beschlossen, das allen Polizeibehörden den Einsatz von Gesichtserkennung und KI erlauben sollte.

Die Pläne scheiterten allerdings im Bundesrat, weil den Ländern einige der geplanten Überwachungsbefugnisse nicht weit genug gingen.

Das Ampel-Paket bestand aus zwei Gesetzen. Das eine – in dem es um Messerverbote und verschärfte Asylregelungen ging – trat in Kraft. Das andere – mit erweiterten Befugnissen für Sicherheitsbehörden – scheiterte. Genau diese gescheiterten Instrumente tauchen jetzt in verschärfter Form im Kabinettsentwurf wieder auf: biometrische Gesichtserkennung und automatisierte Datenanalyse. Das Paket holt also nach, was im ersten Anlauf nicht durchkam.

Was sagen die Kritiker*innen?

Clara Bünger, stellvertretende Vorsitzende der Linken im Bundestag:

Die Bundesregierung treibt den Ausbau digitaler Kontrollwerkzeuge massiv voran und hebelt damit den Schutz unserer Privatsphäre mithilfe künstlicher Intelligenz aus. Besonders die biometrische Gesichtserkennung erfordert den Aufbau riesiger Datensammlungen, die alle Menschen unter Generalverdacht stellen und gegen geltendes europäisches Recht verstoßen. Dieser Weg führt geradewegs in einen digitalen Überwachungsstaat.

Donata Vogtschmidt, digitalpolitische Sprecherin der Linken im Bundestag:

Mehr Überwachung kann Ursachen von Kriminalität und sozialen Problemen nicht lösen. Das Sicherheitspaket 2.0 ist in der Summe nichts weiter als der höchst zweifelhafte Versuch, durch ein Gefühl der ständigen Überwachung im öffentlichen Raum die Handlungsfreiheit der Menschen zu ersticken und KI auch dort zu entfesseln, wo sie gesellschaftlich besonders großen Schaden anrichten kann. Diese fundamentale Fehlentwicklung sollte und muss endlich wachrütteln!

Konstantin von Notz, Stellvertretender Fraktionsvorsitzender der Grünen:

Die geplanten neuen Befugnisse ermöglichen tiefe Grundrechtseingriffe und betreffen dabei keineswegs nur Personen im direkten Fokus von Sicherheitsbehörden, sondern potenziell alle, auch gänzlich unbescholtene, Bürger.

Matthias Spielkamp, Geschäftsführer der NGO AlgorithmWatch:

Damit macht die Bundesregierung den Weg dafür frei, die Fotos aller Menschen, die im Internet verfügbar sind, ob von der Familienfeier oder dem Sommerurlaub, biometrisch zu speichern und auszuwerten. Zudem sollen mit KI-Software wie der von Palantir alle Daten ausgewertet werden, die die Behörden über uns gesichert haben. Davon träumen sonst nur autoritäre Regierungen.

Kai Kempgens vom vom Deutschen Anwaltverein:

Polizeibehörden erhielten damit Zugriff auf eine KI-generierte ‚Gigadatenbank‘ mit darin enthaltenen zum Teil höchstpersönlichen Daten. Ein unkontrollierter Zugriff auf solche faktischen Vorratsdaten lässt sich angesichts der massiven Tiefe des Grundrechtseingriffs nicht ansatzweise rechtfertigen und würde eine Überwachungsdystopie verwirklichen, die massiv dem Rechtsstaatsprinzip zuwiderläuft.

Wer tut etwas dagegen?

Das Netzwerk „Sicherheit ohne Überwachung“ agitiert gegen die Gesetzesverschärfungen auf Bundesebene: Gesichtersuchmaschine, Datenanalyse nach Palantir-Art und Vorratsdatenspeicherung. Unter anderem ist eine Demonstration in Berlin am 13. Juni 2026 um 14 Uhr an der Warschauer Straße / Marchlewskistraße geplant.

Wer bis dahin nicht untätig herumsitzen möchte, kann die Petition von AlgorithmWatch unterschreiben.

Datenschutz & Sicherheit

Vorfall bei DigiCert: Malware-Autoren klauten Zertifikate

Die Zertifizierungsstelle DigiCert hat im April mehrere Zertifikate zur Signierung von Programmen („Code Signing Certificate“) an Malware-Autoren ausgegeben. Diese hatten zuvor Kundendienstmitarbeiter bei DigiCert mit Schadsoftware angegriffen und deren Rechner übernommen. Weil verschiedene Schutzmaßnahmen versagten, erlangten die Kriminellen Zugriff auf ein geschütztes Kundenportal – inklusive aller notwendigen Informationen, um die Zertifikate abzurufen.

Weiterlesen nach der Anzeige

Hinter den Angreifern steckt wohl die Gruppierung, die für den „Zhong Stealer“ verantwortlich ist. Die Gruppe spezialisiert sich auf Attacken gegen Kundendienstler. Sie infizierte zwei PCs von DigiCert-Mitarbeitern und konnte so auf eine Funktion zugreifen, die den Kundenzugang im DigiCert-Portal simuliert. Dort lagen die Initialisierungs-Codes für Zertifikate bereit, die – zusammen mit einem Hardware-Token und einer entsprechenden Software beim Kunden – nicht nur den Abruf der Zertifikate, sondern auch des zugehörigen Schlüsselmaterials ermöglichen.

Die Angreifer kaperten auf diese Art insgesamt 27 Zertifikate und nutzten diese, um Malware zu signieren und somit an Windows‘ Smart Screen vorbeizuschleusen. Bei internen Ermittlungen fand DigiCert 33 weitere Zertifikate und verschiedene verdächtige Bestellungen und zog sie innerhalb von 24 Stunden nach Bekanntwerden zurück.

In der Ursachenanalyse identifiziert DigiCert gleich mehrere unzureichende Schutzmaßnahmen: So war auf einem der beiden kompromittierten Rechner offenbar gar kein CrowdStrike-Sensor installiert – dort tummelten die Kriminellen sich zehn Tage lang. Auf dem zweiten Rechner gab es zwar einen Alarm, die Malware lief aber trotzdem. Konzeptionelle Lücken in der Risikoanalyse für Zertifikats-Initalisierungscodes erlaubten den Abruf der wertvollen Zertifikate und das Salesforce-Kundenportal leistete dem Unternehmen ebenfalls einen Bärendienst. Es leitete die Schadsoftware, eine .scr-Datei im ZIP-Format, blindlings an die Support-Mitarbeiter weiter und bot so einen idealen Nährboden.

Auch EU-Unternehmen betroffen

Unter den betroffenen Kunden sind die PC-Hersteller Shuttle, Lenovo und Palit, aber auch Tencent, der Betreiber des Videodienstes TikTok und das Leipziger Security-Unternehmen DigiFors. Insgesamt umfasst die von DigiCert gemeldete Liste 61 Zertifikate von Organisationen in dreizehn Ländern, überwiegend in Asien. Doch auch EU-Unternehmen sind betroffen: Neben einer deutschen GmbH sind je eine Firma aus der Schweiz, Frankreich, Polen und Portugal betroffen.

Weiteres Ungemach erwartete DigiCert zur Walpurgisnacht von Microsoft. Der Redmonder Softwarekonzern hatte am 30. April mit einem Signaturupdate der hauseigenen Antiviruslösung Defender eine Erkennung für die Schadsoftware „Trojan:Win32/Cerdigent.A!dha“ hinzugefügt, die unter bestimmten Bedingungen zwei Wurzelzertifikate der CA („DigiCert Assured ID Root CA“ und „DigiCert Trusted Root G4“) kurzerhand aus dem Windows-Trust-Store entfernte. Somit konnten auf betroffenen Windows-PCs keine TLS-Verbindungen zu Webseiten mit DigiCert-Zertifikaten aufgebaut werden.

Weiterlesen nach der Anzeige

Doch ob ein Zusammenhang zwischen beiden Vorkommnissen besteht, bleibt zweifelhaft: Zwischen dem letzten zurückgezogenen Malware-Zertifikat und dem fehlerhaften Signatur-Update liegen fast zwei Wochen und in der aktuellen Liste der von Microsoft akzeptierten Wurzelzertifikate sind die Zertifikate weiterhin enthalten.

DigiCert ist nicht das erste Mal in zertifikatsbedingten Schwierigkeiten: Im vorvorigen Jahr sah das Unternehmen sich mit einer Klageandrohung eines Kunden konfrontiert. Dieser weigerte sich, kurzfristig seine wegen Formfehlern zurückgezogenen Zertifikate auszutauschen. Es ist in guter Gesellschaft: Die Bundesdruckerei-Tochter D-Trust hatte aus demselben Grund über die Osterfeiertage tausenden Admins Sonderschichten beschert.

(cku)

Datenschutz & Sicherheit

Trellix: Angreifer erlangten Zugriff auf Quellcode

Cyberkriminelle haben Zugriff auf Quellcode-Repositorys des aus der Fusion von FireEye und McAfee hervorgegangenen IT-Sicherheitsunternehmens Trellix erlangt. Das Unternehmen untersucht den Vorfall aktuell.

Weiterlesen nach der Anzeige

Das teilt Trellix auf seiner Webseite mit. Demnach hat Trellix unbefugten Zugriff auf einen Teil der Quellcode-Repositorys bemerkt. Nachdem das Unternehmen davon erfahren hatte, zog es den Angaben nach führende Forensikexperten zur Klärung hinzu. Auch die Strafverfolgungsbehörden hat Trellix demnach informiert.

Den bisherigen Untersuchungen zufolge hat das Unternehmen keine Belege dafür entdeckt, dass Quellcode-Releases oder der Verteilungsprozess betroffen sind oder dass der Quellcode missbraucht wurde. Trellix plant, weitere Details zu veröffentlichen, sobald die Untersuchungen abgeschlossen sind.

Keine Hinweise auf Urheber

Das Unternehmen nennt keinerlei Details zu dem IT-Vorfall. Es ist unklar, wer hinter diesem Angriff steckt. Auf den Darknet-Seiten der bekannteren Cybergangs findet sich noch kein Bekenntnis. Die Formulierungen von Trellix sind äußerst bedacht gewählt – es lässt sich etwa nicht eindeutig ableiten, ob Angreifer potenziell eigenen Code in die Repositorys verfrachtet haben.

Derzeit bleibt unklar, wie die Angreifer bei Trellix Zugang zu den geschützten Unternehmensquellcodes erlangen konnten. Cyberangriffe sind an der Tagesordnung. So haben Cyberkriminelle der Gang ShinyHunters etwa Daten von Vimeo erst kürzlich bei einem Einbruch beim Dienstleister Anodot abgezogen und die inzwischen im Darknet kostenlos zum Download bereitgestellt. Außerdem können die Täter derzeit eine Schwachstelle in cPanel/WHM angreifen und die Authentifizierung übernehmen – bei mehr als 4000 Instanzen in Deutschland haben sie das wohl inzwischen auch getan.

(dmk)

-

Künstliche Intelligenzvor 2 Monaten

Top 10: Die beste kabellose Überwachungskamera im Test – Akku, WLAN, LTE & Solar

-

Social Mediavor 2 Monaten

Social Mediavor 2 MonatenCommunity Management und Zielgruppen-Analyse: Die besten Insights aus Blog und Podcast

-

Social Mediavor 3 Monaten

Social Mediavor 3 MonatenCommunity Management zwischen Reichweite und Verantwortung

-

Künstliche Intelligenzvor 3 Monaten

Künstliche Intelligenzvor 3 MonatenSmartphone‑Teleaufsätze im Praxistest: Was die Technik kann – und was nicht

-

Apps & Mobile Entwicklungvor 3 Monaten

Apps & Mobile Entwicklungvor 3 MonatenIntel Nova Lake aus N2P-Fertigung: 8P+16E-Kerne samt 144 MB L3-Cache werden ~150 mm² groß

-

Entwicklung & Codevor 2 Monaten

Entwicklung & Codevor 2 MonatenCommunity-Protest erfolgreich: Galera bleibt Open Source in MariaDB

-

Künstliche Intelligenzvor 2 Monaten

Künstliche Intelligenzvor 2 MonatenBlade‑Battery 2.0 und Flash-Charger: BYD beschleunigt Laden weiter

-

Social Mediavor 1 Monat

Social Mediavor 1 MonatVon Kennzeichnung bis Plattformpflichten: Was die EU-Regeln für Influencer Marketing bedeuten – Katy Link im AllSocial Interview